-

![Europa: wydarzenia tygodnia 14/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 14/2013]()

Europa: wydarzenia tygodnia 14/2013

... . powyżej 100 tysięcy euro. Doprowadziło to do miliardowych strat inwestorów i depozytariuszy oraz stało się zagrożeniem dla przyszłości Cypru jako międzynarodowego centrum finansowego. Cypr ma także wprowadzić cięcia wydatków i podwyższenie podatków. Teraz rząd cypryjski zwrócił się do tzw. trojki, czyli Unii Europejskiej ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... kwartale 2013 roku miał miejsce kolejny incydent związany z certyfikatami root. Microsoft, Mozilla oraz Google anulowały dwa certyfikaty root wydane przez centrum certyfikacji TurkTrust, a tym samym usunęły je ze swoich baz przeglądarek. Okazało się, że zamiast zwykłych certyfikatów SSL TurkTrust opublikował dla ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... , atakujący wydają się dokładnie wiedzieć, czego chcą od swoich ofiar. Szukają określonych nazw plików, które są szybko identyfikowane i przesyłane do centrum kontroli (C&C). Na podstawie profili zidentyfikowanych ofiar można wnioskować, że osoby atakujące interesują się następującymi sektorami: wojskowym, stoczniowym i morskim, komputerowym ...

-

![Polska edukacja jedną z najlepszych [© Drivepix - Fotolia.com] Polska edukacja jedną z najlepszych]()

Polska edukacja jedną z najlepszych

... - Nawiązanie współpracy ze szkołami ponadgimnazjalnymi to pozytywny kierunek, który powinien być praktykowany przez uczelnie w całej Polsce – ocenia Marek Grodziński, Dyrektor Centrum BPO Capgemini, Wiceprezes ABSL – Dzięki takiej kooperacji młodzi ludzie będą bardziej świadomie wybierać kierunek studiów, staną się bardziej przedsiębiorczy i zaczną ...

-

![Plany polskich pracodawców XI 2013 [© adam121 - Fotolia.com] Plany polskich pracodawców XI 2013]()

Plany polskich pracodawców XI 2013

... co trzeci pracodawca (oba po 31%). Na północy Polski będzie to tylko nieco mniej niż co trzecia firma (29%). Tymczasem w centrum i na wschodzie kraju podwyżki są planowane tylko w co piątym przedsiębiorstwie (odpowiednio 19% i 22%). Zwiększenie wypłat jest przewidywane w zasadniczo wszystkich sektorach ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... opracowanych i wykorzystywanych przez przestępców w szkodliwym oprogramowaniu. Poniżej znajdują się opisy kilku najbardziej interesujących. Kontrola szkodliwego oprogramowania z jednego centrum zapewnia maksymalną elastyczność. Na botnetach można zarobić znacznie więcej pieniędzy niż na autonomicznych trojanach. Nie jest zatem niespodzianką, że ...

-

![Centra handlowe w Europie 2013-2014 [© marcoprati - Fotolia.com] Centra handlowe w Europie 2013-2014]()

Centra handlowe w Europie 2013-2014

... handlowych Europy, jeżeli zostanie zrealizowana większość przygotowywanych projektów. W latach 2014-2015 ma powstać w tym kraju ok. 2,6 mln mkw. powierzchni, w tym w największym centrum handlowym Europy Avia Park o powierzchni 235 000 mkw., które zostanie otwarte w Moskwie. W drugiej połowie 2013 r. na Rosję przypadło 29% nowej ...

-

![smartDOM z nową promocją i Paszport Korzyści [© evgenyatamanenko - Fotolia.com] smartDOM z nową promocją i Paszport Korzyści]()

smartDOM z nową promocją i Paszport Korzyści

... i loterie oraz wiele innych atrakcji Obecnie partnerami Paszportu Korzyści są: AXA Assistance, sieci sklepów należące do Grupy Eurocash (abc, Delikatesy Centrum, Euro Sklep, Gama, Groszek, Lewiatan), Orlen, superpolisa.pl oraz Telepizza, a już wkrótce dołączą do niego nowi Partnerzy z różnych branż. Fundacje ...

-

![Trend Micro: zagrożenia internetowe I kw. 2014 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2014]()

Trend Micro: zagrożenia internetowe I kw. 2014

... terminale w punktach sprzedaży PoS (Point-of-Sale). Wykorzystują także kryzysy związane z katastrofami. Cele te są zazwyczaj dobrze chronione, lecz znajdują się teraz w centrum uwagi cyberprzestępców z całego świata. Analitycy zagrożeń z Trend Micro wskazują też, że krążące w sieci oprogramowanie malware atakujące systemy bankowe jest w dalszym ...

-

![Konsumpcjonizm w odwrocie? Teraz liczy się współdzielenie [© Halfpoint - Fotolia.com] Konsumpcjonizm w odwrocie? Teraz liczy się współdzielenie]()

Konsumpcjonizm w odwrocie? Teraz liczy się współdzielenie

... od miejscowych wytwórców w celu wspierania lokalnej społeczności – 61% ogółu badanych woli kupować bezpośrednio od indywidualnego producenta zamiast w sklepie czy w centrum handlowym. Współdzielenie zamiast posiadania Dwie trzecie respondentów z próby globalnej uważa, że społeczeństwo byłoby zamożniejsze, gdyby ludzie w większym stopniu stawiali na ...

-

![Phishing w natarciu. Poufne dane firmowe zagrożone [© WavebreakmediaMicro - Fotolia.com] Phishing w natarciu. Poufne dane firmowe zagrożone]()

Phishing w natarciu. Poufne dane firmowe zagrożone

... . Różnica w porównaniu z innymi komórkami w firmach wynosiła od 4% do 9%. Eksperyment został przeprowadzony, ponieważ problem phishingu jest coraz poważniejszy – od ubiegłego kwartału Centrum McAfee Labs zgromadziło ponad 250 000 nowych phishingowych adresów, co oznacza, że w minionym roku powstało łącznie niemal milion tego typu ...

-

![4 grzechy zarządzania [© yossarian6 - Fotolia.com] 4 grzechy zarządzania]()

4 grzechy zarządzania

... ewaluacyjne. Błąd drugi: strach przed krytyką Premier Zjednoczonych Emiratów Arabskich, Muhammad ibn Raszid Al Maktum, źle zaparkował w Dubai Mall, największym centrum handlowym świata. Dostał za to reprymendę od parkingowego, który nie rozpoznał w nim urzędnika państwowego. Później całą historię chętnie relacjonowały media ...

-

![Rosja - Zachód czyli nieidealna love story Rosja - Zachód czyli nieidealna love story]()

Rosja - Zachód czyli nieidealna love story

... podpisane przez międzynarodowe banki na rosyjskie aktywa, które z założenia są w mniejszym stopniu narażone na działania odwetowe. Dodatkowo, Londyn jest głównym centrum dla rosyjskich fuzji i akwizycji, które mogą okazać się gorzką pigułką w świetle obecnych wydarzeń. Pośredni efekt nr 2 - Ceny energii i surowców energetycznych ...

-

![Zagrożenia internetowe: McAfee o prognozach na 2015 rok [© WavebreakmediaMicro - Fotolia.com] Zagrożenia internetowe: McAfee o prognozach na 2015 rok]()

Zagrożenia internetowe: McAfee o prognozach na 2015 rok

... wojny cybernetycznej i cyberszpiegostwa. Większa częstotliwość i zyskowność oraz poważniejsze konsekwencje ataków w Internecie Rzeczy (IoT). Kwestia prywatności i poufności danych w centrum zainteresowania instytucji publicznych i firm. Próba ustalenia tego, czym jest właściwy i uprawniony dostęp do wciąż niespójnie definiowanych danych osobowych ...

-

![Tylko 3% internautów celnie rozpoznaje phishing [© Aycatcher - Fotolia.com] Tylko 3% internautów celnie rozpoznaje phishing]()

Tylko 3% internautów celnie rozpoznaje phishing

... na quiz phishingowy pochodzą z okresu od 11 grudnia 2014 roku do 10 grudnia 2015 roku. Dziesięć pytań zawartych w quizie utworzono w Centrum McAfee Labs na podstawie prawdziwych wiadomości mailowych. W quizie brało udział 19 458 respondentów z 144 krajów (Stany Zjednoczone, Kanada, Europa, Bliski ...

-

![7 grzechów głównych internauty 7 grzechów głównych internauty]()

7 grzechów głównych internauty

... za sobą również kilka niebezpieczeństw, np. tzw. ataku „man in the middle”. Przykładowo, korzystając z bezpłatnego, otwartego połączenia Wi-Fi w restauracji czy centrum handlowym, osoba siedząca kilka metrów od nas, jest w stanie przejąć wszystkie przesyłane dane. Wystarczy jedynie podsunięcie fałszywego klucza dostępu. Wobec ...

-

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?]()

Bezpieczeństwo firmowych danych to fikcja?

... Żeby skutecznie zapobiegać cyberatakom, przedsiębiorstwa powinny przede wszystkim ocenić aktualną sytuację w tym obszarze, zaktualizować swoje procedury i zbudować SOC – operacyjne centrum bezpieczeństwa IT. To jednak wymaga świadomości ze strony zarządów, kompleksowego podejścia do tematu, a także odpowiedniego budżetu, który pozwoli na skuteczny ...

-

![Android na celowniku. Trojan Asacub atakuje Android na celowniku. Trojan Asacub atakuje]()

Android na celowniku. Trojan Asacub atakuje

... , że posiada on powiązania z cyberprzestępcami, którym przypisuje się autorstwo oprogramowania szpiegującego o nazwie CoreBot, działającego w systemie Windows. Domena wykorzystywana przez centrum kontroli Asacuba jest zarejestrowana na tę samą osobę co dziesiątki domen wykorzystywanych przez CoreBota. Jest zatem niezwykle prawdopodobne, że te ...

-

![Polska: wydarzenia tygodnia 05/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 05/2016]()

Polska: wydarzenia tygodnia 05/2016

... do rozwiązania kłopotami frankowiczów, to mamy obraz polskiego rynku bankowego. Uznaliśmy za celowe przedstawienie rankingu najlepszych lokat w ocenie Comperia.pl W Centrum Partnerstwa Społecznego Dialog trwają rozmowy w sprawie przyszłości polskiego górnictwa, w tym o warunkach zatrudnienia w nowym holdingu, który w dn. 1 maja 2016 zastąpi ...

-

![Chroń swoje urządzenia mobilne: liczba malware zatrważa Chroń swoje urządzenia mobilne: liczba malware zatrważa]()

Chroń swoje urządzenia mobilne: liczba malware zatrważa

... – mówi Raj Samani, Chief Technology Officer EMEA firmy Intel Security. Jednym z czynników wpływających na to, że smartfony i tablety pojawiają się w centrum zainteresowania cyberprzestępców jest ich rosnąca jakość, moc i pojemność. Dzięki temu wciąż wzrasta liczba osób wykonujących za pomocą urządzeń mobilnych coraz ...

-

![Rapid Detection Service dla ochrony sieci firmowej Rapid Detection Service dla ochrony sieci firmowej]()

Rapid Detection Service dla ochrony sieci firmowej

... Decoy), które gromadzą dane na temat zdarzeń i działań w sieci; funkcji analizy zagrożeń i zachowań, które sprawdzają dane w celu wykrywania anomalii; Centrum Błyskawicznego Wykrywania Naruszeń (Rapid Detection Center), w którym pracujący całą dobę zespół ekspertów ds. cyberbezpieczeństwa identyfikuje i obsługuje incydenty. Po wykryciu naruszenia ...

-

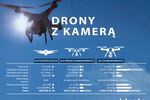

![Drony zawojowały rynek. Co warto o nich wiedzieć? Drony zawojowały rynek. Co warto o nich wiedzieć?]()

Drony zawojowały rynek. Co warto o nich wiedzieć?

... nagrać filmy takie jak ten: Oczywiście autor powyższego filmu Michał Janiszewski otrzymał wszystkie odpowiednie pozwolenia, by móc użyć drona w ścisłym centrum Warszawy. Korzystanie z bezzałogowych statków powietrznych podlega bowiem określonym przepisom, zaś za ich łamanie grożą poważne kary! Na co należy zwrócić ...

-

![Praca w IT szuka człowieka [© Myst - Fotolia.com] Praca w IT szuka człowieka]()

Praca w IT szuka człowieka

... , w większości absolwentów Akademii Młodych Talentów SAS – wakacyjnego programu szkoleniowego. Regularnie zatrudniamy najlepszych kandydatów ze studenckiej społeczności Akademickiego Centrum Kompetencji SAS. Wspieramy również takie inicjatywy, jak program stażowy „Dziewczyny w Nowych Technologiach” organizowany przez UKE - opowiada Łukasz ...

-

![Praca w IT: czego chcą pracownicy, czego wymagają firmy? Praca w IT: czego chcą pracownicy, czego wymagają firmy?]()

Praca w IT: czego chcą pracownicy, czego wymagają firmy?

... dziś powszechna automatyzacja procesów, personalizacja obsługi klienta oraz umiejętność dynamicznego tworzenia innowacyjnej oferty produktów i usług dostosowanych do oczekiwań rynku. W centrum wszystkich tych procesów znajduje się zaawansowana analiza wielkich zbiorów danych. Rozwój gospodarki cyfrowej w istotny sposób wpływa na zmiany na polskim ...

-

![Samochód bez kierowcy, ale z cyberprzestępcą na ogonie Samochód bez kierowcy, ale z cyberprzestępcą na ogonie]()

Samochód bez kierowcy, ale z cyberprzestępcą na ogonie

... w chmurze czy też operacji płatniczych. Producenci samochodów muszą ściśle współpracować z dostawcami zabezpieczeń informatycznych. Dobrym wzorem jest współpraca w ramach Centrum Analiz i Udostępniania Informacji w Przemyśle Motoryzacyjnym (Automobile ISAC, ang. Information Sharing and Analysis Centre). Instalowanie w samochodach coraz większej ...

-

![Co może sprawić, że rynek biurowy wyhamuje? Co może sprawić, że rynek biurowy wyhamuje?]()

Co może sprawić, że rynek biurowy wyhamuje?

... i położenia budynku. W Łodzi biurowce klasy A, takie jak nasza inwestycja Ogrodowa Office, którą planujemy oddać do użytku w pierwszych miesiącach 2018 r. – zlokalizowana w centrum i o bardzo wysokim standardzie, mają odsetek pustostanów na poziomie 5 proc. w stosunku do 11-12 proc. w przypadku obiektów klasy B i niżej. Sytuacja na rynku ...

-

![CERT: polski internet coraz bardziej niebezpieczny [© Nmedia - Fotolia.com] CERT: polski internet coraz bardziej niebezpieczny]()

CERT: polski internet coraz bardziej niebezpieczny

... w 2016 roku najpowszechniejsze okazały zagrożenia tradycyjne - oszustwa, wykorzystujące niewiedzę lub nieuwagę internautów – mówi Juliusz Brzostek, dyrektor Narodowego Centrum Cyberbezpieczeństwa, w strukturach którego działa zespół CERT Polska - Najczęstszym typem incydentu był phishing, stanowiący ponad połowę wszystkich przypadków - dodaje ...

-

![Zarobki Polaków coraz lepsze, ale i tak niewystarczające Zarobki Polaków coraz lepsze, ale i tak niewystarczające]()

Zarobki Polaków coraz lepsze, ale i tak niewystarczające

... jesteśmy w stanie zrezygnować z usług wykonywanych przez profesjonalistów, poświęćmy swój czas na analizę: gdzie zapłacę najmniej. Często np. za usługę fryzjerską w centrum miasta zapłacimy o kilkadziesiąt złotych więcej niż w mniej prestiżowym salonie za usługę o podobnej jakości.

-

![Firmowe bezpieczeństwo IT w rękach łowcy zagrożeń [© Giulio_Fornasar - Fotolia.com] Firmowe bezpieczeństwo IT w rękach łowcy zagrożeń]()

Firmowe bezpieczeństwo IT w rękach łowcy zagrożeń

... czasu na swoje kluczowe działanie, czyli polowanie na zagrożenia. Sandboxing jest narzędziem numer 1 dla analityków pierwszej i drugiej linii w operacyjnym centrum bezpieczeństwa, natomiast osoby wyżej w hierarchii w pierwszej kolejności używają zaawansowanego narzędzia do analizy złośliwego oprogramowania oraz rozwiązań typu open source. Inne ...

-

![Naruszenia cyberbezpieczeństwa: przeciwdziałaj i reaguj [© Egor - Fotolia.com] Naruszenia cyberbezpieczeństwa: przeciwdziałaj i reaguj]()

Naruszenia cyberbezpieczeństwa: przeciwdziałaj i reaguj

... istotnym komponentem są ludzie. 53% firm przyznaje, że musi zatrudnić więcej specjalistów posiadających określone doświadczenie w zakresie bezpieczeństwa IT, tj. zarządzania centrum operacji bezpieczeństwa (SOC), reagowania na incydenty oraz polowania na zagrożenia — w przypadku przedsiębiorstw odsetek ten wzrasta do 61%. Nie jest to ...

-

![Skąd pochodzą cyberataki na Polskę? [© maicasaa - Fotolia] Skąd pochodzą cyberataki na Polskę?]()

Skąd pochodzą cyberataki na Polskę?

... z tego procederu. Winić za to można słabo zabezpieczoną infrastrukturę i niską skuteczność tamtejszych organów ścigania w tropieniu cybergangów – mówi Leszek Tasiemski, lider Centrum Cyberbezpieczeństwa F-Secure w Poznaniu. Drugie miejsce, jeśli chodzi o podejrzany ruch sieciowy skierowany w kierunku Polski stanowią adresy IP przynależne do Niemiec ...

-

![Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok [© tapichar - Fotolia.com] Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok]()

Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok

... o utworzeniu wojsk cybernetycznych, obejmujących przynajmniej liczbę 1 tys. żołnierzy zdolnych do walki w cyberprzestrzeni oraz zwiększeniu zobowiązań Narodowego Centrum Kryptologii i powołaniu pełnomocnika do spraw bezpieczeństwa i cyberprzestrzeni. Rosyjski szpieg Jeden z najbardziej znanych producentów oprogramowania antywirusowego również ...

-

![Sztuczna inteligencja i zmiana paradygmatu cyberbezpieczeństwa [© Jakub Jirsák - Fotolia.com] Sztuczna inteligencja i zmiana paradygmatu cyberbezpieczeństwa]()

Sztuczna inteligencja i zmiana paradygmatu cyberbezpieczeństwa

... na drodze. To tylko jeden z przykładów, bo sztuczna inteligencja wkracza w wiele obszarów zarówno gospodarki, jak i naszego życia. Leszek Tasiemski – lider centrum cyberbezpieczeństwa w Poznaniu

-

![McAfee Labs: w 2018 roku ransomware nie osłabnie [© arrow - Fotolia.com] McAfee Labs: w 2018 roku ransomware nie osłabnie]()

McAfee Labs: w 2018 roku ransomware nie osłabnie

... zachowań konsumenckich oraz agresywnej walki o przywiązanie najmłodszych użytkowników do aplikacji. W raporcie ujęto opinie wyrażone przez kilkudziesięciu specjalistów z centrum McAfee Labs, a także zespołu specjalizującego się w badaniu zaawansowanych zagrożeń cybernetycznych (McAfee Advanced Threat Research) oraz biura dyrektora technologicznego ...

-

![Polska: wydarzenia tygodnia 15/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 15/2018]()

Polska: wydarzenia tygodnia 15/2018

... dla warszawskiego portu lotniczego ma być lotnisko w Radomiu. Dzieje się tak mimo że Modlin: jest dostępny z dojazdem w czasie 40-50 minut z centrum Warszawy przez 24 godziny na dobę i 7 dni w tygodniu; brak jest ograniczeń dot. startów i lądowań w nocy. Warto dodać, że Modlina jest ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Europa: wydarzenia tygodnia 14/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 14/2013](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-14-2013-sNRO59.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Polska edukacja jedną z najlepszych [© Drivepix - Fotolia.com] Polska edukacja jedną z najlepszych](https://s3.egospodarka.pl/grafika2/uczniowie/Polska-edukacja-jedna-z-najlepszych-128414-150x100crop.jpg)

![Plany polskich pracodawców XI 2013 [© adam121 - Fotolia.com] Plany polskich pracodawców XI 2013](https://s3.egospodarka.pl/grafika2/rynek-pracy/Plany-polskich-pracodawcow-XI-2013-128701-150x100crop.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Centra handlowe w Europie 2013-2014 [© marcoprati - Fotolia.com] Centra handlowe w Europie 2013-2014](https://s3.egospodarka.pl/grafika2/centra-handlowe/Centra-handlowe-w-Europie-2013-2014-135799-150x100crop.jpg)

![smartDOM z nową promocją i Paszport Korzyści [© evgenyatamanenko - Fotolia.com] smartDOM z nową promocją i Paszport Korzyści](https://s3.egospodarka.pl/grafika2/smartDOM/smartDOM-z-nowa-promocja-i-Paszport-Korzysci-137091-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe I kw. 2014 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2014](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-kw-2014-138179-150x100crop.jpg)

![Konsumpcjonizm w odwrocie? Teraz liczy się współdzielenie [© Halfpoint - Fotolia.com] Konsumpcjonizm w odwrocie? Teraz liczy się współdzielenie](https://s3.egospodarka.pl/grafika2/konsumpcjonizm/Konsumpcjonizm-w-odwrocie-Teraz-liczy-sie-wspoldzielenie-142446-150x100crop.jpg)

![Phishing w natarciu. Poufne dane firmowe zagrożone [© WavebreakmediaMicro - Fotolia.com] Phishing w natarciu. Poufne dane firmowe zagrożone](https://s3.egospodarka.pl/grafika2/phishing/Phishing-w-natarciu-Poufne-dane-firmowe-zagrozone-142988-150x100crop.jpg)

![4 grzechy zarządzania [© yossarian6 - Fotolia.com] 4 grzechy zarządzania](https://s3.egospodarka.pl/grafika2/kultura-organizacyjna-firmy/4-grzechy-zarzadzania-145701-150x100crop.jpg)

![Zagrożenia internetowe: McAfee o prognozach na 2015 rok [© WavebreakmediaMicro - Fotolia.com] Zagrożenia internetowe: McAfee o prognozach na 2015 rok](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zagrozenia-internetowe-McAfee-o-prognozach-na-2015-rok-148532-150x100crop.jpg)

![Tylko 3% internautów celnie rozpoznaje phishing [© Aycatcher - Fotolia.com] Tylko 3% internautów celnie rozpoznaje phishing](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Tylko-3-internautow-celnie-rozpoznaje-phishing-156834-150x100crop.jpg)

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firmowych-danych-to-fikcja-166329-150x100crop.jpg)

![Polska: wydarzenia tygodnia 05/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 05/2016](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-05-2016-vgmzEK.jpg)

![Praca w IT szuka człowieka [© Myst - Fotolia.com] Praca w IT szuka człowieka](https://s3.egospodarka.pl/grafika2/branza-IT/Praca-w-IT-szuka-czlowieka-178090-150x100crop.jpg)

![CERT: polski internet coraz bardziej niebezpieczny [© Nmedia - Fotolia.com] CERT: polski internet coraz bardziej niebezpieczny](https://s3.egospodarka.pl/grafika2/CERT/CERT-polski-internet-coraz-bardziej-niebezpieczny-191728-150x100crop.jpg)

![Firmowe bezpieczeństwo IT w rękach łowcy zagrożeń [© Giulio_Fornasar - Fotolia.com] Firmowe bezpieczeństwo IT w rękach łowcy zagrożeń](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Firmowe-bezpieczenstwo-IT-w-rekach-lowcy-zagrozen-195751-150x100crop.jpg)

![Naruszenia cyberbezpieczeństwa: przeciwdziałaj i reaguj [© Egor - Fotolia.com] Naruszenia cyberbezpieczeństwa: przeciwdziałaj i reaguj](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Naruszenia-cyberbezpieczenstwa-przeciwdzialaj-i-reaguj-198966-150x100crop.jpg)

![Skąd pochodzą cyberataki na Polskę? [© maicasaa - Fotolia] Skąd pochodzą cyberataki na Polskę?](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Skad-pochodza-cyberataki-na-Polske-199599-150x100crop.jpg)

![Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok [© tapichar - Fotolia.com] Bezpieczeństwo IT. Podsumowanie i prognozy na 2018 rok](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Bezpieczenstwo-IT-Podsumowanie-i-prognozy-na-2018-rok-200381-150x100crop.jpg)

![Sztuczna inteligencja i zmiana paradygmatu cyberbezpieczeństwa [© Jakub Jirsák - Fotolia.com] Sztuczna inteligencja i zmiana paradygmatu cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-i-zmiana-paradygmatu-cyberbezpieczenstwa-200396-150x100crop.jpg)

![McAfee Labs: w 2018 roku ransomware nie osłabnie [© arrow - Fotolia.com] McAfee Labs: w 2018 roku ransomware nie osłabnie](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/McAfee-Labs-w-2018-roku-ransomware-nie-oslabnie-200662-150x100crop.jpg)

![Polska: wydarzenia tygodnia 15/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 15/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-15-2018-vgmzEK.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)