-

![Sklepy online stosują klauzule niedozwolone [© djama - Fotolia.com] Sklepy online stosują klauzule niedozwolone]()

Sklepy online stosują klauzule niedozwolone

... danych osobowych Ważnym problemem jest też zapewnienie przez sklepy należytej ochrony danych osobowych swoich klientów. Częstym błędem, w tym zakresie, jest łączenie pozwoleń na przetwarzanie danych w różnych celach, np. niezbędnych do realizacji zlecenia z przetwarzaniem danych ... późniejszym okresowym weryfikacjom i aktualizacji pod kątem zgodności ...

-

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane]()

Kopia zapasowa chroni nasze dane

... nośników, na których przechowujemy kopie zapasowe. Dostępność. Nośnik danych zawierający kopie zapasowe powinien być zawsze pod ręką, aby nie trzeba było tracić czasu na szukanie kopii zapasowych. W dodatku, dostępność kopii zapasowych oznacza również łatwość aktualizacji oraz sprawdzania stanu plików. W celu zapewnienia prawdziwej ...

-

![Cyberprzestępczość uderza w sektor MSP [© Sergey Nivens - Fotolia.com] Cyberprzestępczość uderza w sektor MSP]()

Cyberprzestępczość uderza w sektor MSP

... danych. ... aktualizacji programów antywirusowych, których przestarzałe wersje nie są żadną przeszkodą dla cyberprzestępców. „Jeśli świadomość związana z zagrożeniami w cyberprzestrzeni jest na tak niskim poziomie w USA, to można przypuszczać, że w Polsce te wyniki są jeszcze gorsze. To bardzo niepokojące, biorąc pod uwagę, że według danych ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... płatności. Oszuści nieustannie opracowują nowe sposoby obchodzenia systemów ochrony danych finansowych. W jaki sposób ich szkodliwe oprogramowanie kradnie twoje pieniądze? ... pola, w które użytkownicy mają wpisać numeru telefonu, rzekomo w celu otrzymania aktualizacji certyfikatu. Gdy użytkownicy wprowadzą dane uwierzytelniające logowanie wymagane do ...

-

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia]()

Microsoft Windows Server 2003 niebawem bez wsparcia

... strony usługodawców zewnętrznych, co wpływa na eskalację kosztów, m.in. aktualizacji systemów wykrywania intruzów, bardziej zaawansowanego firewalla, segmentacji sieci ... migracji do tego systemu to wirtualizacja i zarządzanie centrami danych, bezpieczeństwo serwerów oraz przechowywanie danych na serwerze. Licencje na Windows Server 2012 R2 są ...

-

![Facebook reaguje na oskarżenia i wycofuje swoją aplikację VPN Facebook reaguje na oskarżenia i wycofuje swoją aplikację VPN]()

Facebook reaguje na oskarżenia i wycofuje swoją aplikację VPN

... darzy ją zaufaniem. W świetle oskarżeń o pozyskiwanie danych, osoby te powinny zachować rozsądek i odinstalować aplikację ze swoich urządzeń. Jeżeli nawet nie przywiązujesz wagi do faktu gromadzenia danych, to miej świadomość tego, że aplikacja nie będzie już otrzymywać aktualizacji, w tym również tych dotyczących bezpieczeństwa. Dlatego ...

-

![Prowadzenie firmy w chmurze. Jak ją chronić? [© pixabay.com] Prowadzenie firmy w chmurze. Jak ją chronić?]()

Prowadzenie firmy w chmurze. Jak ją chronić?

... funkcjami bezpieczeństwa, takimi jak szyfrowanie danych (w spoczynku i podczas przesyłania), bezpieczne mechanizmy uwierzytelniania i autoryzacji oraz możliwość wykrywania naruszeń i reagowania na nie. Preferowane jest również, aby zbiór naszych technologii miał doświadczenie w zakresie regularnych aktualizacji w celu wyeliminowania ostatnich luk ...

-

![Prawda czy fałsz? Halucynacje AI kontra technika RAG [© Freepik] Prawda czy fałsz? Halucynacje AI kontra technika RAG]()

Prawda czy fałsz? Halucynacje AI kontra technika RAG

... , które uzupełniają modele generatywnej sztucznej inteligencji o nowe funkcje. Umożliwiają one korzystającym z nich firmom dostosowanie się do wszelkich aktualizacji, zarówno tych dotyczących stanu danych, jak i samych modeli AI. Ich wdrożenie nie wymaga znaczących przestojów w działalności lub rekonfiguracji systemów. Ponadto, rozwiązania RAG ...

-

![Coraz większe zagrożenie wirusami Coraz większe zagrożenie wirusami]()

Coraz większe zagrożenie wirusami

... system Symbian ( czyli 74% wszystkich zagrożeń). Wykrywanie rodzajowe oznacza definiowanie niebezpiecznych programów i powstrzymywanie ich działania bez konieczności aktualizacji bazy danych. Commwarrior nadal się rozprzestrzenia Jednym z wirusów o największej skali rozprzestrzeniania się jest Commwarrior, który zaatakował urządzenia nawet w tak ...

-

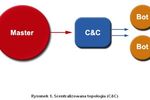

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

... W ten sposób mogą ukrywać prawdziwy adres serwera sieciowego. Kradzież poufnych danych. Ten rodzaj przestępczości prawdopodobnie nigdy nie przestanie być atrakcyjny dla ... określonego serwera. Jest to podstawowe polecenie, pierwsze, które jest wykonywane. Służy do aktualizacji pliku wykonywalnego bota na polecenie właściciela sieci zombie, w przypadku ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Trend Micro: zagrożenia internetowe I-VI 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe I-VI 2010]()

Trend Micro: zagrożenia internetowe I-VI 2010

... elektroniczną i plikami, a tym samym ustalenia, czy dane działanie jest faktycznie niebezpieczne. Dzięki korelacji różnych elementów zagrożeń oraz ciągłej aktualizacji swoich baz danych o zagrożeniach firma Trend Micro jest w stanie reagować na zagrożenia w czasie rzeczywistym, zapewniając natychmiastową i automatyczną ochronę przed zagrożeniami ...

-

![Backup: 7 grzechów głównych [© .shock - Fotolia.com] Backup: 7 grzechów głównych]()

Backup: 7 grzechów głównych

... się jak bezwartościowe były to rozwiązania zwykle w przypadku nieodwracalnej utraty danych. Jedyną rzeczą jaką można w takiej sytuacji zrobić to jak najszybsze podjęcie decyzji ... swojej poprawnej kopii nawet od kilku miesięcy. Brak testów odtworzeniowych i aktualizacji procedur Disaster Recovery. A co w sytuacji, kiedy backup przynajmniej w teorii ...

-

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna]()

Hakerzy kontra opieka zdrowotna

... atak taki będzie bardzo groźny. Może obejmować następujące elementy: wykorzystanie danych osobowych pacjentów do celów przestępczych: odsprzedaży informacji osobom trzecim lub ... IT, regularne badanie luk w zabezpieczeniach oraz instalowanie łat i aktualizacji dla oprogramowania/sprzętu, ochrona aplikacji obsługujących sprzęt medyczny w sieci ...

-

![Polacy oblewają test z cyberbezpieczeństwa? [© Freepik] Polacy oblewają test z cyberbezpieczeństwa?]()

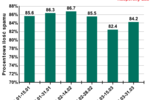

Polacy oblewają test z cyberbezpieczeństwa?

... obliczu wzrastającej liczby ataków w sieci, skuteczna ochrona wymaga nie tylko znajomości podstawowych zasad, ale również aktualizacji wiedzy o rozwijających się technikach oszustów i metodach zabezpieczania danych. Badanie zostało zrealizowane na zlecenie Santander Consumer Banku – banku od kredytów metodą telefonicznych, standaryzowanych wywiadów ...

-

![G DATA Total Care 2008 G DATA Total Care 2008]()

G DATA Total Care 2008

... kopii wybranych plików i ich uaktualniania. G DATA Backup sporządza pełne kopie wskazanych danych, a oprócz tego potrafi uaktualniać zawartość kopii metodą różnicową lub ... Użytkownicy, którzy kupią pakiet G DATA TotalCare 2008, zyskują dostęp do darmowej aktualizacji plików programu i baz sygnatur wirusów przez cały rok. Dodatkowo mogą korzystać z ...

-

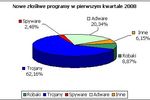

![Zagrożenia internetowe I-III 2008 Zagrożenia internetowe I-III 2008]()

Zagrożenia internetowe I-III 2008

... zagrożeń jest coraz trudniejsze. Systemy zabezpieczeń nie są w stanie przeprowadzać aktualizacji tak szybko jak to konieczne, skutkiem czego użytkownicy komputerów ... złośliwych kodów infekujących komputery. Przykładowo, trojany tworzone w celu wykradania poufnych danych, takich jak hasła poczty elektronicznej czy listy kontaktów w komunikatorach ...

-

![Kaspersky Enforced Anti-Spam Updates Service Kaspersky Enforced Anti-Spam Updates Service]()

Kaspersky Enforced Anti-Spam Updates Service

... do klientów uaktualnień baz danych są obarczone około 10-minutowym opóźnieniem. Biorąc pod uwagę fakt, że antyspamowa baza danych Kaspersky Lab jest uaktualniana ponad 150 razy dziennie, 10 minut to całkiem dużo. W tej sytuacji oprogramowanie antyspamowe, które korzysta z tradycyjnego mechanizmu aktualizacji, przepuszcza 2-3% spamu ...

-

![G Data MobileSecurity 2 - aktualizacja G Data MobileSecurity 2 - aktualizacja]()

G Data MobileSecurity 2 - aktualizacja

... , dzięki czemu ewentualni przestępcy mogą dostać się do naszych prywatnych danych i najbardziej osobistych plików. Dziś na smartfonach przechowujemy wszystko od kalendarza ... MobileSecurity 2> z aktualną licencją są chronieni z chwilą zainstalowania najnowszej dostępnej aktualizacji. Pozostali użytkownicy smartfonów mogą poczuć się bezpiecznie ...

-

![Płyta główna ASUS Z170-WS Płyta główna ASUS Z170-WS]()

Płyta główna ASUS Z170-WS

... , z kolei łączność USB 3.1 i porty typu A oraz odwracalne typu C zapewnią transfer danych o prędkości do 10 Gbit/s. Rozwiązanie 5-Way Optimization pozwoli na zwiększenie ... , rozwiązań sieciowych i RAID; zapewnia najszybsze prędkości, kompatybilność i elastyczność aktualizacji do wyższych modeli. 5-Way Optimization Technologia 5-Way Optimization ...

-

![Kaspersky Cybersecurity Index II poł. 2016 [© maicasaa - Fotolia.com] Kaspersky Cybersecurity Index II poł. 2016]()

Kaspersky Cybersecurity Index II poł. 2016

... samym poziomie (29%) ze względu na zmianę wskaźnika w ramach obecnej aktualizacji indeksu. Aby przedstawić pełniejszy obraz, lista cyberzagrożeń obejmuje teraz ... dotkniętych przez oprogramowanie ransomware, phishing, a także kradzież czy wyciek danych. Jednocześnie średnia kwota pieniędzy skradzionych przez oszustów internetowych zwiększyła się ...

-

![Atakuje fałszywa MEGA do przeglądarki Chrome [© Andrey Popov - Fotolia.com] Atakuje fałszywa MEGA do przeglądarki Chrome]()

Atakuje fałszywa MEGA do przeglądarki Chrome

... na oficjalne konto firmy MEGA w Google Web Store i przesłał złośliwy plik z wersją 3.39.4. W trakcie instalacji lub automatycznej aktualizacji, złośliwe oprogramowanie prosiło o dostęp do wszystkich danych wprowadzanych przez użytkownika na stronach WWW, w tym loginów i haseł. Jeśli użytkownik wyraził zgodę na dodatkowe uprawnienia rozszerzenia ...

-

![10 kroków do udanej transformacji cyfrowej w stronę chmury [© Jakub Jirsák - Fotolia.com] 10 kroków do udanej transformacji cyfrowej w stronę chmury]()

10 kroków do udanej transformacji cyfrowej w stronę chmury

... aby zminimalizować przerwy w świadczeniu usług. Wreszcie po zakończeniu aktualizacji następuje przejście do nowego systemu dla wszystkich użytkowników, co ... zostaną powielone w chmurze (zarządzanie tożsamością, zapewnienie bezpieczeństwa danych i nadzór nad nimi są zawsze obowiązkiem właściciela danych i nie są udostępniane ani zlecane na zewnątrz). ...

-

![Używany smartfon pod choinkę? Zachowaj ostrożność [© Freepik] Używany smartfon pod choinkę? Zachowaj ostrożność]()

Używany smartfon pod choinkę? Zachowaj ostrożność

... urządzenia mogą nie być już wspierane przez producenta, co oznacza brak aktualizacji systemu operacyjnego, a tym samym potencjalne luki w zabezpieczeniach i w konsekwencji narażenie na ... . W efekcie nowy użytkownik urządzenia może być narażony na kradzież danych, pieniędzy i tożsamości. Wielu z nas na smartfonach obsługuje również służbową pocztę i ...

-

![Po co firmie intranet? [© Minerva Studio - Fotolia.com] Po co firmie intranet?]()

Po co firmie intranet?

... Intranetu może oznaczać ułatwienie zarządzania sieciami, kontroli i administrowania aktualizacji oprogramowania. Intranet pozwala scalać istniejące już w organizacji systemy informatyczne ... komputerową - sprzęt, sieć, istniejące systemy baz danych. Dodatkowo nie trzeba się obawiać o wyciek danych poufnych, ponieważ obieg informacji w sieci jest ...

Tematy: intranet, dzielenie się wiedzą -

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam]()

Małe i średnie firmy a spam

... przedsiębiorstw. Celem przestępców internetowych coraz częściej stają się firmy z sektora MSP, które nie mają odpowiednich zasobów do aktualizacji zabezpieczeń komputerowych - podaje firma Symantec. Według danych z raportu „The State of Spam” firmy Symantec ze stycznia 2010 r., sieci spamerów dynamicznie się rozwijają, z każdym dniem ...

-

![Ewolucja spamu I-III 2010 Ewolucja spamu I-III 2010]()

Ewolucja spamu I-III 2010

... się również w mailach oferujących użytkownikom możliwość zainstalowania aktualizacji programu Microsoft Outlook. Drugie miejsce w rankingu 10 najpopularniejszych szkodliwych programów przypada trojanowi o nazwie Trojan-Spy.HTML.Fraud.gen. Celem tego szkodnika jest gromadzenie danych osobistych i rejestracyjnych użytkowników. W styczniu i marcu 2010 ...

-

![Trend Micro Deep Security 7.5 [© Nmedia - Fotolia.com] Trend Micro Deep Security 7.5]()

Trend Micro Deep Security 7.5

... HIPAA. Rozwiązanie Trend Micro Deep Security 7.5 zostało zaprojektowane tak, aby przeciwdziałać kradzieży danych oraz przerwom w pracy systemu spowodowanym instalowaniem programów korygujących. Zapewnia linię ... i przestoje w pracy występujące podczas pełnego skanowania systemu i aktualizacji wzorców. Chroni przed zaawansowanymi atakami, izolując ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... jest już od dłuższego czasu. Facebook obecnie umożliwia też oznakowanie (otagowanie) aktualizacji statusu. Spamerzy chętnie wykorzystują tę funkcję. Realizują ją przez ... oszukanych internautów do rozmaitych przestępstw (zakupy przy wykorzystaniu danych przechwyconych z karty, sprzedaż danych na czarnym rynku, kradzież tożsamości). Niezależnie od ...

-

![Amazon Kindle z lukami bezpieczeństwa Amazon Kindle z lukami bezpieczeństwa]()

Amazon Kindle z lukami bezpieczeństwa

... otwarcia złośliwego pliku, co prowadzić mogło do przejęcia kontroli nad urządzeniem i kradzieży poufnych danych. Podczas tegorocznej konferencji DEF CON w Las Vegas eksperci Check Point Research zaprezentowali sposób w jaki ... Amazonowi w lutym 2021 r., ten natomiast w kwietniu 2021 r. wdrożył poprawkę bezpieczeństwa w wersji 5.13.5 aktualizacji ...

-

![GUS: inflacja w lutym wyniosła 8,5% rdr [© baloon111 - Fotolia.com] GUS: inflacja w lutym wyniosła 8,5% rdr]()

GUS: inflacja w lutym wyniosła 8,5% rdr

... systemu wag Główny Urząd Statystyczny, podobnie jak w latach ubiegłych, w lutym br. dokonał aktualizacji systemu wag stosowanego w obliczeniach wskaźnika cen towarów i usług konsumpcyjnych ... ogółem różni się od publikowanego przy wstępnych danych za styczeń br. Według ostatecznych danych w styczniu br. w stosunku do stycznia ub. roku ceny towarów ...

-

![Inflacja II 2023. Ceny wzrosły o 18,4% r/r [© baloon111 - Fotolia.com] Inflacja II 2023. Ceny wzrosły o 18,4% r/r]()

Inflacja II 2023. Ceny wzrosły o 18,4% r/r

... o 1,1%). Coroczna zmiana systemu wag Główny Urząd Statystyczny, podobnie jak w latach ubiegłych, w lutym br. dokonał aktualizacji systemu wag stosowanego w obliczeniach wskaźnika cen towarów i usług ... ogółem różni się od publikowanego przy wstępnych danych za styczeń br. Według ostatecznych danych w styczniu br. w stosunku do stycznia ub. roku ...

-

![Inflacja II 2024. Ceny wzrosły o 2,8% r/r [© milushka - Fotolia.com] Inflacja II 2024. Ceny wzrosły o 2,8% r/r]()

Inflacja II 2024. Ceny wzrosły o 2,8% r/r

... o 0,1%). Coroczna zmiana systemu wag Główny Urząd Statystyczny, podobnie jak w latach ubiegłych, w lutym br. dokonał aktualizacji systemu wag stosowanego w obliczeniach wskaźnika cen towarów i usług ... różni się od publikowanego przy wstępnych danych za styczeń br. Według ostatecznych danych w styczniu br. w stosunku do stycznia ub. roku ceny towarów ...

-

![Inflacja II 2025. Ceny wzrosły o 4,9% r/r [© baloon111 - Fotolia.com] Inflacja II 2025. Ceny wzrosły o 4,9% r/r]()

Inflacja II 2025. Ceny wzrosły o 4,9% r/r

... o 0,2%). Coroczna zmiana systemu wag Główny Urząd Statystyczny, podobnie jak w latach ubiegłych, w lutym br. dokonał aktualizacji systemu wag stosowanego w obliczeniach wskaźnika cen towarów i usług ... różni się od publikowanego przy wstępnych danych za styczeń br. Według ostatecznych danych w styczniu br. w stosunku do stycznia ub. roku ceny towarów ...

-

![Kaspersky: bezpłatny skaner on-line [© stoupa - Fotolia.com] Kaspersky: bezpłatny skaner on-line]()

Kaspersky: bezpłatny skaner on-line

... kliknąć odsyłacz znajdujący się na stronie WWW firmy Kaspersky Lab. Podczas pierwszego uruchamiania skanera pobierany jest komplet antywirusowych baz danych. W trakcie kolejnych aktualizacji pobierane będą tylko nowe i zmienione pliki, dzięki czemu redukowany jest czas wymagany do uaktualnienia produktu. Kaspersky On-line Scanner działa ...

-

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008]()

Panda: złośliwe oprogramowanie 2008

... coraz bardziej wyrafinowanych środków: od zainfekowanych kartek z życzeniami do fałszywych aktualizacji Windows. Hakerzy będą także korzystać z metody ukrytego pobierania szkodliwego kodu ... twórców zagrożeń. Podobnie jak w roku ubiegłym będzie to pozyskiwanie poufnych danych niezbędnych do przeprowadzania oszustw on-line oraz dokonywania kradzieży. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sklepy online stosują klauzule niedozwolone [© djama - Fotolia.com] Sklepy online stosują klauzule niedozwolone](https://s3.egospodarka.pl/grafika2/niedozwolone-klauzule/Sklepy-online-stosuja-klauzule-niedozwolone-116802-150x100crop.jpg)

![Kopia zapasowa chroni nasze dane [© Bastian Weltjen - Fotolia.com] Kopia zapasowa chroni nasze dane](https://s3.egospodarka.pl/grafika2/kopia-zapasowa/Kopia-zapasowa-chroni-nasze-dane-118447-150x100crop.jpg)

![Cyberprzestępczość uderza w sektor MSP [© Sergey Nivens - Fotolia.com] Cyberprzestępczość uderza w sektor MSP](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-uderza-w-sektor-MSP-120584-150x100crop.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia](https://s3.egospodarka.pl/grafika2/Windows-Server-2003/Microsoft-Windows-Server-2003-niebawem-bez-wsparcia-152807-150x100crop.jpg)

![Prowadzenie firmy w chmurze. Jak ją chronić? [© pixabay.com] Prowadzenie firmy w chmurze. Jak ją chronić?](https://s3.egospodarka.pl/grafika2/prowadzenie-dzialalnosci-gospodarczej/Prowadzenie-firmy-w-chmurze-Jak-ja-chronic-253921-150x100crop.jpg)

![Prawda czy fałsz? Halucynacje AI kontra technika RAG [© Freepik] Prawda czy fałsz? Halucynacje AI kontra technika RAG](https://s3.egospodarka.pl/grafika2/AI/Prawda-czy-falsz-Halucynacje-AI-kontra-technika-RAG-261510-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe I-VI 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe I-VI 2010](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-VI-2010-MBuPgy.jpg)

![Backup: 7 grzechów głównych [© .shock - Fotolia.com] Backup: 7 grzechów głównych](https://s3.egospodarka.pl/grafika2/kopie-bezpieczenstwa/Backup-7-grzechow-glownych-136795-150x100crop.jpg)

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Hakerzy-kontra-opieka-zdrowotna-173464-150x100crop.jpg)

![Polacy oblewają test z cyberbezpieczeństwa? [© Freepik] Polacy oblewają test z cyberbezpieczeństwa?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Polacy-oblewaja-test-z-cyberbezpieczenstwa-263249-150x100crop.jpg)

![Kaspersky Cybersecurity Index II poł. 2016 [© maicasaa - Fotolia.com] Kaspersky Cybersecurity Index II poł. 2016](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Cybersecurity-Index-II-pol-2016-191431-150x100crop.jpg)

![Atakuje fałszywa MEGA do przeglądarki Chrome [© Andrey Popov - Fotolia.com] Atakuje fałszywa MEGA do przeglądarki Chrome](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Atakuje-falszywa-MEGA-do-przegladarki-Chrome-210061-150x100crop.jpg)

![10 kroków do udanej transformacji cyfrowej w stronę chmury [© Jakub Jirsák - Fotolia.com] 10 kroków do udanej transformacji cyfrowej w stronę chmury](https://s3.egospodarka.pl/grafika2/chmura/10-krokow-do-udanej-transformacji-cyfrowej-w-strone-chmury-243263-150x100crop.jpg)

![Używany smartfon pod choinkę? Zachowaj ostrożność [© Freepik] Używany smartfon pod choinkę? Zachowaj ostrożność](https://s3.egospodarka.pl/grafika2/uzywane-smartfony/Uzywany-smartfon-pod-choinke-Zachowaj-ostroznosc-263935-150x100crop.jpg)

![Po co firmie intranet? [© Minerva Studio - Fotolia.com] Po co firmie intranet?](https://s3.egospodarka.pl/grafika/intranet/Po-co-firmie-intranet-iG7AEZ.jpg)

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam](https://s3.egospodarka.pl/grafika/SPAM/Male-i-srednie-firmy-a-spam-MBuPgy.jpg)

![Trend Micro Deep Security 7.5 [© Nmedia - Fotolia.com] Trend Micro Deep Security 7.5](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-7-5-Qq30bx.jpg)

![GUS: inflacja w lutym wyniosła 8,5% rdr [© baloon111 - Fotolia.com] GUS: inflacja w lutym wyniosła 8,5% rdr](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/GUS-inflacja-w-lutym-wyniosla-8-5-rdr-243998-150x100crop.jpg)

![Inflacja II 2023. Ceny wzrosły o 18,4% r/r [© baloon111 - Fotolia.com] Inflacja II 2023. Ceny wzrosły o 18,4% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-II-2023-Ceny-wzrosly-o-18-4-r-r-251364-150x100crop.jpg)

![Inflacja II 2024. Ceny wzrosły o 2,8% r/r [© milushka - Fotolia.com] Inflacja II 2024. Ceny wzrosły o 2,8% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-II-2024-Ceny-wzrosly-o-2-8-r-r-258604-150x100crop.jpg)

![Inflacja II 2025. Ceny wzrosły o 4,9% r/r [© baloon111 - Fotolia.com] Inflacja II 2025. Ceny wzrosły o 4,9% r/r](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-II-2025-Ceny-wzrosly-o-4-9-r-r-265439-150x100crop.jpg)

![Kaspersky: bezpłatny skaner on-line [© stoupa - Fotolia.com] Kaspersky: bezpłatny skaner on-line](https://s3.egospodarka.pl/grafika/Anti-Virus/Kaspersky-bezplatny-skaner-on-line-MBuPgy.jpg)

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Panda-zlosliwe-oprogramowanie-2008-apURW9.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)