-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... wysyłanie wiadomości o tematyce najczęściej bankowej, gdzie proszeni jesteśmy np. o weryfikację danych i zalogowanie się na konto, używając odnośnika w wiadomości. Po przejściu na ... komputer i zapobiec nowym rodzajom ataków. Otrzymasz możliwość dokonywania codziennych aktualizacji oraz ochronę przeciwko zagrożeniom z sieci.” Podobne ataki miały ...

-

![F-Secure Internet Security 2010 F-Secure Internet Security 2010]()

F-Secure Internet Security 2010

... firmę F-Secure badania pokazują, że ludzie przywiązują dużą wagę do danych zgromadzonych w komputerach i nie chcieliby ich stracić. Czasami są to cenne z ... blokuje ataki wymierzone w luki w zabezpieczeniach przeglądarki. Luki powstają w wyniku braku aktualizacji za pomocą najnowszych 'łat'; lub poprawek udostępnionych przez producenta. ...

-

![Kaspersky Lab: sprzętowy antywirus zwalczający rootkity [© violetkaipa - Fotolia.com] Kaspersky Lab: sprzętowy antywirus zwalczający rootkity]()

Kaspersky Lab: sprzętowy antywirus zwalczający rootkity

... środowisku systemu operacyjnego, a rootkit zostanie szybko zneutralizowany. Opatentowane urządzenie wykorzystuje własne uaktualniane antywirusowe bazy danych, które są chronione przed szkodliwym kodem i błędnymi wpisami podczas aktualizacji. Ponieważ urządzenie posiada własny procesor i RAM, nie pochłania zasobów komputera, do którego jest ...

-

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011]()

Trend Micro: zagrożenia internetowe II kw. 2011

... , miały postać fałszywych aplikacji lub aktualizacji, co skłaniało użytkowników do ich instalacji. Facebook padł ofiarą kilku ataków w postaci szkodliwych hiperłączy rozpowszechnianych za pośrednictwem różnych narzędzi dostępnych w serwisie, takich jak skrypty „kopiuj i wklej”. Wszystkie one posłużyły do kradzieży danych. Największe sukcesy w walce ...

-

![Dyski SSD Samsung serii 830 Dyski SSD Samsung serii 830]()

Dyski SSD Samsung serii 830

... zasilania bądź niespodziewanych awarii innych podzespołów komputera i pozwala wydłużyć żywotność urządzenia nawet do kilkunastu lat. Aktualizacji oprogramowania można dokonać w środowisku Windows bez żadnego ryzyka utraty danych. Dyski SSD serii 830 są w Polsce dostępne w następujących pojemnościach i sugerowanych cenach producenta: 64 GB – 499 ...

-

![Trend Micro Mobile App Reputation [© Nmedia - Fotolia.com] Trend Micro Mobile App Reputation]()

Trend Micro Mobile App Reputation

... aplikacji. Dzięki temu Trend Micro może skorelować zdobyte informacje z potężnym bankiem danych z zakresu bezpieczeństwa. Wszystko to ma na celu identyfikację i blokowanie ... nowych aplikacji dziennie, w miarę pojawiania się nowych programów i aktualizacji. Naszym celem jest zapewnienie największego i najszybszego źródła zweryfikowanych informacji ...

-

![G Data MobileSecurity 2 [© smex - Fotolia.com] G Data MobileSecurity 2]()

G Data MobileSecurity 2

... umożliwia ponowne odnalezienie urządzenia lub też zdalne usunięcie zablokowanych danych w celu ochronienia ich przed dostępem ze strony osób trzecich. W ten ... blacklistę Kontrola uprawnień zainstalowanych aplikacji Aktualizacja poprzez platformę aktualizacji Android G Data AntiVirus Free – łatwość obsługi, bezpieczeństwo i lekkość. Wymagania: ...

-

![Świąteczny spam, czyli kłopoty zamiast prezentów [© Marijus - Fotolia.com] Świąteczny spam, czyli kłopoty zamiast prezentów]()

Świąteczny spam, czyli kłopoty zamiast prezentów

... do e-maili zawierających nierealne obietnice, najczęściej są to super okazje, lub informacje o rzekomo oczekujących przesyłkach, niezapłaconych fakturach czy nagłej konieczności aktualizacji danych. Oszuści podszywają się pod instytucje finansowe, firmy kurierskie, aby w ten sposób nakłonić odbiorcę do pobrania złośliwej aplikacji. Nigdy nie ...

-

![Inflacja II 2018 [© Igor Butseroga - Fotolia.com] Inflacja II 2018]()

Inflacja II 2018

... wag Główny Urząd Statystyczny, na wzór lat ubiegłych, dokonał w lutym br. aktualizacji systemu wag, który stosuje się przy wyliczeniach wskaźnika cen towarów ... wzrosły o 1,9% i były na porównywalnym poziomie wobec wstępnie szacowanego wzrostu. Według ostatecznych danych wskaźnik cen towarów i usług konsumpcyjnych za styczeń br. w stosunku ...

-

![Phishing wykorzystuje RODO i Airbnb [© faithie - Fotolia.com] Phishing wykorzystuje RODO i Airbnb]()

Phishing wykorzystuje RODO i Airbnb

... oraz dane kart płatniczych jego użytkowników. W całym procederze wykorzystano wiadomość odnośnie aktualizacji polityk prywatności serwisu w związku z RODO. Eksperci ESET ostrzegają, że pułapek phishingowych powołujących się na nowe rozporządzenie o ochronie danych osobowych może być coraz więcej. Airbnb, czyli serwis z ofertami krótkoterminowego ...

-

![Kaspersky Endpoint Security for Business 2018 Kaspersky Endpoint Security for Business 2018]()

Kaspersky Endpoint Security for Business 2018

... systemu i zapobiega wyciekowi danych uwierzytelniających w przypadku wykorzystywania narzędzi typu mimikatz pozwalającymi na uzyskanie dostępu do danych logowania przechowywanych w systemie ... usuwanie luk, łącznie z ich wykrywaniem i priorytetyzacją, pobieraniem łat i aktualizacji, testowaniem i dystrybucją. W ten sposób ryzyko, że luki w ...

-

![3 zasady ochrony przed cyberatakami [© tashatuvango - Fotolia.com] 3 zasady ochrony przed cyberatakami]()

3 zasady ochrony przed cyberatakami

... na ogólnie dostępnym dysku wirtualnym. Zbiór ten liczył sobie 87 GB danych i zawierał informacje o źródle pochodzenia poszczególnych adresów. Takie incydenty ... przeglądarki internetowej. Nie trzeba pamiętać o aktualizacjach, wystarczy włączyć opcje aktualizacji automatycznej lub automatycznego pobierania, z zapytaniem o możliwość instalacji. ...

-

![GUS: inflacja w lutym to aż 4,7%, ceny żywności w górę o 8,1% [© Jan Hetman - Fotolia.com] GUS: inflacja w lutym to aż 4,7%, ceny żywności w górę o 8,1%]()

GUS: inflacja w lutym to aż 4,7%, ceny żywności w górę o 8,1%

... zmiana systemu wag Główny Urząd Statystyczny, podobnie jak w latach ubiegłych, w lutym br. dokonał aktualizacji systemu wag stosowanego w obliczeniach wskaźnika cen towarów i usług ... towarów i usług konsumpcyjnych ogółem, niż obserwowany przy obliczeniach wstępnych danych za styczeń br. W styczniu br. w stosunku do stycznia ub. roku ceny towarów ...

-

![Złośliwe wiadomości e-mail. Co zrobić, gdy dojdzie do ataku? [© pixabay.com] Złośliwe wiadomości e-mail. Co zrobić, gdy dojdzie do ataku?]()

Złośliwe wiadomości e-mail. Co zrobić, gdy dojdzie do ataku?

... w złośliwy link bywa często niemożliwe. Barracuda przekonuje, że dla bezpieczeństwa danych firmowych liczy się nie tylko wcześniejsze blokowanie zagrożeń, ale również ... wykorzystuje również informacje o zagrożeniach, pochodzące z rozwiązanych incydentów, do aktualizacji polityk bezpieczeństwa i zapobiegania przyszłym atakom. Na przykład, 29% ...

-

![Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić? [© pixabay.com] Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?]()

Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?

... telefonie złośliwe oprogramowanie (malware), które pozwala np. na kradzież danych logowania do kont bankowych. Zdarzają się również sytuacje, w których pliki ... prawdziwa. Chrońmy nasze sprzęty oprogramowaniem antywirusowym i pamiętajmy o regularnym instalowaniu aktualizacji. Pobierajmy aplikacje tylko z oficjalnych sklepów jak Google Play i App Store ...

-

![Fałszywe e-recepty i bankowe konto rezerwowe, czyli nowe sposoby na wyłudzenie pieniędzy [© pixabay.com] Fałszywe e-recepty i bankowe konto rezerwowe, czyli nowe sposoby na wyłudzenie pieniędzy]()

Fałszywe e-recepty i bankowe konto rezerwowe, czyli nowe sposoby na wyłudzenie pieniędzy

... (w tym przypadku fikcyjnych) faktur lub podanie dostępu do konta bankowego albo danych z karty płatniczej. Zadbaj o bezpieczeństwo haseł dostępu. Hasła powinny składać się z różnych znaków (wielkie i ... w smartfonie, będą bezpieczne. Korzystaj tylko z oprogramowania pochodzącego z autoryzowanych, legalnych źródeł. Dokonuj regularnych aktualizacji ...

-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... na które trojan jest skierowany. Uruchamianiu ataków keylogging i overlay w celu kradzieży danych uwierzytelniających użytkownika. Atak keylogging rejestruje naciśnięte klawisze podczas pisania ... Mogą dotyczyć na przykład opóźnionej czy anulowanej dostawy albo aktualizacji aplikacji. Wiadomość zazwyczaj zawiera złośliwy link, który infekuje ...

-

![Samorządy pod ostrzałem cyberprzestępców. Straciły 11 mln zł [© ptnphotof - Fotolia.com] Samorządy pod ostrzałem cyberprzestępców. Straciły 11 mln zł]()

Samorządy pod ostrzałem cyberprzestępców. Straciły 11 mln zł

... przeprowadzenia aktualizacji. Szczególną uwagę należy poświęcić wymianie oprogramowania, które niebawem wyjdzie z użytku, ponieważ to ono bardzo często staje się celem cyberprzestępców – zaznacza Beniamin Szczepankiewicz. Oto działania ochronne, o których muszą pamiętać samorządy lokalne: Tworzenie kopii zapasowych najważniejszych danych. Dobrym ...

-

![Nowe inwestycje w Internet to będą... Nowe inwestycje w Internet to będą...]()

Nowe inwestycje w Internet to będą...

... językiem systemy bazujące na przeglądarkach internatowych nadają się raczej do tworzenia aplikacji typu prezentacyjnego. Np. systemy informacji wewnętrznej, systemy do aktualizacji danych w bazach, itp. Aplikacje interaktywne, aby były wygodne w pracy z nimi, musza być w pełni interaktywne. Co prawda entuzjastów budowania systemów, w których ...

Tematy: -

![Pornograficzny spam powraca [© Scanrail - Fotolia.com] Pornograficzny spam powraca]()

Pornograficzny spam powraca

... . ogółu. Wyraźnie zaznacza się także tendencja wzrostu liczby wiadomości uznanych za 'scam'. W maju tego roku ilość e-maili informujących o fałszywych loteriach, aktualizacji danych bankowych czy internetowych "piramidach" stanowiła 0.2 proc. ogółu., w czerwcu był to 1 proc., a w lipcu już 2.6 proc. ogółu. Duży wzrost odnotowano także w ilości ...

-

![IANA na systemie NASK [© stoupa - Fotolia.com] IANA na systemie NASK]()

IANA na systemie NASK

... rejestrami domen najwyższego poziomu (tzw. TLDs Registries). Służy on do wpisów i aktualizacji kontaktów technicznych i administracyjnych, zmiany nazw serwerów primary i secondary, modyfikacji adresów serwerów WHOIS i modyfikacji wielu innych danych istotnych z punktu widzenia sprawnego działania światowego systemu DNS. Przygotowany przez NASK ...

-

![Nowe trojany wykorzystują niezałataną lukę [© stoupa - Fotolia.com] Nowe trojany wykorzystują niezałataną lukę]()

Nowe trojany wykorzystują niezałataną lukę

... iframeurl.biz, jednak mogą się pojawić wersje wykorzystujące inne adresy URL. Wszystkim użytkownikom zaleca się regularne i częste przeprowadzanie aktualizacji antywirusowych baz danych, rezygnację z otwierania plików posiadających rozszerzenie *.wmf oraz ustawienie poziomu zabezpieczeń przeglądarki Internet Explorer na „Wysoki”. Więcej informacji ...

Tematy: wirus, robak, luka krytyczna, łata, Internet Explorer, Firefox, trojany, luki w oprogramowaniu -

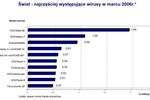

![Najpopularniejsze wirusy III 2006 Najpopularniejsze wirusy III 2006]()

Najpopularniejsze wirusy III 2006

... jest lekceważeniem przez użytkowników aktualizacji systemu Windows i towarzyszących mu programów, np. Outlook. W Polsce na drugim miejscu pojawił się Exploit.C, który umożliwia hakerom wykonywanie w zainfekowanych komputerach niepożądanych działań, takich jak wykradanie zgromadzonych poufnych danych. Rozprzestrzenia się standardowymi sposobami ...

-

![Rośnie aktywność robaka Mytob.eg [© stoupa - Fotolia.com] Rośnie aktywność robaka Mytob.eg]()

Rośnie aktywność robaka Mytob.eg

... do ochrony danych, informuje o rosnącej ilość wiadomości e-mail zainfekowanych nową odmianą robaka Mytob - Net-Worm.Win32.Mytob ... Mytob.eg zostały dodane do antywirusowych baz danych firmy Kaspersky Lab 18 kwietnia 2006 r. Wszystkim użytkownikom zaleca się jak najszybsze przeprowadzenie aktualizacji sygnatur. "Chociaż najnowszy wariant nie różni ...

-

![Microsoft Forefront zabezpieczy firmy [© Nmedia - Fotolia.com] Microsoft Forefront zabezpieczy firmy]()

Microsoft Forefront zabezpieczy firmy

... następne produkty związane z bezpieczeństwem firm oraz bezpieczeństwem dostępu do danych. Produkty te obejmą swoim działaniem pełną infrastrukturę informatyczną, z serwerami, sieciami ... sieci, ISA Server zapewnia kompresję HTTP, buforowanie treści, włączanie aktualizacji oprogramowania oraz funkcję wirtualnej sieci prywatnej (VPN); • ISA ...

-

![Kaspersky: cyberprzestępczość i bezpieczeństwo IT Kaspersky: cyberprzestępczość i bezpieczeństwo IT]()

Kaspersky: cyberprzestępczość i bezpieczeństwo IT

... autora, a w konsekwencji nie mogły dodać jego sygnatury do antywirusowych baz danych. Gdy jednak odsyłacz otwierał zwykły użytkownik, na jego komputer ... TAK. Regularnie cyberprzestępcy lub inni złośliwi użytkownicy masowo wysyłają złośliwe programy w "przebraniu" aktualizacji firm antywirusowych. Celem tych działań jest zdyskredytowanie tych firm. ...

-

![G DATA InternetSecurity 2008 [© Nmedia - Fotolia.com] G DATA InternetSecurity 2008]()

G DATA InternetSecurity 2008

... DATA Tuning. Rozwiązanie to umożliwia zabezpieczenie komputera przed zagrożeniami z Internetu i ochronę danych. Moduł G DATA Backup automatycznie tworzy kopie zapasowe plików wg ... wszystkich programów użytkownicy zyskują roczny bezpłatny dostęp do aktualizacji baz sygnatur wirusów oraz pomocy technicznej. Premiera produktów G DATA AntiVirus 2008 ...

-

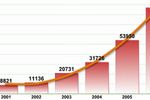

![Wirusy i robaki I 2008 Wirusy i robaki I 2008]()

Wirusy i robaki I 2008

... i wysiłku na próby obchodzenia filtrów antywirusowych i antyspamowych - nawet najnowsze warianty wiadomości phishingowych mogły zostać wykryte i przechwycone bez konieczności aktualizacji antywirusowych baz danych. Ataki na Yandex mogą powtórzyć się w najbliższej przyszłości; w 2008 roku phishing w ruchu pocztowym może być częstszy. W końcu ataki ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... na zawsze. Regularnie wysyłane są również wiadomości w różnych językach nakłaniające użytkowników do aktualizacji klienta ICQ do nowej, szóstej wersji. Na początku nie było ... komputerowej": na komputerze należy zainstalować produkt antywirusowy z aktualną bazą danych oraz zaporą sieciową, która blokuje nieautoryzowane połączenia sieciowe. Dobrze ...

-

![Serwis społecznościowy: korzystaj rozsądnie [© stoupa - Fotolia.com] Serwis społecznościowy: korzystaj rozsądnie]()

Serwis społecznościowy: korzystaj rozsądnie

... Jednak nawet dorośli coraz częściej „cyfrowo” zaglądają w życie innych osób. Według danych Facebooka, najszybciej rosnącym segmentem jest grupa w wieku powyżej 35 lat. ... . Szybko usuwaj luki w zabezpieczeniach Artykuł podaje, że instalowanie aktualizacji jest bardzo ważne. Nieustannie wykrywane są nowe luki w zabezpieczeniach, zarówno w systemach ...

-

![Notebooki ARISTO Smart G600 i W300 Notebooki ARISTO Smart G600 i W300]()

Notebooki ARISTO Smart G600 i W300

... Windows XP i Vista. Producent oferuje je również z bezpłatną opcją aktualizacji systemu do wersji Windows 7. ARISTO Smart G600 i Smart W300 zostały wyposażone w ... kabli. Oprócz tego dostępny jest również moduł Bluetooth umożliwiający wymianę danych z innymi urządzeniami (np. drukarkami bezprzewodowymi) lub synchronizację kontaktów i terminarza ...

-

![Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010 Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010]()

Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010

... czasie rzeczywistym wszystkim użytkownikom. W ramach systemu Kaspersky Security Network powstaje baza danych 'w chmurze', która poprawia jakość ochrony przed nowymi zagrożeniami i zapobiega epidemiom. ... 2009 oraz Kaspersky Internet Security 2009 mogą dokonać bezpłatnej aktualizacji do wersji 2010. W tym celu wystarczy pobrać odpowiedni program ze ...

-

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7]()

K9 Web Protection dla Windows 7

... , które zapewnia stałą ochronę, bez konieczności pobierania plików lub aktualizacji. Oprogramowanie K9 Web Protection korzysta z tych samych technologii ... odnośnik (zamieszczony na ogólnodostępnej stronie internetowej z wykorzystaniem skradzionych danych uwierzytelniających), zapewniając jednocześnie dostęp do pozostałych treści znajdujących się na ...

-

![Płyty główne ASUS M5A78L Płyty główne ASUS M5A78L]()

Płyty główne ASUS M5A78L

... gniazd I/O audio, informując użytkowników o nieprawidłowym podłączeniu. EZ Flash 2 to przyjazny dla użytkownika program do aktualizacji BIOSu, a ASUS CrashFree BIOS 3 umożliwia użytkownikom przywrócenie uszkodzonych danych BIOSu z dysku. Fenomenalnym rozwiązaniem jest także BIOS C.P.R., które to automatycznie przywraca domyślne ustawienia procesora ...

-

![BitDefender Security for Virtualized Environments BitDefender Security for Virtualized Environments]()

BitDefender Security for Virtualized Environments

... Produkt oferuje kompleksową ochronę dla wirtualizowanych centrów danych, integrując VMware vShield w celu zabezpieczenia stacji i serwerów Windows, a także systemów Linux i Solaris ... systemie Linux. Pozwala to ograniczyć wymagania systemu dotyczące aktualizacji, zarządzania i skanowania. Scentralizowane skanowanie eliminuje również problemy z lukami ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky Lab: sprzętowy antywirus zwalczający rootkity [© violetkaipa - Fotolia.com] Kaspersky Lab: sprzętowy antywirus zwalczający rootkity](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Kaspersky-Lab-sprzetowy-antywirus-zwalczajacy-rootkity-SdaIr2.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2011-MBuPgy.jpg)

![Trend Micro Mobile App Reputation [© Nmedia - Fotolia.com] Trend Micro Mobile App Reputation](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Mobile-App-Reputation-Qq30bx.jpg)

![G Data MobileSecurity 2 [© smex - Fotolia.com] G Data MobileSecurity 2](https://s3.egospodarka.pl/grafika2/smartfony/G-Data-MobileSecurity-2-98464-150x100crop.jpg)

![Świąteczny spam, czyli kłopoty zamiast prezentów [© Marijus - Fotolia.com] Świąteczny spam, czyli kłopoty zamiast prezentów](https://s3.egospodarka.pl/grafika2/spam/Swiateczny-spam-czyli-klopoty-zamiast-prezentow-185721-150x100crop.jpg)

![Inflacja II 2018 [© Igor Butseroga - Fotolia.com] Inflacja II 2018](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/Inflacja-II-2018-203607-150x100crop.jpg)

![Phishing wykorzystuje RODO i Airbnb [© faithie - Fotolia.com] Phishing wykorzystuje RODO i Airbnb](https://s3.egospodarka.pl/grafika2/RODO/Phishing-wykorzystuje-RODO-i-Airbnb-205848-150x100crop.jpg)

![3 zasady ochrony przed cyberatakami [© tashatuvango - Fotolia.com] 3 zasady ochrony przed cyberatakami](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/3-zasady-ochrony-przed-cyberatakami-221801-150x100crop.jpg)

![GUS: inflacja w lutym to aż 4,7%, ceny żywności w górę o 8,1% [© Jan Hetman - Fotolia.com] GUS: inflacja w lutym to aż 4,7%, ceny żywności w górę o 8,1%](https://s3.egospodarka.pl/grafika2/ceny-towarow-i-uslug-konsumpcyjnych/GUS-inflacja-w-lutym-to-az-4-7-ceny-zywnosci-w-gore-o-8-1-227918-150x100crop.jpg)

![Złośliwe wiadomości e-mail. Co zrobić, gdy dojdzie do ataku? [© pixabay.com] Złośliwe wiadomości e-mail. Co zrobić, gdy dojdzie do ataku?](https://s3.egospodarka.pl/grafika2/cyberataki/Zlosliwe-wiadomosci-e-mail-Co-zrobic-gdy-dojdzie-do-ataku-238422-150x100crop.jpg)

![Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić? [© pixabay.com] Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?](https://s3.egospodarka.pl/grafika2/wypelnianie-ankiet/Wypelnianie-ankiet-za-znizke-Na-czym-polega-oszustwo-Jak-sie-chronic-251730-150x100crop.jpg)

![Fałszywe e-recepty i bankowe konto rezerwowe, czyli nowe sposoby na wyłudzenie pieniędzy [© pixabay.com] Fałszywe e-recepty i bankowe konto rezerwowe, czyli nowe sposoby na wyłudzenie pieniędzy](https://s3.egospodarka.pl/grafika2/phishing/Falszywe-e-recepty-i-bankowe-konto-rezerwowe-czyli-nowe-sposoby-na-wyludzenie-pieniedzy-252307-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Samorządy pod ostrzałem cyberprzestępców. Straciły 11 mln zł [© ptnphotof - Fotolia.com] Samorządy pod ostrzałem cyberprzestępców. Straciły 11 mln zł](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Samorzady-pod-ostrzalem-cyberprzestepcow-Stracily-11-mln-zl-254924-150x100crop.jpg)

![Pornograficzny spam powraca [© Scanrail - Fotolia.com] Pornograficzny spam powraca](https://s3.egospodarka.pl/grafika/spam/Pornograficzny-spam-powraca-apURW9.jpg)

![IANA na systemie NASK [© stoupa - Fotolia.com] IANA na systemie NASK](https://s3.egospodarka.pl/grafika/domeny/IANA-na-systemie-NASK-MBuPgy.jpg)

![Nowe trojany wykorzystują niezałataną lukę [© stoupa - Fotolia.com] Nowe trojany wykorzystują niezałataną lukę](https://s3.egospodarka.pl/grafika/wirus/Nowe-trojany-wykorzystuja-niezalatana-luke-MBuPgy.jpg)

![Rośnie aktywność robaka Mytob.eg [© stoupa - Fotolia.com] Rośnie aktywność robaka Mytob.eg](https://s3.egospodarka.pl/grafika/robak/Rosnie-aktywnosc-robaka-Mytob-eg-MBuPgy.jpg)

![Microsoft Forefront zabezpieczy firmy [© Nmedia - Fotolia.com] Microsoft Forefront zabezpieczy firmy](https://s3.egospodarka.pl/grafika/Microsoft-Forefront/Microsoft-Forefront-zabezpieczy-firmy-Qq30bx.jpg)

![G DATA InternetSecurity 2008 [© Nmedia - Fotolia.com] G DATA InternetSecurity 2008](https://s3.egospodarka.pl/grafika/G-DATA/G-DATA-InternetSecurity-2008-Qq30bx.jpg)

![Serwis społecznościowy: korzystaj rozsądnie [© stoupa - Fotolia.com] Serwis społecznościowy: korzystaj rozsądnie](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Serwis-spolecznosciowy-korzystaj-rozsadnie-MBuPgy.jpg)

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7](https://s3.egospodarka.pl/grafika/K9-Web-Protection/K9-Web-Protection-dla-Windows-7-Qq30bx.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)

![2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r. [© Freepik] 2657 wniosków o przeniesienie konta bankowego w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/2657-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2025-r-266071-150x100crop.jpg)

![Jak odzyskać rzeczy pozostawione w samolocie? [© olivier89 z Pixabay] Jak odzyskać rzeczy pozostawione w samolocie?](https://s3.egospodarka.pl/grafika2/rzeczy-znalezione/Jak-odzyskac-rzeczy-pozostawione-w-samolocie-266069-150x100crop.jpg)

![Złotówkowicze muszą wykazać się cierpliwością [© Freepik] Złotówkowicze muszą wykazać się cierpliwością](https://s3.egospodarka.pl/grafika2/kredyty-zlotowkowe/Zlotowkowicze-musza-wykazac-sie-cierpliwoscia-266068-150x100crop.jpg)