-

![Antywirus F-Secure z dziurą [© Nmedia - Fotolia.com] Antywirus F-Secure z dziurą]()

Antywirus F-Secure z dziurą

... najbardziej zagrożeni są użytkownicy starszych wersji aplikacji F-Secure Linux Server oraz Gateway. Ponadto dodaje, że odpowiednia poprawka jest już dostępna do pobrania z sieci. Szczegółowe informacje na temat wykrytej dziury w systemach F-Secure można znaleźć na .

-

![Antywirus: lepszy płatny czy darmowy? Antywirus: lepszy płatny czy darmowy?]()

Antywirus: lepszy płatny czy darmowy?

... można nieświadomie zmienić przeglądarkę, ulubioną wyszukiwarkę bądź pobrać inne niepotrzebne aplikacje. Inną niedogodnością programów freeware jest wyświetlanie reklam zachęcających do pobrania płatnej wersji programu. Oczywiście można pozbyć się dodatkowego inwentarza, dokonując zmian w zaawansowanych ustawieniach aplikacji. Ale czy nie lepiej ...

-

![GData: fałszywy antywirus GData: fałszywy antywirus]()

GData: fałszywy antywirus

... przez internetowych złodziei. Odruchowo wykonuje polecenia zawarte w wyskakujących okienkach, co ostatecznie prowadzi do podania nr konta bankowego, hasła lub po prostu przelewu pieniędzy na ... fałszywego pliku Krok IV Kolejny komunikat podkreślający rangę zagrożenia i powagę sytuacji Krok V Propozycja pobrania groźnego pliku, który zainfekuje nasz ...

-

![Fałszywy antywirus Scavir atakuje Androida Fałszywy antywirus Scavir atakuje Androida]()

Fałszywy antywirus Scavir atakuje Androida

... jest zainfekowany szkodliwymi programami. Rzekome zagrożenia mają mieć dostęp do danych poufnych użytkownika, któremu proponuje się wykonanie błyskawicznego skanowania. ... odsyłacz, aby „aktywować system bezpieczeństwa". Spowoduje to wyświetlenie propozycji pobrania i zainstalowania aplikacji VirusScanner.apk, która jest szkodliwa i wykrywana przez ...

-

![Fałszywy antywirus na ICQ Fałszywy antywirus na ICQ]()

Fałszywy antywirus na ICQ

... w niego mechanizm pozwalający na wyświetlanie reklam. Najnowszy atak jest kolejnym przykładem wykorzystania zaufanego programu do infekowania komputerów użytkowników. „Powiadomienia o konieczności pobrania rzekomego programu zabezpieczającego o nazwie Antivirus 8 pojawiają się w oknie przeglądarki atakowanego użytkownika, nawet gdy w danym ...

-

![Uwaga na fałszywy Bitdefender Antivirus Plus 2015 Uwaga na fałszywy Bitdefender Antivirus Plus 2015]()

Uwaga na fałszywy Bitdefender Antivirus Plus 2015

... zachęcają na YouTube i Facebooku do pobrania programu Bitdefender Antivirus Plus 2015, który nie został jeszcze wydany. W rzeczywistości linki prowadzą do podrobionych sondaży i SMS-owych oszustw. Fałszywy link do pobrania oprogramowania Bitdefender umieszczony na YouTube prowadzi użytkowników do podrobionych sondaży i SMS-owych oszustw. Film ...

-

![Śmierć robaków komunikatorów internetowych? [© Scanrail - Fotolia.com] Śmierć robaków komunikatorów internetowych?]()

Śmierć robaków komunikatorów internetowych?

... odbiorcy, nawet jeśli użytkownik nie wykona programu zaproponowanego do pobrania. Po drugie, dzięki włączeniu adresu e-mail wiadomość wydaje się bardziej spersonalizowana. Taka personalizacja jest kluczem do skutecznej socjotechniki. Po trzecie, odnośnik wydaje się prowadzić do galerii umieszczonej na serwerze. Następnie został wykryty wariant ...

-

![Uwaga na fałszywe komentarze na YouTube Uwaga na fałszywe komentarze na YouTube]()

Uwaga na fałszywe komentarze na YouTube

... na YouTube, zawierają link do strony z rzekomo legalną, pornograficzną zawartością. Użytkownicy, którzy klikną na link, zostają przekierowani na fałszywą stronę, a następnie są zachęcani do pobrania pliku, umożliwiającego obejrzenie filmu pornograficznego. W rezultacie pod linkiem kryje się fałszywy antywirus PrivacyCenter. Po uruchomieniu na ...

-

![Spam: uwaga na fałszywe antywirusy Spam: uwaga na fałszywe antywirusy]()

Spam: uwaga na fałszywe antywirusy

... naiwność, słabo zabezpieczone strony i wypróbowane triki polegające na straszeniu użytkowników problemami związanymi z bezpieczeństwem na ich komputerze. To wszystko może doprowadzić do pobrania szkodliwego oprogramowania i przekazania hakerom poufnych danych.

-

![Norton Internet Security 2011 i Norton Antivirus 2011 w wersji beta [© Nmedia - Fotolia.com] Norton Internet Security 2011 i Norton Antivirus 2011 w wersji beta]()

Norton Internet Security 2011 i Norton Antivirus 2011 w wersji beta

... 2011 i Norton Internet Security 2011. Są one dostępne do pobrania bezpłatnie na witrynie wersji beta produktów marki Norton. Firma Symantec rozpoczęła testy swojego pierwszego rozwiązania zabezpieczającego dla serwisu Facebook oraz dwóch samodzielnych narzędzi do walki z fałszywymi programami antywirusowymi i innymi rodzajami infekcji. Firma ...

-

![Fałszywa aplikacja antywirusowa na OS Android [© Ben Chams - Fotolia.com] Fałszywa aplikacja antywirusowa na OS Android]()

Fałszywa aplikacja antywirusowa na OS Android

... pod kątem złośliwego oprogramowania. W przypadku skorzystania z takiej „oferty”, nieświadomy użytkownik zostaje przekierowywany na stronę internetową, zawierającą link do pobrania reklamowanego programu „antywirusowego” – jest to w rzeczywistości trojan AndroidFakealert4.orgin. Rodzina trojanów Android.Fakealert znana jest od października 2012 ...

-

![Uwaga na fałszywe programy antywirusowe [© stoupa - Fotolia.com] Uwaga na fałszywe programy antywirusowe]()

Uwaga na fałszywe programy antywirusowe

... do pobrania kodeka wideo umożliwiającego obejrzenie tego materiału. Jednakże zamiast kodeka pobierany jest fałszywy program chroniący przed oprogramowaniem szpiegowskim, zaś materiał wideo jest odtwarzany prostym poleceniem. Załadowanie fałszywego oprogramowania umożliwiają także wyskakujące reklamy, które zachęcają użytkownika do pobrania ...

-

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw]()

Programy antywirusowe: coraz więcej oszustw

... się tam także informacja o możliwości pobrania pliku o niewinnej nazwie (INSTALL_EN.EXE), który w rzeczywistości był wariantem robaka NUWAR. Pobranie tego pliku powodowało instalację kolejnych rodzajów NUWAR. Pod koniec lipca firma Trend Micro zanotowała podobne działania, zachęcające do pobrania fałszywego programu antywirusowego (np. kuszące ...

-

![Jak dbać o bezpieczeństwo danych w sieci? [© pixabay.com] Jak dbać o bezpieczeństwo danych w sieci?]()

Jak dbać o bezpieczeństwo danych w sieci?

... zachęcają nas do pobrania konkretnego załącznika lub kliknięcia w przesłany link. Część przypadków dotyczy także podania swoich danych osobowych albo loginu i hasła do bankowości elektronicznej. Ci, którzy się na to nabiorą, mogą zmierzyć się później z poważnymi konsekwencjami. W przypadku kliknięcia w umieszczony odnośnik lub pobrania załączonego ...

-

![Doctor Web wykrył trojana dla Linuxa napisanego w języku Go [© andriano_cz - Fotolia.com] Doctor Web wykrył trojana dla Linuxa napisanego w języku Go]()

Doctor Web wykrył trojana dla Linuxa napisanego w języku Go

... do której należy dany system operacyjny, liczbę procesorów (CPU), nazwy i liczbę uruchomionych procesów, itd. Trojan otrzymuje plik konfiguracyjny niezbędny do pobrania i uruchomienia programu do wydobywania kryptowaluty w celu generowania dochodu, który w następnym kroku zostaje przesłany do portfela elektronicznego (e-wallet) należącego do ...

-

![Sophos Anti-Virus for Mac OS X Lion Sophos Anti-Virus for Mac OS X Lion]()

Sophos Anti-Virus for Mac OS X Lion

... cyberprzestępców," powiedział Chris Kraft, wiceprezes zarządzania produktem w Sophos. "Jesteśmy zobowiązani do zapewnienia pełnej ochrony wszystkim naszym użytkownikom. Poprzez wspieranie najnowszych ... Home Edition. Sophos Anti-Virus Home Edition for Mac jest dostępny do pobrania za darmo. Ponadto, Sophos uruchomił dedykowane forum wsparcia, aby ...

-

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack]()

Darmowy NOWS SBE Starter Pack

... do pobrania opłaty manipulacyjnej związanej z realizacją zamówienia. U partnerów handlowych Novella można również zamówić 20 bezpłatnych licencji na oprogramowanie Novell Teaming Starter Pack służące do ...

-

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... fałszywą stronę na wyższej pozycji w wyszukiwarce. „Użytkownicy, którzy uwierzą w prawdziwość tych wyników odwiedzają witrynę, na której są zachęcani do pobrania kodeka lub innej aplikacji, umożliwiających obejrzenie pliku wideo. Kliknięcie odsyłacza powoduje jednak pobranie złośliwego oprogramowania, najczęściej fałszywego programu antywirusowego ...

-

![Sophos Anti-Virus Home Edition dla Mac'a Sophos Anti-Virus Home Edition dla Mac'a]()

Sophos Anti-Virus Home Edition dla Mac'a

... w technologiach ochrony informacji, poinformował o dostępności darmowego programu antywirusowego na platformę Mac, przeznaczonego dla użytkowników domowych. Oprogramowanie jest dostępne do pobrania bez żadnych opłat, ograniczeń czasowych i nie wymaga rejestracji. Sophos Anti-Virus Home Edition for Mac chroni przed wszystkimi znanymi zagrożeniami ...

-

![Fałszywe linki i vishing, czyli nietypowe ataki hakerskie [© pixabay.com] Fałszywe linki i vishing, czyli nietypowe ataki hakerskie]()

Fałszywe linki i vishing, czyli nietypowe ataki hakerskie

... wpływem rozmowy z nieznajomą osobą. Podejrzenia powinna wzbudzić np. zachęta do pobrania aplikacji z przesłanego linku w celu weryfikacji danych klienta. Instytucje finansowe nigdy ... . Antywirus to za mało. Tak należy chronić siebie i swoje urządzenia Aktywność przestępców w poszukiwaniu okazji do zdobycia cennych danych osobowych skłania do ponownego ...

-

![Norton Internet Security i Norton Antivirus 2011 Norton Internet Security i Norton Antivirus 2011]()

Norton Internet Security i Norton Antivirus 2011

... oprogramowanie zapewnia ochronę. Ponadto użytkownicy mogą jednym kliknięciem zyskać dostęp do ważnych danych, pochodzących z internetowych usług firmy Symantec, w tym: Norton Online ... milionów dolarów. Norton Power Eraser jest dostępny za darmo do pobrania w sieci i jako odnośnik w produktach Norton 2011. Dodatkowe narzędzia obejmują usługę Norton ...

-

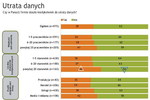

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

Bezpieczeństwo IT w polskich firmach

... stopień przygotowania jasnych procedur dostępu oraz rzadkiego wykorzystania zabezpieczeń typu endpoint. Poza tym sama świadomość większości internautów nie napawa optymizmem. Do pobrania:

-

![Cyberprzestępcy podszywają się pod WeTransfer [© StartupStockPhotos z Pixabay] Cyberprzestępcy podszywają się pod WeTransfer]()

Cyberprzestępcy podszywają się pod WeTransfer

... kampanii, której celem jest rozpowszechnianie linków phishingowych. Ofiara otrzymuje email z linkiem do pobrania pliku, który rzekomo ktoś przekazał za pośrednictwem WeTransfer. Cyberprzestępcy są w stanie stworzyć maile i linki, które do złudzenia przypominają autentyczne. Po kliknięciu w taki link przestępcy mogą próbować zainstalować złośliwe ...

-

![Ataki internetowe: Twitter na celowniku [© stoupa - Fotolia.com] Ataki internetowe: Twitter na celowniku]()

Ataki internetowe: Twitter na celowniku

... w serwisie zwrotów. Później oszust umieszcza w treści tweeta odnośnik kierujący do zainfekowanej strony internetowej komentując go zwrotem np. "pornographic", który ma ... jest” komunikatem o braku najnowszej wersji Flash Playera i konieczności pobrania aktualizacji. Zgoda na pobranie najnowszej wersji aplikacji skutkuje zainfekowaniem ...

-

![Fałszywe antywirusy: przynętą serial Lost Fałszywe antywirusy: przynętą serial Lost]()

Fałszywe antywirusy: przynętą serial Lost

... serialu, np. wiadomości o ostatnim odcinku lub sposobie obejrzenia go w przez sieć, uzyskuje odnośniki do perfekcyjnie wypozycjonowanych fałszywych stron internetowych. Po kliknięciu takiego odnośnika użytkownik jest proszony o zaakceptowanie pobrania pliku typu kodek – w wyniku czego instalowany jest fałszywy program antywirusowy. Nie tylko serial ...

-

![Fałszywe antywirusy na Skype'ie Fałszywe antywirusy na Skype'ie]()

Fałszywe antywirusy na Skype'ie

... do [LINK]." "Ponieważ coraz więcej osób zapoznaje się z trikami wykorzystywanymi przez oszustów internetowych i cyberprzestępców, oszuści są zmuszeni do znajdowania coraz to nowszych sztuczek socjotechnicznych. Fałszywy antywirus ...

-

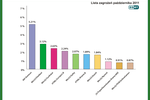

![ESET: zagrożenia internetowe X 2011 ESET: zagrożenia internetowe X 2011]()

ESET: zagrożenia internetowe X 2011

... z ustalonymi domenami, z których pobiera instrukcje dalszego działania m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 4. HTML/ScrInject.B Pozycja w poprzednim ...

-

![ESET: komputery zombie coraz groźniejsze ESET: komputery zombie coraz groźniejsze]()

ESET: komputery zombie coraz groźniejsze

... Bflienta. Jak się okazało wśród zadań przesłanych przez serwer zarządzający nowym botnetem znalazły się polecenia pobrania i instalacji następujących zagrożeń: Win32/SpamTool.Tedroo.AN - narzędzia do masowego rozsyłania spamu, MSIL/Agent.M - robaka, który maskuje obecność Bflienta przed oprogramowaniem antywirusowym, Win32/TrojanProxy.Ranky ...

-

![Komunikatory internetowe zagrożone [© stoupa - Fotolia.com] Komunikatory internetowe zagrożone]()

Komunikatory internetowe zagrożone

... do nieznanej nam zawartości np. filmu lub zdjęć, a możliwość ich obejrzenie wymaga jeszcze pobrania ...

-

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013]()

ESET: zagrożenia internetowe V 2013

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 8. Win32/Ramnit Pozycja w poprzednim rankingu ...

-

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013]()

ESET: zagrożenia internetowe X 2013

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 8. Win32/Ramnit Pozycja w poprzednim rankingu ...

-

![ESET: zagrożenia internetowe VIII 2012 ESET: zagrożenia internetowe VIII 2012]()

ESET: zagrożenia internetowe VIII 2012

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 4. Win32/Sirefef Pozycja w poprzednim rankingu ...

-

![ESET: zagrożenia internetowe X 2012 [© pixel_dreams - Fotolia.com] ESET: zagrożenia internetowe X 2012]()

ESET: zagrożenia internetowe X 2012

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 4. HTML/ScrInject.B Pozycja w poprzednim rankingu ...

-

![ESET: zagrożenia internetowe XI 2012 [© yuriy - Fotolia.com] ESET: zagrożenia internetowe XI 2012]()

ESET: zagrożenia internetowe XI 2012

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 4. HTML/Iframe.B Pozycja w poprzednim rankingu ...

-

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013]()

ESET: zagrożenia internetowe II 2013

... domenami, z których otrzymuje instrukcje dalszego działania, m.in. pobrania kolejnych zagrożeń. W zależności od wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego startu. 8. Win32/Qhost Pozycja w poprzednim rankingu ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Antywirus F-Secure z dziurą [© Nmedia - Fotolia.com] Antywirus F-Secure z dziurą](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Antywirus-F-Secure-z-dziura-Qq30bx.jpg)

![Śmierć robaków komunikatorów internetowych? [© Scanrail - Fotolia.com] Śmierć robaków komunikatorów internetowych?](https://s3.egospodarka.pl/grafika/wirusy/Smierc-robakow-komunikatorow-internetowych-apURW9.jpg)

![Norton Internet Security 2011 i Norton Antivirus 2011 w wersji beta [© Nmedia - Fotolia.com] Norton Internet Security 2011 i Norton Antivirus 2011 w wersji beta](https://s3.egospodarka.pl/grafika/Symantec/Norton-Internet-Security-2011-i-Norton-Antivirus-2011-w-wersji-beta-Qq30bx.jpg)

![Fałszywa aplikacja antywirusowa na OS Android [© Ben Chams - Fotolia.com] Fałszywa aplikacja antywirusowa na OS Android](https://s3.egospodarka.pl/grafika2/Android/Falszywa-aplikacja-antywirusowa-na-OS-Android-116489-150x100crop.jpg)

![Uwaga na fałszywe programy antywirusowe [© stoupa - Fotolia.com] Uwaga na fałszywe programy antywirusowe](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Uwaga-na-falszywe-programy-antywirusowe-MBuPgy.jpg)

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Programy-antywirusowe-coraz-wiecej-oszustw-MBuPgy.jpg)

![Jak dbać o bezpieczeństwo danych w sieci? [© pixabay.com] Jak dbać o bezpieczeństwo danych w sieci?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Jak-dbac-o-bezpieczenstwo-danych-w-sieci-235677-150x100crop.jpg)

![Doctor Web wykrył trojana dla Linuxa napisanego w języku Go [© andriano_cz - Fotolia.com] Doctor Web wykrył trojana dla Linuxa napisanego w języku Go](https://s3.egospodarka.pl/grafika2/Doctor-Web/Doctor-Web-wykryl-trojana-dla-Linuxa-napisanego-w-jezyku-Go-180163-150x100crop.jpg)

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack](https://s3.egospodarka.pl/grafika/novell/Darmowy-NOWS-SBE-Starter-Pack-Qq30bx.jpg)

![Fałszywe linki i vishing, czyli nietypowe ataki hakerskie [© pixabay.com] Fałszywe linki i vishing, czyli nietypowe ataki hakerskie](https://s3.egospodarka.pl/grafika2/vishing/Falszywe-linki-i-vishing-czyli-nietypowe-ataki-hakerskie-248395-150x100crop.jpg)

![Cyberprzestępcy podszywają się pod WeTransfer [© StartupStockPhotos z Pixabay] Cyberprzestępcy podszywają się pod WeTransfer](https://s3.egospodarka.pl/grafika2/WeTransfer/Cyberprzestepcy-podszywaja-sie-pod-WeTransfer-260498-150x100crop.jpg)

![Ataki internetowe: Twitter na celowniku [© stoupa - Fotolia.com] Ataki internetowe: Twitter na celowniku](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-internetowe-Twitter-na-celowniku-MBuPgy.jpg)

![Komunikatory internetowe zagrożone [© stoupa - Fotolia.com] Komunikatory internetowe zagrożone](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Komunikatory-internetowe-zagrozone-MBuPgy.jpg)

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-V-2013-119507-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2013-127096-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2012 [© pixel_dreams - Fotolia.com] ESET: zagrożenia internetowe X 2012](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2012-109571-150x100crop.jpg)

![ESET: zagrożenia internetowe XI 2012 [© yuriy - Fotolia.com] ESET: zagrożenia internetowe XI 2012](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XI-2012-110814-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2013-114650-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Najlepsze lokaty i rachunki oszczędnościowe III 2025 r. [© fotomek - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe III 2025 r.](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Najlepsze-lokaty-i-rachunki-oszczednosciowe-III-2025-r-265705-150x100crop.jpg)

![ZUS wypłaci trzynaste emerytury [© vivoo - Fotolia.com] ZUS wypłaci trzynaste emerytury](https://s3.egospodarka.pl/grafika2/trzynasta-emerytura/ZUS-wyplaci-trzynaste-emerytury-265702-150x100crop.jpg)

![Rynek najmu instytucjonalnego z nowym rekordem [© BartekMagierowski - Fotolia.com] Rynek najmu instytucjonalnego z nowym rekordem](https://s3.egospodarka.pl/grafika2/PRS/Rynek-najmu-instytucjonalnego-z-nowym-rekordem-265697-150x100crop.jpg)

![Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe [© Freepik] Przedsiębiorco, jesteś zarejestrowany w KRS? e-Doręczenia od 1 kwietnia obowiązkowe](https://s3.egospodarka.pl/grafika2/e-Doreczenia/Przedsiebiorco-jestes-zarejestrowany-w-KRS-e-Doreczenia-od-1-kwietnia-obowiazkowe-265696-150x100crop.jpg)

![Tylko kredyty gotówkowe na plusie w II 2025 [© grzegorz_pakula - Fotolia.com] Tylko kredyty gotówkowe na plusie w II 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/Tylko-kredyty-gotowkowe-na-plusie-w-II-2025-265695-150x100crop.jpg)

![Zasada konkurencyjności będzie stosowana przy wyższych kwotach w zamówieniach [© ambrozinio - Fotolia.com] Zasada konkurencyjności będzie stosowana przy wyższych kwotach w zamówieniach](https://s3.egospodarka.pl/grafika2/zasada-konkurencyjnosci/Zasada-konkurencyjnosci-bedzie-stosowana-przy-wyzszych-kwotach-w-zamowieniach-265694-150x100crop.jpg)