-

![Przewodnik po internetowych przestępcach, czyli charakterystyka pirata [© Minerva Studio - Fotolia.com] Przewodnik po internetowych przestępcach, czyli charakterystyka pirata]()

Przewodnik po internetowych przestępcach, czyli charakterystyka pirata

... FXP, które zrzeszają ludzi zajmującymi się skanowaniem, hakowaniem lub wypełnianiem serwerów podatnych na ataki. Następną grupą są: "dzieciaki z irca" ("IRC kiddies"), czyli użytkownicy IRC (Internet ... prędkości innym z pewnością znajdzie osoby, które z miłą chęcią wyślą mu cały system tylko po to, aby podłączyć go do sieci. Drugim ważnym czynnikiem ...

-

![Ewolucja złośliwych programów Ewolucja złośliwych programów]()

Ewolucja złośliwych programów

... system klasyfikacji szkodników firmy Kaspersky Lab. Profesjonalny rynek złośliwych programów zaczął wyłaniać się pod koniec 2003 roku, umocnił się w roku 2004, natomiast na początku 2005 r. ustabilizował się na ... mit, że Unix jest niepodatny na ataki, potwierdzona natomiast hipoteza, że liczba ataków na określoną platformę jest proporcjonalna do jej ...

-

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

Ewolucja spamu 2007

... system klasyfikacji spamu pomaga śledzić ilość i różne kategorie spamu. Ustawodawstwo a spam 26 stycznia 2007 roku w Rosji przyjęto ustawę o ochronie danych osobowych. Ustawa ta ma na ... takie ataki (na przykład niektóre z nich nałożyły ograniczenia na liczbę zaproszeń wysyłanych w jednym dniu), jednak spamerzy bez wątpienia znajdą sposób na obejście i ...

-

![Fałszywe antywirusy realnym zagrożeniem Fałszywe antywirusy realnym zagrożeniem]()

Fałszywe antywirusy realnym zagrożeniem

... ataki pod pozorem ochrony". Tekst poświęcony jest szkodliwym programom, których zadaniem jest infekowanie komputerów poprzez zastraszanie użytkowników. W dzisiejszych czasach bardzo łatwo trafić na ... że jego system operacyjny to siedlisko wirusów. Do tego celu cyberprzestępcy używają języka skryptowego - javascript. Po wejściu na sfałszowaną witrynę ...

-

![Spam w X 2010 Spam w X 2010]()

Spam w X 2010

... zarabiania pieniędzy. Główną metodą dystrybucji szkodliwego oprogramowania były wtedy ataki drive-by download. Jednak w sierpniu 2009 roku cyberprzestępcy zaczęli ... ataków na ten system płatności elektronicznych zwiększył się o 1,5% w porównaniu z wcześniejszym miesiącem. Tak, jak przewidywaliśmy, Facebook, który we wrześniu znajdował się na szarym ...

-

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... system i żąda zapłaty za naprawienie błędów, które rzekomo wykrył. Najlepszy debiut w naszym zestawieniu najpopularniejszego szkodliwego oprogramowania wykrywanego na ...

-

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze]()

Big Data: inwigilacja i coś jeszcze

... , która wdrożyła system wspierający zarządzanie w ... ataki hakerskie, a także lokalizować potencjalne zagrożenia dla bezpieczeństwa obywateli. W Richmond, w stanie Virginia, analityka wielkich zbiorów danych pełni funkcję „nocnego stróża prawa”. Badacze danych na bieżąco doszukują się wzorców i sensów w cyfrowym strumieniu Big Data, sygnalizując na ...

-

![Europa: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 25/2018]()

Europa: wydarzenia tygodnia 25/2018

... wprowadzenia systemu prezydenckiego. Konsekwencją nieudanego wojskowego zamachu stanu jest autorytarny system sprawowania władzy. Jeśli dziś 24 czerwca Erdogan wygra kolejne, ... NATO do podjęcia aktywnych działań, by zabezpieczyć się na wypadek wystąpienia takiego scenariusza. Ataki hakerskie, których najwięcej notujemy z terytorium Chin i Rosji, ...

-

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019]()

Bezpieczeństwo IT: trendy 2019

... ataki. Dlatego eksperci przewidują, że całkowita liczba ataków zmniejszy się, jednak staną się one bardziej ukierunkowane na ... system operacyjny Android od firmy Google jest powszechnie uważany za mniej bezpieczną alternatywę dla systemu iOS od Apple, w ostatnich latach podjęto wiele działań w kontekście zabezpieczeń dla systemu Android. Ulepszenia na ...

-

![Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO [© pixabay.com] Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO]()

Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO

... widziane oczami prezesów Wśród kluczowych ryzyk, prezesi na świecie na pierwszych miejscach wskazują na wyzwania związane z cyberbezpieczeństwem (ataki hakerów, inwigilacja, dezinformacja) i te dotyczące zdrowia (m.in. COVID-19 ... Przeprowadziliśmy również ankietę wśród szefów firm w chwilach kryzysu — w 2008 r., gdy globalny system finansowy się ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... i wiedzę, jest to całkiem proste. System autoryzacji graczy (weryfikujący autentyczność gracza) opiera się w większości gier online na systemie haseł. Gracz logujący ... antywirusowe poprzez wyłączenie funkcji bezpieczeństwa na zainfekowanej maszynie. Sposób przeprowadzania współczesnych ataków Obecnie ataki na graczy komputerowych przeprowadzane ...

-

![Spam I 2014 Spam I 2014]()

Spam I 2014

... Trojan-PSW.Win32.Fareit.amzs znalazły się odpowiednio na drugim, trzecim, czwartym, ósmym i dziewiątym miejscu. Programy te należą do rodziny szkodliwego oprogramowania, która kradnie loginy i hasła użytkowników i wysyła je do serwera kontroli cyberprzestępców. Potrafią również przeprowadzać ataki DDoS oraz pobierać i uruchamiać losowo wybrane ...

-

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014]()

Spam II 2014

... na określony adres e-mail; drugi to robak/bot IRC o nazwie ShitStorm, który potrafi przeprowadzać ataki DDoS na ...

-

![Świat: wydarzenia tygodnia 25/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 25/2019]()

Świat: wydarzenia tygodnia 25/2019

... roku. Ta decyzja nie oznacza to, że system Chrome OS zniknie. Będzie on kontynuowany między innymi na komputerach firmy. Przemysł lotniczy to bez wątpienia wizytówka ... kryptowalutą. Popularność oraz rozwój kryptowaluty ulega zahamowaniu ze względu na podatność tej technologii na ataki. Mimo że istnieje na nią duży apetyt, ludzie boją się lokować ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... ponad 31,4 milionów niezałatanych, podatnych na ataki aplikacji i stron internetowych. Uaktualniony ... na wielu różnych platformach – ich lista składa się z 74 wierszy. Jednak na szczególną uwagę zasługuje fakt, że na liście tej pojawił się system operacyjny Android. Powodem było wykrycie pierwszego trojana SMS dla telefonów komórkowych działających na ...

-

![Skype narzędziem hakerów? [© Nmedia - Fotolia.com] Skype narzędziem hakerów?]()

Skype narzędziem hakerów?

... . Jak wyjaśnia jeden z badaczy, ułatwieniem dla hakera może być duży ruch w sieci, generowany przez system Voice over IP (VoIP), na którym opiera się m.in. program Skype. Dotychczasowe ataki typu DoS mogły zostać skutecznie zablokowane, dzięki możliwości zlokalizowania zarówno zainfekowanych komputerów, jak i zwiększonej ilości ...

-

![F-Secure Internet Security 2012 [© Nmedia - Fotolia.com] F-Secure Internet Security 2012]()

F-Secure Internet Security 2012

... dedykowana jest dla komputerów wyposażonych w system Windows 7. Rozwiązanie automatycznie dobiera optymalny kosztowo i bezpieczny sposób ... ataki hakerów Blokada spamu i phishingu e-mailowego Ochrona przed kradzieżą tożsamości Ochrona przed niechcianymi rachunkami za Internet mobilny Ochrona przeglądania, rozpoznająca niebezpieczne witryny na ...

-

![Po ransomware idzie nowe: raport McAfee Labs XII 2016 [© kaptn - Fotolia.com] Po ransomware idzie nowe: raport McAfee Labs XII 2016]()

Po ransomware idzie nowe: raport McAfee Labs XII 2016

... system robakami i programami pobierającymi, pozostaje numerem jeden w III kwartale, mimo że notuje spadek z 45% w II kwartale. CryptXXX – ransomware obsługiwany przez botnety – wskoczył na ...

-

![Coraz większe zagrożenie wirusami Coraz większe zagrożenie wirusami]()

Coraz większe zagrożenie wirusami

... system Symbian, na kartę telefonu zostają skopiowane dwa robaki Win32.Rays I Win32/Padobot.Z. Pierwszy zostaje zapisany pod nazwą „system.exe” i oznaczony tą samą ikoną, co folder systemowy na karcie pamięci. Próba odczytania zawartości karty na ...

-

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac]()

Hakerzy atakują komputery Mac

... 90% udziałów w rynku. „Użytkownicy Maca byli dotychczas mniej narażeni na wirusy i ataki z powodu swojego mniejszego udziału w rynku. Sytuacja ta jednak szybko się zmienia i obecnie żaden system operacyjny nie jest na nie uodporniony. Współczesne ataki wykorzystują sieć do rozprzestrzeniania złośliwego oprogramowania, którego celem są przeglądarki ...

-

![Ewolucja złośliwego oprogramowania I-VI 2007 Ewolucja złośliwego oprogramowania I-VI 2007]()

Ewolucja złośliwego oprogramowania I-VI 2007

... typ programów Inne rodzaje MalWare. Ataki DoS były najbardziej rozpowszechnione w latach 2002-2003, po czym na długi czas straciły na popularności. Prawdopodobnie spowodowane ... Win32 (96 proc.). Wszystko wskazuje na to, że w przyszłości odsetek programów atakujących system Win32 zmniejszy się, ze względu na to że więcej szkodliwych programów będzie ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... sobą, przeprowadzając ataki DDoS na swoje serwery i wykorzystując inne metody w celu uzyskania przewagi w tej coraz zacieklejszej cyberwojnie. Analitycy z Kaspersky Lab uważają, że opublikowanie Visty będzie miało największy wpływ na bezpieczeństwo informacji w 2007 r. Firma Microsoft pozycjonuje Vistę jako swój najbezpieczniejszy system operacyjny ...

-

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017]()

Cisco: bezpieczeństwo w Internecie I poł. 2017

... największe, krytyczne zagrożenia to ataki ukierunkowane (42%) oraz ataki APT (Advanced Persistent Threats) - ... system Cisco Collective Security Intelligence. Raport dostarcza informacji o bieżących trendach dotyczących cyberbezpieczeństwa oraz praktyczne rekomendacje dotyczące działań na rzecz zwiększenia poziomu bezpieczeństwa. Analizy są oparte na ...

-

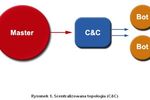

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

... niż poprosić o pomoc policję. Dokładnie na to liczą cyberprzestępcy. Z tego powodu również ataki DDoS stają się coraz bardziej rozpowszechnione. Ataki DDoS mogą być również ... systemu Windows) bez żadnych modułów. Oprogramowanie to nie wymaga, aby system posiadał silnik skryptowy. Na pierwszy rzut oka nie widać nic podejrzanego w tym, że autorzy ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Sophos Endpoint Security and Data Protection 9.5 Sophos Endpoint Security and Data Protection 9.5]()

Sophos Endpoint Security and Data Protection 9.5

... szybko rozprzestrzeniającym się zagrożeniom – takim jak fałszywe antywirusy i ataki malware - jednocześnie minimalizując koszty związane z zarządzaniem bezpieczeństwem. Trzy ... antywirus, firewall i system aktualizacji. Sophos Endpoint Security and Data Protection sprzedawany jest z licencją subskrypcyjną na użytkownika i zawiera uaktualnienia ...

-

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń]()

Dobre hasło dostępu podstawą zabezpieczeń

... czynienia z dynamicznym rozwojem blogosfery. Większość dostępnych w sieci blogów działa w oparciu o system WordPress, służący do zarządzania ich treścią. Z uwagi na swoją nieskomplikowaną strukturę oraz prostą nawigację, jest on szczególnie podatny na ataki hakerów. Jeżeli chcemy zapobiec wystąpieniu takiej sytuacji, należy regularnie aktualizować ...

-

![Cyberprzestępcy mogą "podsłuchać" twoje hasło [© geralt - pixabay.com] Cyberprzestępcy mogą "podsłuchać" twoje hasło]()

Cyberprzestępcy mogą "podsłuchać" twoje hasło

... , a następnie wytrenować algorytm tak, aby był w stanie identyfikować dźwięki odpowiadające uderzeniom w określone klawisze. Tak skonstruowany system pozwala na kradzież danych nawet z 95-procentową dokładnością (). Ataki tego typu, wykorzystujące dodatkowe informacje lub procesy dziejące się podczas korzystania z określonych narzędzi czy systemów ...

-

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne]()

Sektor MSP a bezpieczeństwo informatyczne

... , które uszczelniają system bezpieczeństwa. Drugi często spotykany błąd to pozostawienie serwerów oraz oprogramowania firewall i antywirusowego bez modyfikowania ustawień domyślnych. Zdaniem firm prowadzących audyt bezpieczeństwa, niewłaściwa konfiguracja ustawień serwerów często czyni infrastrukturę IT bardzo podatną na bezpośrednie ataki hackerów ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... na wierzchu wszystkich innych okien. „Na wolności” najczęściej spotykane są dwa typy trojanów wymuszających okup: tzw. pornblokery, które blokują komputer i jednocześnie żądają pieniędzy w zamian za zamknięcie okna wyświetlającego obsceniczne treści, lub programy, które blokują system operacyjny twierdząc, że na ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... osoby przeprowadzające ataki APT zastosowały technikę ataków znaną jako “watering hole” (przekierowania sieciowe i ataki drive-by download na spreparowane domeny) w ... kilkadziesiąt ofiar korzystających z systemu Windows i ponad 350 ofiar posiadających system Mac OS X). Na podstawie listy adresów IP wykorzystywanych do monitorowania i kontrolowania ...

-

![Exploit atakuje. Plaga ataków z wykorzystaniem luk [© itcraftsman - Fotolia.com] Exploit atakuje. Plaga ataków z wykorzystaniem luk]()

Exploit atakuje. Plaga ataków z wykorzystaniem luk

... na przedsiębiorstwa sięgnęła 690 000, co oznacza wzrost o przeszło 28%. Najważniejsze ustalenia z raportu: Exploity najczęściej wykorzystują przeglądarki, system Windows, system Android oraz pakiet Microsoft Office - w 2016 r. niemal 7 na 10 użytkowników przynajmniej raz natknęło się na exploit dla jednej z tych aplikacji. Exploit, który żeruje na ...

-

![Ruch lateralny najczytelniejszym znakiem ataku ransomware [© DC Studio na Freepik] Ruch lateralny najczytelniejszym znakiem ataku ransomware]()

Ruch lateralny najczytelniejszym znakiem ataku ransomware

... System ten uczy się typowego zachowania użytkowników, procesów i aplikacji. Gdy wykrywa odchylenia (takie jak nietypowy dostęp do plików, manipulowanie składnikami systemu operacyjnego lub podejrzana aktywność sieciowa), wywołuje alert. Badacze Barracuda szczegółowo przeanalizowali także zneutralizowany atak ransomware PLAY, skierowany na ...

-

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające]()

Symantec: nowe pakiety zabezpieczające

... . Współczesne ataki są bardziej ... na informacje, opartą na analizie ryzyka i regułach, a także zarządzaną w ramach całej infrastruktury. Aby rozwiązać problemy klientów, firma Symantec opracowała cztery pakiety zabezpieczające: Opracowywanie i egzekwowanie reguł informatycznych — pakiet Control Compliance Suite 10.0 zapewnia lepszy wgląd w system ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... co najmniej jedną popularną aplikację, która jest podatna na ataki (brak aktualizacji bezpieczeństwa). Dziurawe aplikacje na celowniku szkodliwych użytkowników O ile rok 2011 ... maszyn użytkowników było chronionych w czasie rzeczywistym przy pomocy Urgent Detection System (UDS), który wchodzi w skład Kaspersky Security Network. Siedem programów z ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

... instalowania aplikacji spoza App Store. Szkodliwe programy i ataki stały się ogólnie bardziej złożone. Na koniec warto wspomnieć, że celem przeważającej większości ... system operacyjny, które zarabia na swoich ofiarach. Trojan.WinCE.Terdial W 2010 roku po raz pierwszy wykryto trojana wykonującego połączenia na numery międzynarodowe. Pod koniec marca na ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Przewodnik po internetowych przestępcach, czyli charakterystyka pirata [© Minerva Studio - Fotolia.com] Przewodnik po internetowych przestępcach, czyli charakterystyka pirata](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Przewodnik-po-internetowych-przestepcach-czyli-charakterystyka-pirata-iG7AEZ.jpg)

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze](https://s3.egospodarka.pl/grafika2/big-data/Big-Data-inwigilacja-i-cos-jeszcze-177000-150x100crop.jpg)

![Europa: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 25/2018](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-25-2018-sNRO59.jpg)

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2019-214581-150x100crop.jpg)

![Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO [© pixabay.com] Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO](https://s3.egospodarka.pl/grafika2/rozwoj-firm/Bezrobocie-inflacja-zmiany-klimatu-i-hakerzy-Tego-boja-sie-polscy-CEO-243142-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Świat: wydarzenia tygodnia 25/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 25/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-25-2019-12AyHS.jpg)

![Skype narzędziem hakerów? [© Nmedia - Fotolia.com] Skype narzędziem hakerów?](https://s3.egospodarka.pl/grafika/Skype/Skype-narzedziem-hakerow-Qq30bx.jpg)

![F-Secure Internet Security 2012 [© Nmedia - Fotolia.com] F-Secure Internet Security 2012](https://s3.egospodarka.pl/grafika/programy-antywirusowe/F-Secure-Internet-Security-2012-Qq30bx.jpg)

![Po ransomware idzie nowe: raport McAfee Labs XII 2016 [© kaptn - Fotolia.com] Po ransomware idzie nowe: raport McAfee Labs XII 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Po-ransomware-idzie-nowe-raport-McAfee-Labs-XII-2016-186212-150x100crop.jpg)

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-atakuja-komputery-Mac-MBuPgy.jpg)

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-I-pol-2017-195800-150x100crop.jpg)

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Dobre-haslo-dostepu-podstawa-zabezpieczen-133783-150x100crop.jpg)

![Cyberprzestępcy mogą "podsłuchać" twoje hasło [© geralt - pixabay.com] Cyberprzestępcy mogą "podsłuchać" twoje hasło](https://s3.egospodarka.pl/grafika2/AI/Cyberprzestepcy-moga-podsluchac-twoje-haslo-254102-150x100crop.jpg)

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/sektor-MSP/Sektor-MSP-a-bezpieczenstwo-informatyczne-MBuPgy.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Exploit atakuje. Plaga ataków z wykorzystaniem luk [© itcraftsman - Fotolia.com] Exploit atakuje. Plaga ataków z wykorzystaniem luk](https://s3.egospodarka.pl/grafika2/exploity/Exploit-atakuje-Plaga-atakow-z-wykorzystaniem-luk-191558-150x100crop.jpg)

![Ruch lateralny najczytelniejszym znakiem ataku ransomware [© DC Studio na Freepik] Ruch lateralny najczytelniejszym znakiem ataku ransomware](https://s3.egospodarka.pl/grafika2/ruch-lateralny/Ruch-lateralny-najczytelniejszym-znakiem-ataku-ransomware-262534-150x100crop.jpg)

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające](https://s3.egospodarka.pl/grafika/Symantec/Symantec-nowe-pakiety-zabezpieczajace-Qq30bx.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)