-

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?]()

Czy IT ma znaczenie?

... subtelne, jednak odpowiednio znaczące. Strategiczna rola IT Możemy to dostrzec bardziej czytelnie spoglądając wstecz. Nie dalej jak 20 lat temu komputery osobiste zaatakowały świat biznesu. Jak każda nowa technologia, przyniosły ze sobą plusy i minusy, ale tylko kilka nowoczesnych gałęzi gospodarki może ...

Tematy: -

![BIOS przyszłości [© Nmedia - Fotolia.com] BIOS przyszłości]()

BIOS przyszłości

... kradzieżą danych i nieautoryzowanym dostępem po włączeniu się do sieci. Zawiera m.in. algorytm szyfrujący, który ma zapewnić bezpieczeństwo haseł. Wyposażone w system komputery mają być także bardziej odporne na wirusy. Silniejsza integracja BIOS-u z systemem operacyjnym Windows i ekspansja technologii Trusted Core na urządzenia elektroniki ...

-

![TETRA na igrzyskach w Atenach [© pizuttipics - Fotolia.com] TETRA na igrzyskach w Atenach]()

TETRA na igrzyskach w Atenach

... organizatorów nadchodzących igrzysk w kompleksowy system wspomagania dowodzenia (C4I: Command, Control, Communications, Computers and Intelligence - dowodzenie, nadzór, łączność, komputery oraz przetwarzanie informacji). System łączności radiowej dla służb bezpieczeństwa publicznego wykorzystywany podczas Igrzysk Olimpijskich oparty będzie na ...

-

![Czas na Europę [© stoupa - Fotolia.com] Czas na Europę]()

Czas na Europę

... (30,5 mln USD). Nie ma więc wątpliwości, że jest miejsce dla tego typu usług. Problemem jest jednak fakt, że w Europie komputery posiada zdecydowanie mniej gospodarstw domowych niż w Stanach Zjednoczonych, nie wspominając już o szybkich łączach internetowych. Jeszcze większym problemem jest zróżnicowanie rynku ...

-

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii]()

Kronika epidemii

... zaczynają dawać się we znaki. Panda Software odnotowuje znaczący wzrost stopnia propagacji złośliwego kodu. Licznie zarażane są coraz to inne komputery. Prym wiodą warianty C i E wirusa. Obserwacje potwierdzają dane gromadzone na potrzeby wirusowego rankingu Top Ten. Robak Bagle dołącza szybko do najczęściej ...

-

![Bezpieczny notebook [© violetkaipa - Fotolia.com] Bezpieczny notebook]()

Bezpieczny notebook

... i zaczynają się od 1,8 tys. USD. Producent uważa, że nowym produktem może zainteresować się także branża edukacyjna, która mogłaby wykorzystywać takie komputery przy egzaminach i nauczaniu przez Internet.

-

![Nowe notebooki Acera Nowe notebooki Acera]()

Nowe notebooki Acera

... pamięci operacyjnej – 256 lub 512MB DDR333, którą można rozszerzyć do 2GB. Minimalna pojemność dysku twardego nowego notebooka Acera to 40GB. Komputery TravelMate 2500 oferują szerokie spektrum możliwości komunikacyjnych, bowiem posiadają faxmodem 56Kbps V.92 oraz adapter sieciowy oparty na karcie Ethernet 10/100 ...

-

![Dalszy rozwój WP.pl [© stoupa - Fotolia.com] Dalszy rozwój WP.pl]()

Dalszy rozwój WP.pl

... dwóch miesiącach zmodernizowana została Poczta WP (PocztaPRO dla odbiorców indywidualnych i PocztaBIZ dla klientów biznesowych), zwiększono funkcjonalność Pasażu Finansowego, serwis Komputery ruszył w nowym kształcie i z nową, bogatszą zawartością. We współpracy z Energis Polska uruchomiono też numer dostępowy do Internetu – wpGO!modem. Dzięki ...

-

![Wirus w MSN Messenger Wirus w MSN Messenger]()

Wirus w MSN Messenger

... poleceń na zainfekowanym komputerze, kradnie numery seryjne Windowsa i klucze CD określonych aplikacji. WORM_BROPIA.F ma rozmiar około 180 KB. Zaraża komputery z systemem operacyjnym Windows 95, 98, ME, NT, 2000 i XP.

-

![Miedź i aluminium do lamusa? [© violetkaipa - Fotolia.com] Miedź i aluminium do lamusa?]()

Miedź i aluminium do lamusa?

... potrafią bowiem szybko przekierowywać sygnał do innych układów. Jak dowodzi eksperyment amerykańskich badaczy, w oparciu o nanomateriały mogą powstać szybsze komputery, a także sieci komórkowe i bezprzewodowe. Spowolnienia spowodowane przekierowywaniem sygnałów są bowiem obecne w praktycznie wszystkich systemach elektronicznych. Obecnie połączenia ...

-

![CoVes: projekt rozwoju technologii mobilnych [© Nmedia - Fotolia.com] CoVes: projekt rozwoju technologii mobilnych]()

CoVes: projekt rozwoju technologii mobilnych

... na korzystanie z danych znajdujących się na serwerach firmowych w dowolnym momencie i z każdego miejsca na świecie przy użyciu takich urządzeń mobilnych jak komputery przenośne, urządzenia PDA, nowoczesne telefony (smart phone), tablet PC czy Pocket PC. - Europejskie firmy technologiczne wiodą prym w dziedzinie rozwiązań mobilnych ...

-

![Seagate wprowadza dysk Cheetah 15K.5 [© violetkaipa - Fotolia.com] Seagate wprowadza dysk Cheetah 15K.5]()

Seagate wprowadza dysk Cheetah 15K.5

... koniec tego kwartału. "Potrzeby pamięci masowej rosną w niewyobrażalnym tempie," powiedział Sherman Black, Wiceprezes w firmie Seagate Enterprise Computer. "Tradycyjne komputery, ale i telefony komórkowe, odtwarzacze MP3 czy nagrywarki wideo, wymagają takich systemów pamięci masowej, które umożliwią optymalizację pracy, zwiększenie niezawodności ...

-

![Trojany a oszustwa internetowe Trojany a oszustwa internetowe]()

Trojany a oszustwa internetowe

... instalują się i działają bez wiedzy użytkownika. Nie występują też typowe objawy zainfekowania, przez co ofiary nie są świadome, że ich komputery są wykorzystywane do okradania swoich właścicieli, lub nawet osób trzecich. To fałszywe poczucie bezpieczeństwa sprzyja internetowym złodziejom” – dodaje Piotr Skowroński ...

-

![Nowe punkty dostępowe ASUS Nowe punkty dostępowe ASUS]()

Nowe punkty dostępowe ASUS

... Bridge: Może jednocześnie połączyć do czterech sieci WLAN, aby umożliwić ich wzajemną komunikację. Tryb Klient: Uwalnia takie urządzenia jak notebooki, komputery PC oraz konsole do gier z konieczności podłączenia do sieci za pomocą przewodów. Tryb Brama: Obsługuje DHCP, NAT, PPPoE, PPTP oraz ...

-

![Notebooki Acer Aspire z Centrino Duo Notebooki Acer Aspire z Centrino Duo]()

Notebooki Acer Aspire z Centrino Duo

... wyposażona jest w między innymi w wyświetlacz z technologią CrystalBrite, system dźwięku dookólnego Dolby Home Theater Virtual oraz technologię Intel Robson. Komputery Aspire charakteryzują się połyskującym wykończeniem powierzchni zewnętrznych obudowy oraz perłowo-szarym wnętrzem z powłoką CeramiFinish. Wybrane modele z rodziny Aspire wyposażone ...

-

![Najpopularniejsze notebooki: Toshiba liderem Najpopularniejsze notebooki: Toshiba liderem]()

Najpopularniejsze notebooki: Toshiba liderem

... ceny Skapiec.pl - "Preferencje zakupowe użytkowników serwisu Skapiec.pl w okresie od czerwca 2006 do maja 2007 roku w kategorii Notebooki w dziale Komputery". W okresie czerwiec 2006 - maj 2007 najbardziej pożądaną marką okazała się Toshiba, która w opisywanym okresie stanowiła 20,65 proc. wszystkich wyborów ...

-

![Pokolenie P2P - czyli wszechobecna wymiana plików [© stoupa - Fotolia.com] Pokolenie P2P - czyli wszechobecna wymiana plików]()

Pokolenie P2P - czyli wszechobecna wymiana plików

... jest, że policja często przy okazji konfiskowała także twarde dyski z pracami magisterskimi i - podobnie jak w przypadku nalotów na domy internautów - także komputery studentów trafiały do policyjnych magazynów. Kolejne wizyty policji w różnych regionach kraju rozpoczęły dyskusję o tym, co można ściągać z sieci, a co nie ...

-

![Przełączniki ATEN KVM CAT5 dla MSP Przełączniki ATEN KVM CAT5 dla MSP]()

Przełączniki ATEN KVM CAT5 dla MSP

... panelu przednim przełączników wskazują na aktualnie wybraną do zarządzania stację roboczą. Administrator może także ręcznie przydzielić i nazwać podłączone do przełącznika komputery. Przełączniki KH1508i oraz KH1516i są dostępne u dystrybutorów firmy ATEN. Sugerowana cena detaliczna dla przełącznika KH1508i to 675 euro netto, natomiast ...

-

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007]()

Wirusy, trojany, phishing 2007

... postawić jego użytkowników w niekorzystnym położeniu, jeśli napastnik wykorzysta ich fałszywe poczucie bezpieczeństwa. Udział rynkowy macintoshy jest na tyle znaczący, że komputery Apple’a stają się celem pasożytów Zloba. Jak uczy doświadczenie cyberprzestępcy nie tracą czasu na pisanie czegoś, co nie przyniosłoby zysku ...

-

![SanDisk Cruzer Enterprise FIPS Edition SanDisk Cruzer Enterprise FIPS Edition]()

SanDisk Cruzer Enterprise FIPS Edition

... oraz sprzętowe, 256-bitowe szyfrowanie AES plików przechowywanych w pamięci. klucze szyfrowania, które nie opuszczają pamięci, więc są chronione przed hakerami atakującymi komputery PC. podłączanie „Plug & Play” do komputera PC. szybkość odczytu wynoszącą 24 megabajtów (MB) na sekundę, szybkość zapisu równą 20 MB/s ...

-

![Trend Micro Worry-Free dla MSP [© Nmedia - Fotolia.com] Trend Micro Worry-Free dla MSP]()

Trend Micro Worry-Free dla MSP

... wzorców). Dostępne wersje rozwiązania Worry-Free Business Security 5.0 to: Worry-Free Business Security 5.0 Standard — wersja przeznaczona dla przedsiębiorstw, które posiadają komputery PC i serwery z oprogramowaniem firmy Microsoft i wymagają centralnego zarządzania na miejscu. Worry-Free Business Security 5.0 Advanced — wersja zapewniająca tę ...

-

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro]()

Cyberprzestępcy zarobili 10 mln euro

... dysponujemy obecnie, wskazują, że około 3% tych użytkowników podało swoje dane osobowe w trakcie dokonywania zakupu produktu, który ma rzekomo wyleczyć ich komputery. W rzeczywistości osoby te nie otrzymują nawet zamówionego produktu. Zważywszy, że cena takiego produktu wynosi średnio 49,95 euro, można przyjąć ...

-

![Megapanel: serwisy tematyczne IV 2009 Megapanel: serwisy tematyczne IV 2009]()

Megapanel: serwisy tematyczne IV 2009

... W kwietniu nie nastąpiły żadne zmiany na podium, jednakże wszystkie portale z pierwszej trójki odnotowały spadek zasięgu rzędu 3-4 proc. Ponadto strona komputery.katalogi.pl, zajmująca w marcu pozycję 12 z 843 182 użytkownikami, weszła w skład serwisów Gazeta.pl w związku ze wspomnianym przejęciem przez Agorę ...

-

![Polskie sklepy online dobrze sobie radzą Polskie sklepy online dobrze sobie radzą]()

Polskie sklepy online dobrze sobie radzą

... . Oferta firm handlujących w sieci jest bardzo zróżnicowana, w asortymencie polskich e-sklepów można znaleźć przede wszystkim artykuły dla domu i ogrodu, sprzęt RTV/AGD, komputery i akcesoria komputerowe oraz leki, perfumy i kosmetyki. Ponad jedna trzecia badanych prowadzi sprzedaż w sieci od dwóch do pięciu lat, a dłużej niż ...

-

![Kaspersky Lab: szkodliwe programy XI 2009 Kaspersky Lab: szkodliwe programy XI 2009]()

Kaspersky Lab: szkodliwe programy XI 2009

... rankingu zakwalifikowały się również fałszywe programy antywirusowe. Jedna z metod rozprzestrzeniania tych programów polega na tym, że są one pobierane na komputery użytkowników ze stron internetowych, które są tworzone przy użyciu tego samego szablonu oraz stanowią część cyberprzestępczych programów partnerskich. Strony internetowe ...

-

![Nowe antywirusy GData dla firm Nowe antywirusy GData dla firm]()

Nowe antywirusy GData dla firm

... oraz zagwarantowaniu najwyższego komfortu obsługi. Programy G Data Software dzięki wielozadaniowości modułów AntiVirusa, AntiSpyware, AntiSpamu, Firewalla zabezpieczają firmowe komputery przez wszystkimi zagrożeniami, których źródłem jest Internet oraz hakerzy. Nowa, udostępniona właśnie wersja umożliwia centralne zarządzanie wszystkimi opcjami ...

-

![Agencje interaktywne w 2009 r. Agencje interaktywne w 2009 r.]()

Agencje interaktywne w 2009 r.

... wyraźny wzrost udziału motoryzacji, transportu, napojów alkoholowych i telekomunikacji w całkowitych obrotach w 2009. Spadek natomiast zanotowały sektory: finanse, handel, higiena, farmacja, komputery, media i książki, dvd, żywność, turystyka. Wg 29% ankietowanych agencji branża interaktywna spodziewa się 21-40% wzrostu obrotów w 2010 roku, wg 21 ...

-

![Dwuekranowy laptop Toshiba Libretto W100 Dwuekranowy laptop Toshiba Libretto W100]()

Dwuekranowy laptop Toshiba Libretto W100

... pozwolą na łatwe zarządzanie sprzętem. Na przykład aplikacja Toshiba Life Space pozwalająca na szybsze uzyskiwanie dostępu do ulubionych funkcji. W Polsce komputery Libretto W100 objęte będą dwuletnią gwarancją.

-

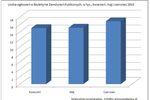

![Przetargi - raport VI 2010 Przetargi - raport VI 2010]()

Przetargi - raport VI 2010

... tysiąca ogłoszeń o ZP przekroczyło jeszcze wielkopolskie (1 tys. 404), dolnośląskie (1 tys. 252) i pomorskie (1 tys. 171 ogłoszeń o ZP). Budowy i place zabaw oraz komputery W pierwszym letnim miesiącu 2010 roku najczęściej w Biuletynie Zamówień Publicznych pojawiały się zamówienia na roboty budowlane (1.301 ogłoszeń; o 24 procent więcej ...

-

![Toshiba Satellite PRO C650 Toshiba Satellite PRO C650]()

Toshiba Satellite PRO C650

... pełnych dokumentów na jednym ekranie, jak również domowych – w filmach nie będą występowały czarne pasy na górze i na dole ekranu. W Polsce komputery Satellite Pro C650 są objęte dwuletnią gwarancją, którą można przedłużyć do 4 lat. KONFIGURACJA Procesor: Intel Core i3 330M – 2.13GHz Pamięć ...

-

![Skuteczny przedsiębiorca: 10 wskazówek Skuteczny przedsiębiorca: 10 wskazówek]()

Skuteczny przedsiębiorca: 10 wskazówek

... one wartość majątku produkcyjnego. Jeśli mamy fajnie wyposażone laboratorium, po co mamy wynajdować nowe techniki badania? Skoro niedawno kupiliśmy oprogramowanie i komputery, po co mamy więcej czasu spędzać poza biurem? Przecież mamy parę samochodów w leasingu, więc dlaczego mamy jeździć komunikacją miejską? I tak ...

-

![Pliki muzyczne i filmowe niebezpieczne [© stoupa - Fotolia.com] Pliki muzyczne i filmowe niebezpieczne]()

Pliki muzyczne i filmowe niebezpieczne

... związane z nimi zagrożenie. Cyberprzestępcy coraz chętniej wykorzystują niebezpieczne serwisy internetowe, reklamy i narzędzia do oglądania wideo do włamywania się na komputery użytkowników. Najważniejsze wnioski W raporcie zostały opisane przykładowe zagrożenia związane m.in. z „darmowym” oprogramowaniem, plikami MP3, strumieniową transmisją wideo ...

-

![Decyzje zakupowe Polaków: studenci [© Scanrail - Fotolia.com] Decyzje zakupowe Polaków: studenci]()

Decyzje zakupowe Polaków: studenci

... sieci wi-fi, znaczny spadek cen laptopów i netbooków, a także mobilność takich komputerów sprawiły, że coraz więcej studentów sięga właśnie po przenośne komputery. Na komputer tego typu możemy wydać kilka tysięcy złotych, ale oszczędni studenci w ofercie sklepów internetowych znajdą sprzęt o dobrych parametrach już ...

-

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze]()

Ataki internetowe coraz groźniejsze

... (zwane też DoS, ang. Denial of Service – odmowa usługi) najłatwiej wykryć, ponieważ ich efekty dość szybko widoczne są gołym okiem. Komputery i sieci przestają działać, gdyż ich pojemność procesowa jest wyczerpana na skutek sfałszowanych żądań wysyłanych przez system. Wyspecjalizowane ataki Te ataki ...

-

![Nowy bootkit - Rookit.Win32.Fisp.a Nowy bootkit - Rookit.Win32.Fisp.a]()

Nowy bootkit - Rookit.Win32.Fisp.a

... . Nasze produkty identyfikują nowe zagrożenie jako Rookit.Win32.Fisp.a. Bootkit jest rozprzestrzeniany przez trojana Trojan-Downloader.NSIS.Agent.jd, który infekuje komputery użytkowników wchodzących na sfałszowaną chińską stronę, zawierającą materiały pornograficzne. Cechą wyróżniającą trojana jest to, że pobiera on inne szkodliwe programy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?](https://s3.egospodarka.pl/grafika//Czy-IT-ma-znaczenie-iG7AEZ.jpg)

![BIOS przyszłości [© Nmedia - Fotolia.com] BIOS przyszłości](https://s3.egospodarka.pl/grafika/bios/BIOS-przyszlosci-Qq30bx.jpg)

![TETRA na igrzyskach w Atenach [© pizuttipics - Fotolia.com] TETRA na igrzyskach w Atenach](https://s3.egospodarka.pl/grafika/tetra/TETRA-na-igrzyskach-w-Atenach-QhDXHQ.jpg)

![Czas na Europę [© stoupa - Fotolia.com] Czas na Europę](https://s3.egospodarka.pl/grafika/sklepy-muzyczne/Czas-na-Europe-MBuPgy.jpg)

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii](https://s3.egospodarka.pl/grafika/wirusy/Kronika-epidemii-MBuPgy.jpg)

![Bezpieczny notebook [© violetkaipa - Fotolia.com] Bezpieczny notebook](https://s3.egospodarka.pl/grafika/notebooki/Bezpieczny-notebook-SdaIr2.jpg)

![Dalszy rozwój WP.pl [© stoupa - Fotolia.com] Dalszy rozwój WP.pl](https://s3.egospodarka.pl/grafika/Wirtualna-Polska/Dalszy-rozwoj-WP-pl-MBuPgy.jpg)

![Miedź i aluminium do lamusa? [© violetkaipa - Fotolia.com] Miedź i aluminium do lamusa?](https://s3.egospodarka.pl/grafika/nanorurki/Miedz-i-aluminium-do-lamusa-SdaIr2.jpg)

![CoVes: projekt rozwoju technologii mobilnych [© Nmedia - Fotolia.com] CoVes: projekt rozwoju technologii mobilnych](https://s3.egospodarka.pl/grafika/Logotec/CoVes-projekt-rozwoju-technologii-mobilnych-Qq30bx.jpg)

![Seagate wprowadza dysk Cheetah 15K.5 [© violetkaipa - Fotolia.com] Seagate wprowadza dysk Cheetah 15K.5](https://s3.egospodarka.pl/grafika/dysk-twardy/Seagate-wprowadza-dysk-Cheetah-15K-5-SdaIr2.jpg)

![Pokolenie P2P - czyli wszechobecna wymiana plików [© stoupa - Fotolia.com] Pokolenie P2P - czyli wszechobecna wymiana plików](https://s3.egospodarka.pl/grafika/sieci-p2p/Pokolenie-P2P-czyli-wszechobecna-wymiana-plikow-MBuPgy.jpg)

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-2007-apURW9.jpg)

![Trend Micro Worry-Free dla MSP [© Nmedia - Fotolia.com] Trend Micro Worry-Free dla MSP](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Worry-Free-dla-MSP-Qq30bx.jpg)

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Cyberprzestepcy-zarobili-10-mln-euro-MBuPgy.jpg)

![Pliki muzyczne i filmowe niebezpieczne [© stoupa - Fotolia.com] Pliki muzyczne i filmowe niebezpieczne](https://s3.egospodarka.pl/grafika/zainfekowane-pliki/Pliki-muzyczne-i-filmowe-niebezpieczne-MBuPgy.jpg)

![Decyzje zakupowe Polaków: studenci [© Scanrail - Fotolia.com] Decyzje zakupowe Polaków: studenci](https://s3.egospodarka.pl/grafika/preferencje-zakupowe/Decyzje-zakupowe-Polakow-studenci-apURW9.jpg)

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-internetowe-coraz-grozniejsze-MBuPgy.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)