-

![Mass mailing w małym przedsiębiorstwie Mass mailing w małym przedsiębiorstwie]()

Mass mailing w małym przedsiębiorstwie

... potrafi w krótkim czasie wpłynąć na rozwój przedsięwzięcia. Nie można tego jednak osiągnąć praktykując kupowanie baz adresów e-mailowych, co z jednej strony może naruszać prawo o ochronie danych osobowych, a z drugiej powoduje automatyczną wysyłkę niezamawianej (niechcianej) korespondencji o charakterze reklamowym z naruszeniem prawa. W takim ...

-

![Największe zagrożenia w sieci 2013 r. [© Artur Marciniec - Fotolia.com] Największe zagrożenia w sieci 2013 r.]()

Największe zagrożenia w sieci 2013 r.

... of Thief” („Ręka Złodzieja”). Posiada on moduł służący do przechwytywania danych (tzw. grabber), który osadzany jest zarówno w popularnych multisystemowych przeglądarkach (Mozilla Firefox, ... 2013 r. dotyczyło urządzeń z systemem Android. W ciągu ostatnich 12 miesięcy do baz wirusów Dr.Web dodanych zostało 1,547 rodzajów złośliwego oprogramowania tego ...

-

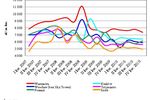

![Zagrożenia internetowe - trendy 2009 roku Zagrożenia internetowe - trendy 2009 roku]()

Zagrożenia internetowe - trendy 2009 roku

... 2009? Z pewnością specyfika jego działania, polegająca na wykradaniu poufnych danych z zainfekowanego komputera, a także umiejętność sprytnego ukrywania się w systemie ofiary - ... ekspansja wirusa - świadczy o tym chociażby liczba jego modyfikacji dodawanych w grudniu do baz, która wynosi kilka, kilkanaście a nawet kilkadziesiąt rekordów dziennie. ...

-

![Pozyskiwanie klientów? Liczy się głównie mobile [© Andrey Popov - Fotolia.com] Pozyskiwanie klientów? Liczy się głównie mobile]()

Pozyskiwanie klientów? Liczy się głównie mobile

... % ankietowanych, to geolokalizacja oraz Big Data – czyli gromadzenie przez firmy danych dotyczących swoich klientów, a następnie porównywanie ich, analizowanie i wyciąganie na ich ... 17% w przypadku e-commerce). Firmy, które wysyłają SMS-em ogólne oferty handlowe do własnych baz, robią to zazwyczaj kilka razy w miesiącu. Sklepy e-commerce częściej ...

-

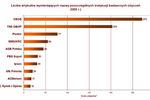

![Instytucje badania rynku i opinii I 2005 Instytucje badania rynku i opinii I 2005]()

Instytucje badania rynku i opinii I 2005

... w mniej niż 1 proc. artykułów. W styczniu nastąpiły znaczne zmiany w tym rankingu w stosunku do danych z grudnia. Największy wzrost odnotował TNS OBOP, który w styczniu pojawił się w ... do nas amerykańskich baz wojskowych. O tym, że 54 proc. Polaków sprzeciwia się przeniesieniu do Polski dużych amerykańskich baz wojskowych i lotnisk pisano w 2,6 ...

-

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe]()

Dzieci i zagrożenia internetowe

... pod uwagę aktualizację baz wirusów. Co czwarty Internauta, korzystający z oprogramowania, które nie pobiera automatycznie nowych baz sygnatur, pamięta o aktualizacji systemu” - ... więcej ataków w sieci Wykorzystywanie złośliwego oprogramowania w celu kradzieży danych czy popełniania oszust finansowych nie jest rzadkim zjawiskiem. Niemal każdego ...

-

![Świat: wydarzenia tygodnia 10/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 10/2014]()

Świat: wydarzenia tygodnia 10/2014

... danych z 1.200 firm z 27 branż nie związanych z wytwórczością. W nowej propozycji budżetowej Obamy wydatki przyszłoroczne na obronę mają wynieść 496 mld USD. szef Pentagonu Chuck Hagel zaproponował w ramach oszczędności ograniczenie sił lądowych USA do rozmiaru sprzed II wojny światowej, zamknięcie niektórych baz ... niektórych baz wojskowych, a także ...

-

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

... w swoich atakach na systemie Android. W trzecim kwartale dodaliśmy do naszych baz ponad 600 sygnatur różnych szkodliwych programów przeznaczonych dla tej ... W wyniku tych ataków hakerzy uzyskali dostęp do danych pracowników i klientów tych firm, dokumentacji wewnętrznej, korespondencji i poufnych danych, które członkowie grupy Anonymous udostępnili ...

-

![Narodowy Spis Powszechny 2011 - wyniki Narodowy Spis Powszechny 2011 - wyniki]()

Narodowy Spis Powszechny 2011 - wyniki

... sposoby: publikacje tabelaryczno-analityczne oraz analityczne, udostępnianie danych na nośnikach informatycznych udostępnianie danych przez Internet, przez Bank Danych Lokalnych (BDL), przez tematyczne (dziedzinowe) bazy danych, np. bazę DEMOGRAFIA, przez bezpośredni dostęp do baz z wynikowymi informacjami statystycznymi – poprzez dostęp do ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... są równie żywo zainteresowani włamywaniem się do dużych firm i zdobywaniem poufnych danych, w tym danych o użytkowniku, co kiedyś. Zagrożenia mobilne Raport firmy Kaspersky Lab ... wydane przez centrum certyfikacji TurkTrust, a tym samym usunęły je ze swoich baz przeglądarek. Okazało się, że zamiast zwykłych certyfikatów SSL TurkTrust opublikował ...

-

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?]()

NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?

... nie dbają o prywatność i bezpieczeństwo danych. AI a wyzwania dla compliance i ochrony danych Wraz z dynamicznym rozwojem sztucznej inteligencji rośnie ryzyko naruszeń prywatności i powstają nowe obowiązki dla firm. Modele AI często są trenowane na ogromnych zbiorach danych, które mogą pochodzić z internetu lub baz klientów. Jeśli organizacje nie ...

-

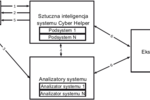

![Sztuczna inteligencja a bezpieczeństwo IT Sztuczna inteligencja a bezpieczeństwo IT]()

Sztuczna inteligencja a bezpieczeństwo IT

... – skuteczność takiego systemu zależy od jakości wykorzystywanych przez niego reguł i baz wiedzy. Ponadto, bazy wiedzy muszą być nieustannie aktualizowane, co wymaga inwestycji ... ; fragmentaryczność i niespójność informacji programu oraz wielokrotne uściślenia danych i opóźnienia we wprowadzaniu danych do systemu. Przyjrzyjmy się tym kwestiom bliżej. ...

-

![E-administracja w Polsce: perspektywy rozwoju [© Scanrail - Fotolia.com] E-administracja w Polsce: perspektywy rozwoju]()

E-administracja w Polsce: perspektywy rozwoju

... między systemami informatycznymi. Rozwiązania takie umożliwią współdzielenie zasobów elektronicznej administracji, lepsze wykorzystanie istniejących baz i zebranych w nich danych, integrację informacji w bazach danych. Współpracę między silosowymi systemami informatycznymi trzeba rozwiązywać, wykorzystując brokery informacji oraz przetwarzanie ...

-

![Rynek telekomunikacyjny w Polsce 2010 Rynek telekomunikacyjny w Polsce 2010]()

Rynek telekomunikacyjny w Polsce 2010

... pozostanie dostęp do Internetu. Należy przewidywać jego wyższą penetrację, szczególnie z wykorzystaniem modemów 3G. Rozrost baz klienckich determinować będą: atrakcyjne ceny, potrzeba mobilności, większe limity transmisji danych oraz wykorzystanie notebooków w firmach i gospodarstwach domowych. Stabilny wzrost, pomimo nasycenia rynku, czeka usługi ...

-

![Wakacje 2018: na razie taniej niż rok temu [© panya99 - Fotolia.com] Wakacje 2018: na razie taniej niż rok temu]()

Wakacje 2018: na razie taniej niż rok temu

... dane Zamiast bowiem skorzystać z okazji i wyjaśnić kwestie spójności prezentowanych w raportach danych, ograniczyli się jedynie do wspomnianego ostrzeżenia czytelników przed innymi ... dane pochodzą z baz innych systemów rezerwacyjnych. Problem leży gdzie indziej, a jego źródło jest w istotnych wstecznych korektach danych jakie były dokonywane w ...

-

![9 trendów e-commerce na 2022 9 trendów e-commerce na 2022]()

9 trendów e-commerce na 2022

... oferuje technologia Blockchain? Pozwala na weryfikowanie tożsamości przez wiele zaufanych stron i oferuje najwyższy poziom bezpieczeństwa dla baz klientów i systemów CRM poprzez przechowywanie danych w zaszyfrowanym formacie przy użyciu algorytmu mieszającego. Umożliwia sprzedawcom redukcję kosztów operacyjnych poprzez łączenie usług, takich jak ...

-

![Silne hasło, czyli jakie? Silne hasło, czyli jakie?]()

Silne hasło, czyli jakie?

... Cyberprzestępcy uzyskują także dostęp do danych poprzez wykupienie ich z baz dostępnych na rynkach darkwebowych. Niestety, wiele osób do logowania się na różnych stronach internetowych używa tego samego zestawu e-mail (jako login) oraz hasło. Jeśli tylko jedna z tych kombinacji znajdzie się w bazie danych ...

-

![VisualLinks - cyfrowy detektyw VisualLinks - cyfrowy detektyw]()

VisualLinks - cyfrowy detektyw

... , dzięki czemu umożliwia wielu użytkownikom prowadzenie wspólnej analizy danych. - VisuaLinks jest wszechstronnym i elastycznym rozwiązaniem. Pozwala na zintegrowany dostęp do różnorodnych systemów źródłowych, współpracując z praktycznie wszystkimi silinkami baz i hurtowni danych. Istnieje też możliwość obsługi jego przez standardową przeglądarkę ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... będzie wyłudzanie pieniędzy od atakowanych organizacji, w tym żądanie zapłaty za odszyfrowanie danych. Jednym z głównych wektorów infekcji będą pliki MS Office wykorzystujące luki w ... który użył tej technologii wirusowej w celu dostarczenia nowych wpisów do baz adresowych spamerów - dokładnie to samo zrobił później Warezov. W tym samym tygodniu, ...

-

![Sklepy internetowe w Polsce 2007 Sklepy internetowe w Polsce 2007]()

Sklepy internetowe w Polsce 2007

... oparciu o bazy pasaży handlowych, porównywarek cen, indywidualnych adresów sklepów oraz innych baz, stworzono listę sklepów internetowych. Na podstawie przeprowadzonych badań stwierdzono ... ciasteczkami”, co może mieć negatywne konsekwencje w postaci przechwycenia przesyłanych danych, a także możliwości podszycia się hakera jako osoby, która właśnie ...

-

![Rynek nieruchomości mieszkaniowych IV kw. 2010 Rynek nieruchomości mieszkaniowych IV kw. 2010]()

Rynek nieruchomości mieszkaniowych IV kw. 2010

... rozwój rynku nieruchomości mieszkaniowych. Analiza NBP powstała na podstawie analizy danych z Bazy Rynku Nieruchomości BaRN2, bazy cen ofertowych mieszkań PONT Info Nieruchomości, baz Związku Banków Polskich SARFIN i AMRON, zbiorczych danych Biura Informacji Kredytowej, danych firmy Sekocenbud, GUS, NBP. Ceny ofertowe mieszkań wystawianych na rynek ...

-

![Serwery Buffalo Tera Station PRO Serwery Buffalo Tera Station PRO]()

Serwery Buffalo Tera Station PRO

... do wymagających zastosowań biznesowych. Wyróżniają się stabilnością i bardzo szybkim transferem danych. Jak przystało na urządzenia Buffalo, także nowe modele są dostarczane w komplecie ... komputerów PC oraz tradycyjnych serwerów (w tym systemu Microsoft® Exchange oraz baz MySQL). Serwery Buffalo objęte są pełną, trzyletnią gwarancją. Ceny na rynku ...

-

![Zaległe faktury. Jak wypadamy na tle Europy? [© Andrey Popov - Fotolia.com] Zaległe faktury. Jak wypadamy na tle Europy?]()

Zaległe faktury. Jak wypadamy na tle Europy?

... mld zł, a liczba firm, które mają zaległe zobowiązania zwiększyła się o 3 tys. Dane z baz BIG InfoMonitor oraz BIK pokazują również, że zachowania płatnicze poszczególnych ... niezwykle ważne jest sprawdzanie kontrahenta z którym zamierzamy robić interesy". Z danych Rejestru Dłużników BIG InfoMonitor oraz Biura Informacji Kredytowej wynika, że w Polsce ...

-

![3 trendy technologiczne z czasów pandemii [© WrightStudio - Fotolia.com] 3 trendy technologiczne z czasów pandemii]()

3 trendy technologiczne z czasów pandemii

... nich luki (np. w IoT, sztucznej inteligencji) przechowują i dzielą się ogromną ilością danych w sieci, stają przed koniecznością zabezpieczenia swoich systemów i infrastruktury chmury. Cyberataki ... którym wpisuje swój NIP, następnie system zaciąga wszystkie niezbędne dane z baz BIK, BIG, KRD. Algorytm weryfikuje historię transakcji z ostatnich 12 ...

-

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze]()

G Data: zadbaj o porządek w komputerze

... dzięki zastosowaniu programów, które usuną zbędne pliki lub niepotrzebne kopie danych, które kiedyś na chwilę zapisaliśmy. Ważnym często niedocenianym elementem porządków jest ... przed najnowszymi szkodnikami, a dzięki rejestracji uzyskamy dostęp do nowych baz sygnatur i pomocy. Surfuj po sieci z zainstalowanym i włączonym firewallem. Dotyczy to ...

-

![Rynek nieruchomości mieszkaniowych III kw. 2010 Rynek nieruchomości mieszkaniowych III kw. 2010]()

Rynek nieruchomości mieszkaniowych III kw. 2010

... danych z Bazy Rynku Nieruchomości BaRN, bazy cen ofertowych mieszkań PONT Info Nieruchomości, baz Związku Banków Polskich SARFIN i AMRON, zbiorczych danych Biura Informacji Kredytowej, danych ...

-

![Rynek nieruchomości mieszkaniowych I kw. 2011 Rynek nieruchomości mieszkaniowych I kw. 2011]()

Rynek nieruchomości mieszkaniowych I kw. 2011

... osiągnięcie równowagi na najważniejszych rynkach. Raport powstał na podstawie analizy danych z Bazy Rynku Nieruchomości BaRN, bazy cen ofertowych mieszkań PONT Info Nieruchomości, baz Związku Banków Polskich SARFIN i AMRON, zbiorczych danych Biura Informacji Kredytowej, danych firmy Sekocenbud, GUS, NBP. Ceny ofertowe mieszkań wystawianych na rynek ...

-

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie]()

Paszport szczepionkowy kupisz w dark webie

... to tylko zwykła próba phishingu. Oczywiste jest jednak, że oszuści proszą o podanie danych osobowych oraz wpłacenie bitcoinów o wartości 149,95 USD, co stwarza im możliwość ... dla nabywców, którzy chcą, aby ich dane zostały dodane do legalnych baz. Handel takimi certyfikatami jest zjawiskiem ogólnoświatowym. Ponieważ Dark Web jest zalewany przez ...

-

![Skuteczny mailing - podstawowe zasady e-mail marketingu Skuteczny mailing - podstawowe zasady e-mail marketingu]()

Skuteczny mailing - podstawowe zasady e-mail marketingu

... użytkowników darmowych kont pocztowych w popularnych portalach. Złym rozwiązaniem jest kupowanie baz adresów e-mail na aukcjach lub zbieranie ich bezpośrednio ze ... . Zanim jednak zaczniecie wysyłać masową korespondencję, zaleca się zapoznanie z Ustawą o ochronie danych osobowych oraz Ustawą o świadczeniu usług drogą elektroniczną, gdyż bez lektury ...

-

![Kaspersky Lab: szkodliwe programy XI 2011 Kaspersky Lab: szkodliwe programy XI 2011]()

Kaspersky Lab: szkodliwe programy XI 2011

... blogu analityków. Kaspersky Lab natychmiast dodał sygnaturę dla tego exploita do baz wykorzystywanych przez swoje produkty. Co istotne, przed początkiem grudnia Microsoft ... posiadane przez nas informacje sugerują, że Duqu został stworzony w celu gromadzenia danych dotyczących działań określonych irańskich firm i agencji. Wiele wskazuje na to, że ...

-

![G Data SmallBusiness Security G Data SmallBusiness Security]()

G Data SmallBusiness Security

... SmallBusiness Security jest wyposażony w moduł backup, który rozwiązuje ten problem i minimalizuje ryzyko utraty danych. Wszystkie dane można z łatwością zabezpieczyć przed ich utratą. Dodatkowy program do Backup’u ... w sieci plus 3 komputery poza siecią firmową Skalowane do 10 komputerów Roczna licencja z cogodzinną aktualizacją baz wirusów ...

-

![System Android: kolejne szkodliwe aplikacje System Android: kolejne szkodliwe aplikacje]()

System Android: kolejne szkodliwe aplikacje

... modułem reklamowym jest bardzo duża. Z powodu ograniczeń stosowanych przez firmę Google w zakresie danych statystycznych na temat liczby aplikacji ściągniętych ze sklepu Google Play, nie można z ... zakwalifikowali dany moduł do kategorii adware jako Android.Androways.1.origin. Został on wpisany do baz antywirusowych i nie stanowi zagrożenia dla ...

-

![Nowy Kaspersky Internet Security for Mac Nowy Kaspersky Internet Security for Mac]()

Nowy Kaspersky Internet Security for Mac

... technologie do walki ze złożonymi zagrożeniami Kaspersky Lab dysponuje ogromną bazą danych zawierającą informacje o szkodliwych programach, która dodatkowo jest na bieżąco uaktualniana ... 000 nowych szkodliwych programów (wg danych laboratorium antywirusowego Kaspersky Lab) i nie wszystkie z nich od razu trafiają do baz antywirusowych. Waśnie dlatego ...

-

![ESET Smart Security 9 i ESET NOD32 Antivirus 9 w wersjach beta ESET Smart Security 9 i ESET NOD32 Antivirus 9 w wersjach beta]()

ESET Smart Security 9 i ESET NOD32 Antivirus 9 w wersjach beta

... również nowy interfejs, wydajniejszy system aktualizacji programu i baz sygnatur wirusów. Dodatkowo są one w pełni kompatybilne z mającym mieć w lipcu premierę Microsoft Windows 10. Pakiet ESET Smart Security 9 posiada funkcjonalność Anti-Theft, która umożliwia zabezpieczenie dostępu do danych użytkownika na wypadek utraty lub kradzieży chronionego ...

-

![Ewolucja złośliwego oprogramowania III kw. 2015 Ewolucja złośliwego oprogramowania III kw. 2015]()

Ewolucja złośliwego oprogramowania III kw. 2015

... kwartale. Wykryto również trzy kampanie szpiegowskie. Zagrożenia mobilne W analizowanym kwartale do baz Kaspersky Lab dodano 323 374 nowych sygnatur mobilnych szkodliwego oprogramowania ... główny badacz ds. bezpieczeństwa IT, Kaspersky Lab. III kwartał w liczbach Według danych z systemu KSN, rozwiązania firmy Kaspersky Lab wykryły i odparły łącznie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Największe zagrożenia w sieci 2013 r. [© Artur Marciniec - Fotolia.com] Największe zagrożenia w sieci 2013 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-zagrozenia-w-sieci-2013-r-131367-150x100crop.jpg)

![Pozyskiwanie klientów? Liczy się głównie mobile [© Andrey Popov - Fotolia.com] Pozyskiwanie klientów? Liczy się głównie mobile](https://s3.egospodarka.pl/grafika2/e-commerce/Pozyskiwanie-klientow-Liczy-sie-glownie-mobile-177820-150x100crop.jpg)

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Dzieci-i-zagrozenia-internetowe-MBuPgy.jpg)

![Świat: wydarzenia tygodnia 10/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 10/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-10-2014-12AyHS.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?](https://s3.egospodarka.pl/grafika2/NIS2/NIS2-DORA-i-AI-Act-weszly-juz-w-zycie-Czy-to-koniec-wyzwan-dla-zespolow-compliance-i-cybersec-264858-150x100crop.jpg)

![E-administracja w Polsce: perspektywy rozwoju [© Scanrail - Fotolia.com] E-administracja w Polsce: perspektywy rozwoju](https://s3.egospodarka.pl/grafika/e-administracja/E-administracja-w-Polsce-perspektywy-rozwoju-apURW9.jpg)

![Wakacje 2018: na razie taniej niż rok temu [© panya99 - Fotolia.com] Wakacje 2018: na razie taniej niż rok temu](https://s3.egospodarka.pl/grafika2/turystyka-zagraniczna/Wakacje-2018-na-razie-taniej-niz-rok-temu-201769-150x100crop.jpg)

![Zaległe faktury. Jak wypadamy na tle Europy? [© Andrey Popov - Fotolia.com] Zaległe faktury. Jak wypadamy na tle Europy?](https://s3.egospodarka.pl/grafika2/naleznosci-przeterminowane/Zalegle-faktury-Jak-wypadamy-na-tle-Europy-193351-150x100crop.jpg)

![3 trendy technologiczne z czasów pandemii [© WrightStudio - Fotolia.com] 3 trendy technologiczne z czasów pandemii](https://s3.egospodarka.pl/grafika2/SaaS/3-trendy-technologiczne-z-czasow-pandemii-234259-150x100crop.jpg)

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze](https://s3.egospodarka.pl/grafika/ochrona-sprzetu/G-Data-zadbaj-o-porzadek-w-komputerze-SdaIr2.jpg)

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie](https://s3.egospodarka.pl/grafika2/szczepionki-na-COVID-19/Paszport-szczepionkowy-kupisz-w-dark-webie-240692-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)