-

![System Call Center [© Minerva Studio - Fotolia.com] System Call Center]()

System Call Center

... bazy danych. Nie wszystkie z nich dają się w sposób łatwy zintegrować albo integracja okazuje się zbyt kosztowna, aby ją zrealizować. Od konsultanta oczekuje się umiejętności sprawnego korzystania z różnego rodzaju baz danych i znajdowania w nich informacji, przedstawianych nie zawsze w przystępny do interpretacji sposób. Charakterystykę danych ...

Tematy: -

![Google testuje sieciowy arkusz kalkulacyjny [© stoupa - Fotolia.com] Google testuje sieciowy arkusz kalkulacyjny]()

Google testuje sieciowy arkusz kalkulacyjny

... pracował z Google Base, z sieciową bazą danych, która umożliwia użytkownikom Google wysyłać różne typy informacji online. "Bazy danych same w sobie są naprawdę ciężkie do zaprogramowania" - powiedziała Charlene Li, analityk Internetu z Forrester Research - "Ludzie używają arkuszy obliczeniowych do baz danych klasy low-end". Google Spreadsheet jest ...

-

![Kaspersky Enforced Anti-Spam Updates Service Kaspersky Enforced Anti-Spam Updates Service]()

Kaspersky Enforced Anti-Spam Updates Service

... jest do natychmiastowego dostarczania uaktualnień baz danych do użytkowników. Zgodnie z raportem Kaspersky Lab, udział ... danych, zawierającej próbki znanego spamu. Tradycyjne techniki generowania i dystrybuowania do klientów uaktualnień baz danych są obarczone około 10-minutowym opóźnieniem. Biorąc pod uwagę fakt, że antyspamowa baza danych ...

-

![Poszukiwane zawody 2017: po kogo będą stać w kolejce? [© REDPIXEL - Fotolia.com] Poszukiwane zawody 2017: po kogo będą stać w kolejce?]()

Poszukiwane zawody 2017: po kogo będą stać w kolejce?

... rynku pracownika, a to dla pracodawców oznacza m.in. konieczność podjęcia wzmożonych starań o pozyskanie wartościowych kadr. Z danych HRK wynika, że o pracę nie powinni martwić się w szczególności inżynierowie, handlowcy, programiści, analitycy baz danych czy np. spece w zakresie digital marketingu. Nie oznacza to jednak, że pracownicy innych ...

-

![Kieszonkowy skaner kodów kreskowych Kieszonkowy skaner kodów kreskowych]()

Kieszonkowy skaner kodów kreskowych

... z myślą o użytkownikach, którzy mają skłonność do skrupulatnego katalogowania wszystkich dostępnych informacji w postaci elektronicznych baz danych. Miłośników pedantycznego gromadzenia informacji w postaci baz danych, arkuszy kalkulacyjnych, zestawień, formularzy, itp. z pewnością zainteresuje niewielkie urządzenie o nazwie IntelliScanner Mini ...

-

![Czego oczekują amerykańscy pracodawcy branży IT? Czego oczekują amerykańscy pracodawcy branży IT?]()

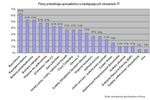

Czego oczekują amerykańscy pracodawcy branży IT?

... , że będą wymagać wiedzy z następujących obszarów (według kolejności): bazy danych (63%), rozwiązania mobilne oraz badanie jakości/testowanie (po 53%), Business Intelligence oraz ... po 63%), następnie SQL (58%) oraz ASP, ASP.net; NET, XML (po 42%). Wśród baz danych, największą popularnością na rynku polskim wśród firm amerykańskich cieszy się MS ...

-

![Microsoft traci patent na Office [© Nmedia - Fotolia.com] Microsoft traci patent na Office]()

Microsoft traci patent na Office

... łączenie baz danych z programu Microsoft Access oraz arkuszy kalkulacyjnych MS Excela nie należy już do giganta z Redmond, ... rok temu i wówczas również zakończyła się pomyślnie dla Amado, który opracował technologię łączenia baz danych z Accessa i Excela podczas swoich studiów na Uniwersytecie Stanford. Koncern Microsoft nie skomentował decyzji sądu ...

-

![Najlepsze zawody na 2012 rok [© Scanrail - Fotolia.com] Najlepsze zawody na 2012 rok]()

Najlepsze zawody na 2012 rok

... zarobków i rozwoju zawodowego? Będą to z jednej strony specjaliści z branży IT, tacy jak: programiści, analitycy systemów komputerowych, web developerzy, administratorzy baz danych, twórcy oprogramowań. Z drugiej zaś strony największe szanse na rynku pracy będą mieć wykwalifikowani opiekuni medyczni, tacy jak: zawodowi terapeuci i fizjoterapeuci ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

... użytkownika i zasilając kieszeń autora trojana. W pierwszej połowie 2008 roku do antywirusowych baz danych Kaspersky Lab dodał 440 311 programów, dla porównania w poprzednim ... uwagę liczbę programów wykazujących to zachowanie dodanych do antywirusowych baz danych za jednym razem. Programy Porn-Dialer łączą się z numerami o podwyższonej płatności, ...

-

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... baz danych dodawanych w ciągu godziny. Tym samym nietrudno jest obliczyć, jak wiele złośliwych programów może potencjalnie zainfekować 76% użytkowników, którzy nie przeprowadzają codziennej aktualizacji swoich rozwiązań antywirusowych. Z wykresu przedstawiającego liczbę nowych wpisów dodawanych do antywirusowych baz danych w poszczególnych ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

... pytanie, przyjrzymy się, jak wygląda proces "leczenia" przy użyciu typowych antywirusowych baz danych. Proces ten może się różnić w zależności od producenta rozwiązania antywirusowego, ... pojawienia się szkodliwego pliku do otrzymania przez użytkownika aktualizacji antywirusowych baz danych może minąć kilka godzin. Na tak duże opóźnienie składa się ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... złamać, a następnie dodać do antywirusowych baz danych procedury wykrywania i deszyfrowania. Nie było potrzeby tworzenia specjalistycznych narzędzi. Od 2006 roku autorzy podobnych programów próbowali radykalnie zmieniać wykorzystywane metody szyfrowania w celu utrudnienia branży antywirusowej deszyfrowanie danych. W styczniu pojawił się GpCode.ac ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... w stosunku do pierwszego kwartału. W ciągu minionych trzech miesięcy do naszych baz danych zostało dodanych ponad 14 900 nowych szkodliwych programów. Dynamiczny ... r. zmniejszyła się w porównaniu z pierwszym kwartałem tego roku. Do naszych antywirusowych baz danych zostały dodane wpisy pozwalające na wykrycie 50 nowych szkodliwych programów dla ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... gry to zestaw usług systemowych, programów i baz danych obsługujących grę. Tak jak w przypadku każdego innego oprogramowania, kod serwera zawiera błędy programistów. Takie potencjalne luki w zabezpieczeniach mogą zostać wykorzystane przez cyberprzestępców w celu uzyskania dostępu do baz danych serwera oraz zebrania haseł graczy lub skrótów haseł ...

-

![PeerDirect dla korzystających z aplikacji rozproszonych [© Nmedia - Fotolia.com] PeerDirect dla korzystających z aplikacji rozproszonych]()

PeerDirect dla korzystających z aplikacji rozproszonych

... baz danych oznacza, że przedsiębiorstwo może wybrać do wdrożenia zdalnych aplikacji bazę danych o najlepszym wskaźniku cena/wydajność. Przykładowo, w centrum przetwarzania danych firma może nadal korzystać ze swojej bazy Oracle, w zdalnych biurach wdrożyć bazy danych z otwartym dostępem do kodu źródłowego, a na komputerach przenośnych używać baz ...

-

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań]()

Przepisy RODO rodzą setki cyfrowych wyzwań

... osobowymi. Kolejny element to hermetyczność danych w przedsiębiorstwie i zróżnicowanie dostępu różnych osób do posiadanych przez nas baz. Na przykład, inne uprawnienia będzie ... Martyna Waluśkiewicz. Jak szacują eksperci SAP, na dogłębną analizę stanu baz danych i ich zgodności z przepisami przedsiębiorstwa powinny zarezerwować od 3 do 6 miesięcy. ...

-

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?]()

Jakie korzyści daje system ERP w chmurze?

... środowisk chmurowych po stronie dostawcy jest zbudowana z wykorzystaniem technologii, które umożliwiają uruchomienie aplikacji na wielu serwerach jednocześnie i z wykorzystaniem wielu baz danych. Ponadto jest to zupełnie niewidoczne dla użytkowników końcowych, którzy poprzez Internet mają dostęp do określonej usługi z dowolnego miejsca i urządzenia ...

-

![Wyciekły dane z Wayback Machine [© rawpixel.com na Freepik] Wyciekły dane z Wayback Machine]()

Wyciekły dane z Wayback Machine

... potwierdził, że skradziona baza danych zawiera adresy ... danych na portalu rządowym bezpiecznedane.gov.pl/. Warto również zaglądać na portal https://haveibeenpwned.com/. Have I Been Pwned to darmowa usługa, która pomaga użytkownikom sprawdzić, czy ich dane wyciekły w wyniku naruszenia bezpieczeństwa. Każdy z tych dwóch portali korzysta z własnych baz ...

-

![Rejestr Dłużników ERIF w I kw. 2012 Rejestr Dłużników ERIF w I kw. 2012]()

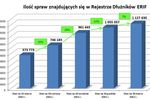

Rejestr Dłużników ERIF w I kw. 2012

... BIG na podstawie art. 18 Ustawy o udostępnianiu informacji gospodarczych i wymianie danych gospodarczych. Informacje pozytywne zamieszczone w Rejestrze pochodzą zarówno od Grupy ... że wkrótce naszym śladem pójdą pozostałe BIGi. Rzetelna informacja o stanie baz BIG oraz transparentność rynku wymiany informacji gospodarczych niewątpliwie wpłynie na ...

-

![Rejestr Dłużników ERIF w II kw. 2012 Rejestr Dłużników ERIF w II kw. 2012]()

Rejestr Dłużników ERIF w II kw. 2012

... BIG na podstawie art. 18 Ustawy o udostępnianiu informacji gospodarczych i wymianie danych gospodarczych. Informacje pozytywne zamieszczone w Rejestrze pochodzą zarówno od Grupy ... że wkrótce naszym śladem pójdą pozostałe BIGi. Rzetelna informacja o stanie baz BIG oraz transparentność rynku wymiany informacji gospodarczych niewątpliwie wpłynie na ...

-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

Ochrona antywirusowa: ewolucja i metody

... z analitycznego punktu widzenia, jest to prymitywny sposób przetwarzania danych, zazwyczaj z wykorzystaniem prostego porównania. Jest to najstarsza, ale najbardziej niezawodna technologia. Dlatego mimo znaczących kosztów ponoszonych w związku z aktualizacją baz danych, technologia ta nadal jest wykorzystywana we wszystkich programach antywirusowych ...

-

![Świat: wydarzenia tygodnia 17/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 17/2018]()

Świat: wydarzenia tygodnia 17/2018

... . w przypadku kupna bazy danych), administrator danych jest obowiązany poinformować tę osobę, bezpośrednio po utrwaleniu zebranych danych (czyli np. bezpośrednio po zakupie bazy), oprócz o swojej pełnej nazwie i adresie, również o źródle danych oraz uprawnieniach wynikających z art. 32 ust. 1 pkt 7 i 8. Ustawy o ochronie danych osobowych tj. prawa ...

-

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline]()

Integracja działań BTL online i offline

... im się powiązać wszystkich informacji w kompletny wizerunek klienta. Tworzenie baz danych pociąga oczywiście za sobą koszty (chociażby informatyki, obsługi pracowników przy aktualizacji i wprowadzaniu nowych danych). Jednak taki wysiłek się opłaca, bogata baza danych o klientach pozwala przewidzieć ich potrzeby, lokalizować przyszłych nabywców oraz ...

Tematy: -

![Optymalny Model Sprzedaży [© Minerva Studio - Fotolia.com] Optymalny Model Sprzedaży]()

Optymalny Model Sprzedaży

... zmianę abonamentu na wyższy czy podniesienie składki ubezpieczeniowej). Równocześnie można szukać dostępnych na rynku baz danych, spełniających założenia naszych grup docelowych, lub można je tworzyć samemu. Mając bazę danych należy w jej ramach przeprowadzić segmentację, a w wyniku banań segmentacyjnych określić najskuteczniejszy model komunikacji ...

Tematy: -

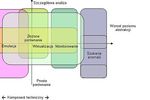

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

... w sposób automatyczny. Ochrona danych Użytkownicy przyznali, że około 15% danych przechowywanych na ich urządzeniach to ... baz danych. Istnieje także możliwość zdalnego zarządzania licencjami oraz zmiany ustawień produktu dla systemów Windows i OS X. Użytkownicy mogą również zdalnie przeprowadzić skanowanie, pobrać nowe aktualizacje baz danych ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... zabezpieczeniem jest regularne sporządzanie kopii zapasowych wszystkich dokumentów, baz danych i pocztowych. Oczywiście firmy antywirusowe muszą nieustannie pracować nad ochroną proaktywną, która uniemożliwi szkodliwym użytkownikom szyfrowanie lub archiwizowanie danych użytkowników. Niestety autorzy Gpcode'a, Cryzipa i Krottena wciąż przebywają ...

-

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.]()

Spam w VI 2013 r.

... firmy LexisNexis. Wiadomości oferowały dostęp online do różnych baz danych. Fałszywy e-mail, który przyszedł z pozornie legalnego adresu einvoice.notification@lexisnexis.com, informował odbiorcę o fakturze za usługi firmy LexisNexis. W wiadomości wskazano, że więcej danych dotyczących faktury i płatności znajduje się w załączonym archiwum PDF ...

-

![Nowy Kaspersky Total Security – multi-device Nowy Kaspersky Total Security – multi-device]()

Nowy Kaspersky Total Security – multi-device

... , data i czas ostatniego skanowania oraz status antywirusowych baz danych. Istnieje także możliwość zdalnego zarządzania licencjami oraz zmiany ustawień produktu dla systemów Windows i OS X. Użytkownicy mogą również zdalnie przeprowadzić skanowanie, pobrać nowe aktualizacje baz danych itd. Ponadto portal My Kaspersky umożliwia zarządzanie funkcjami ...

-

![Ontrack PowerControls 4.0 w Polsce [© Nmedia - Fotolia.com] Ontrack PowerControls 4.0 w Polsce]()

Ontrack PowerControls 4.0 w Polsce

... Ontrack Odzyskiwanie Danych zaprezentowała PowerControls 4.0 - oprogramowanie minimalizujące czas odtwarzania danych z baz .edb Microsoft Exchange. Najnowsza wersja oprogramowania pozwala m.in. na eliminację back up typu brick-level czy serwera odtwarzania (ang. Recovery Server), pozwala na zamontowanie uszkodzonych baz danych. PowerControls, które ...

-

![Rejestr Dłużników ERIF w IV kw. 2012 [© pkstock - Fotolia.com] Rejestr Dłużników ERIF w IV kw. 2012]()

Rejestr Dłużników ERIF w IV kw. 2012

... danych – mówi Edyta Szymczak, Prezes Zarządu Rejestru Dłużników ERIF. Cały czas liczymy na to, że pozostałe dwa biura informacji gospodarczej funkcjonujące na polskim rynku przyjmą tę dobrą praktykę. W interesie wszystkich leży wyznaczenie standardów, które pozwolą wszystkim uczestnikom rynku korzystać z przejrzystych, aktualnych baz danych ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

... strategii strona nie zdobędzie złej reputacji i nie trafi do antyphishingowych baz danych stworzonych przez firmy bezpieczeństwa. To z kolei zmienia reguły gry ... skontaktuj się z daną firmą za pośrednictwem danych kontaktowych z jej oficjalnej strony internetowej; unikaj podawania swoich poufnych danych podczas korzystania z publicznej sieci Wi-Fi; ...

-

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy]()

Kaspersky Private Security Network dla ochrony firmy

... chmurę, która zawiera wewnętrzną kopię KSN, posiadającą wszystkie jej zalety. Bazy danych są instalowane na serwerach zlokalizowanych w korporacyjnej infrastrukturze informacyjnej klienta. Aktualne informacje dotyczące zagrożeń są przekazywane do tych baz danych z KSN dzięki regularnej jednostronnej synchronizacji, co oznacza, że żadne dane nie ...

-

![Kaspersky ochrania MS Windows [© Nmedia - Fotolia.com] Kaspersky ochrania MS Windows]()

Kaspersky ochrania MS Windows

... danych użytkownika. Dzięki modułowi antyspamowemu skrzynki pocztowe użytkownika nie będą zaśmiecane spamem. Uaktualnienia antyspamowych baz danych ...

-

![RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018 RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018]()

RODO, WhatsApp, RCS, czyli komunikacja mobilna 2018

... ochronie danych, a także ... danych, czyli RODO, które wymusiło zmianę podejścia firm do wykorzystywania komunikacji mobilnej z ilościowej do bardziej jakościowej. Myślę, że przegląd baz danych pod kątem zgód wyrażonych przez klientów, lub zakres dozwolonego kontaktu wyszedł markom na dobre. Co ciekawe, niektóre firmy do aktualizacji swoich baz ...

-

![MySQL dla NetWare [© Nmedia - Fotolia.com] MySQL dla NetWare]()

MySQL dla NetWare

... zgodnych z MySQL bez konieczności spełniania wymogów licencji zapewniającej otwarty dostęp do kodu źródłowego. Oprogramowanie MySQL to system zarządzania relacyjnymi bazami danych do tworzenia i wdrażania serwisów internetowych i aplikacji biznesowych. Jest ono dostępne w ramach licencji GPL zapewniającej otwarty dostęp do kodu źródłowego, ale ...

Tematy: baza danych mysql

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![System Call Center [© Minerva Studio - Fotolia.com] System Call Center](https://s3.egospodarka.pl/grafika//System-Call-Center-iG7AEZ.jpg)

![Google testuje sieciowy arkusz kalkulacyjny [© stoupa - Fotolia.com] Google testuje sieciowy arkusz kalkulacyjny](https://s3.egospodarka.pl/grafika/Google/Google-testuje-sieciowy-arkusz-kalkulacyjny-MBuPgy.jpg)

![Poszukiwane zawody 2017: po kogo będą stać w kolejce? [© REDPIXEL - Fotolia.com] Poszukiwane zawody 2017: po kogo będą stać w kolejce?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Poszukiwane-zawody-2017-po-kogo-beda-stac-w-kolejce-188064-150x100crop.jpg)

![Microsoft traci patent na Office [© Nmedia - Fotolia.com] Microsoft traci patent na Office](https://s3.egospodarka.pl/grafika/Microsoft/Microsoft-traci-patent-na-Office-Qq30bx.jpg)

![Najlepsze zawody na 2012 rok [© Scanrail - Fotolia.com] Najlepsze zawody na 2012 rok](https://s3.egospodarka.pl/grafika/rynek-pracy/Najlepsze-zawody-na-2012-rok-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![PeerDirect dla korzystających z aplikacji rozproszonych [© Nmedia - Fotolia.com] PeerDirect dla korzystających z aplikacji rozproszonych](https://s3.egospodarka.pl/grafika/bazy-danych/PeerDirect-dla-korzystajacych-z-aplikacji-rozproszonych-Qq30bx.jpg)

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań](https://s3.egospodarka.pl/grafika2/zgoda-na-przetwarzanie-danych-osobowych/Przepisy-RODO-rodza-setki-cyfrowych-wyzwan-203146-150x100crop.jpg)

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?](https://s3.egospodarka.pl/grafika2/ERP/Jakie-korzysci-daje-system-ERP-w-chmurze-226585-150x100crop.jpg)

![Wyciekły dane z Wayback Machine [© rawpixel.com na Freepik] Wyciekły dane z Wayback Machine](https://s3.egospodarka.pl/grafika2/Wayback-Machine/Wyciekly-dane-z-Wayback-Machine-262572-150x100crop.jpg)

![Świat: wydarzenia tygodnia 17/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 17/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-17-2018-12AyHS.jpg)

![Integracja działań BTL online i offline [© Minerva Studio - Fotolia.com] Integracja działań BTL online i offline](https://s3.egospodarka.pl/grafika//Integracja-dzialan-BTL-online-i-offline-iG7AEZ.jpg)

![Optymalny Model Sprzedaży [© Minerva Studio - Fotolia.com] Optymalny Model Sprzedaży](https://s3.egospodarka.pl/grafika//Optymalny-Model-Sprzedazy-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Spam w VI 2013 r. [© fuzzbones - Fotolia.com] Spam w VI 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VI-2013-r-121715-150x100crop.jpg)

![Ontrack PowerControls 4.0 w Polsce [© Nmedia - Fotolia.com] Ontrack PowerControls 4.0 w Polsce](https://s3.egospodarka.pl/grafika/Ontrack-Odzyskiwanie-Danych/Ontrack-PowerControls-4-0-w-Polsce-Qq30bx.jpg)

![Rejestr Dłużników ERIF w IV kw. 2012 [© pkstock - Fotolia.com] Rejestr Dłużników ERIF w IV kw. 2012](https://s3.egospodarka.pl/grafika2/dluznicy/Rejestr-Dluznikow-ERIF-w-IV-kw-2012-112112-150x100crop.jpg)

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy](https://s3.egospodarka.pl/grafika2/Kaspersky-Private-Security-Network/Kaspersky-Private-Security-Network-dla-ochrony-firmy-176908-150x100crop.jpg)

![Kaspersky ochrania MS Windows [© Nmedia - Fotolia.com] Kaspersky ochrania MS Windows](https://s3.egospodarka.pl/grafika/Kaspersky/Kaspersky-ochrania-MS-Windows-Qq30bx.jpg)

![MySQL dla NetWare [© Nmedia - Fotolia.com] MySQL dla NetWare](https://s3.egospodarka.pl/grafika/baza-danych-mysql/MySQL-dla-NetWare-Qq30bx.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Nowych mieszkań w Warszawie nie brakuje, gorzej z chętnymi [© Oleg Mityukhin z Pixabay] Nowych mieszkań w Warszawie nie brakuje, gorzej z chętnymi [© Oleg Mityukhin z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Nowych-mieszkan-w-Warszawie-nie-brakuje-gorzej-z-chetnymi-266638-50x33crop.jpg) Nowych mieszkań w Warszawie nie brakuje, gorzej z chętnymi

Nowych mieszkań w Warszawie nie brakuje, gorzej z chętnymi

![Ile zarabia prawnik w 2025 roku? [© Freepik] Ile zarabia prawnik w 2025 roku?](https://s3.egospodarka.pl/grafika2/prawnik/Ile-zarabia-prawnik-w-2025-roku-266734-150x100crop.jpg)

![Ile pieniędzy na komunię i wesele? [© ????????????Nowaja???????????? z Pixabay] Ile pieniędzy na komunię i wesele?](https://s3.egospodarka.pl/grafika2/Pierwsza-Komunia-Swieta/Ile-pieniedzy-na-komunie-i-wesele-266716-150x100crop.jpg)

![Ewakuacja lotniska. Jak wygląda i co się dzieje z pasażerami? [© Freepik] Ewakuacja lotniska. Jak wygląda i co się dzieje z pasażerami?](https://s3.egospodarka.pl/grafika2/lotnisko/Ewakuacja-lotniska-Jak-wyglada-i-co-sie-dzieje-z-pasazerami-266714-150x100crop.jpg)

![300 tys. osób ma 1,4 mld zł długów wobec telekomów [© Lukas Gehrer z Pixabay] 300 tys. osób ma 1,4 mld zł długów wobec telekomów](https://s3.egospodarka.pl/grafika2/zadluzenie-Polakow/300-tys-osob-ma-1-4-mld-zl-dlugow-wobec-telekomow-266732-150x100crop.jpg)

![Ceny mieszkań w dzielnicach miast V 2025 [© Freepik] Ceny mieszkań w dzielnicach miast V 2025](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-dzielnicach-miast-V-2025-266712-150x100crop.jpg)

![Umowy deweloperskie w 2024 bez rekordu [© Freepik] Umowy deweloperskie w 2024 bez rekordu](https://s3.egospodarka.pl/grafika2/umowy-deweloperskie/Umowy-deweloperskie-w-2024-bez-rekordu-266717-150x100crop.jpg)