-

![Życie w czasie pandemii, czyli zagrożona prywatność [© Jakub Jirsák - Fotolia.com] Życie w czasie pandemii, czyli zagrożona prywatność]()

Życie w czasie pandemii, czyli zagrożona prywatność

... zagrożenia, można im odpowiedzieć: mieliście do wyboru bezpieczeństwo lub prywatność, wybraliście bezpieczeństwo, lecz w dłuższej perspektywie – w konsekwencji takiego wyboru ... przez telefony komórkowe, bez ich uprzedniej zgody. Tajwan wykorzystuje dane sieciowe do monitorowania obywateli poddanych kwarantannie; w jednym przypadku mężczyznę ...

-

![Stop dla pornografii [© stoupa - Fotolia.com] Stop dla pornografii]()

Stop dla pornografii

... NASK projekt realizowany będzie przez zespół CERT Polska (Computer Emergency Response Team), który został powołany do reagowania na zdarzenia naruszające bezpieczeństwo w Internecie. Zespół będzie stanowił, przede wszystkim zaplecze techniczne dla prowadzonej działalności, m.in. umożliwiając identyfikację źródła nielegalnych treści. - Chcemy, aby ...

-

![Kamera IP Panasonic Kamera IP Panasonic]()

Kamera IP Panasonic

... skierowane do tych, którzy chcą dbać o bezpieczeństwo domu czy biura, sprawdzając ich stan, nawet podczas swojej nieobecności, poprzez Internet przy użyciu komputera lub telefonu komórkowego. Niektóre modele kamer pozwalają także na dwustronną komunikację dźwiękową. Kamery sieciowe Panasonic mogą być wykorzystywane w domu lub ...

-

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA]()

Home i Home Office 2007 firmy CA

... komputerom osobistym bezpieczeństwo i zarządzają ich pulpitami. Oprogramowanie oferowane przez CA: Internet Security Suite, Anti-Spyware, Anti-Virus ... poprzez użycie ikony na pulpicie komputera, która przywraca stan sprzed operacji; sieciowe aktualizacje, dzięki którym użytkownik ma możliwość ciągłego uaktualniania swojego oprogramowania; Pakiet Home ...

-

![Tani serwer danych Netgear Tani serwer danych Netgear]()

Tani serwer danych Netgear

... dyski Serial ATA (SATA) 3,5 cala o dowolnej pojemności i na bieżąco tworzy kopie przechowywanych danych na obu dyskach, zapewniając tym samym ich bezpieczeństwo. SC101T umożliwia ponadto ochronę każdego dysku logicznego oddzielnym hasłem. NETGEAR Storage Central Turbo wykorzystuje technologię Z-SAN (Storage Area Network), która ...

-

![Pamięci masowe Netgear ReadyNAS NV+ Pamięci masowe Netgear ReadyNAS NV+]()

Pamięci masowe Netgear ReadyNAS NV+

... oferowane dyski), działające w trybie RAID 0,1,5 lub technologii X-RAID firmy Infrant. Zastosowanie technologii mirroringu i dysków typu hotswap wpływa na bezpieczeństwo danych, jak również umożliwia wymianę uszkodzonych urządzeń bez konieczności odłączania zasilania urządzenia. Urządzenie zostało wyposażone w wyświetlacz LCD pokazujący informacje ...

-

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010]()

Kaspersky Lab: zagrożenia internetowe 2010

... programy z funkcjonalnością rootkita, robaka Kido (znanego również jako Conficker), ataki sieciowe i botnety, oszustwa SMS oraz ataki na portale społecznościowe. Czego jeszcze możemy ... Androida w Chinach, w połączeniu z brakiem skutecznych metod zapewniających bezpieczeństwo aplikacji osób trzecich, spowoduje znaczny wzrost liczby epidemii szkodliwego ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... Javascript lub innych programów lub plików w oknie iframe/frame. Naturalnie ogranicza to możliwości przeglądania. Musisz jednak dokonać wyboru: wygoda i wygląd czy bezpieczeństwo? Dobrym rozwiązaniem jest również wyłączenie opcji obsługi kodu Javascript w programie Adobe Reader, który umożliwia przeglądanie plików .pdf. W końcu zawsze możesz ...

-

![Serwer sieciowy QNAP TS-859U-RP Serwer sieciowy QNAP TS-859U-RP]()

Serwer sieciowy QNAP TS-859U-RP

... jak i 2,5". Dodatkowo, aby zwiększyć wymagane przez duże korporacje oraz centra danych bezpieczeństwo, w serwerze zostały zainstalowane redundantne zasilacze. QNAP posiada w swojej ofercie ośmiodyskowe ... z infrastrukturą IT poprzez wykorzystywanie wirtualnych maszyn. Sieciowe serwery stanowią kluczowy element w infrastrukturze chmury. Firmy ...

-

![Fortinet: FortiGate-3950B i -3951B Fortinet: FortiGate-3950B i -3951B]()

Fortinet: FortiGate-3950B i -3951B

... jako kompletny system bezpieczeństwa łączący IPSec/SSL VPN, ochronę antywirusową i antyspamową, filtrowanie WWW, zabezpieczenie przed wyciekiem danych oraz bezpieczeństwo usług transmisji głosu. FortiGate-3950B i FortiGate-3951B są dostarczane z najnowszą wersją systemu operacyjnego FortiOS 4.0 MR2. FortiGate-3950B i FortiGate-3951B są pierwszymi ...

-

![Oferta Orange: Biznesowy VPN Oferta Orange: Biznesowy VPN]()

Oferta Orange: Biznesowy VPN

... obok szybkiego transferu danych i bezpiecznego dostępu do Internetu ważne jest także bezpieczeństwo przesyłanych informacji oraz niezawodność systemu. Biznesowy VPN, oparty o sieć IP ... mniej istotnymi. Usługa pozwala dostosować technologię do budowy sieci i urządzenia sieciowe do potrzeb klienta. W ramach abonamentu firmy otrzymują również wsparcie ...

-

![Fortinet Secure Wireless LAN [© yuriy - Fotolia.com] Fortinet Secure Wireless LAN]()

Fortinet Secure Wireless LAN

... przewodowe i bezprzewodowe: przełączniki Ethernet FortiSwitch-28C i FortiSwitch-348B oraz bezprzewodowe punkty dostępowe FortiAP-14C i FortiAP-28C. Rozwiązanie Secure WLAN włącza bezpieczeństwo w strukturę sieci, aby pomóc przedsiębiorstwom skutecznie sprostać rosnącej mobilności. Wśród jego kluczowych funkcji warto wymienić następujące aspekty ...

-

![Domowe urządzenia multimedialne nieodporne na cyberataki Domowe urządzenia multimedialne nieodporne na cyberataki]()

Domowe urządzenia multimedialne nieodporne na cyberataki

... cyberzagrożeń. Test miał wykazać, czy sprzęty multimedialne, takie jak urządzenia sieciowe do przechowywania danych (NAS), telewizory smart TV, routery, odtwarzacze Blu-ray itp ... z urządzeniami podłączonymi do internetu i sieci domowej. Trzeba również pamiętać, że bezpieczeństwo naszych informacji to nie tylko silne hasło - nad wieloma rzeczami nie ...

-

![Nowy Bitdefender GravityZone dla małych i dużych firm Nowy Bitdefender GravityZone dla małych i dużych firm]()

Nowy Bitdefender GravityZone dla małych i dużych firm

Bezpieczeństwo sieci IT stanowi poważne wyzwanie dla firm każdej wielkości – ... 1284.4 i IEEE 1394, porty USB, modemy, urządzenia CD-ROM, magistrale SCSI i kontrolery RAID, woluminy pamięci masowej, adaptery sieciowe i inne. Nowa ochrona Microsoft Exchange w wersji On-premise (oparta o serwer w firmie) i Cloud oferuje intuicyjne, scentralizowane ...

-

![Wi-Fi - pięta achillesowa bezpieczeństwa IT [© georgejmclittle - Fotolia.com] Wi-Fi - pięta achillesowa bezpieczeństwa IT]()

Wi-Fi - pięta achillesowa bezpieczeństwa IT

... i haśle (46%), natomiast specjalny portal z danymi uwierzytelniania jest wykorzystywany w 36% przypadków. Wyniki ankiety pokazują, że pomimo rozwoju strategii w zakresie mobilności bezpieczeństwo sieci bezprzewodowych nie było jak dotąd priorytetem dla przedsiębiorstw. Jako że zagrożenia typu APT coraz częściej obierają sobie za cel ...

-

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze]()

Antywirusy G Data Business 14 już po premierze

... Hanowerze. Na co możemy liczyć tym razem? M.in. na rozwiązania sieciowe zapewniające zintegrowane zabezpieczenie przed exploitami. Statystyki prowadzone przez Microsoft dowodzą, że ... Security Firmy bez własnego działu IT nie muszą obawiać się o własne bezpieczeństwo. G DATA Managed Endpoint Security to łatwy w obsłudze moduł zdalnej administracji ...

-

![10 kroków do bezpiecznego Wi-Fi 10 kroków do bezpiecznego Wi-Fi]()

10 kroków do bezpiecznego Wi-Fi

... i blokuje te, które nie spełniają określonych parametrów, dlatego warto mieć ją aktywną. 10. Ukształtuj swój sygnał radiowy Dzięki temu wzmocnisz bezpieczeństwo sieci Wi-Fi. Umieść router w centralnym miejscu lokalizacji, na obszarze której ma być dostępny sygnał.

-

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?]()

Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?

... publiczna jest teraz praktycznym środowiskiem dla produkcyjnych obciążeń roboczych, a normą w tego rodzaju infrastrukturach stają się wyspecjalizowane zabezpieczenia, takie jak zapory sieciowe i aplikacyjne. Rosnący popyt na platformy SaaS do obsługi poczty elektronicznej prowadzi do większej konsolidacji ochrony i archiwizacji poczty. Backup jest ...

-

![Cyberbezpieczeństwo 2016: co gnębiło nas najbardziej? Cyberbezpieczeństwo 2016: co gnębiło nas najbardziej?]()

Cyberbezpieczeństwo 2016: co gnębiło nas najbardziej?

... . Znacząca część cyberataków jest przeprowadzana przez niedoświadczonych, najczęściej młodych „skrypciarzy”, którzy za cel biorą sobie słabo zabezpieczone infrastruktury sieciowe i przeprowadzają ataki przy użyciu gotowych skryptów. Użycie tzw. exploitów wykorzystujących luki w oprogramowaniu zmalało w 2016 roku, a część autorów szkodliwych ...

-

![Jak elastyczna praca minimalizuje ryzyko [© peshkova - Fotolia.com ] Jak elastyczna praca minimalizuje ryzyko]()

Jak elastyczna praca minimalizuje ryzyko

... ciągłość biznesową, zarówno z fizycznej, jak i cyfrowej perspektywy. Brak przywiązania do jednej lokalizacji, możliwość zmiany siedziby firmy w każdym momencie oraz bezpieczeństwo sieciowe i wsparcie IT — na wypadek awarii sieci klienta – zmniejsza zagrożenia. Rewolucja dotycząca przestrzeni do pracy zmieniła sposób postrzegania życia biurowego ...

-

![Ile będzie kosztował cyberatak na ZUS? [© jcomp - Fotolia.com] Ile będzie kosztował cyberatak na ZUS?]()

Ile będzie kosztował cyberatak na ZUS?

... - jak czasem mówią użytkownicy internetu - „sprawdza się od lat” jest nieodpowiedzialne. Najlepsze zabezpieczenie daje ochrona wielopłaszczyznowa, gwarantująca bezpieczeństwo sieciowe z chmury, zapewniane poprzez zintegrowanie najlepszych technologii dostępnych na świecie - komunikujących się ze sobą i działających prewencyjnie. Taki system ma ...

-

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018]()

Świat: wydarzenia tygodnia 44/2018

... – jak czasem mówią użytkownicy internetu – „sprawdza się od lat” jest nieodpowiedzialne. Najlepsze zabezpieczenie daje ochrona wielopłaszczyznowa, gwarantująca bezpieczeństwo sieciowe z chmury, zapewniane poprzez zintegrowanie najlepszych technologii dostępnych na świecie – komunikujących się ze sobą i działających prewencyjnie. Taki system ma ...

-

![Ataki hakerskie we IX 2019 [© apops - Fotolia.com] Ataki hakerskie we IX 2019]()

Ataki hakerskie we IX 2019

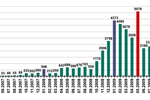

Check Point Software Technologies prezentuje najnowsze zestawienie najbardziej uciążliwych zagrożeń, które doskwierały użytkownikom we wrześniu br. Tym razem na miano liderów zagrożeń, podobnie zresztą jak przed miesiącem, zasłużyły sobie cryptominery Jsecoin i XMRig. Jednocześnie dziewiąty miesiąc tego roku zaowocował drastycznym wręcz wzrostem ...

-

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku]()

Największe cyberzagrożenia, które stoją przed biznesami w tym roku

... takich firm. Czy któryś z tych przedsiębiorców miał gdzieś na uwadze bezpieczeństwo swojej firmy w sieci? Poniżej przedstawiono największe zagrożenia dla firm w sieci. 1. ... korzystaniu z sieci publicznych. Pomóc może również pobranie VPN, który uszczelnia połączenia sieciowe. Na rynku dostępne są zarówno pełne oprogramowania VPN, jak i wtyczki na ...

-

![Internet: jak pandemia wpłynęła na ruch w sieci? [© lassedesignen - Fotolia.com] Internet: jak pandemia wpłynęła na ruch w sieci?]()

Internet: jak pandemia wpłynęła na ruch w sieci?

... ich sieci w czasie rzeczywistym – w pełni skorelowaną z wiedzą na temat ruchu w Internecie – aby uzyskać kompleksowe spojrzenie na sieć, usługi i ich wykorzystanie. Bezpieczeństwo sieciowe nigdy nie było bardziej istotne. Podczas pandemii, ruch DDoS wzrósł o nawet o 40-50 proc. Ponieważ łączność szerokopasmowa jest obecnie w dużej mierze ...

-

![T-Mobile wprowadza Cyber Guard® Lite [© Freepik] T-Mobile wprowadza Cyber Guard® Lite]()

T-Mobile wprowadza Cyber Guard® Lite

... firm po duże organizacje, które chcą chronić swoje urządzenia mobilne. Usługa zapewnia ochronę wszystkich urządzeń wyposażonych w karty SIM. Zgodność z NIS2 – bezpieczeństwo na pierwszym miejscu Nowe regulacje NIS2 nakładają na przedsiębiorstwa dodatkowe wymagania w zakresie cyberbezpieczeństwa, co sprawia, że wybór odpowiednich narzędzi do ...

-

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery]()

Internet i bezpieczne komputery

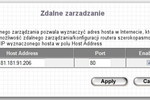

... aktualizacji) lub złamać hasła w celu uzyskania dostępu. Sama zapora sieciowa nie wystarcza, aby zagwarantować bezpieczeństwo, ale jest dobrą pierwszą linią obrony. Jak działają zapory sprzętowe Sprzętowe zapory sieciowe są podłączane między prywatnymi komputerami sieci a publicznym połączeniem z Internetem. Wszelki ruch między siecią prywatną ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... serwer IIS, nie obsługują renegocjacji SSL inicjowanej przez klienta. Ponadto, serwery sieciowe mogą wykorzystywać akcelerację SSL w celu ochrony serwera sieciowego przed nadmiernym obciążeniem ... utrzymują, że opublikowali to narzędzie, aby zwrócić uwagę na „wątpliwe bezpieczeństwo SSL". Oto, co piszą na swoim blogu: „Branża powinna podjąć działania ...

-

![Bezpieczna sieć WiFi Bezpieczna sieć WiFi]()

Bezpieczna sieć WiFi

... bezprzewodowych. Niektóre karty sieciowe umożliwiają użytkownikom dowolną zmianę adresu MAC, co znaczy, że samo filtrowanie MAC nie jest wystarczającym rozwiązaniem do zabezpieczenia się przed intruzami. Jednakże, jako dodatkowy środek ochrony, wraz z silnym szyfrowaniem WPA, znacznie zwiększy bezpieczeństwo sieci bezprzewodowej. Trzy wymienione ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... przekonując użytkownika, aby wprowadził poufne informacje. Na przykład, trojan Carberp wykorzystuje wstrzykiwanie sieciowe w celu zamieszczenia dodatkowych pól na stronie serwisu bankowości online, na ... antywirusowego, stworzy „wyłom” w systemie ochrony i naruszy bezpieczeństwo przyszłych transakcji. Opisywana koncepcja zabezpieczania transakcji ...

-

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć]()

Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć

... poprawiło bezpieczeństwo informacji, ale również postawiło nowe wyzwania przed tradycyjnymi narzędziami bezpieczeństwa sieciowego – wyjaśnia Mateusz Ossowski, CEE Channel Manager w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Rola zapór sieciowych w bezpieczeństwie sieci Zapory sieciowe (firewalle ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... do wydawania certyfikatów w imieniu zaufanej firmy można przenieść na osoby trzecie, bezpieczeństwo użytkowników zależy nie tylko od zaufanej firmy, ale również jej ... lokalnych lub nośników wymiennych, a nie przez Internet, pocztę elektroniczną czy porty sieciowe. Pierwsze miejsce w rankingu zajmują różne szkodliwe programy wykryte przy pomocy ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... do systemu komputerowego innym kanałem niż internet, e-mail czy porty sieciowe. Rozwiązania antywirusowe firmy Kaspersky Lab wykryły prawie 3 miliardy szkodliwych incydentów na ... platform: nowa wersja Mac OS X zawierała wiele funkcji zwiększających bezpieczeństwo; Google z kolei zaczął skanować aplikacje dodawane do swojego sklepu z aplikacjami. ...

-

![Trendy IT 2014 wg Cisco [© Sergey Nivens - Fotolia.com] Trendy IT 2014 wg Cisco]()

Trendy IT 2014 wg Cisco

... lat udział ten osiągnie 50 procent. Już teraz obserwujemy nowe wdrożenia i projekty sieciowe, które IPv6 stawiają w centrum uwagi: Mobilne sieci IPv6. Użytkownicy sieci T-Mobile ... biznesowe. Poprzez ujednolicenie silosów odpowiedzialnych za storage, sieci, moc obliczeniową, bezpieczeństwo i usługi w centrach danych, Cisco ACI zapewnia wgląd w całą ...

-

![Trendy IT 2015 wg Cisco [© vege - Fotolia.com] Trendy IT 2015 wg Cisco]()

Trendy IT 2015 wg Cisco

... opartej o WebRTC, w przeglądarkę Firefox. Internet Rzeczy a bezpieczeństwo IT Prognoza: W ciągu najbliższych 2 do 5 lat, bezpieczeństwo IT rozciągnie się na zupełnie ... działanie tych usług. Fog computing rozwiązuje te problemy, zapewniając zasoby obliczeniowe, sieciowe i pamięć masową na brzegu sieci. Oferuje inteligentną platformę do zarządzania ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Życie w czasie pandemii, czyli zagrożona prywatność [© Jakub Jirsák - Fotolia.com] Życie w czasie pandemii, czyli zagrożona prywatność](https://s3.egospodarka.pl/grafika2/koronawirus/Zycie-w-czasie-pandemii-czyli-zagrozona-prywatnosc-229846-150x100crop.jpg)

![Stop dla pornografii [© stoupa - Fotolia.com] Stop dla pornografii](https://s3.egospodarka.pl/grafika/fundacja-kidprotect/Stop-dla-pornografii-MBuPgy.jpg)

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA](https://s3.egospodarka.pl/grafika/CA/Home-i-Home-Office-2007-firmy-CA-Qq30bx.jpg)

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Kaspersky-Lab-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Fortinet Secure Wireless LAN [© yuriy - Fotolia.com] Fortinet Secure Wireless LAN](https://s3.egospodarka.pl/grafika2/Fortinet-Secure/Fortinet-Secure-Wireless-LAN-117432-150x100crop.jpg)

![Wi-Fi - pięta achillesowa bezpieczeństwa IT [© georgejmclittle - Fotolia.com] Wi-Fi - pięta achillesowa bezpieczeństwa IT](https://s3.egospodarka.pl/grafika2/dzial-IT/Wi-Fi-pieta-achillesowa-bezpieczenstwa-IT-157904-150x100crop.jpg)

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/Antywirusy-G-Data-Business-14-juz-po-premierze-173164-150x100crop.jpg)

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowania/Ransomware-DDoS-ataki-w-Internet-Rzeczy-Co-szykuje-rok-2017-187286-150x100crop.jpg)

![Jak elastyczna praca minimalizuje ryzyko [© peshkova - Fotolia.com ] Jak elastyczna praca minimalizuje ryzyko](https://s3.egospodarka.pl/grafika2/elastyczna-praca/Jak-elastyczna-praca-minimalizuje-ryzyko-207754-150x100crop.jpg)

![Ile będzie kosztował cyberatak na ZUS? [© jcomp - Fotolia.com] Ile będzie kosztował cyberatak na ZUS?](https://s3.egospodarka.pl/grafika2/ZUS/Ile-bedzie-kosztowal-cyberatak-na-ZUS-211608-150x100crop.jpg)

![Świat: wydarzenia tygodnia 44/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-44-2018-12AyHS.jpg)

![Ataki hakerskie we IX 2019 [© apops - Fotolia.com] Ataki hakerskie we IX 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-we-IX-2019-223641-150x100crop.jpg)

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku](https://s3.egospodarka.pl/grafika2/phishing/Najwieksze-cyberzagrozenia-ktore-stoja-przed-biznesami-w-tym-roku-232254-150x100crop.jpg)

![Internet: jak pandemia wpłynęła na ruch w sieci? [© lassedesignen - Fotolia.com] Internet: jak pandemia wpłynęła na ruch w sieci?](https://s3.egospodarka.pl/grafika2/streaming-video/Internet-jak-pandemia-wplynela-na-ruch-w-sieci-234035-150x100crop.jpg)

![T-Mobile wprowadza Cyber Guard® Lite [© Freepik] T-Mobile wprowadza Cyber Guard® Lite](https://s3.egospodarka.pl/grafika2/T-Mobile/T-Mobile-wprowadza-Cyber-Guard-R-Lite-261918-150x100crop.jpg)

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Internet-i-bezpieczne-komputery-iG7AEZ.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć](https://s3.egospodarka.pl/grafika2/SSL/Inspekcja-SSL-czyli-jak-skutecznie-zabezpieczyc-firmowa-siec-262704-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Trendy IT 2014 wg Cisco [© Sergey Nivens - Fotolia.com] Trendy IT 2014 wg Cisco](https://s3.egospodarka.pl/grafika2/technologie-informatyczne/Trendy-IT-2014-wg-Cisco-130309-150x100crop.jpg)

![Trendy IT 2015 wg Cisco [© vege - Fotolia.com] Trendy IT 2015 wg Cisco](https://s3.egospodarka.pl/grafika2/rok-2015/Trendy-IT-2015-wg-Cisco-149730-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)