-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... , gdy serbscy hakerzy stworzyli sojusz z hakerami z innych państw i zaatakowali zasoby sieciowe Stanów Zjednoczonych oraz NATO. Podobne oskarżenia nie padły nawet ... szczegółowa dokumentację. Tak więc kryterium "dokumentacja" również jest spełnione. Bezpieczeństwo Istnieje jeszcze jedno kryterium, najprawdopodobniej najważniejsze ze wszystkich trzech: ...

-

![Polska: wydarzenia tygodnia 8/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 8/2018]()

Polska: wydarzenia tygodnia 8/2018

... budynków, opłacalne stanie się doprowadzenie do nich innych rodzajów źródeł ogrzewania (np. gaz ziemny, ciepło sieciowe) lub zwiększenie potencjału wykorzystania odnawialnych źródeł energii, co również poprawi bezpieczeństwo energetyczne kraju. Termomodernizacja ma także wpływ na poprawę architektury i estetyki budynków w gminach. Dla inwestora ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... epidemii rozprzestrzeniają się za pośrednictwem luk w zabezpieczeniach. Robaki sieciowe, które swoje istnienie zawdzięczają lukom w usługach Windows, są doskonałym przykładem ... kwartale 2006 roku, skłaniają do wysunięcia wniosku, że zarówno Internet jak i bezpieczeństwo informatyczne stoją u progu zupełnie nowego etapu. Należy podkreślić, że ...

-

![Internet Rzeczy - krucha ofiara ataków Internet Rzeczy - krucha ofiara ataków]()

Internet Rzeczy - krucha ofiara ataków

... Eksperci z Kaspersky Lab przygotowali kilka porad, dzięki którym użytkownicy mogą zwiększyć bezpieczeństwo w odniesieniu do urządzeń IoT: Jeśli nie musisz, nie uzyskuj dostępu do swojego urządzenia z sieci zewnętrznej. Wyłącz wszystkie usługi sieciowe, których nie potrzebujesz do korzystania z urządzenia. Jeśli istnieje standardowe lub uniwersalne ...

-

![5 powodów, dla których potrzebujesz firewall'a [© Andrea Danti - Fotolia.com] 5 powodów, dla których potrzebujesz firewall'a]()

5 powodów, dla których potrzebujesz firewall'a

... , tym bardziej, że najnowsza generacja firewalli ma zagwarantować biznesowi jeszcze wyższy poziom ochrony. Zapory sieciowe nowej generacji to obecnie wszechstronne rozwiązania, które pozwalają zapewnić bezpieczeństwo na wielu poziomach. Są wyposażone w zintegrowane źródła danych o najnowszych zagrożeniach, zapobiegają włamaniom, gwarantują ...

-

![Komputer dla małej firmy [© Minerva Studio - Fotolia.com] Komputer dla małej firmy]()

Komputer dla małej firmy

... tworzenia takich podstawowych sieci potrzebne są tylko karty sieciowe, okablowanie oraz koncentratory lub przełączniki sieciowe. W niektórych przypadkach budowa tych sieci jest na ... . Największym minusem sieci bezprzewodowowych jest ich względnie niższe bezpieczeństwo, dlatego też w przypadku firmowych sieci bezprzewodowych należy położyć szczególny ...

-

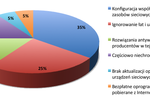

![Sieci firmowe słabo chronione Sieci firmowe słabo chronione]()

Sieci firmowe słabo chronione

... firmware’u (5% incydentów) mogą być wykorzystane przez osoby atakujące, jeżeli administrator odpowiedzialny za bezpieczeństwo nie będzie monitorować sprzętu, takiego jak routery, zapory sieciowe oraz inne urządzenia sieciowe, w celu sprawdzenia, czy jest konieczne zainstalowanie uaktualnień oprogramowania systemowego. Ostatnim, stosunkowo rzadko ...

-

![Telefony Yealink SIP-T19 i SIP-T21 Telefony Yealink SIP-T19 i SIP-T21]()

Telefony Yealink SIP-T19 i SIP-T21

... np. przy szybkim wybieraniu. Yealink SIP-T19 i SIP-T21 oferują wygodę i bezpieczeństwo zdalnej książki telefonicznej XML. Stworzone z myślą o międzynarodowej komunikacji zostały wyposażone w ... wydajności w małych i dużych biurach. Szczególną cechą SIP-T19 są dwa porty sieciowe 10/100 Mbps (w wersji T19P z wbudowanym PoE), doskonale nadające się ...

-

![5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo 5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo]()

5 obszarów innowacji, których potrzebuje cyberbezpieczeństwo

... chroniących cyberbezpieczeństwo muszą oferować klientom otwarte, zintegrowane technologie ochronne i sieciowe. Za ich pomocą można dostrzegać zmieniające się techniki ... w kolejnych latach technologia kontenerów może tylko zyskiwać na popularności. 4) Bezpieczeństwo vCPE Choć wirtualne urządzenia instalowane u klienta (ang. vCPE — virtual customer ...

-

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012]()

Norton AntiVirus i Internet Security 2012

... tradycyjne zabezpieczenia internetowe, oferując ochronę tabletów i urządzeń mobilnych, bezpieczeństwo rodzinne oraz możliwość odnalezienia zgubionego lub skradzionego ... osobistych w sieci. Ponadto oprogramowanie Norton łączy reputacyjne, plikowe, behawioralne i sieciowe mechanizmy bezpieczeństwa, aby zaoferować najbardziej kompleksową na rynku ...

-

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa]()

Zagrożenia w sieci: zasady bezpieczeństwa

... już prywatne Szyfruj dane przed wysłaniem (zadbaj również o kopie bezpieczeństwa) Sprawdź bezpieczeństwo oferowane przez dostawcę usług Nie korzystaj z uniwersalnych haseł, szczególnie w przypadku usług ... urządzeniach, włączając w to laptopy, serwery, routery, bramy i drukarki sieciowe 10. Nie wpuszczaj słonia BYOD do składu porcelany Zacznij od ...

-

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco]()

Nowe technologie 2020. 5 prognoz Cisco

... krytycznym znaczeniu, lokalizacja wąskich gardeł i umożliwienie natychmiastowego działania. Trendy sieciowe: podróż w kierunku sieci intuicyjnych (Intent-Based Networks) Kwestia ... fazy rozwoju sieci. SDN przynosi wiele korzyści, w tym scentralizowane zarządzanie i bezpieczeństwo, elastyczność i redukcję kosztów operacyjnych. Cisco nie postrzega SDN ...

-

![Hakerzy łamią zabezpieczenia samochodów Hakerzy łamią zabezpieczenia samochodów]()

Hakerzy łamią zabezpieczenia samochodów

... przegrywają z kretesem w zakresie bezpieczeństwa sieciowego. Producenci zaś stosują podstawowe zabezpieczenia sieciowe, które dla osób chcących dokonać ataku są co ... oraz podmioty prywatne powinny mieć w swoich strukturach osoby / specjalistów odpowiadających za bezpieczeństwo, tj. inspektora ochrony danych osobowych, inspektora BTI, audytora czy ...

-

![Praca zdalna z porno w tle Praca zdalna z porno w tle]()

Praca zdalna z porno w tle

... kontami i hasłami, bezpieczeństwo poczty e-mail, bezpieczeństwo punktów końcowych. Pamiętaj o stosowaniu najnowszych poprawek dla urządzeń, oprogramowania, aplikacji oraz usług. Zainstaluj sprawdzone oprogramowanie na wszystkich punktach końcowych, łącznie z urządzeniami przenośnymi, oraz włącz zapory sieciowe. Wybrane rozwiązanie powinno ...

-

![Płyta serwerowa VIA NAS 7800 Płyta serwerowa VIA NAS 7800]()

Płyta serwerowa VIA NAS 7800

... cm. Cienkie serwery, czyli urządzenia między innymi takie jak magazyny sieciowe (NAS), są coraz popularniejsze wśród małych i średnich przedsiębiorstw. VIA NAS 7800 z ... napędem optycznym. VIA NAS 7800 posiada układ TPM, zapewniający bezpieczeństwo oprogramowania i treści. Bezpieczeństwo można dodatkowo wzmocnić włączając VIA PadLock Security ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... Facebook grupie związanej z judaizmem, w której nazwę wstawiono inicjały Adolfa Hitlera. Bezpieczeństwo urządzeń mobilnych — na początku 2009 roku odkryto w Azji pierwszego SMS-owego ... — jest oczywiście najbardziej skuteczna, kiedy odbywa się po cichu. Robaki sieciowe w porównaniu z innymi zagrożeniami łatwo zauważyć. Są z reguły „hałaśliwe” i ...

-

![McAfee Firewall Enterprise version 8 [© Nmedia - Fotolia.com] McAfee Firewall Enterprise version 8]()

McAfee Firewall Enterprise version 8

... jak reguły firewalli oraz ich zmiany wpływają na dostępność, wykorzystanie i bezpieczeństwo aplikacji. Dzięki temu administratorzy będą mieli natychmiastowy wgląd w skutki ... na analizie reputacji i geolokalizacji umożliwia przedsiębiorstwom ograniczyć połączenia sieciowe tylko do miejsc o uznanej reputacji i znanych lokalizacji. Działająca w ...

-

![Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach]()

Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach

... atakami z Internetu, najnowsze wersje produktów Norton mają wzmocnione zabezpieczenia sieciowe, takie jak inteligentna zapora i rozszerzone funkcje ostrzeżeń, które teraz śledzą ... z nich. Prostsza obsługa Nowe produkty Norton zapewniają nie tylko bezpieczeństwo i szybkość działania, ale dzięki poniższym udogodnieniom, są również niezwykle proste ...

-

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe]()

Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe

... podatnych na ataki systemów, systemy ochrony, foldery współdzielone, usługi sieciowe, serwery itd. są zbierane przy użyciu specjalnych skryptów i narzędzi ... szybko zareagować na zagrożenie, zapobiegając dalszej penetracji, która mogłaby naruszyć bezpieczeństwo sieci korporacyjnej. Kontrola aplikacji Po uzyskaniu dostępu do atakowanego systemu ...

-

![Szkodliwe oprogramowanie finansowe w 2013 roku Szkodliwe oprogramowanie finansowe w 2013 roku]()

Szkodliwe oprogramowanie finansowe w 2013 roku

... aktualizacji, aby zapobiec wykryciu ich programów przez produkty antywirusowe. Zasoby sieciowe platformy Citadel zapewniały również zorganizowane forum społeczne dla hakerów, ... działających na platformie Android, powinni być niezwykle ostrożni, jeśli chodzi o bezpieczeństwo ich danych finansowych. Również użytkownicy urządzeń opartych na systemie ...

-

![2018: Odyseja informatyczna [© francis bonami - Fotolia.com] 2018: Odyseja informatyczna]()

2018: Odyseja informatyczna

... będzie się działo. Znowu. Uwaga, aplikacja! Znaczna część budżetów na bezpieczeństwo wciąż jest przeznaczana na ochronę wszystkiego z wyjątkiem informacji o użytkownikach oraz ... umiejętność szybkiego reagowania. Podczas gdy przedsiębiorstwa wprowadzają aplikacje sieciowe, architekci sieci i struktur bezpieczeństwa muszą wiedzieć, kto przeprowadza ...

-

![Smart data center. Sztuczna inteligencja odmienia centrum danych [© phonlamaiphoto - Fotolia.com ] Smart data center. Sztuczna inteligencja odmienia centrum danych]()

Smart data center. Sztuczna inteligencja odmienia centrum danych

... w DC, czyli tanio i wydajnie Sztuczna inteligencja nie tylko jest w stanie wzmocnić bezpieczeństwo, ale może także obniżyć koszty na utrzymanie data center i zwiększyć ... teraz oferują urządzenia, które bez udziału inżynierów potrafią rekonfigurować połączenia sieciowe. Eksperci uspakajają jednak, że sztuczna inteligencja nie oznacza redukcji etatów ...

-

![5 zachowań pracowników, za które dziękują cyberprzestępcy 5 zachowań pracowników, za które dziękują cyberprzestępcy]()

5 zachowań pracowników, za które dziękują cyberprzestępcy

... sprawdzone i zatwierdzone programy czy sieci. Osoby odpowiedzialne za bezpieczeństwo i kierujące zespołem powinny więc kontrolować, jakich urządzeń i aplikacji ... Fortinet w Polsce. – Bezpieczne bramki pocztowe, firewalle, ochrona punktów końcowych i zabezpieczenia sieciowe czy zarządzanie dostępem są skuteczne, jeśli tworzą spójną architekturę ...

-

![Świat: wydarzenia tygodnia 9/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2019]()

Świat: wydarzenia tygodnia 9/2019

... są nadzieje na kolejny skok cywilizacyjny. dzięki sieci 5G dotychczasowe operacje sieciowe będzie można realizować dużo szybciej o wiele więcej danych będziemy mogli pobierać ... środki bezpieczeństwa. Wyniki naszej analizy mogą posłużyć jako przypomnienie, że bezpieczeństwo powinno być uwzględniane w nowych technologiach już na samym początku. Mamy ...

-

![Intel: nowy procesor sieciowy do bezpiecznego przetwarzania treści [© violetkaipa - Fotolia.com] Intel: nowy procesor sieciowy do bezpiecznego przetwarzania treści]()

Intel: nowy procesor sieciowy do bezpiecznego przetwarzania treści

... opracowywania urządzeń komunikacyjnych poprawiających bezpieczeństwo przesyłanych informacji. Procesor sieciowy Intel IXP2850 charakteryzuje wysoka wydajność przetwarzania pakietów oraz zaawansowane funkcje bezpieczeństwa. Umożliwia to m.in. obsługę rozwiązań takich jak wirtualne sieci prywatne (VPN), usługi sieciowe (Web services) i Storage Area ...

-

![Oblicza Wi-Fi [© Minerva Studio - Fotolia.com] Oblicza Wi-Fi]()

Oblicza Wi-Fi

... diametralnie; łączy je w zasadzie jedynie "bezprzewodowość" oraz skala zasięgu. Sieciowe zastosowanie Bluetooth to budowa struktury typu PAN (Personal Area Network) czyli personalna, domowa ... . Jeszcze jeden atut tego rozwiązania – to problem nękający sieci IEEE8012.11b: BEZPIECZEŃSTWO; ów skaner wyszukuje również intruzów... Widać więc, że zbliżamy ...

Tematy: -

![Kandydaci do UE i e-zakupy [© stoupa - Fotolia.com] Kandydaci do UE i e-zakupy]()

Kandydaci do UE i e-zakupy

... popularnością kart kredytowych, ograniczonymi systemami bankowości online i brakiem rozwiązań, gwarantujacych bezpieczeństwo transakcji w Sieci. Większosc rozliczeń za zamówienia ... do stania się największym rynkiem w Europie, pomimo niskiej popularyzacji Internetu. Sklepy sieciowe to m.in. hepsiburada.com (elektronika, wspierany przez medialną grupę ...

Tematy: kraje członkowskie ue, ue -

![Nadchodzi Novell NetWare 6.5 [© Nmedia - Fotolia.com] Nadchodzi Novell NetWare 6.5]()

Nadchodzi Novell NetWare 6.5

... zarządzanie biurami terenowymi i chroni ich zasoby sieciowe. Do NetWare 6.5 włączono też oprogramowanie Novell DirXML Starter Pack, które pozwala synchronizować dane użytkowników i zapewnia zgodność zawartości katalogów w środowiskach heterogenicznych. Upraszcza to zarządzanie i poprawia bezpieczeństwo sieci. · Oprogramowanie open source. Dzięki ...

Tematy: novell netware 6.5, novell -

![Europejskie dzieci Internetu [© Scanrail - Fotolia.com] Europejskie dzieci Internetu]()

Europejskie dzieci Internetu

... narzędziem do wyciągania danych osobowych od jego najmłodszych użytkowników. Komunikatory sieciowe, najróżniejsze czaty oraz fora dyskusyjne to szerokie spektrum działania ... , to warto zadać pytanie czy polscy rodzice dość skutecznie dbają o bezpieczeństwo swoich dzieci? Wydaje się, że niedawno rozpoczęta kampania Dziecko w sieci, pojawia się ...

-

![Nowe przełączniki D-Link [© violetkaipa - Fotolia.com] Nowe przełączniki D-Link]()

Nowe przełączniki D-Link

... światłowodowy port Fast Ethernetowy. Wszystkie przełączniki obsługują najpopularniejsze standardy sieciowe (m.in. Spanning Tree 802.1D, Rapid Spanning Tree 802.1w, ... Gb/s) oraz pojemnej pamięci (32MB RAM dla CPU, 256KB bufora pakietów). Urządzenia gwarantują bezpieczeństwo przesyłu danych dzięki zastosowaniu funkcji zarządzania pasmem, segmentacji ...

-

![Nowe drukarki Lexmark T640, T642, T644 [© violetkaipa - Fotolia.com] Nowe drukarki Lexmark T640, T642, T644]()

Nowe drukarki Lexmark T640, T642, T644

... które można dostosowywać do indywidualnych potrzeb, włącznie z interfejsem użytkownika. Sieciowe drukarki laserowe z rodziny T640 ułatwiają pobieranie i drukowanie informacji z Internetu ... urządzeniem i szyfrowanie dokumentów. Opcje pracy w sieci zwiększające bezpieczeństwo obejmują: - wewnętrzną kartę sieci bezprzewodowej Lexmark N8050, obsługującą ...

-

![Firmy zwiększą wydatki na IT [© Scanrail - Fotolia.com] Firmy zwiększą wydatki na IT]()

Firmy zwiększą wydatki na IT

... aplikacji i infrastruktur zabezpieczających, a także na budowaniu projektów internetowych i e-commerce. Analityk Forrester Research uważa, że 50 proc. firm zwiększy wydatki na bezpieczeństwo, a 42 proc. na aplikacje sieciowe. Badanie Forrester Research analizuje tegoroczne budżety małych i średnich firm w Ameryce Północnej i Europie.

-

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007]()

Panda: zagrożenia internetowe w 2007

... , że okażą się równie bezskuteczne jak poprzednie. Użytkownicy laptopów korzystający z publicznych sieci WiFi również będą musieli zwiększyć bezpieczeństwo swoich komputerów i zadbać o lokalne zapory sieciowe. Według Pandy, kierunek rozwoju zagrożeń internetowych w roku 2007 powinien budzić poważny niepokój. Nie trzeba jednak wpadać w panikę ...

-

![Phishing - kradzież danych w Internecie Phishing - kradzież danych w Internecie]()

Phishing - kradzież danych w Internecie

... a próby podawania się za nie powinny być sygnalizowane do osób odpowiedzialnych za bezpieczeństwo. Uwagę użytkownika powinien także zwrócić ton, często ponaglający, w prośbach o dane, ... , sklepy internetowe, portale społecznościowe, dostawcy usług internetowych, gry sieciowe oraz agencje rządowe. Jak wynika z danych, dotyczących phishingu, podanych ...

-

![Notebook Fujitsu Siemens LifeBook T4220 Notebook Fujitsu Siemens LifeBook T4220]()

Notebook Fujitsu Siemens LifeBook T4220

... źródła zasilania do 6 godzin. Dodatkowo posiada cztery wbudowane urządzenia sieciowe, w tym połączenie HSDPA i UMTS (oprócz WiFi i Ethernet). LifeBook T4220 posiada wbudowaną w obudowę ekranu kamerę oraz wbudowany czytnik kart standardu SmartCard i PC Card. Bezpieczeństwo danych zapewnia moduł TPM oraz ograniczenie dostępu do notebooka ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Polska: wydarzenia tygodnia 8/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 8/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-8-2018-vgmzEK.jpg)

![5 powodów, dla których potrzebujesz firewall'a [© Andrea Danti - Fotolia.com] 5 powodów, dla których potrzebujesz firewall'a](https://s3.egospodarka.pl/grafika2/firewall/5-powodow-dla-ktorych-potrzebujesz-firewall-a-222038-150x100crop.jpg)

![Komputer dla małej firmy [© Minerva Studio - Fotolia.com] Komputer dla małej firmy](https://s3.egospodarka.pl/grafika/Komputer-dla-malej-firmy/Komputer-dla-malej-firmy-iG7AEZ.jpg)

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Norton-AntiVirus-i-Internet-Security-2012-Qq30bx.jpg)

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-w-sieci-zasady-bezpieczenstwa-125286-150x100crop.jpg)

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-2020-5-prognoz-Cisco-225991-150x100crop.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![McAfee Firewall Enterprise version 8 [© Nmedia - Fotolia.com] McAfee Firewall Enterprise version 8](https://s3.egospodarka.pl/grafika/McAfee/McAfee-Firewall-Enterprise-version-8-Qq30bx.jpg)

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Polityka-bezpieczenstwa-a-ataki-ukierunkowane-na-sieci-firmowe-121046-150x100crop.jpg)

![2018: Odyseja informatyczna [© francis bonami - Fotolia.com] 2018: Odyseja informatyczna](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/2018-Odyseja-informatyczna-201411-150x100crop.jpg)

![Smart data center. Sztuczna inteligencja odmienia centrum danych [© phonlamaiphoto - Fotolia.com ] Smart data center. Sztuczna inteligencja odmienia centrum danych](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Smart-data-center-Sztuczna-inteligencja-odmienia-centrum-danych-206802-150x100crop.jpg)

![Świat: wydarzenia tygodnia 9/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-9-2019-12AyHS.jpg)

![Intel: nowy procesor sieciowy do bezpiecznego przetwarzania treści [© violetkaipa - Fotolia.com] Intel: nowy procesor sieciowy do bezpiecznego przetwarzania treści](https://s3.egospodarka.pl/grafika/procesory-sieciowe/Intel-nowy-procesor-sieciowy-do-bezpiecznego-przetwarzania-tresci-SdaIr2.jpg)

![Oblicza Wi-Fi [© Minerva Studio - Fotolia.com] Oblicza Wi-Fi](https://s3.egospodarka.pl/grafika//Oblicza-Wi-Fi-iG7AEZ.jpg)

![Kandydaci do UE i e-zakupy [© stoupa - Fotolia.com] Kandydaci do UE i e-zakupy](https://s3.egospodarka.pl/grafika/kraje-czlonkowskie-ue/Kandydaci-do-UE-i-e-zakupy-MBuPgy.jpg)

![Nadchodzi Novell NetWare 6.5 [© Nmedia - Fotolia.com] Nadchodzi Novell NetWare 6.5](https://s3.egospodarka.pl/grafika/novell-netware-6-5/Nadchodzi-Novell-NetWare-6-5-Qq30bx.jpg)

![Europejskie dzieci Internetu [© Scanrail - Fotolia.com] Europejskie dzieci Internetu](https://s3.egospodarka.pl/grafika/internet/Europejskie-dzieci-Internetu-apURW9.jpg)

![Nowe przełączniki D-Link [© violetkaipa - Fotolia.com] Nowe przełączniki D-Link](https://s3.egospodarka.pl/grafika/przelaczniki/Nowe-przelaczniki-D-Link-SdaIr2.jpg)

![Nowe drukarki Lexmark T640, T642, T644 [© violetkaipa - Fotolia.com] Nowe drukarki Lexmark T640, T642, T644](https://s3.egospodarka.pl/grafika/Lexmark/Nowe-drukarki-Lexmark-T640-T642-T644-SdaIr2.jpg)

![Firmy zwiększą wydatki na IT [© Scanrail - Fotolia.com] Firmy zwiększą wydatki na IT](https://s3.egospodarka.pl/grafika/wydatki-na-IT/Firmy-zwieksza-wydatki-na-IT-apURW9.jpg)

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Panda-zagrozenia-internetowe-w-2007-apURW9.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)