-

![Wpływy z e-myta w Polsce [© Scanrail - Fotolia.com] Wpływy z e-myta w Polsce]()

Wpływy z e-myta w Polsce

... zamiast 470 000). Rozpoczął się także powrót kierowców najcięższych pojazdów na drogi płatne. W Polsce, podobnie jak w innych państwach, gdzie wprowadzono elektroniczne systemy poboru opłat, początkowo kierowcy uciekają z dróg objętych opłatą elektroniczną. Po dokonaniu bilansu straconego czasu i paliwa, wielu z nich wraca. Jednocześnie ...

-

![Polski e-commerce rośnie najszybciej w Europie Polski e-commerce rośnie najszybciej w Europie]()

Polski e-commerce rośnie najszybciej w Europie

... ważny sygnał dla branży reklamowej oraz klientów, którzy do tej pory z pewną rezerwą podchodzili do marketingu wydajnościowego. Teraz mamy twarde dane udowadniające, że również w Polsce to rozwiązanie się sprawdza i przynosi realne zyski dla reklamodawców – mówi Jakub Maj, dyrektor regionalny na Europę ...

-

![E-booki coraz popularniejsze E-booki coraz popularniejsze]()

E-booki coraz popularniejsze

... . "Od początku września zanotowaliśmy niemal 40-procentowy wzrost zainteresowania kategorią czytniki e-book - mówi Natalia Ircha, specjalista ds. PR Okazje.info. Dane z ostatnich pięciu miesięcy wykazują, że blisko połowa internautów wybierała e-readery, korzystając z filtru producenta. Użytkownicy najczęściej decydowali się na markę Prestigio ...

-

![Kroll Ontrack: utrata danych w 50 proc. firm Kroll Ontrack: utrata danych w 50 proc. firm]()

Kroll Ontrack: utrata danych w 50 proc. firm

... rozwiązań Exchange lub SharePoint. Co czwarty ankietowany przyznał, że takich przypadków było kilka. Jednocześnie przedstawiciele co piątej firmy, która utraciła dane ocenili, że była to utrata dostępu do danych pierwszego stopnia, a więc bardzo poważne zaburzenie pracy systemu, np. jego całkowita awaria ...

-

![Spadki napięcia a utrata danych [© tashka2000 - Fotolia.com] Spadki napięcia a utrata danych]()

Spadki napięcia a utrata danych

... danych. Pamiętajmy jednak, że działają prawidłowo jedynie wtedy, gdy są podłączone do gniazdka z uziemieniem. Odpowiedni backup – użytkownicy domowi powinni archiwizować dane na zewnętrznych nośnikach przynajmniej raz w miesiącu. Firmy powinny ustalić i stosować procedurę regularnego backupu. Korzystanie z urządzeń UPS – dla firm posiadających ...

-

![Zaawansowane ataki hakerskie nawet co trzy minuty [© alphaspirit - Fotolia.com] Zaawansowane ataki hakerskie nawet co trzy minuty]()

Zaawansowane ataki hakerskie nawet co trzy minuty

... oprogramowanie omijające tradycyjne zabezpieczenia, załączniki do poczty elektronicznej lub łącza prowadzące do zarażonych stron nawet co trzy minuty. W raporcie wykorzystano dane dotyczące 89 mln zdarzeń związanych ze szkodliwym oprogramowaniem oraz informacje zdobyte bezpośrednio przez zespół badawczy z firmy FireEye. Dzięki temu dokument ...

-

![System SAP zagrożony nowym trojanem [© yuriy - Fotolia.com] System SAP zagrożony nowym trojanem]()

System SAP zagrożony nowym trojanem

... przedsiębiorstwem). Oprogramowanie to ma charakter modułowy i często jest związane z dostępem do poufnych, wrażliwych z biznesowego punktu widzenia, informacji, takich jak dane kadrowe lub księgowe. Pierwsza wersja trojana, czyli Trojan.PWS.Ibank.690, była rozprzestrzeniana w czerwcu. Umożliwiała ona sprawdzenie dostępności oprogramowania SAP ...

-

![Trojan BackDoor.Caphaw rozsyłany przez Skype [© ra2 studio - Fotolia.com] Trojan BackDoor.Caphaw rozsyłany przez Skype]()

Trojan BackDoor.Caphaw rozsyłany przez Skype

... on aktywność użytkownika, śledząc wyniki jego działań. Po wykryciu próby połączenia się z systemami bankowości elektronicznej, jest w stanie przechwycić wprowadzane w nich dane. Kolejna funkcjonalność trojana to zdolność do zapisu strumienia wideo na zainfekowanym komputerze i wysyłania go do serwera cyberprzestępców w postaci archiwum RAR ...

-

![E-commerce w Polsce 2013 [© blende40 - Fotolia.com] E-commerce w Polsce 2013]()

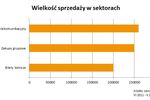

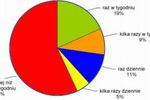

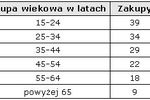

E-commerce w Polsce 2013

... ofertę. Przyjrzeliśmy się również kategoriom, w których w roku 2013 powstało najwięcej nowych sklepów oraz sprzedawcom najczęściej wybieranym przez Internautów. Zabrane dane pozwoliły nie tylko na przedstawienie aktualnej struktury polskiego rynku e-commerce oraz najważniejszych trendów w nim panujących, ale również na postawienie branżowej ...

-

![System operacyjny FireEye OS 7.1 [© tanberin - Fotolia.com] System operacyjny FireEye OS 7.1]()

System operacyjny FireEye OS 7.1

... CM wersja 7.1 wprowadza także nowe interfejsy API oparte o tzw. Web Serwisy, dzięki czemu klienci mogą programowo zadawać pytania lub przesyłać dane, aby zautomatyzować analizę powłamaniową oraz prace związane z reagowaniem na incydenty. Rozwiązania z serii CM pełnią funkcję centrum dystrybucyjnego zapewniającego, że cała ...

-

![Polskie przedsiębiorstwa coraz bardziej dojrzałe zakupowo [© tashatuvango - Fotolia.com] Polskie przedsiębiorstwa coraz bardziej dojrzałe zakupowo]()

Polskie przedsiębiorstwa coraz bardziej dojrzałe zakupowo

... organizacji zakupowych wskazało, że stosują narzędzie na potrzeby elektronicznego składania zamówień, natomiast 58% organizacji realizuje w ten sposób aukcje elektroniczne, a 47% prowadzi agregację zapotrzebowań, wspierając funkcje planistyczne. Powyższe zakresy stanowią podstawę funkcjonowania narzędzi zakupowych. Pełniejsze pokrycie procesu ...

-

![Banki nie powinny się spodziewać, że hakerzy odpuszczą [© Mikko Lemola - Fotolia.com] Banki nie powinny się spodziewać, że hakerzy odpuszczą]()

Banki nie powinny się spodziewać, że hakerzy odpuszczą

... ma na celu zainfekowanie złośliwym oprogramowaniem) do instalacji oprogramowania złośliwego (trojany bankowe) na komputerze lub telefonie. Oprogramowanie to może przechwytywać dane potwierdzające tożsamość lub autoryzujące transakcje poprzez atak na poziomie przeglądarki (man in the browser, wstrzykiwanie kodu), np. wyświetlając z pozoru prawdziwy ...

-

![Marketing SMS: w Polsce ma to duży sens [© fotofabrika - Fotolia.com] Marketing SMS: w Polsce ma to duży sens]()

Marketing SMS: w Polsce ma to duży sens

... pomocą krótkich wiadomości częściej niż przeciętny Europejczyk. Duża popularność SMS-ów to bez wątpienia dobra wiadomość dla firm i specjalistów od marketingu. Dane zawarte we wspomnianym we wstępie opracowaniu UKE wskazują, że przeciętny aktywny użytkownik w Polsce wysyła aż 83 SMS-y na miesiąc. To ...

-

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę]()

Sophos Email Security ochroni Twoją pocztę

... . Jak wynika z przeprowadzonego przez SOPHOS badania, firmy przestawiają się na skrzynki pocztowe oparte na chmurze z korzyścią dla swojej infrastruktury i bezpieczeństwa. Dane wskazują, że 38% firm używa chmury jako podstawowej platformy e-mail, a 43% używa rozwiązań opartych na chmurze w celu ochrony. Najbardziej popularną ...

-

![G DATA Password Manager uporządkuje Twoje hasła [© olly - Fotolia.com] G DATA Password Manager uporządkuje Twoje hasła]()

G DATA Password Manager uporządkuje Twoje hasła

... użytkownika łatwy w użyciu Password Manager jest ikoną na pasku przeglądarki. Jeśli to konieczne po kliknięciu przechowuje hasła do serwisów internetowych. Dane są szyfrowane i przechowywane na dysku twardym. Tylko użytkownik za pomocą hasła głównego (tzw. hasło master) może uzyskać do nich dostęp ...

-

![Jak odeprzeć niebezpieczne wiadomości e-mail? [© Natchapon - Fotolia.com] Jak odeprzeć niebezpieczne wiadomości e-mail?]()

Jak odeprzeć niebezpieczne wiadomości e-mail?

... w skrzynce elektronicznej potencjalnie niebezpiecznej wiadomości e-mail większość osób po prostu ją usuwa. W ten sposób jednak chroni tylko siebie i swoje dane. Zalecanym działaniem w takiej sytuacji jest zgłoszenie podejrzanego e-maila, jako SPAMu lub niebezpiecznej wiadomości administratorowi poczty elektronicznej – mówi Damian Gąska. Jeśli ...

-

![Świąteczna awaria telefonu nikogo nie dziwi [© Tomasz Zajda - Fotolia.com] Świąteczna awaria telefonu nikogo nie dziwi]()

Świąteczna awaria telefonu nikogo nie dziwi

... tym zupełnie nic zaskakującego, biorąc pod uwagę, że w listach do św. Mikołaja smartfony, tablety i inne gadżety elektroniczne wspominane są nader często. Okazuje się również, że Boże Narodzenie to wyjątkowo trudne dni dla ... się też uszkodzenia estetyczne, jak zadrapanie obudowy – wyjaśnia Krzysztof Kasprzykowski, z RTV Euro AGD. * Dane pochodzą z ...

-

![Masz wiadomość: hakerzy najczęściej atakują firmy przez email [© Production Perig - Fotolia.com] Masz wiadomość: hakerzy najczęściej atakują firmy przez email]()

Masz wiadomość: hakerzy najczęściej atakują firmy przez email

... - rozsyłane w mailach szkodliwe oprogramowanie. W co piątym przypadku źródłem ataku są luki w zabezpieczeniach sprzętu i oprogramowania należącego do firmowej sieci. – Dane z raportu potwierdzają niepokojącą skuteczność kampanii phishingowych, w których celem i wektorem ataku jest człowiek, a nie system. W większości przypadków tego typu cyberataki ...

-

![Dlaczego konsumenci porzucają zakupy w internecie? [© Andrey Popov - Fotolia.com] Dlaczego konsumenci porzucają zakupy w internecie?]()

Dlaczego konsumenci porzucają zakupy w internecie?

... oraz intencje, które towarzyszą kupującym. Porzucanie koszyka w e-sklepie to zjawisko, które staje się coraz bardziej powszechne. Potwierdzeniem tego są chociażby dane pozyskane wśród 1130 internautów w badaniu „Porzucony e-koszyk”. Odpowiedzi udzielone przez ankietowanych wskazują, że zakupy w internecie przerywa już co trzeci kupujący ...

-

![Co celuje w sektor finansowy? Co celuje w sektor finansowy?]()

Co celuje w sektor finansowy?

... za cel, osoby lub instytucji), Silence Group jest w stanie naruszyć bezpieczeństwo banków za pośrednictwem poczty elektronicznej. Przestępcy zbierają w ten sposób dane finansowe i następnie dokonują zdalnej wypłaty pieniędzy z bankomatów – tzw. jackpotting. Grupa ta przygotowała również własne, modularne narzędzia, dzięki którym można zaatakować ...

-

![Ataki DDoS w III kw. 2019 r. Szkolne łobuzy w akcji [© ducdao - Fotolia.com] Ataki DDoS w III kw. 2019 r. Szkolne łobuzy w akcji]()

Ataki DDoS w III kw. 2019 r. Szkolne łobuzy w akcji

... po rozpoczęciu roku szkolnego. Statystyki Kaspersky pokazują, że celem 60% zablokowanych w tym miesiącu ataków były szkoły oraz strony udostępniające dzienniki elektroniczne. Na tej podstawie eksperci z firmy Kaspersky wnioskują, że wrześniowe ataki DDoS zostały przeprowadzone przez szkolnych łobuzów, którzy nie posiadają dużej ...

-

![Aplikacja mobilna banku: narzędzia finansowe to za mało [© pictoores - Fotolia.com] Aplikacja mobilna banku: narzędzia finansowe to za mało]()

Aplikacja mobilna banku: narzędzia finansowe to za mało

... . Z kolei miłośnicy „łapania okazji” mają do dyspozycji np. aplikację mobilną Goodie (należącą do Banku Millennium). Udostępnia ona nie tylko elektroniczne wersje gazetek wszystkich najpopularniejszych sklepów, ale także oferty poszczególnych centrów handlowych z możliwością założenia wirtualnej karty rabatowej ulubionej galerii handlowej. Wzory ...

-

![Polscy konsumenci zmęczeni zdalnymi kanałami komunikacji? [© tashka2000 - Fotolia.com] Polscy konsumenci zmęczeni zdalnymi kanałami komunikacji?]()

Polscy konsumenci zmęczeni zdalnymi kanałami komunikacji?

... są przygotowani na zastąpienie bezpośredniego kontaktu kontaktem zdalnym Z których kanałów zdalnych korzystaliśmy ostatnio najczęściej? W jakich kategoriach triumfy święci kanał video? Dane zebrane na potrzeby badania wyraźnie wskazują, że na jednych płaszczyznach polscy konsumenci chętniej adaptują zdalne kanały komunikacji, a na innych podchodzą ...

-

![Menedżer haseł - czy warto z niego korzystać? Menedżer haseł - czy warto z niego korzystać?]()

Menedżer haseł - czy warto z niego korzystać?

... ”. Owszem, komfortowo mają ci, którzy powtarzają starą frazę oraz zmieniają liczbę lub znak specjalny, ale czy to bezpieczne i wystarczająco chroni dane? Niestety, z bezpieczeństwem ma to niewiele wspólnego. Inne sytuacje to te, w których system będzie bezlitośnie wymagał wymyślenia hasła zupełnie na nowo ...

-

![E-commerce: co zrobić, żeby boom na zakupy online nie był przejściowy? [© apops - Fotolia.com] E-commerce: co zrobić, żeby boom na zakupy online nie był przejściowy?]()

E-commerce: co zrobić, żeby boom na zakupy online nie był przejściowy?

... kanały sprzedaży i bazując na danych mogli sprawnie zarządzać konieczną zmianą. Zastosowanie Unified Commerce pozwoliło wyjść naprzeciw tym oczekiwaniom. Jeśli wszystkie dane dotyczące płatności zostaną wprowadzone do tego samego systemu, właściciele firm mogą mapować zachowania konsumentów i identyfikować trendy, które będą miały wpływ ...

-

![Zakupy online: pandemia zmienia zachowania konsumentów [© william_potter - Fotolia.com] Zakupy online: pandemia zmienia zachowania konsumentów]()

Zakupy online: pandemia zmienia zachowania konsumentów

... w formie ankiety elektronicznej z wykorzystaniem techniki CAWI (ang. computer-assisted web interview) na reprezentatywnej próbie 1769 internautów, mających co najmniej 15 lat. Dane zbierano na przełomie maja i czerwca 2021 roku.

-

![Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33% [© pixabay.com] Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33%]()

Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33%

... tę radę, ale niestety, jak wynika z opublikowanego w lipcu br. raportu przejrzystości Twittera, nie przynosi to wystarczającego rezultatu. Raport, który prezentuje dane za drugą połowę 2020 roku, wskazuje, że jedynie 2,3% wszystkich aktywnych kont na Twitterze korzystało z co najmniej jednej metody uwierzytelniania wieloskładnikowego ...

-

![Deepfake, phishing, spoofing. Jakie cyberataki będziemy odpierać w 2025 r.? [© Freepik] Deepfake, phishing, spoofing. Jakie cyberataki będziemy odpierać w 2025 r.?]()

Deepfake, phishing, spoofing. Jakie cyberataki będziemy odpierać w 2025 r.?

... zdobyć wszyscy handlujący w sieci. Jak jednak dowieść swojej uczciwości i czystych intencji? Pomocne mogą być: przejrzysta strona internetowa zawierająca pełne i kompletne dane kontaktowe, szyfrowanie https, pozytywne opinie oraz najwyższy standard obsługi. Aby wyróżnić się spośród innych firm, warto również uzyskać Certyfikat Rzetelności ...

-

![E-faktury niedoceniane w Polsce [© sepy - Fotolia.com] E-faktury niedoceniane w Polsce]()

E-faktury niedoceniane w Polsce

... elektroniczne przez określony ustawą okres przechowywania dokumentów podatkowych. Marek Rudziński Dyrektor Finansowy i członek Zarządu Sage sp. z o.o. Wbrew obawom Polaków, faktury elektroniczne ... SSL oraz mechanizmy autentykacji i autoryzacji użytkowników, które chronią dane. Dzięki takiemu rozwiązaniu, korzystanie z serwisu jest pozbawione wad ...

-

![E-administracja daleko od popularności. Polski biznes ciągle analogowy [© lukafunduck - Fotolia.com] E-administracja daleko od popularności. Polski biznes ciągle analogowy]()

E-administracja daleko od popularności. Polski biznes ciągle analogowy

... Zgodnie z danymi z początku października 2015 r., kont w ePUAP było 1,15 mln (dane Centrum Projektów Informatycznych, obecnie Centrum Cyfrowej Administracji). Trzeba ... . Stosunkowo popularny jest także PUE ZUS (17% odpowiedzi), który umożliwia elektroniczne rozliczenia i komunikację z ZUSem (np. złożenie wniosku o niezaleganie ze składkami, ...

-

![Lojalność e-klienta Lojalność e-klienta]()

Lojalność e-klienta

... przyjmowane są reklamacje i zwroty. - ochrona danych osobowych - coraz więcej firm zbiera dane osobowe swoich klientów. Często służą temu badania ankietowe na ich stronach ... mogą być wynagrodzone przywiązaniem do firmy na długi czas. Niektóre elektroniczne sklepy stosują nieuczciwą politykę wobec swoich klientów. Należy tutaj wyolbrzymianie cech ...

Tematy: -

![Internetowe systemy płatności dostępne w Polsce Internetowe systemy płatności dostępne w Polsce]()

Internetowe systemy płatności dostępne w Polsce

... przypadku autoryzacji off-line nie możliwe jest zweryfikowanie czy osoba podająca dane z karty jest jej prawowitym właścicielem. Dla podniesienia ... "Elektroniczne portmonetki, czyli nowe wcielenie pieniądza", http://www.expander.pl 7. Serwis internetowy FakturyOnline.pl, http://www.fakturyonline.pl 8. Sosnowski J.: "Systemy elektroniczne w ...

-

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego]()

Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego

... elektronicznych: używajmy jak najdłuższych haseł zabezpieczających nasze urządzenia elektroniczne, składających się nawet z minimum 15 – 20 znaków, starając się, ... przychodzą w momencie, gdy ktoś próbuje zaciągnąć kredyt na nasze dane. Dzięki monitorowaniu zapytań o dane z Rejestru Dłużników BIG InfoMonitor, powiadomienie z Alertem BIK przyjdzie też ...

-

![Efektywna praca w biurze - podstawy Efektywna praca w biurze - podstawy]()

Efektywna praca w biurze - podstawy

... się nad tym jakimi drogami docierają do ciebie w pracy dane - wlicz w to dokumenty papierowe i elektroniczne, pocztę, maile, wizytówki, notatki ze spotkań, raporty, książki, artykuły i informacje z internetu. Przyjrzyj się temu jak obecnie sortujesz i organizujesz wszystkie dane i zrób listę wszystkich systemów, w ramach których zorganizowałeś ...

-

![E-klient - zachowania nabywców E-klient - zachowania nabywców]()

E-klient - zachowania nabywców

... estetycznym wyglądem, darmową dostawą czy sposobem dokonania płatności. Zakupy elektroniczne eliminują większość cech, które czynią zakupy tradycyjne nieprzyjemnym obowiązkiem - unika ... % internautów niekupujących w sieci, a 13% obawia się że sklepy wykorzystają te dane w nieuczciwy sposób [7, str. 4, por. też 8, str. 10]. Mówiąc o sprzedaży przez ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Wpływy z e-myta w Polsce [© Scanrail - Fotolia.com] Wpływy z e-myta w Polsce](https://s3.egospodarka.pl/grafika/pobor-oplat-drogowych/Wplywy-z-e-myta-w-Polsce-apURW9.jpg)

![Spadki napięcia a utrata danych [© tashka2000 - Fotolia.com] Spadki napięcia a utrata danych](https://s3.egospodarka.pl/grafika2/energia-elektryczna/Spadki-napiecia-a-utrata-danych-109380-150x100crop.jpg)

![Zaawansowane ataki hakerskie nawet co trzy minuty [© alphaspirit - Fotolia.com] Zaawansowane ataki hakerskie nawet co trzy minuty](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zaawansowane-ataki-hakerskie-nawet-co-trzy-minuty-115936-150x100crop.jpg)

![System SAP zagrożony nowym trojanem [© yuriy - Fotolia.com] System SAP zagrożony nowym trojanem](https://s3.egospodarka.pl/grafika2/system-SAP/System-SAP-zagrozony-nowym-trojanem-127172-150x100crop.jpg)

![Trojan BackDoor.Caphaw rozsyłany przez Skype [© ra2 studio - Fotolia.com] Trojan BackDoor.Caphaw rozsyłany przez Skype](https://s3.egospodarka.pl/grafika2/Skype/Trojan-BackDoor-Caphaw-rozsylany-przez-Skype-127487-150x100crop.jpg)

![E-commerce w Polsce 2013 [© blende40 - Fotolia.com] E-commerce w Polsce 2013](https://s3.egospodarka.pl/grafika2/handel-internetowy/E-commerce-w-Polsce-2013-130960-150x100crop.jpg)

![System operacyjny FireEye OS 7.1 [© tanberin - Fotolia.com] System operacyjny FireEye OS 7.1](https://s3.egospodarka.pl/grafika2/FireEye/System-operacyjny-FireEye-OS-7-1-132143-150x100crop.jpg)

![Polskie przedsiębiorstwa coraz bardziej dojrzałe zakupowo [© tashatuvango - Fotolia.com] Polskie przedsiębiorstwa coraz bardziej dojrzałe zakupowo](https://s3.egospodarka.pl/grafika2/organizacje-zakupowe/Polskie-przedsiebiorstwa-coraz-bardziej-dojrzale-zakupowo-165275-150x100crop.jpg)

![Banki nie powinny się spodziewać, że hakerzy odpuszczą [© Mikko Lemola - Fotolia.com] Banki nie powinny się spodziewać, że hakerzy odpuszczą](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Banki-nie-powinny-sie-spodziewac-ze-hakerzy-odpuszcza-174717-150x100crop.jpg)

![Marketing SMS: w Polsce ma to duży sens [© fotofabrika - Fotolia.com] Marketing SMS: w Polsce ma to duży sens](https://s3.egospodarka.pl/grafika2/komunikacja-sms/Marketing-SMS-w-Polsce-ma-to-duzy-sens-180050-150x100crop.jpg)

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę](https://s3.egospodarka.pl/grafika2/Sophos-Email-Security/Sophos-Email-Security-ochroni-Twoja-poczte-180648-150x100crop.jpg)

![G DATA Password Manager uporządkuje Twoje hasła [© olly - Fotolia.com] G DATA Password Manager uporządkuje Twoje hasła](https://s3.egospodarka.pl/grafika2/menadzer-hasel/G-DATA-Password-Manager-uporzadkuje-Twoje-hasla-183112-150x100crop.jpg)

![Jak odeprzeć niebezpieczne wiadomości e-mail? [© Natchapon - Fotolia.com] Jak odeprzeć niebezpieczne wiadomości e-mail?](https://s3.egospodarka.pl/grafika2/spam/Jak-odeprzec-niebezpieczne-wiadomosci-e-mail-193065-150x100crop.jpg)

![Świąteczna awaria telefonu nikogo nie dziwi [© Tomasz Zajda - Fotolia.com] Świąteczna awaria telefonu nikogo nie dziwi](https://s3.egospodarka.pl/grafika2/telefony/Swiateczna-awaria-telefonu-nikogo-nie-dziwi-200128-150x100crop.jpg)

![Masz wiadomość: hakerzy najczęściej atakują firmy przez email [© Production Perig - Fotolia.com] Masz wiadomość: hakerzy najczęściej atakują firmy przez email](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Masz-wiadomosc-hakerzy-najczesciej-atakuja-firmy-przez-email-203515-150x100crop.jpg)

![Dlaczego konsumenci porzucają zakupy w internecie? [© Andrey Popov - Fotolia.com] Dlaczego konsumenci porzucają zakupy w internecie?](https://s3.egospodarka.pl/grafika2/e-commerce/Dlaczego-konsumenci-porzucaja-zakupy-w-internecie-213187-150x100crop.jpg)

![Ataki DDoS w III kw. 2019 r. Szkolne łobuzy w akcji [© ducdao - Fotolia.com] Ataki DDoS w III kw. 2019 r. Szkolne łobuzy w akcji](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-w-III-kw-2019-r-Szkolne-lobuzy-w-akcji-224527-150x100crop.jpg)

![Aplikacja mobilna banku: narzędzia finansowe to za mało [© pictoores - Fotolia.com] Aplikacja mobilna banku: narzędzia finansowe to za mało](https://s3.egospodarka.pl/grafika2/bankowosc-internetowa/Aplikacja-mobilna-banku-narzedzia-finansowe-to-za-malo-224579-150x100crop.jpg)

![Polscy konsumenci zmęczeni zdalnymi kanałami komunikacji? [© tashka2000 - Fotolia.com] Polscy konsumenci zmęczeni zdalnymi kanałami komunikacji?](https://s3.egospodarka.pl/grafika2/komunikacja/Polscy-konsumenci-zmeczeni-zdalnymi-kanalami-komunikacji-235882-150x100crop.jpg)

![E-commerce: co zrobić, żeby boom na zakupy online nie był przejściowy? [© apops - Fotolia.com] E-commerce: co zrobić, żeby boom na zakupy online nie był przejściowy?](https://s3.egospodarka.pl/grafika2/e-commerce/E-commerce-co-zrobic-zeby-boom-na-zakupy-online-nie-byl-przejsciowy-236629-150x100crop.jpg)

![Zakupy online: pandemia zmienia zachowania konsumentów [© william_potter - Fotolia.com] Zakupy online: pandemia zmienia zachowania konsumentów](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Zakupy-online-pandemia-zmienia-zachowania-konsumentow-240676-150x100crop.jpg)

![Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33% [© pixabay.com] Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33%](https://s3.egospodarka.pl/grafika2/smartfon-z-Androidem/Smartfony-z-Androidem-w-niebezpieczenstwie-Wzrost-zagrozen-o-33-240916-150x100crop.jpg)

![Deepfake, phishing, spoofing. Jakie cyberataki będziemy odpierać w 2025 r.? [© Freepik] Deepfake, phishing, spoofing. Jakie cyberataki będziemy odpierać w 2025 r.?](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Deepfake-phishing-spoofing-Jakie-cyberataki-bedziemy-odpierac-w-2025-r-264207-150x100crop.jpg)

![E-faktury niedoceniane w Polsce [© sepy - Fotolia.com] E-faktury niedoceniane w Polsce](https://s3.egospodarka.pl/grafika2/e-faktura/E-faktury-niedoceniane-w-Polsce-134494-150x100crop.jpg)

![E-administracja daleko od popularności. Polski biznes ciągle analogowy [© lukafunduck - Fotolia.com] E-administracja daleko od popularności. Polski biznes ciągle analogowy](https://s3.egospodarka.pl/grafika2/e-administracja/E-administracja-daleko-od-popularnosci-Polski-biznes-ciagle-analogowy-171273-150x100crop.jpg)

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego](https://s3.egospodarka.pl/grafika2/haslo/Bezpieczne-haslo-to-podstawa-1-4-Polakow-nie-stosuje-zadnego-244969-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)