-

![5 rzeczy, których lepiej unikać korzystając z dysku SSD 5 rzeczy, których lepiej unikać korzystając z dysku SSD]()

5 rzeczy, których lepiej unikać korzystając z dysku SSD

... dysku HDD. W efekcie tego, by dostarczyć użytkownikowi pożądanych informacji, głowica zmuszona jest przeskakiwać w różne miejsca wirującego talerza. Proces defragmentacji porządkuje dane, skracając jednocześnie czas dostępu do nich. Defragmentacja jest jednak zupełnie niepotrzebna, a nawet szkodliwa dla dysków SSD, które nie wykorzystują części ...

-

![5 zachowań pracowników, za które dziękują cyberprzestępcy 5 zachowań pracowników, za które dziękują cyberprzestępcy]()

5 zachowań pracowników, za które dziękują cyberprzestępcy

... i służbowych. Takie zachowania są niezwykle ryzykowne, ponieważ w momencie naruszenia jednego konta cyberprzestępca zyskuje dane uwierzytelniające do pozostałych. Wszyscy pracownicy powinni więc stosować unikalne, silne hasła, zwłaszcza do kont firmowych. Jednocześnie warto ograniczyć pracownikom dostęp do tych obszarów sieci organizacji, które nie ...

-

![3 trendy, które kształtować będą ochronę danych [© WrightStudio - Fotolia.com] 3 trendy, które kształtować będą ochronę danych]()

3 trendy, które kształtować będą ochronę danych

... internetu rzeczy (IoT), urządzeń mobilnych jak telefony czy tablety, a także coraz popularniejszych osobistych monitorów aktywności w postaci smart opasek czy zegarków. Dane zbierane przez te urządzenia można w dużym stopniu anonimizować dzięki algorytmom sztucznej inteligencji i uczenia maszynowego. Jednak wszelkie dyskusje dotyczące tego jak ...

-

![4 proste sposoby na bezpieczeństwo danych ze smartfona 4 proste sposoby na bezpieczeństwo danych ze smartfona]()

4 proste sposoby na bezpieczeństwo danych ze smartfona

... , jednak najważniejsze pliki warto zabezpieczać dodatkowo. Kopia zapasowa w chmurze Dysk Google lub Dropbox to usługi, które pozwalają nam automatycznie przesyłać dane ze smartfona do udostępnionej w chmurze przestrzeni dyskowej. Przechowywanie niewielkiego transferu jest bezpłatne. Jeżeli jednak potrzebujemy o wiele więcej miejsca, możemy wykupić ...

-

![Inteligentne miasta: "smart city" w dotychczasowym rozumieniu nie zdaje egzaminu [© littlestocker - Fotolia.com] Inteligentne miasta: "smart city" w dotychczasowym rozumieniu nie zdaje egzaminu]()

Inteligentne miasta: "smart city" w dotychczasowym rozumieniu nie zdaje egzaminu

... W walce z pandemią rośnie także rola centrów operacyjnych, gromadzących wszelkie dane miejskie oraz wykorzystujące miejski monitoring do lokalizowania miejsc gromadzenia ... zgodę na noszenie elektronicznej opaski przekazującej służbom medycznym nasze dane biomedyczne online (ciśnienie, tętno, temperatura, itp.), podczas gdy w przypadku sezonowych ...

-

![Do zmiany pracy motywują nas pieniądze. A co nas powstrzymuje? [© anyaberkut - Fotolia.com] Do zmiany pracy motywują nas pieniądze. A co nas powstrzymuje?]()

Do zmiany pracy motywują nas pieniądze. A co nas powstrzymuje?

... aż o 16% w ujęciu rocznym wzrosła liczba ofert. Z kolei biorąc pod uwagę dane dla 33 obszarów rynku, to aż 12 branż odnotowało wzrost liczby ... 130 firm oraz 558 pracowników. Przeprowadzone z wykorzystaniem metody CAWI (badanie online). Dane o liczbie ofert pracy, pozyskane z panelu administracyjnego systemu ATS HRlink, odzwierciedlają realizację ...

-

![Weryfikacja tożsamości: linie papilarne czy kod sms? [© pixabay.com] Weryfikacja tożsamości: linie papilarne czy kod sms?]()

Weryfikacja tożsamości: linie papilarne czy kod sms?

... sposób potwierdzenia tożsamości uznało weryfikację twarzy. To potwierdza, że metody wykorzystujące dane biometryczne są obecne w świadomości Polaków, wciąż jednak wolą oni korzystać z ... i zostać z kilkoma pożyczkami do spłacenia. Na nowe dowody osobiste poczekamy dłużej Kolejne dane biometryczne pojawią się również na nowych dowodach osobistych. ...

-

![W branży IT dominuje kontrakt B2B [© pexels-lukas] W branży IT dominuje kontrakt B2B]()

W branży IT dominuje kontrakt B2B

... ogłoszeniu dla początkujących, podczas gdy na stanowiskach średniego i wyższego szczebla takie propozycje praktycznie nie występują. Dane No Fluff Jobs pochodzą z analizy ogłoszeń z kategorii IT z 3. kwartału 2023 r. Dane z raportu „Kobiety w IT” pochodzą z badania przeprowadzonego w miesiącach styczeń-luty 2023 r. na grupie 4651 kobiet z 5 krajów ...

-

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?]()

Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?

... sygnalizowane – wyjaśnia Michał Zalewski z Barracuda Networks. Pomocna będzie także ochrona przed podszywaniem się (Impersonation Protection), która wykorzystuje między innymi dane logowania, dane e-mailowe i modele statystyczne w połączeniu z regułami po to, by zidentyfikować ataki mające na celu przejęcie konta. Warto też zastosować środki ...

-

![Sztuczna inteligencja ciągle przeraża pracowników? [© pixabay.com] Sztuczna inteligencja ciągle przeraża pracowników?]()

Sztuczna inteligencja ciągle przeraża pracowników?

... codzienne życie? Z jakich udogodnień sztucznej inteligencji korzystamy najchętniej? Jak wskazują dane z raportu PRCN badani Polacy nie chcą rezygnować z udogodnień jakie niosą za sobą ... należy utrata zawodu bądź konieczność przekwalifikowania się. Jak wskazują dane z raportu PRCN zwolnienia z powodu wdrożenia nowoczesnych technologii mają już miejsce ...

-

![Samorządy wciąż mocno narażone na cyberataki [© Andrey Burmakin - Fotolia.com] Samorządy wciąż mocno narażone na cyberataki]()

Samorządy wciąż mocno narażone na cyberataki

... możliwość przywracania z poprzednich wersji, nawet jeśli ransomware rozprzestrzeni się na dane w chmurze. Jednak dla dodatkowego spokoju, warto również wykonać kopię ... mają najnowszą wersję, należy włączyć automatyczne aktualizacje. Dbanie o bezpieczeństwo kont: należy używać tylko silnych, unikalnych haseł przechowywanych w menedżerze haseł ...

-

![Ukraińcy w Polsce śnią american dream? [© Freepik] Ukraińcy w Polsce śnią american dream?]()

Ukraińcy w Polsce śnią american dream?

... migracji zarobkowej? Gdy w 1980 roku amerykańskie Biuro Spisu Ludności zaczęło zbierać dane na temat pochodzenia etnicznego, około 730 056 osób zadeklarowało ukraińskie korzenie. ... ilościowego posłużono się ankietą internetową (CAWI) oraz badaniem DAR. W informacji wykorzystano też dane amerykańskiego Biura Spisu Ludności z lat 1980-2020, w tym dane ...

-

![MacroSoft wdraża w tekstyliach [© Nmedia - Fotolia.com] MacroSoft wdraża w tekstyliach]()

MacroSoft wdraża w tekstyliach

... danych). Zautomatyzowano również proces przyjmowania i wydawania towarów z magazynu. Po złożeniu zamówienia wysyłane są dane odbierane są przez magazyniera, który wczytuje dane z wydawanego towaru do kolektora danych. Następnie dane z czytnika są pobierane przez system magazynowy, który weryfikowane je i wystawia dokumenty rozchodu magazynowego ...

Tematy: macrosoft -

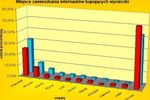

![Podróże Internautów 2002-2003 Podróże Internautów 2002-2003]()

Podróże Internautów 2002-2003

Raport przedstawia analizę zachowań klientów dokonujących zakupu wyjazdów urlopowo-wakacyjnych za pośrednictwem internetu w latach 2002-2003. Podstawą do opracowania raportu były dane o dokonanych rezerwacjach za pośrednictwem Travelplanet.pl, Wirtualnej Polski oraz serwisów partnerskich: Panorama Firm, Hoga.pl, o2.pl, Naszemiasto.pl, Gery. ...

-

![Mapa Rynku Pracy - Lipiec 2004 Mapa Rynku Pracy - Lipiec 2004]()

Mapa Rynku Pracy - Lipiec 2004

... małych, zatrudniających do 9 osób firm, poprawiła się także ich sytuacja finansowa. Dane te idą w parze z dobrymi prognozami dla tego sektora gospodarki pochodzącymi ... - 450 - cvonline.pl - 196 źródło: portale. Informujemy, że Hudson nie ponosi odpowiedzialności za dane pochodzące od poszczególnych portali. Praca - Branże Więcej ogłoszeń niż przed ...

-

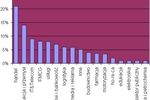

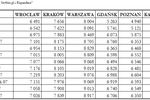

![Wtórny rynek nieruchomości 2007 i 2008 Wtórny rynek nieruchomości 2007 i 2008]()

Wtórny rynek nieruchomości 2007 i 2008

... roku zamknęłyby drogę do własnej nieruchomości przytłaczającej części Polaków. Analizując dane całoroczne śmiało można powiedzieć, że w 2007 nieruchomości znacząco zyskały na ... zaznaczył się dużymi wzrostami we wszystkich analizowanych miastach Polski. Uśredniając dane dla wszystkich rynków, ceny wynajmu mieszkań w Polsce wzrosły średnio nieco ponad ...

-

![Portale społecznościowe: bądź ostrożny [© stoupa - Fotolia.com] Portale społecznościowe: bądź ostrożny]()

Portale społecznościowe: bądź ostrożny

... tylko z tego, jak dużą wartość mają nasze prywatne dane, lecz także, jak istotne są dane dotyczące naszych znajomych. Musimy nauczyć się korzystać z zabezpieczeń ... pewnego oprogramowania. Trend Micro radzi, aby pamiętać, że gdy upubliczniamy nasze dane osobowe, wkrótce przestajemy tracić nad nimi kontrolę. Przestępcy umiejętnie potrafią wykorzystać ...

-

![Symantec Norton 2010 w wersji beta Symantec Norton 2010 w wersji beta]()

Symantec Norton 2010 w wersji beta

... systemów ochrony. Technologia oparta na analizie reputacji jest dziełem użytkowników programu Norton Community, którzy anonimowo nadsyłają dane o charakterystyce aplikacji działających w ich systemach. Dane te pozwalają firmie Symantec obliczyć wskaźnik bezpieczeństwa każdej aplikacji. Bez pytania użytkownika Symantec może statystycznie ustalić ...

-

![Microsoft Security Essentials Microsoft Security Essentials]()

Microsoft Security Essentials

... oparty na bazie danych rozpoznanych zachowań typowych dla złośliwego oprogramowania. Dane do tej bazy są automatycznie pobierane z komputerów z całego świata i ... zaktualizowany rodzaj ochrony komputerów na świecie. Microsoft Security Essentials wykorzystuje dane Dynamic Signature Service w celu wyszukiwania podejrzanych zachowań danego programu zanim ...

-

![Najpopularniejsze auta w Europie Najpopularniejsze auta w Europie]()

Najpopularniejsze auta w Europie

... się w tych krajach na ostatnich pozycjach pierwszej piątki. Model – ma znaczenie Dane mobile.international wskazują również, że ranking pięciu najbardziej popularnych ... – do Polski Międzynarodowy handel samochodami używanymi cały czas zyskuje na znaczeniu. Dane zebrane w pięciu europejskich państwach jasno wskazują, że 1/4 samochodów sprzedawanych ...

-

![Trend Micro SecureCloud [© Nmedia - Fotolia.com] Trend Micro SecureCloud]()

Trend Micro SecureCloud

... i współdziałać z nim. O ile Deep Security jest bezpiecznym kontenerem, w którym klienci mogą umieszczać swoje aplikacje i zarządzać danymi, to SecureCloud szyfruje i kontroluje dane przechowywane poza kontenerem tak, aby tylko właściciele kluczy szyfrowania mogli uzyskać do nich dostęp. Dostępność rozwiązania SecureCloud w wersji beta i wymagania ...

-

![Rynek mieszkaniowy 2010 Rynek mieszkaniowy 2010]()

Rynek mieszkaniowy 2010

... , kiedy to względem stycznia obserwować można było wzrost na poziomie 2,3%. Dane te świadczą o niewielkich fluktuacjach i utrzymywaniu się cen nieruchomości na stabilnym ... zeszłego roku zawarto o 65% transakcji więcej niż w analogicznym okresie roku 2009. Dane sprzedażowe za czwarty kwartał nie zostały jeszcze opublikowane przez wszystkie spółki. ...

-

![Atak hakerów na Epsilon [© stoupa - Fotolia.com] Atak hakerów na Epsilon]()

Atak hakerów na Epsilon

... (czyli de facto skradzione) „jedynie” imiona, nazwiska i adresy e-mail oraz że inne dane, na przykład finansowe, są bezpieczne. Niestety, takie zapewnienie wprowadza w błąd i ... szczególną uwagę na maile otrzymywane w najbliższych miesiącach, a może nawet latach Dane osobowe można podawać na stronie internetowej jedynie w przypadku, gdy korzysta ...

-

![Polacy a usługi mobilne Polacy a usługi mobilne]()

Polacy a usługi mobilne

... operacyjne Symbian i Android. Groźne aplikacje potrafią podsłuchiwać rozmowy, przechwytywać sms-y i maile, śledzić lokalizację użytkownika telefonu, a także wykradać dane zgromadzone w urządzeniu, np. numery kont, ważne loginy, hasła, dokumenty oraz zdjęcia. Co szczególnie niebezpieczne, aplikacje tego typu mogą wysyłać wiadomości SMS lub łączyć ...

-

![Trend Micro Control Manager z ochroną DLP [© Andrea Danti - Fotolia.com] Trend Micro Control Manager z ochroną DLP]()

Trend Micro Control Manager z ochroną DLP

... przypadkowych lub celowych wycieków danych. Bez nadzoru i kontroli DLP cenne dane mogą przeniknąć przez zabezpieczenia – przypadkowo lub celowo – za pośrednictwem urządzeń ... APT muszą zostać zintegrowane. Łącząc wszystkie elementy we wszechstronnym rozwiązaniu chroniącym dane zyskujemy kontrolę nad informacjami bez kosztów i trudności związanych z ...

-

![Sieci handlowe w mediach XII 2012 [© Eisenhans - Fotolia.com] Sieci handlowe w mediach XII 2012]()

Sieci handlowe w mediach XII 2012

... AGD, mimo największych wydatków reklamowych, znalazł się dopiero na piątym miejscu pod względem medialnej popularności. Sieci handlowe – niekomercyjna obecność w mediach Dane liczbowe obrazujące popularność sieci handlowych w mediach są imponujące: w grudniu 2012 roku Tesco pojawiało się w przekazach medialnych kilkaset razy dziennie, w tym ...

-

![Trojan atakuje fanów Justina Bibera [© Pavel Ignatov - Fotolia.com] Trojan atakuje fanów Justina Bibera]()

Trojan atakuje fanów Justina Bibera

... próbują z fikcyjnymi nagimi zdjęciami nastoletniego celebryty, za którymi kryje się wyłudzający dane trojan - informują analitycy Eset. Ostatni tydzień był niezbyt szczęśliwy ... były furtką dla zagrożenia znanego jako Trojan.JS/TrojanClicker.Agent.NDW wyłudzającego dane zaciekawionych internautów. Wpisując je do ankiety użytkownik powierza je twórcy ...

-

![Przemysł w Europie w trendzie spadkowym [© Nataliya Hora - Fotolia.com] Przemysł w Europie w trendzie spadkowym]()

Przemysł w Europie w trendzie spadkowym

... – W 2012 r. sprzedaż w USA wzrosła o 13%, a w Europie bardzo gwałtownie spadła – o 8% w ujęciu ogólnym i o 14% w samej Francji. W Polsce w lutym produkcja sprzedana przemysłu spadła o 2,4% (dane za GUS). Wiąże się to nie tylko z wyhamowaniem popytu wewnętrznego (spadek o 1,3% r/r) , ale także dynamiki eksportu (spadek o 0,8% r/r), podobnie było ...

-

![Trojan Android.Pincer.2.origin wykrada SMS-y [© NOBU - Fotolia.com] Trojan Android.Pincer.2.origin wykrada SMS-y]()

Trojan Android.Pincer.2.origin wykrada SMS-y

... łączy się ze zdalnym serwerem i może przesłać do niego takie dane, jak: numer i model telefonu; numer seryjny i IMEI urządzenia; nazwę operatora, język używany ... systemów bankowości elektronicznej, zawierających kody mTAN zatwierdzające transakcje bankowe lub inne poufne dane. Sygnatura nowego trojana została już dodana do antywirusowych baz danych ...

-

![Smartfony LG SWIFT L Smartfony LG SWIFT L]()

Smartfony LG SWIFT L

... pojawią się w sprzedaży już w czerwcu na rynku otwartym oraz u operatorów. Podstawowe dane techniczne LG Swift L7II Procesor: 1 GHz, dwurdzeniowy (Qualcomm MSM8225) Pamięć: do ... mAh SiO+ Wymiary: 117.5 x 62.2 x 9.2 mm Sugerowana cena detaliczna: 729zł Podstawowe dane techniczne LG Swift L3II Procesor: 1 GHz (Qualcomm MSM7225A-AB) Pamięć: do 4 ...

-

![Upadłości firm I-VIII 2013 [© Gajus - Fotolia.com] Upadłości firm I-VIII 2013]()

Upadłości firm I-VIII 2013

... podstawie podstawowej analizy finansowej osiąganych wyników nadmierne ogólne zadłużenie czy niebezpiecznie niski wskaźnik bieżącej zdolności firmy do terminowego regulowania zobowiązań (dane te sprawdzić można w postaci wskaźników w raportach handlowych czy na podstawie udostępnianych przez samych odbiorców danych). Co więcej – były one niepokojące ...

-

![Testowanie aplikacji to 1/4 wydatków na IT [© violetkaipa - Fotolia.com] Testowanie aplikacji to 1/4 wydatków na IT]()

Testowanie aplikacji to 1/4 wydatków na IT

... Zelandia. Badanie zostało przeprowadzone w oparciu o 1 500 szczegółowych wywiadów telefonicznych dyrektorów IT, dyrektorów finansowych oraz menedżerów ds. jakości aplikacji z 25 krajów. Dane te zostały pogłębione wywiadami z klientami, a wnioski i analizy przygotowane przez specjalistów obu firm. Tak jak w roku ubiegłym raport objął badaniem tylko ...

-

![Ochrona danych osobowych w sieci: nie daj się śledzić! [© vege - Fotolia.com] Ochrona danych osobowych w sieci: nie daj się śledzić!]()

Ochrona danych osobowych w sieci: nie daj się śledzić!

... urządzenia – smartfon z aktywną lokalizacją i połączeniem z siecią wysyła raz na godzinę, dane do Google’a. Wyłącz bezprzewodowy dostęp do sieci – korzystaj z niego jedynie w ... których się nie wylogował są otwartymi drzwiami, przez które mogą wydostawać się prywatne dane. Zwiększa to ryzyko między innymi ataku clickjackingu czy śledzenia mediów ...

-

![Polska motoryzacja: blaski i cienie [© Maroš Markovič - Fotolia.com] Polska motoryzacja: blaski i cienie]()

Polska motoryzacja: blaski i cienie

... rocznie przy imporcie aut używanych na poziomie ponad 700 tys. (dane za 2013 r.), motoryzacyjna gałąź polskiego przemysłu prezentuje się naprawdę krucho. Młodsze ... na rynkach zagranicznych, przede wszystkim zachodnioeuropejskich. A tutaj, jeśli pod lupę weźmiemy dane ACEA, widzimy, że większość głównych rynków takich jak Niemcy, Włochy czy Francja w ...

-

![Utrata danych z archiwów taśmowych [© dechevm - Fotolia.com] Utrata danych z archiwów taśmowych]()

Utrata danych z archiwów taśmowych

... sposób przez lata, z czasem osiągają status tzw. „ciemnych danych” (ang. dark data). To – zgodnie z definicją opracowaną przez firmę badawczą Gartner – dane gromadzone i przetwarzane przez przedsiębiorstwo podczas typowych działań biznesowych i na ogół nieużywane w innych procesach. Potencjalnie mogłyby przynosić firmie korzyści, gdyby zostały ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![3 trendy, które kształtować będą ochronę danych [© WrightStudio - Fotolia.com] 3 trendy, które kształtować będą ochronę danych](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/3-trendy-ktore-ksztaltowac-beda-ochrone-danych-216053-150x100crop.jpg)

![Inteligentne miasta: "smart city" w dotychczasowym rozumieniu nie zdaje egzaminu [© littlestocker - Fotolia.com] Inteligentne miasta: "smart city" w dotychczasowym rozumieniu nie zdaje egzaminu](https://s3.egospodarka.pl/grafika2/smart-cities/Inteligentne-miasta-smart-city-w-dotychczasowym-rozumieniu-nie-zdaje-egzaminu-229727-150x100crop.jpg)

![Do zmiany pracy motywują nas pieniądze. A co nas powstrzymuje? [© anyaberkut - Fotolia.com] Do zmiany pracy motywują nas pieniądze. A co nas powstrzymuje?](https://s3.egospodarka.pl/grafika2/zmiana-pracy/Do-zmiany-pracy-motywuja-nas-pieniadze-A-co-nas-powstrzymuje-233467-150x100crop.jpg)

![Weryfikacja tożsamości: linie papilarne czy kod sms? [© pixabay.com] Weryfikacja tożsamości: linie papilarne czy kod sms?](https://s3.egospodarka.pl/grafika2/biometria/Weryfikacja-tozsamosci-linie-papilarne-czy-kod-sms-240304-150x100crop.jpg)

![W branży IT dominuje kontrakt B2B [© pexels-lukas] W branży IT dominuje kontrakt B2B](https://s3.egospodarka.pl/grafika2/branza-IT/W-branzy-IT-dominuje-kontrakt-B2B-255281-150x100crop.jpg)

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/skrzynka-e-mail/Jakie-ukryte-ustawienia-skrzynki-odbiorczej-e-mail-wykorzystuja-cyberprzestepcy-256341-150x100crop.jpg)

![Sztuczna inteligencja ciągle przeraża pracowników? [© pixabay.com] Sztuczna inteligencja ciągle przeraża pracowników?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-ciagle-przeraza-pracownikow-257236-150x100crop.jpg)

![Samorządy wciąż mocno narażone na cyberataki [© Andrey Burmakin - Fotolia.com] Samorządy wciąż mocno narażone na cyberataki](https://s3.egospodarka.pl/grafika2/samorzady/Samorzady-wciaz-mocno-narazone-na-cyberataki-258940-150x100crop.jpg)

![Ukraińcy w Polsce śnią american dream? [© Freepik] Ukraińcy w Polsce śnią american dream?](https://s3.egospodarka.pl/grafika2/pracownicy-z-Ukrainy/Ukraincy-w-Polsce-snia-american-dream-264731-150x100crop.jpg)

![MacroSoft wdraża w tekstyliach [© Nmedia - Fotolia.com] MacroSoft wdraża w tekstyliach](https://s3.egospodarka.pl/grafika/macrosoft/MacroSoft-wdraza-w-tekstyliach-Qq30bx.jpg)

![Portale społecznościowe: bądź ostrożny [© stoupa - Fotolia.com] Portale społecznościowe: bądź ostrożny](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Portale-spolecznosciowe-badz-ostrozny-MBuPgy.jpg)

![Trend Micro SecureCloud [© Nmedia - Fotolia.com] Trend Micro SecureCloud](https://s3.egospodarka.pl/grafika/Trend-Micro-SecureCloud/Trend-Micro-SecureCloud-Qq30bx.jpg)

![Atak hakerów na Epsilon [© stoupa - Fotolia.com] Atak hakerów na Epsilon](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Atak-hakerow-na-Epsilon-MBuPgy.jpg)

![Trend Micro Control Manager z ochroną DLP [© Andrea Danti - Fotolia.com] Trend Micro Control Manager z ochroną DLP](https://s3.egospodarka.pl/grafika2/zabezpieczenia-komputerowe/Trend-Micro-Control-Manager-z-ochrona-DLP-96538-150x100crop.jpg)

![Sieci handlowe w mediach XII 2012 [© Eisenhans - Fotolia.com] Sieci handlowe w mediach XII 2012](https://s3.egospodarka.pl/grafika2/najpopularniejsze-sklepy/Sieci-handlowe-w-mediach-XII-2012-111868-150x100crop.jpg)

![Trojan atakuje fanów Justina Bibera [© Pavel Ignatov - Fotolia.com] Trojan atakuje fanów Justina Bibera](https://s3.egospodarka.pl/grafika2/trojany/Trojan-atakuje-fanow-Justina-Bibera-112840-150x100crop.jpg)

![Przemysł w Europie w trendzie spadkowym [© Nataliya Hora - Fotolia.com] Przemysł w Europie w trendzie spadkowym](https://s3.egospodarka.pl/grafika2/przemysl/Przemysl-w-Europie-w-trendzie-spadkowym-116160-150x100crop.jpg)

![Trojan Android.Pincer.2.origin wykrada SMS-y [© NOBU - Fotolia.com] Trojan Android.Pincer.2.origin wykrada SMS-y](https://s3.egospodarka.pl/grafika2/Doctor-Web/Trojan-Android-Pincer-2-origin-wykrada-SMS-y-118327-150x100crop.jpg)

![Upadłości firm I-VIII 2013 [© Gajus - Fotolia.com] Upadłości firm I-VIII 2013](https://s3.egospodarka.pl/grafika2/upadlosc/Upadlosci-firm-I-VIII-2013-123175-150x100crop.jpg)

![Testowanie aplikacji to 1/4 wydatków na IT [© violetkaipa - Fotolia.com] Testowanie aplikacji to 1/4 wydatków na IT](https://s3.egospodarka.pl/grafika2/badania-firm/Testowanie-aplikacji-to-1-4-wydatkow-na-IT-123994-150x100crop.jpg)

![Ochrona danych osobowych w sieci: nie daj się śledzić! [© vege - Fotolia.com] Ochrona danych osobowych w sieci: nie daj się śledzić!](https://s3.egospodarka.pl/grafika2/chrona-danych-osobowych/Ochrona-danych-osobowych-w-sieci-nie-daj-sie-sledzic-131491-150x100crop.jpg)

![Polska motoryzacja: blaski i cienie [© Maroš Markovič - Fotolia.com] Polska motoryzacja: blaski i cienie](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Polska-motoryzacja-blaski-i-cienie-132213-150x100crop.jpg)

![Utrata danych z archiwów taśmowych [© dechevm - Fotolia.com] Utrata danych z archiwów taśmowych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Utrata-danych-z-archiwow-tasmowych-137488-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)

![Zacznij korzystać z e-Poleconego [© Freepik] Zacznij korzystać z e-Poleconego](https://s3.egospodarka.pl/grafika2/e-Polecony/Zacznij-korzystac-z-e-Poleconego-266016-150x100crop.jpg)

![Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku [© Freepik] Cudzoziemcy kupili w Polsce ponad 17 tysięcy mieszkań w 2024 roku](https://s3.egospodarka.pl/grafika2/nabywanie-nieruchomosci-przez-cudzoziemcow/Cudzoziemcy-kupili-w-Polsce-ponad-17-tysiecy-mieszkan-w-2024-roku-266015-150x100crop.jpg)

![Ile zapłacimy za koszyk wielkanocny 2025? [© Freepik] Ile zapłacimy za koszyk wielkanocny 2025?](https://s3.egospodarka.pl/grafika2/wielkanoc/Ile-zaplacimy-za-koszyk-wielkanocny-2025-266014-150x100crop.jpg)

![Kryptowaluta w darowiźnie - trzeba zapłacić podatek? [© Bianca Holland z Pixabay] Kryptowaluta w darowiźnie - trzeba zapłacić podatek?](https://s3.egospodarka.pl/grafika2/darowizna/Kryptowaluta-w-darowiznie-trzeba-zaplacic-podatek-266013-150x100crop.jpg)