-

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?]()

Co zrobić, kiedy złapiesz malware?

... , a nie na dysku twardym. Współczesne komputery korzystają z oprogramowania układowego UEFI podczas procesu uruchamiania. Staje się ono coraz bardziej popularnym celem atakujących, którzy korzystając z niego chcą ukryć złośliwe oprogramowanie – mówi Aleksander Kostuch, inżynier Stormshield, specjalista ds. bezpieczeństwa IT. W UEFI zawarte są ...

-

![Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega? [© pixabay.com] Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?]()

Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?

... wykorzystująca pochodzący z wycieku kod oprogramowania ransomware Conti przypisywany rosyjskiej grupie cyberprzestępczej. Jak wskazuje ekspert ESET, aż 40% wszystkich incydentów z udziałem oprogramowania ransomware blokującym ekrany ... propaganda wojenna stają się głównymi siłami napędowymi ich rozprzestrzeniania się – ostrzega Igor Kabina, inżynier ...

-

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?]()

Złośliwe oprogramowanie bez plików. Jak się chronić?

... złośliwego oprogramowania nie może zostać wykryty przez oprogramowanie antywirusowe, które oferuje ochronę opartą na mechanizmach sygnaturowych. Siła tego ataku polega na tym, że jego celem są elementy, które nie są obecne w obszarze diagnozowanym przez niektóre programy antywirusowe – mówi Aleksander Kostuch, inżynier Stormshield ...

-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... aplikację, która kradnie nasze wrażliwe dane – tłumaczy Michał Zalewski, inżynier w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa ... oprogramowania, wykorzystując wszelkie podatności, które znajdzie w systemie. Trojan bankowy może dostać się do systemu także w wyniku pobierania nielegalnego oprogramowania ...

-

![Cyberbezpieczeństwo w I połowie 2022 wg ekspertów [© pixabay.com] Cyberbezpieczeństwo w I połowie 2022 wg ekspertów]()

Cyberbezpieczeństwo w I połowie 2022 wg ekspertów

... detekcji oprogramowania ransomware wycelowanego w rosyjskie systemy, niektóre z analizowanych zagrożeń posługiwały się nawet tytułem „Slava Ukraini”. Wzrost detekcji oprogramowania ... i podmiotom biznesowym, jest skierowana na skrzynki email – mówi Aleksander Kostuch, inżynier Stormshield, europejskiego lidera branży bezpieczeństwa IT. Grupa o nazwie ...

-

![Fortinet - ataki APT [© ra2 studio - Fotolia.com] Fortinet - ataki APT]()

Fortinet - ataki APT

... narzędzia do przejęcia stacji ofiary poprzez specjalnie przygotowane e-maile mające na celu wprowadzenie złośliwego oprogramowania z dostępem zdalnym na jednym z komputerów docelowych. Gdy atakujący dostanie się do sieci swojego celu, próbuje ... celu zapobiegania lub przynajmniej zminimalizowania zagrożenia atakami typu APT. Robert Dąbrowski, inżynier ...

-

![Przeglądarka Chrome zaostrza blokowanie groźnych plików Przeglądarka Chrome zaostrza blokowanie groźnych plików]()

Przeglądarka Chrome zaostrza blokowanie groźnych plików

... przez użytkowników Internetu. Moheeb Abu Rajab, Inżynier Bezpieczeństwa Google opublikował na oficjalnym blogu wpis informujący o nowych ostrzeżeniach: Zostanie wyświetlone ostrzeżenie w Przeglądarce Chrome za każdym razem, gdy będziemy nakłaniani do pobierania i instalacji takiego oprogramowania. Jeżeli nadal będziemy chcieli pobrać oprogramowanie ...

-

![Rotacja pracowników: branża IT liderem? Rotacja pracowników: branża IT liderem?]()

Rotacja pracowników: branża IT liderem?

... front-end zatrudniono 6960 osób (8% wzrost w ciągu ostatniego roku), a jako starszych inżynierów ds. oprogramowania 9480 osób. Pracę znaleźli też tacy specjaliści, jak kolejno: Full Stack Engineer - 4285 osób (4% wzrost), inżynier ds. oprogramowania - 26 024 osób (4% wzrost) i analityk - 5883 osób (3% wzrost) - wymienia Magdalena Rogóż. Ale ...

-

![Dzieje cyberprzestępczości: od pnącza po phishing i ransomware Dzieje cyberprzestępczości: od pnącza po phishing i ransomware]()

Dzieje cyberprzestępczości: od pnącza po phishing i ransomware

... komputerów. Pierwsze komputery zostały podłączone w 1969 roku. Już dwa lata później inżynier Bob Thomas z amerykańskiej firmy badawczo-rozwojowej BBN, bazując na niemal ... opracowany przez braci Amjada Farooqa Alvi i Basita Farooqa Alvi, autorów oprogramowania medycznego. Stworzyli oni wirusa ładującego ostrzeżenie dla osób korzystających z ...

Tematy: cyberataki, cyberzagrożenia, ataki hakerów, wirusy, malware, ransomware, ransomware, phishing, spam -

![Bezpieczeństwo danych - trendy 2023 Bezpieczeństwo danych - trendy 2023]()

Bezpieczeństwo danych - trendy 2023

... częściej używane jako element pakietów złośliwego oprogramowania. Cyberprzestępcy używają rootkitów do maskowania złośliwego oprogramowania przed wykryciem przez zabezpieczenia i w ... i dlatego są legalnie udostępniane na GitHub - mówi Karsten Hahn, główny inżynier ds. zapobiegania, wykrywania i reagowania w G DATA CyberDefense. - Są one szczególnie ...

-

![Najbardziej ryzykowne domeny internetowe [© Scanrail - Fotolia.com] Najbardziej ryzykowne domeny internetowe]()

Najbardziej ryzykowne domeny internetowe

... przeszły jednego lub kilku testów McAfee na zawartość spamu, niechcianego oprogramowania reklamowego, oprogramowania szpiegującego, wirusów, exploitów, nachalnych pop-upów albo linków do ... radzą sobie z kontrolowaniem szkodliwych stron WWW.” – powiedział Robert Dąbroś, inżynier systemowy McAfee Polska.” Ten wynik absolutnie nie zwalnia nas z troski ...

-

![Systemy automatyki przemysłowej do zmiany [© christian42 - Fotolia.com] Systemy automatyki przemysłowej do zmiany]()

Systemy automatyki przemysłowej do zmiany

... produkcyjnych polega najczęściej na wykonaniu upgrade’ów zarówno oprogramowania systemów operacyjnych, jak i oprogramowania związanego z systemem DCS. Inną możliwością modernizacji ... za zbieranie i przekazywanie informacji, czyli kartami wejść/wyjść. Dariusz Augustyński, inżynier wsparcia technicznego sekcji PLC z firmy MPL Technology, wskazuje, że ...

-

![Komunikacja w pracy: ponglish czyli korpo-mowa [© Syda Productions - Fotolia.com] Komunikacja w pracy: ponglish czyli korpo-mowa]()

Komunikacja w pracy: ponglish czyli korpo-mowa

... , rozmawiając o releasie zamiast o wydaniu kolejnej wersji softwaru, czyli oprogramowania, wiemy dokładnie, o czym mówimy. Takie sformułowania pojawiają się w rozmowach z kolegami ze Stanów Zjednoczonych czy Indii. Dzięki temu podczas rozmów telefonicznych czy video konferencji jako inżynier nie muszę zastanawiać się, jakich słów użyć, by ...

-

![E-commerce w świetle cyberataków. Mały ma się czego bać [© Andrey Popov - Fotolia.com] E-commerce w świetle cyberataków. Mały ma się czego bać]()

E-commerce w świetle cyberataków. Mały ma się czego bać

... na jakie niebezpieczeństwa każdego dnia się narażamy – mówi Mariusz Osiński, inżynier techniczny w Bitdefender. Nawet najlepsze programy antywirusowe czy antyspamowe nie uchronią ... jako środków do manipulacji wykorzystują najczęściej wiadomościami e-mail. Przesłanie złośliwego oprogramowania w wiadomości mailowej, łudząco podobnej do tej, którą możemy ...

-

![Więzienie za ataki DDoS na Skype, Google i Pokemon Go Więzienie za ataki DDoS na Skype, Google i Pokemon Go]()

Więzienie za ataki DDoS na Skype, Google i Pokemon Go

... takich biznesów jak ten Alexa Basell’a. Każdy użytkownik powinien wiedzieć, że trzeba używać oprogramowania antywirusowego, aby bezpiecznie przeglądać sieć.” – informuje Mariusz Politowicz certyfikowany inżynier rozwiązań Bitdefender w Polsce. Biznes Bassell’a „To jedno z najważniejszych śledztw dotyczących cyberprzestępczości, jakie widzieliśmy ...

-

![Zabezpiecz router zanim wyrządzi szkody [© Piotr Adamowicz - Fotolia.com] Zabezpiecz router zanim wyrządzi szkody]()

Zabezpiecz router zanim wyrządzi szkody

... oprogramowania routera i pozostałych urządzeń podpiętych do sieci.” – Komentuje Mariusz Politowicz, inżynier techniczny Bitdefender z firmy Marken. Stosowane przez hakerów narzędzia wykorzystujące błędy w oprogramowaniu routerów są powszechnie dostępne od 2015 roku. Biorąc pod uwagę, że użytkownicy często ignorują aktualizację oprogramowania ...

-

![Google ostrzega: uwaga na phishing wspierany przez rząd! [© Artur - Fotolia.com] Google ostrzega: uwaga na phishing wspierany przez rząd!]()

Google ostrzega: uwaga na phishing wspierany przez rząd!

... często nie są potrzebne ani luki w zabezpieczeniach ani też tworzenie złośliwego oprogramowania. Czasami wystarczy, aby wykorzystał fascynującą inżynierię społeczną, za sprawą ... z którą jest w jakiś inny sposób powiązany” - komentuje Mariusz Politowicz, inżynier techniczny Bitdefender z firmy Marken. Ponad cztery miliony firm na świecie korzysta z ...

-

![Google Play zainfekowany programem szpiegującym [© Spectral-Design - Fotolia.com] Google Play zainfekowany programem szpiegującym]()

Google Play zainfekowany programem szpiegującym

... wariantów szkodliwego oprogramowania. Firma nie poinformowała jednak, ile urządzeń zostało zainfekowanych, przyznała jedynie, że jedna ze złośliwych aplikacji była instalowana 350 razy – mówi Mariusz Politowicz, inżynier techniczny Bitdefender z firmy Marken Systemy Antywirusowe Znana jako Exodus platforma oprogramowania szpiegującego dla ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... , które wprowadzają sektor kolejowy w nową erę – mówi Aleksander Kostuch, inżynier firmy Stormshield. Kolej dysponuje rozbudowaną siecią OT i systemami informatycznymi, ... uwagi innowacji w zakresie mechaniki ataków z użyciem najczęściej wykorzystywanego do tego celu oprogramowania typu ransomware, to jednak ich większa częstotliwość jest niepokojąca. ...

-

![Jak cyberprzestępcy wykorzystują pliki cookie? Jak cyberprzestępcy wykorzystują pliki cookie?]()

Jak cyberprzestępcy wykorzystują pliki cookie?

... dwuskładnikowe uwierzytelnianie stosowane przez coraz więcej firm – mówi Grzegorz Nocoń, inżynier systemowy w firmie Sophos. – Jeśli atakujący wejdą w posiadanie sesyjnych ... typu informacje mogą być przydatne dla innych przestępców, na przykład operatorów oprogramowania ransomware – tłumaczy Grzegorz Nocoń. – Lista złośliwych działań, które atakujący ...

-

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?]()

Poważne ataki na cyberbezpieczeństwo. Jak się chronić?

... SIEM potrafią wydobyć najważniejsze informacje na temat zagrożeń – doradza Aleksander Kostuch, inżynier europejskiego wytwórcy rozwiązań z obszaru bezpieczeństwa IT. Po nitce do kłębka ... i wysyłaniem tych informacji do SOC, a także regularne stosowanie poprawek do oprogramowania. Użyty do zabezpieczeń łańcucha dostaw produkt powinien spełnić normy i ...

-

![Cyberbezpieczeństwo: jaki był 2024 i jaki będzie 2025 rok? [© Freepik] Cyberbezpieczeństwo: jaki był 2024 i jaki będzie 2025 rok?]()

Cyberbezpieczeństwo: jaki był 2024 i jaki będzie 2025 rok?

... się wykorzystać tę słabość. Wypowiada się Aleksander Kostuch, inżynier Stormshield, ekspert cyberbezpieczeństwa: Infrastruktura krytyczna i łańcuchy dostaw ... rozumienia przez cyberprzestępców relacji pomiędzy dostawcami kluczowych urządzeń i oprogramowania, a ostatecznymi usługodawcami w sektorach krytycznych. Celem ataków, obok standardowych baz ...

-

![Wielkoformatowe skanery [© violetkaipa - Fotolia.com] Wielkoformatowe skanery]()

Wielkoformatowe skanery

Łódzka firma Agraf, dystrybutor profesjonalnego sprzętu i oprogramowania dla branży grafiki reklamowej i w zakresie rozwiązań inżynierskich, wprowadza na polski rynek skanery duńskiej firmy VIDAR. To już druga, obok produktów ...

Tematy: skanery wielkoformatowe, agraf -

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci]()

Bezpłatny audyt sieci

... wygenerowały łącznie straty na 8.75 mld USD. Wirusy te wykorzystują słabości sieci i oprogramowania. Dwa pozostałe, NetSky i Bagle to wirusy pocztowe, a straty, które spowodowały ... bezpieczeństwa. W celu skorzystania z usługi Foundstone On-Demand należy wypełnić . Polsko języczny inżynier skontaktuje się ze wskazaną w formularzu osobą i pomoże ...

-

![Mobilne produkty Oracle [© Nmedia - Fotolia.com] Mobilne produkty Oracle]()

Mobilne produkty Oracle

Oracle zaprezentował mobilne aplikacje będące dziełem młodych inżynierów pracujących w mieszczącym się na Politechnice Warszawskiej Centrum Oprogramowania Bezprzewodowego Oracle. Wśród aplikacji zaprezentowanych przez Oracle na IV Kongresie Technologicznym Polkomtela była aplikacja wspierająca pracę mobilnego sprzedawcy. Celem projektu ...

-

![Sekrety wielkich handlowców Sekrety wielkich handlowców]()

Sekrety wielkich handlowców

... ten sposób również reklamy, ubezpieczenia, urządzeń do rezonansu magnetycznego, książki, oprogramowania komputerowego. Nie sprzedasz wiele, jeśli nie spotkasz się z klientem. "A ... większe kłopoty z terminami dostaw i z jakością, jeśli chodzi o obecnego dostawcę. Nasz główny inżynier produkcji mówił, że w poprzednim miejscu pracy współpracował z wami. ...

-

![ESET: lista wirusów I 2008 ESET: lista wirusów I 2008]()

ESET: lista wirusów I 2008

... . Niewiedzę użytkowników i ich przyzwyczajenie do automatycznego uruchamiania nośnika po wetknięciu w złącze USB coraz intensywniej wykorzystują twórcy złośliwego oprogramowania" – mówi Paweł Rybczyk, inżynier systemowy w firmie DAGMA, dystrybuującej programy ESET w Polsce. "Współczesne zagrożenia zmieniają się i powielają tak szybko, że tradycyjny ...

-

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

Piractwo internetowe: Polska na 6 miejscu

... , informatyka, czerpał także wiedzę z for internetowych – zaczął używać darmowego złośliwego oprogramowania, które pomogło mu nauczyć się i rozwinąć własne złośliwe aplikacje. ... jest tworzenie zestawów exploitów Aktualna rola (jedna z nich lub obydwie naraz): Inżynier, który znajduje, analizuje ‘0-day’ exploit i szuka słabych punktów, które ...

-

![Ataki internetowe z użyciem zestawów hakerskich [© stoupa - Fotolia.com] Ataki internetowe z użyciem zestawów hakerskich]()

Ataki internetowe z użyciem zestawów hakerskich

... niewielkiej grupy wysoko wykwalifikowanych cyberprzestępców” – mówi Maciej Iwanicki, inżynier systemowy w Symantec Polska. „Dzisiejsze narzędzia sprawiają, że przeprowadzenie ... Przeciwdziałanie atakom Firmy i użytkownicy końcowi powinni zadbać o aktualizację oprogramowania przy pomocy poprawek udostępnianych przez dostawcę. Rozwiązania w zakresie ...

-

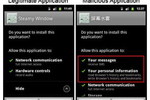

![Atak na Androida przez Steamy Window Atak na Androida przez Steamy Window]()

Atak na Androida przez Steamy Window

... się przed nimi bronić – tłumaczy Maciej Iwanicki, inżynier systemowy w Symantec Polska. – Przede wszystkim należy zapewnić sobie odpowiedni poziom ochrony, np. instalując pakiet zabezpieczeń. Ponadto, w ustawieniach systemu można zablokować pobieranie nieautoryzowanego oprogramowania. Jeśli już zdecydujemy się na zainstalowanie aplikacji, dokładnie ...

-

![System operacyjny FireEye OS 7.1 [© tanberin - Fotolia.com] System operacyjny FireEye OS 7.1]()

System operacyjny FireEye OS 7.1

... zakresie ochrony najważniejszych zasobów przedsiębiorstw przed zaawansowanymi atakami szkodliwego oprogramowania i atakami ukierunkowanymi. Dążąc do ograniczenia rosnącej liczby ... , które przedostały się przez inne warstwy zabezpieczeń” ― powiedział Dimitri Limanovski, główny inżynier ds. zabezpieczeń w firmie Ellucian. „Istotna przy tym okazała się ...

-

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników]()

AskMen.com infekuje komputery użytkowników

... . Wojciech Kraśniewski, certyfikowany inżynier Barracuda Networks, podaje 4 wskazówki, jak zabezpieczyć komputer przed atakami ransomware: Aktualizuj oprogramowanie – ataki tego typu bazują na lukach występujących w aplikacjach czy systemach operacyjnych. Posiadanie nieaktualnego oprogramowania antywirusowego, przeglądarki internetowej, wtyczek ...

-

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach]()

Bezpieczeństwo IT w 5 krokach

... ataki typu social engineering. Ważna jest weryfikacja certyfikatów przy połączeniach szyfrowanych oraz nieinstalowanie oprogramowania pochodzącego z niezaufanych źródeł. Czy istnieje 100 proc. ochrona przed cyberprzestępczością? Nie. A jeśli ktoś twierdzi ... usług czy systemów. To od nich zależy bezpieczeństwo biznesu. Łukasz Formas, Główny Inżynier ...

-

![Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe]()

Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe

... 45% użytkowników Internetu na świecie narażonych było na działanie złośliwego oprogramowania, a 44% twierdziło, że zna osoby, których urządzenia zostały zainfekowane. Dokonano włamania ... weryfikacji dodatkowo zabezpieczy dostęp do naszych kont. – mówi Tomasz Niewdana, inżynier systemowy w firmie Fortinet dostarczającej rozwiązania bezpieczeństwa IT. ...

-

![Europa: wydarzenia tygodnia 35/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 35/2017]()

Europa: wydarzenia tygodnia 35/2017

... wyeliminuje to z unijnego rynku przedsiębiorstwa transportowe z Polski, oraz z kilku innych krajów Unii Europejskiej. Wyroki w sprawie tzw. afery Volkswagena. Inżynier (uczestniczył w projektowaniu oprogramowania do pojazdów z silnikami Diesela VW) został skazany na 40 miesięcy więzienia i 200 tys. USD. grzywny. Francuskie wino. Pierwsze szacunki ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega? [© pixabay.com] Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?](https://s3.egospodarka.pl/grafika2/wojna-w-Ukrainie/Wojnie-w-Ukrainie-towarzyszy-konflikt-w-cyberprzestrzeni-jak-przebiega-245718-150x100crop.jpg)

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?](https://s3.egospodarka.pl/grafika2/fileless-malware/Zlosliwe-oprogramowanie-bez-plikow-Jak-sie-chronic-248016-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Cyberbezpieczeństwo w I połowie 2022 wg ekspertów [© pixabay.com] Cyberbezpieczeństwo w I połowie 2022 wg ekspertów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-w-I-polowie-2022-wg-ekspertow-247102-150x100crop.jpg)

![Fortinet - ataki APT [© ra2 studio - Fotolia.com] Fortinet - ataki APT](https://s3.egospodarka.pl/grafika2/ataki-APT/Fortinet-ataki-APT-125237-150x100crop.jpg)

![Najbardziej ryzykowne domeny internetowe [© Scanrail - Fotolia.com] Najbardziej ryzykowne domeny internetowe](https://s3.egospodarka.pl/grafika/domeny/Najbardziej-ryzykowne-domeny-internetowe-apURW9.jpg)

![Systemy automatyki przemysłowej do zmiany [© christian42 - Fotolia.com] Systemy automatyki przemysłowej do zmiany](https://s3.egospodarka.pl/grafika/automatyka/Systemy-automatyki-przemyslowej-do-zmiany-zaGbha.jpg)

![Komunikacja w pracy: ponglish czyli korpo-mowa [© Syda Productions - Fotolia.com] Komunikacja w pracy: ponglish czyli korpo-mowa](https://s3.egospodarka.pl/grafika2/korporacje/Komunikacja-w-pracy-ponglish-czyli-korpo-mowa-133797-150x100crop.jpg)

![E-commerce w świetle cyberataków. Mały ma się czego bać [© Andrey Popov - Fotolia.com] E-commerce w świetle cyberataków. Mały ma się czego bać](https://s3.egospodarka.pl/grafika2/ataki-hakerow/E-commerce-w-swietle-cyberatakow-Maly-ma-sie-czego-bac-202221-150x100crop.jpg)

![Zabezpiecz router zanim wyrządzi szkody [© Piotr Adamowicz - Fotolia.com] Zabezpiecz router zanim wyrządzi szkody](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zabezpiecz-router-zanim-wyrzadzi-szkody-209418-150x100crop.jpg)

![Google ostrzega: uwaga na phishing wspierany przez rząd! [© Artur - Fotolia.com] Google ostrzega: uwaga na phishing wspierany przez rząd!](https://s3.egospodarka.pl/grafika2/phishing/Google-ostrzega-uwaga-na-phishing-wspierany-przez-rzad-209499-150x100crop.jpg)

![Google Play zainfekowany programem szpiegującym [© Spectral-Design - Fotolia.com] Google Play zainfekowany programem szpiegującym](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Google-Play-zainfekowany-programem-szpiegujacym-217399-150x100crop.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Powazne-ataki-na-cyberbezpieczenstwo-Jak-sie-chronic-257747-150x100crop.jpg)

![Cyberbezpieczeństwo: jaki był 2024 i jaki będzie 2025 rok? [© Freepik] Cyberbezpieczeństwo: jaki był 2024 i jaki będzie 2025 rok?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-jaki-byl-2024-i-jaki-bedzie-2025-rok-264013-150x100crop.jpg)

![Wielkoformatowe skanery [© violetkaipa - Fotolia.com] Wielkoformatowe skanery](https://s3.egospodarka.pl/grafika/skanery-wielkoformatowe/Wielkoformatowe-skanery-SdaIr2.jpg)

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci](https://s3.egospodarka.pl/grafika/hakerzy/Bezplatny-audyt-sieci-Qq30bx.jpg)

![Mobilne produkty Oracle [© Nmedia - Fotolia.com] Mobilne produkty Oracle](https://s3.egospodarka.pl/grafika/programy-mobilne/Mobilne-produkty-Oracle-Qq30bx.jpg)

![Ataki internetowe z użyciem zestawów hakerskich [© stoupa - Fotolia.com] Ataki internetowe z użyciem zestawów hakerskich](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ataki-internetowe-z-uzyciem-zestawow-hakerskich-MBuPgy.jpg)

![System operacyjny FireEye OS 7.1 [© tanberin - Fotolia.com] System operacyjny FireEye OS 7.1](https://s3.egospodarka.pl/grafika2/FireEye/System-operacyjny-FireEye-OS-7-1-132143-150x100crop.jpg)

![AskMen.com infekuje komputery użytkowników [© alphaspirit - Fotolia.com] AskMen.com infekuje komputery użytkowników](https://s3.egospodarka.pl/grafika2/AskMen-com/AskMen-com-infekuje-komputery-uzytkownikow-142455-150x100crop.jpg)

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Bezpieczenstwo-IT-w-5-krokach-152628-150x100crop.jpg)

![Europa: wydarzenia tygodnia 35/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 35/2017](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-35-2017-sNRO59.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast? [© Africa Studio - Fotolia.com] Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2025-r-mieszkancy-najwiekszych-miast-263866-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)

![Rynek wierzytelności nie hamuje [© AS Photograpy z Pixabay] Rynek wierzytelności nie hamuje](https://s3.egospodarka.pl/grafika2/dlugi/Rynek-wierzytelnosci-nie-hamuje-266028-150x100crop.jpg)

![Raty kredytów hipotecznych mogą spaść o prawie 20% [© Freepik] Raty kredytów hipotecznych mogą spaść o prawie 20%](https://s3.egospodarka.pl/grafika2/raty-kredytow/Raty-kredytow-hipotecznych-moga-spasc-o-prawie-20-266020-150x100crop.jpg)