-

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania]()

Uwaga na złośliwe aktualizacje oprogramowania

... kodu wśród klientów MeDoc. „Przytoczone incydenty obniżają zaufanie do automatycznych aktualizacji oprogramowania i co za tym idzie, rezygnacja z nich w obawie przez wykorzystaniem ich do przemycenia złośliwego kodu” - komentuje Dariusz Woźniak, inżynier techniczny Bitdefender z firmy Marken - „może to prowadzić do obniżenia jakości zabezpieczeń ...

-

![Netflix otworzy w Polsce centrum inżynieryjne Netflix otworzy w Polsce centrum inżynieryjne]()

Netflix otworzy w Polsce centrum inżynieryjne

Netflix zamierza otworzyć w Warszawie centrum inżynieryjne. Obecnie trwa rekrutacja na inżynierów oprogramowania aplikacji biznesowych. W roku 2022 Netflix otworzył w Polsce biuro na Europę Środkowo-Wschodnią. Netflix wyprodukował już ponad 30 polskich filmów i seriali – tylko w ...

-

![Informatycy to już przeszłość? [© Claudia Paulussen - Fotolia.com] Informatycy to już przeszłość?]()

Informatycy to już przeszłość?

... i przełożenie potrzeb biznesu na język nowoczesnych technologii. Infrastruktura Administrator Inżynier wdrożeniowy Analityk Administratorzy sieci, inżynierowie wdrożeniowi odpowiedzialni są za poprawne działanie sprzętu i przystosowanie go do danego oprogramowania. To jak dane rozwiązania działają w konkretnym przedsiębiorstwie jest zasługą ...

-

![Praca dla inżyniera: w III kw. popyt nie zmalał [© industrieblick - Fotolia.com] Praca dla inżyniera: w III kw. popyt nie zmalał]()

Praca dla inżyniera: w III kw. popyt nie zmalał

... także dla specjalistów ds. automatyki oraz inżynierów energetyki konwencjonalnej i odnawialnej. Inżynier na rynku pracy a oczekiwania pracodawców Jak wynika z danych MNiSW uczelnie ... stawia się wymóg znajomości specjalistycznych technik i narzędzi pracy, znajomości oprogramowania (CAD). Ważne są także umiejętności manualne i analitycznego podejścia ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

... ochrony w czasie rzeczywistym, będą musieli się na to zdecydować. Ci, którzy tego nie zrobią, przestaną się liczyć. Lawina złośliwego oprogramowania Ilość złośliwego oprogramowania w obiegu będzie wciąż gwałtownie rosła. Większa szybkość, jaką zapewniają technologie oparte na modelu Cloud Computing, takie jak Kolektywna Inteligencja ...

-

![Zarządzanie IT: jakie trendy w 2016? [© duncanandison - Fotolia.com] Zarządzanie IT: jakie trendy w 2016?]()

Zarządzanie IT: jakie trendy w 2016?

... do zarządzania. 3) Postępująca konsolidacja Zauważalnym trendem wśród producentów oprogramowania do zarządzania IT jest konsolidacja wielu funkcji oprogramowania w jednym zintegrowanym narzędziu, co ułatwia pracę administratora. Jest ... spokój tak bardzo potrzebny w profesjonalnym zarządzaniu infrastrukturą IT. Marcin Matuszewski, Inżynier ...

-

![478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018 [© gangiskhan - Fotolia.com] 478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018]()

478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018

... – komentuje Christiaan Beek, główny inżynier w McAfee. – Nasze badania wykryły typowe błędy w ... oprogramowania mobilnego wzrosła o 55%, a liczba nowych próbek spadła o 3%. Ogólne dane dotyczące złośliwego oprogramowania. Liczba nowych próbek złośliwego oprogramowania wzrosła w IV kwartale o 32%. Całkowita liczba próbek złośliwego oprogramowania ...

-

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022]()

Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022

... Aleksander Kostuch, inżynier Stormshield oraz Kamil Sadkowski, starszy specjalista ds. cyberbezpieczeństwa w ESET. Aleksander Kostuch, inżynier Stormshield, europejskiego ... zamierza rozwijać swoje rozwiązanie, aby jak najbardziej utrudnić zdalną instalację złośliwego oprogramowania. Awarie w rytmie pop Poza głośnymi atakami cybernetycznymi na Ukrainę ...

-

![Polscy inżynierowie słabo znają języki obce [© Scanrail - Fotolia.com] Polscy inżynierowie słabo znają języki obce]()

Polscy inżynierowie słabo znają języki obce

... Dialux. Niestety ze względu na koszty związane z instalacją i wykorzystywaniem oprogramowania, wiele uczelni technicznych nie stać na wprowadzenie ich do programu ... spraw jednocześnie i wykazywanie się elastycznością w działaniu – tego oczekują właściciele firm, Inżynier, który potrafi szybko wyciągać wnioski i jest samodzielny, a dodatkowo wychodzi z ...

-

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego]()

Ochrona sprzętu elektronicznego

... raport McAfee za 2010 r.). W 2011 r. cyberprzestępcy po raz pierwszy użyli rzekomego oprogramowania antywirusowego w celu zaatakowania komputerów Mac (źródło: raport McAfee za II kwartał 2011 r.). Nie kupuj oprogramowania antywirusowego oferowanego w wyskakujących reklamach. Zawsze korzystaj z wiarygodnego sprzedawcy. 7. Poinformuj członków rodziny ...

-

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

... bankowych. Tworzenie złośliwego oprogramowania odpowiedzialnego za zagrożenia hybrydowe Różne warianty złośliwego oprogramowania generalnie traktowane są jako osobne zagrożenia. Obecnie zagrożenia internetowe mające na celu uzyskanie korzyści finansowej łączą w sobie różnorodne elementy złośliwego oprogramowania. W rezultacie powstaje indywidualny ...

-

![Kroll Ontrack PowerControls 6.1 Kroll Ontrack PowerControls 6.1]()

Kroll Ontrack PowerControls 6.1

... systemów nowe oprogramowanie nie uwzględnia sytuacji, w których kluczowe dane zostaną utracone bądź nie będzie możliwości migracji plików zapisanych w starszych wersjach oprogramowania Microsoft na wersje aktualne. Rozwiązanie, które zostało przez nas stworzone eliminuje powyższe problemy i nie tylko zmniejsza koszty wykonywanych przez komórki ...

-

![Kaspersky Lab: szkodliwe programy II 2012 Kaspersky Lab: szkodliwe programy II 2012]()

Kaspersky Lab: szkodliwe programy II 2012

... wykryto dwie metody włamania się do aplikacji Google Wallet. Najpierw Joshua Rubin, inżynier z firmy zVelo, wykrył, w jaki sposób można wybrać PIN, gdyby ... swoją logiczną konkluzję i wkrótce usłyszymy o wyroku dla tych twórców mobilnego szkodliwego oprogramowania. Władze szacują, że tacy szkodliwi użytkownicy spowodowali straty finansowe w wysokości ...

-

![Ontrack Eraser 4.0 Ontrack Eraser 4.0]()

Ontrack Eraser 4.0

... , serwerów czy systemów pamięci masowej oraz – po raz pierwszy – usuwanie cyfrowych informacji z wirtualnych maszyn VMware. W porównaniu z poprzednią wersją oprogramowania Ontrack Eraser 3.0.1.3, która otrzymała prestiżową akredytację NATO dotyczącą niszczenia danych tajnych i poufnych, główne udoskonalenia Ontrack Eraser 4.0, to m.in. możliwość ...

-

![Lubisz podróże? Szukaj pracy w...sprzedaży Lubisz podróże? Szukaj pracy w...sprzedaży]()

Lubisz podróże? Szukaj pracy w...sprzedaży

... utrzymaniu relacji z klientami w całej Polsce. Przydatne linki: Oferty pracy Inżynier – praca poza miejscem zamieszkania Według analizy ofert na Pracuj.pl ... także z udziałami w konferencjach zagranicznych. Z kolei dla specjalistów IT zajmujących się rozwojem oprogramowania najwięcej pracy powiązanej z podróżami służbowymi jest dla programistów. Tutaj ...

-

![Czy polskie firmy są gotowe na Przemysł 4.0? [© Jamrooferpix - Fotolia.com] Czy polskie firmy są gotowe na Przemysł 4.0?]()

Czy polskie firmy są gotowe na Przemysł 4.0?

... wizjom, nowe trendy generują wiele miejsc pracy. – W Przemyśle 4.0 na znaczeniu na pewno zyskają takie profesje jak: automatyk i robotyk, inżynier oprogramowania, inżynier produkcji, projektant systemów automatyki, czy mechatronik. Dodatkowo, rewolucja przyniesie za sobą powstanie nowych zawodów, które będą łączyły kompetencje z kluczowych dla ...

-

![Jak rozpoznać fałszywe wiadomości? [© vege - Fotolia.com] Jak rozpoznać fałszywe wiadomości?]()

Jak rozpoznać fałszywe wiadomości?

... aby przynajmniej radził on sobie z rozpoznawaniem socjotechnicznych ataków oraz szkodliwego oprogramowania. Należy bowiem pamiętać, że wystarczy otworzenie zaledwie jednej ... o małej wiarygodności elektronicznego listu” – informuje Mariusz Politowicz certyfikowany inżynier rozwiązań Bitdefender w Polsce. Otwierając skrzynkę pocztową, warto zatem ...

-

![iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience [© Kaspars Grinvalds - Fotolia.com] iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience]()

iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience

... dostrzega pewien problem ze sposobem wyświetlania pasków sygnału we wszystkich telefonach iPhone i obiecuje aktualizację oprogramowania, aby rozwiązać tę niedogodność za kilka tygodni. Niestety, problem nie leżał po stronie oprogramowania, a sprzętu. Po czasie zdecydowano się na zaskakujący krok – do każdego zakupionego telefonu iPhone ...

Tematy: user experience, projektowanie UX -

![Rok 2022 pod znakiem ransomware i cryptojacking [© zimmytws - Fotolia.com] Rok 2022 pod znakiem ransomware i cryptojacking]()

Rok 2022 pod znakiem ransomware i cryptojacking

... kod źródłowy. Jest więc kwestią czasu, gdy cyberprzestępcy zaadaptują sieci neuronowe do tworzenia złośliwego oprogramowania. Ta technika otwiera jednak nowe możliwości także dla specjalistów ds. cyberbezpieczeństwa – superkomputery mogą ... latach będą coraz bardziej rozwijane także w kierunku wykrywania samych prób ataków. Grzegorz Nocoń, inżynier ...

-

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?]()

Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?

... badaczy ds. bezpieczeństwa ujawniło, że jeden z afiliantów RansomHub wykorzystał backdoor oparty na Pythonie do utrzymania trwałego dostępu i wdrażania oprogramowania ransomware w różnych sieciach. Zainstalowany krótko po uzyskaniu początkowego dostępu przez FakeUpdates, backdoor wykorzystywał zaawansowane techniki zaciemniania kodu oraz wzorce ...

-

![Symantec: spam w XII 2010 Symantec: spam w XII 2010]()

Symantec: spam w XII 2010

... rozsyłają właśnie botnety, a nie pojedyncze komputery – mówi Maciej Iwanicki, inżynier systemowy w Symantec Polska. – „W 2010 r. niemal jedna czwarta wiadomości spam ... BY NIE ZOSTAĆ ZOMBIE? Należy pamiętać o stosowaniu skutecznego oprogramowania zabezpieczającego, filtrującego również wiadomości pocztowe Nie należy klikać w odnośniki zamieszczane ...

-

![Sektor MSP a bezpieczeństwo IT Sektor MSP a bezpieczeństwo IT]()

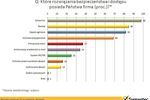

Sektor MSP a bezpieczeństwo IT

... Polska. Zaledwie kilkanaście procent firm decyduje się na wdrożenie oprogramowania zabezpieczającego przed wyciekami danych lub szyfrującego dane. Przedsiębiorcy zdają sobie sprawę ... wyposażenia firmy w szerszy wachlarz narzędzi – komentuje Maciej Iwanicki, inżynier systemowy w Symantec Polska. „Martwi szczególnie pomijanie rozwiązań chroniących ...

-

![Kogo szukali rekruterzy w VII 2017 r.? [© pichetw - Fotolia.com] Kogo szukali rekruterzy w VII 2017 r.?]()

Kogo szukali rekruterzy w VII 2017 r.?

... z pasywnymi kandydatami. W lipcu 2017 roku, podobnie jak w II kwartale 2017 roku, za pomocą Jobile rekruterzy szukali kandydatów z obszarów: IT - Rozwój oprogramowania, Sprzedaż, Finanse/Ekonomia i oraz IT - Administracja. Kogo szukali rekruterzy za pośrednictwem ogłoszeń o pracę? Jak wynika z analiz GoldenLine, w lipcu 2017 roku pracodawcy ...

-

![Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów? [© pixabay.com] Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?]()

Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?

... sposobem wyłudzania danych i pieniędzy są fałszywe oferty inwestycji lub pilnych nakazów zapłaty za usługi firm. Na poziomie technicznym tworzenie złośliwego oprogramowania staje się coraz łatwiejsze. Mówiąc o inżynierii społecznej, ChatGPT może być użyty do napisania idealnej elektronicznej wiadomości phishingowej w bardzo krótkim czasie ...

-

![Trend Micro: Rok 2024 może przynieść serię ataków opartych o AI Trend Micro: Rok 2024 może przynieść serię ataków opartych o AI]()

Trend Micro: Rok 2024 może przynieść serię ataków opartych o AI

... , w tym solidne mechanizmy obronne i dokładne audyty bezpieczeństwa, są niezbędne do ograniczenia ryzyka. Celem ataków w łańcuchu dostaw będą nie tylko komponenty oprogramowania open source, ale także narzędzia do zarządzania tożsamością zapasów, takie jak karty SIM operatorów telekomunikacyjnych, które mają kluczowe znaczenie dla ...

-

![Gry online na celowniku hakerów [© stoupa - Fotolia.com] Gry online na celowniku hakerów]()

Gry online na celowniku hakerów

Inżynier Microsoftu ostrzega - przestępcy chcą zarabiać na świecie gier online. Dave Weinstein powiedział, że gry MMORPG (massively multiplayer online role playing games) takie jak World of Warcraft nie zostały zabezpieczone przed atakami. Hakerzy mogą używać złośliwego oprogramowania, by kraść dane graczy, aby ...

-

![Kroll Ontrack PowerControls 6.0 Kroll Ontrack PowerControls 6.0]()

Kroll Ontrack PowerControls 6.0

... szybsza i pozwoli na uniknięcie generujących poważne straty finansowe przestojów w funkcjonowaniu firmy oraz kradzieży plików przez nieuczciwych pracowników. Nowa wersja oprogramowania stworzonego przez Kroll Ontrack umożliwi administratorom działów IT polskich firm zredukowanie czasu i zasobów niezbędnych do wyszukiwania, identyfikacji, kopiowania ...

-

![25 lat odzyskiwania danych 25 lat odzyskiwania danych]()

25 lat odzyskiwania danych

... najnowszych statystyk Kroll Ontrack, 56 proc. z nich traconych jest w wyniku awarii sprzętu, a 26 proc. z winy człowieka. Pozostałe przyczyny, to błędy oprogramowania (9 proc.), wirusy (4 proc.) oraz katastrofy naturalne, jak powodzie czy pożary (2 proc.). Jak zauważają eksperci Kroll Ontrack, przyczyną corocznego wzrostu liczby ...

-

![Check Point: zagrożenia bezpieczeństwa 2014 [© alphaspirit - Fotolia.com] Check Point: zagrożenia bezpieczeństwa 2014]()

Check Point: zagrożenia bezpieczeństwa 2014

... nie wykazuje żadnej tendencji do bycia nieaktualnym. Inżynieria społecznościowa wykorzystująca specjalnie spreparowane emaile wciąż pozostaje najpopularniejszą metodą przemycania złośliwego oprogramowania i dokonywania ataków typu phishing. Jednym z najnowszych jest zakrojony na ogromną skalę atak ransomware znany jako Cryptolocker, który dociera ...

-

![Kroll Ontrack: odzyskiwanie danych w 2013 [© shotsstudio - Fotolia.com] Kroll Ontrack: odzyskiwanie danych w 2013]()

Kroll Ontrack: odzyskiwanie danych w 2013

... rozwiązywania problemów w czasie rzeczywistym. Dla użytkowników korzystanie z tych technologii powinno wiązać się natomiast z regularnymi backupami i pobieraniem ze strony producenta oprogramowania służącego optymalizacji i monitorowaniu stanu dysków SSD oraz flash – mówi Paweł Odor, główny specjalista polskiego oddziału Kroll Ontrack. Dyski twarde ...

-

![Czym jest ten cały ransomware? [© wsf-f - Fotolia.com] Czym jest ten cały ransomware?]()

Czym jest ten cały ransomware?

... oprogramowania ransomware, które zdołało zyskać miano epidemii online. Skala zagrożenia była niebagatelna i ... , bo dla przypadkowego ataku szyfrującego obiektywna wartość danych nie ma żadnego znaczenia - komentuje Krystian Smętek, inżynier systemowy rozwiązań StorageCraft ShadowProtect SPX z firmy ANZENA - Twórcy ransomware wiedzą, że do wpłacenia ...

-

![Kto najczęściej podnosił wynagrodzenia? Branża IT dopiero na 3. miejscu [© adam88xx - Fotolia.com] Kto najczęściej podnosił wynagrodzenia? Branża IT dopiero na 3. miejscu]()

Kto najczęściej podnosił wynagrodzenia? Branża IT dopiero na 3. miejscu

... jest związany z zatrudnianiem inżynierów o innym profilu niż w przypadku zakładów produkcyjnych – mam tutaj na myśli zwłaszcza specjalistów związanych z obszarem IT, rozwojem oprogramowania wbudowanego, bezpieczeństwem i funkcjonalnością systemów - Rober Błażyca, dyrektor ds. relacji z klientami w Devire. Firmy IT nie tak chętne do podwyżek Ciekawą ...

-

![Google z kolejnymi inwestycjami w Warszawie [© pixabay.com] Google z kolejnymi inwestycjami w Warszawie]()

Google z kolejnymi inwestycjami w Warszawie

... roku — wtedy też informowano, że projekt będzie realizowany wraz z Operatorem Chmury Krajowej. Fundamentem współpracy jest intensywna budowa hubu infrastruktury technicznej i oprogramowania, który ma służyć nie tylko Polsce, ale i wszystkim krajom Europy Środkowo-Wschodniej. W Warszawie mają powstać 3 niezależne od siebie centra, podtrzymujące ...

-

![3 podstawowe zasady przenoszenia danych do chmury 3 podstawowe zasady przenoszenia danych do chmury]()

3 podstawowe zasady przenoszenia danych do chmury

... . Cloud docenią też z pewnością firmy prowadzące szkolenia z obsługi zaawansowanego oprogramowania. Teraz nie muszą już wydawać olbrzymich pieniędzy na zakup infrastruktury. Wystarczy ... mówi Rafał Soszka. Tymczasem wystarczy ten proces powierzyć “robotom”. Wystarczy, że inżynier napisze kod, na podstawie którego dedykowane oprogramowanie wykona ...

-

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.]()

Spam w III kw. 2013 r.

... adresowej użytkownika jak również otrzymywać zdalne polecenia instalacji innego szkodliwego oprogramowania. Nasz ranking dla III kwartału zawiera dwa robaki z rodziny Mydoom, które ... rzekomo został wysłany do analizy, okazał się szkodliwym oprogramowaniem. Inżynier pomocy technicznej podał również, jaki był werdykt (w naszym przykładzie mydoom ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Uwaga-na-zlosliwe-aktualizacje-oprogramowania-207821-150x100crop.jpg)

![Informatycy to już przeszłość? [© Claudia Paulussen - Fotolia.com] Informatycy to już przeszłość?](https://s3.egospodarka.pl/grafika2/informatycy/Informatycy-to-juz-przeszlosc-161141-150x100crop.jpg)

![Praca dla inżyniera: w III kw. popyt nie zmalał [© industrieblick - Fotolia.com] Praca dla inżyniera: w III kw. popyt nie zmalał](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-dla-inzyniera-w-III-kw-popyt-nie-zmalal-165667-150x100crop.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Zarządzanie IT: jakie trendy w 2016? [© duncanandison - Fotolia.com] Zarządzanie IT: jakie trendy w 2016?](https://s3.egospodarka.pl/grafika2/IT/Zarzadzanie-IT-jakie-trendy-w-2016-168071-150x100crop.jpg)

![478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018 [© gangiskhan - Fotolia.com] 478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/478-nowych-zagrozen-na-1-min-raport-McAfee-Labs-III-2018-203803-150x100crop.jpg)

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Awarie-w-rytmie-pop-czyli-cyberbezpieczenstwo-2022-249855-150x100crop.jpg)

![Polscy inżynierowie słabo znają języki obce [© Scanrail - Fotolia.com] Polscy inżynierowie słabo znają języki obce](https://s3.egospodarka.pl/grafika/rynek-pracy/Polscy-inzynierowie-slabo-znaja-jezyki-obce-apURW9.jpg)

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ochrona-sprzetu-elektronicznego-MBuPgy.jpg)

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![Czy polskie firmy są gotowe na Przemysł 4.0? [© Jamrooferpix - Fotolia.com] Czy polskie firmy są gotowe na Przemysł 4.0?](https://s3.egospodarka.pl/grafika2/przemysl/Czy-polskie-firmy-sa-gotowe-na-Przemysl-4-0-175339-150x100crop.jpg)

![Jak rozpoznać fałszywe wiadomości? [© vege - Fotolia.com] Jak rozpoznać fałszywe wiadomości?](https://s3.egospodarka.pl/grafika2/falszywe-wiadomosci/Jak-rozpoznac-falszywe-wiadomosci-203531-150x100crop.jpg)

![iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience [© Kaspars Grinvalds - Fotolia.com] iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience](https://s3.egospodarka.pl/grafika2/user-experience/iPhone-Windows-8-Google-Glass-3-porazki-w-projektowaniu-user-experience-226022-150x100crop.jpg)

![Rok 2022 pod znakiem ransomware i cryptojacking [© zimmytws - Fotolia.com] Rok 2022 pod znakiem ransomware i cryptojacking](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Rok-2022-pod-znakiem-ransomware-i-cryptojacking-242660-150x100crop.jpg)

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-zlosliwe-programy-atakuja-polskie-sieci-na-poczatku-2025-roku-264938-150x100crop.jpg)

![Kogo szukali rekruterzy w VII 2017 r.? [© pichetw - Fotolia.com] Kogo szukali rekruterzy w VII 2017 r.?](https://s3.egospodarka.pl/grafika2/oferty-pracy/Kogo-szukali-rekruterzy-w-VII-2017-r-195775-150x100crop.jpg)

![Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów? [© pixabay.com] Inżynieria społeczna i ChatGPT kluczowymi metodami hakerów?](https://s3.egospodarka.pl/grafika2/ChatGPT/Inzynieria-spoleczna-i-ChatGPT-kluczowymi-metodami-hakerow-252568-150x100crop.jpg)

![Gry online na celowniku hakerów [© stoupa - Fotolia.com] Gry online na celowniku hakerów](https://s3.egospodarka.pl/grafika/gry-online/Gry-online-na-celowniku-hakerow-MBuPgy.jpg)

![Check Point: zagrożenia bezpieczeństwa 2014 [© alphaspirit - Fotolia.com] Check Point: zagrożenia bezpieczeństwa 2014](https://s3.egospodarka.pl/grafika2/Check-Point/Check-Point-zagrozenia-bezpieczenstwa-2014-129562-150x100crop.jpg)

![Kroll Ontrack: odzyskiwanie danych w 2013 [© shotsstudio - Fotolia.com] Kroll Ontrack: odzyskiwanie danych w 2013](https://s3.egospodarka.pl/grafika2/utrata-danych/Kroll-Ontrack-odzyskiwanie-danych-w-2013-130125-150x100crop.jpg)

![Czym jest ten cały ransomware? [© wsf-f - Fotolia.com] Czym jest ten cały ransomware?](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Czym-jest-ten-caly-ransomware-191600-150x100crop.jpg)

![Kto najczęściej podnosił wynagrodzenia? Branża IT dopiero na 3. miejscu [© adam88xx - Fotolia.com] Kto najczęściej podnosił wynagrodzenia? Branża IT dopiero na 3. miejscu](https://s3.egospodarka.pl/grafika2/zarobki-w-Polsce/Kto-najczesciej-podnosil-wynagrodzenia-Branza-IT-dopiero-na-3-miejscu-225525-150x100crop.jpg)

![Google z kolejnymi inwestycjami w Warszawie [© pixabay.com] Google z kolejnymi inwestycjami w Warszawie](https://s3.egospodarka.pl/grafika2/Google/Google-z-kolejnymi-inwestycjami-w-Warszawie-236928-150x100crop.jpg)

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-III-kw-2013-r-127895-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)