-

![Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u]()

Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u

... wrześniu 2021 roku. Eksperci donoszą, że trojan bankowy Trickbot wrócił na pierwsze miejsce najczęściej wykorzystywanego malware’u na świecie. To szkodliwe oprogramowanie kradnie dane finansowe, dane uwierzytelniające konta oraz informacje umożliwiające identyfikację użytkownika. Co więcej, Trickbot jest zdolny do dalszego rozprzestrzeniania się ...

-

![Miniaturowe PC Acer z Intel vPro Miniaturowe PC Acer z Intel vPro]()

Miniaturowe PC Acer z Intel vPro

... Intel® Graphics MediaAccelerator 3000. Komputery posiadają również zintegrowane karty Ethernet ... oprogramowanie Acer LANScope i może być zdalnie obsługiwana poprzez sieć lokalną. Zajmujący mało miejsca komputer PC, cechuje się niskim poziomem hałasu powodowanego przez system chłodzenia (tylko 26 dB – poniżej wymagań stawianych przez normy). Komputery ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... Zmierzenie skali epidemii poprzez zliczanie użytkowników, którzy skarżyli się, że ich komputery uruchamiają się powtórnie, nie byłoby najwłaściwsze. Kategoryczną odpowiedź mogłyby ... za każdym razem, mechanizm zaciemniania pozostaje taki sam. To oznacza, że oprogramowanie antywirusowe jest w stanie wykryć zaciemniony skrypt przy pomocy wykrywania ...

-

![HP Compaq 8000 Elite HP Compaq 8000 Elite]()

HP Compaq 8000 Elite

... 80 PLUS Gold(1). Ma certyfikaty EPEAT® Gold(2) i ENERGY STAR®. Aby ułatwić przedsiębiorstwom obniżenie kosztów energii, HP wyposaża komputery HP Compaq 8000 Elite w fabrycznie zainstalowane oprogramowanie HP Power Manager v2.0, które kontroluje zużycie energii przez komputer, łącząc kilka ustawień zasilania w jednym narzędziu. Poprzez ...

-

![Globalny spam w II kw. 2010 Globalny spam w II kw. 2010]()

Globalny spam w II kw. 2010

... Użytkownicy komputerów mogą na wiele sposobów, bezwiednie, umożliwić, aby ich komputery stały się częścią botnetu. Wystarczy, że klikną na niebezpieczne linki, ... bezpieczeństwa dla zainstalowanego oprogramowania. Sophos zaleca, aby firmy automatycznie aktualizowały oprogramowanie antywirusowe i uruchomiły skonsolidowane rozwiązania dla poczty e-mail ...

-

![Notebooki Samsung RC510 i 710 Notebooki Samsung RC510 i 710]()

Notebooki Samsung RC510 i 710

... graficzny GeForce 315M). Komputery Samsung zbudowano z części, które są kompatybilne ze sobą – do 75 proc. komponentów nowych laptopów pochodzi z produkcji Samsung. Podobnie jak inne serie komputerów, rodzina RC została wyposażona w pakiet oprogramowania. Do dyspozycji użytkowników pozostawiono oprogramowanie multimedialne Cyberlink Media Suite ...

-

![Komputer zombie - jak się chronić? [© stoupa - Fotolia.com] Komputer zombie - jak się chronić?]()

Komputer zombie - jak się chronić?

... okna zalecające użytkownikowi zakup programu do usuwania wirusów. To ewidentny objaw, że zamieszkujący komputer zombie pobrał oprogramowanie w celu wyłudzenia pieniędzy. Zombie potrafią szybko infekować inne komputery w sieci lokalnej. Dlatego tak ważne jest niezwłoczne zarządzenie kwarantanny do momentu usunięcia zagrożenia. Narzędzi do usuwania ...

-

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?]()

Jak wygląda bezpieczeństwo dzieci w Internecie?

... oprogramowanie, które uniemożliwi korzystanie z serwisów będących potencjalnym źródłem zagrożenia.” – powiedział Adam Wojtkowski, dyrektor generalny EMC Polska. Najczęściej dzieci korzystają z Internetu za pomocą laptopa (60%) lub komputera stacjonarnego (44%) i jak wynika z badania, są to w przeważającej większości (71%) komputery należące ...

-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

... nie tylko serwery z dostępem do internetu i komputery z systemem Linux, ale także inne urządzenia, takie jak np. routery. Komputery z systemem Windows były także zagrożone atakami ... origin pełni podobną funkcję. Oprócz kradzieży pieniędzy z kont bankowych to złośliwe oprogramowanie może również uzyskać loginy i hasła, które są przechowywane przez ...

-

![ESET: zagrożenia internetowe II 2015 [© sp4764 - Fotolia.com] ESET: zagrożenia internetowe II 2015]()

ESET: zagrożenia internetowe II 2015

... , w zależności od systemu operacyjnego urządzenia odbierającego: złośliwe oprogramowanie dla komputerów z systemem Windows, reklamy stron randkowych dla użytkowników ... rozsyłał. Uznany za jeden z pierwszych botnetów w sieci peer-to-peer (kontrolowane komputery nie były zarządzane z jednego centralnego serwera). Jego celem były oszustwa w ...

-

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?]()

CRM - czy to się opłaca?

... w to komputery, oprogramowanie CRM i Internet. (Bob Thompson) Analizując przytoczone powyżej odpowiedzi na pytanie, co to jest CRM? Nasuwa się kilka prostych uwag: CRM wymaga zmiany filozofii działania firmy - trzeba zaangażować wszystkich pracowników do procesu marketingu, sprzedaży i kontaktów z klientami. Nie wystarczy kupić oprogramowanie klasy ...

Tematy: -

![Novell przejmuje Ximian [© Nmedia - Fotolia.com] Novell przejmuje Ximian]()

Novell przejmuje Ximian

... . Oprogramowanie Red Carpet Enterprise pozwala firmom na centralne zarządzanie serwerami i komputerami biurowymi z systemem Linux. W przyszłości oprogramowanie ... Hat i SuSE - doskonale nadają się do zastosowania w przedsiębiorstwach, w których komputery biurowe z systemem Linux pracują w środowiskach heterogenicznych, zawierających zarówno Linux ...

Tematy: novell -

![Microsoft Security Essentials Microsoft Security Essentials]()

Microsoft Security Essentials

... biblioteki znanych zagrożeń powodują, że możemy chronić nasze komputery w sposób łatwy i wymagający od nas jedynie minimum uwagi. Microsoft Security ... oprogramowanie lub wirusy chcące zainstalować się lub uruchomić na ich komputerach i jeżeli zachowanie spełnia charakterystykę typową dla złośliwego oprogramowania, przerywa ten proces. Oprogramowanie ...

-

![Spam w V 2011 r. Spam w V 2011 r.]()

Spam w V 2011 r.

... 0,5 punktu procentowego. Wyłania nam się następujący obraz: gdy liczba e-maili zawierających szkodliwe oprogramowanie spada w krajach rozwiniętych, w krajach rozwijających się obserwujemy jej wzrost ... te zostały stworzone do pobierania fałszywych programów antywirusowych na komputery użytkowników. W kwietniu po raz pierwszy od dłuższego czasu na ...

-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

Bezpieczny Mac OS X

... zagrożeniami zero-day czy atakami szkodliwego oprogramowania drive-by (infekującego komputery podczas przeglądania stron WWW). 2. Korzystaj z przeglądarki internetowej, ... system Mac OS X wykorzystuje fakt, że na komputerze znajduje się przestarzałe oprogramowanie. Do powszechnie wykorzystywanych pakietów należy Microsoft Office, Adobe Reader/Acrobat ...

-

![10 wskazówek jak chronić komputer Apple [© lukatme1 - Fotolia.com] 10 wskazówek jak chronić komputer Apple]()

10 wskazówek jak chronić komputer Apple

... na komputery z systemem ... oprogramowanie szpiegujące, o którym warto wspomnieć, Ventir, oferuje funkcję potajemnej zdalnej kontroli i potrafi rejestrować znaki wprowadzane z klawiatury. W kolekcji znajduje się również oprogramowanie szpiegujące dla iPhone’a, pierwszy moduł szyfrujący pliki dla systemu OS X oraz pierwsze szkodliwe oprogramowanie ...

-

![5 powodów, dla których aktualizacja oprogramowania jest ważna [© pixabay.com] 5 powodów, dla których aktualizacja oprogramowania jest ważna]()

5 powodów, dla których aktualizacja oprogramowania jest ważna

... dla których aktualizacje są niezbędne: Aktualizowanie na bieżąco zapewnia bezpieczeństwo Oprogramowanie jest pisane przez ludzi i w związku z tym może zawierać błędy. Niektóre z ... zapewnią bezpieczeństwo Twoim znajomym i rodzinie Nie trzeba dodawać, że wszelkie współużytkowane komputery w domu, które nie są aktualizowane, mogą ujawnić atakującym nie ...

-

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007]()

Zagrożenia w Internecie I-VI 2007

... są na celowniku — drugim spośród najczęściej spotykanych typów szkodliwego oprogramowania jest oprogramowanie opracowane w celu wykradania haseł do kont graczy. Postacie z gier i wirtualne ... jednak zespół ds. bezpieczeństwa CA oferuje następujące wskazówki: Wszystkie komputery w domu powinny być chronione przez program antywirusowy, antyspamowy oraz ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... się trojan, który w wypadku słabych zabezpieczeń sieci infekuje kolejne komputery zbierając przy tym coraz więcej informacji, które przesyłane ... licznych atakach. Na obrazku widoczny jest następujący alert: „System Windows wykrył zagrożenia. Oprogramowanie antywirusowe chroni komputer przed wirusami i innymi niebezpieczeństwami. Kliknij tutaj, ...

-

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

Zagrożenia internetowe IV-VI 2009

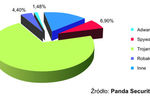

... w stosunku do pierwszych trzech miesięcy br. Z kolei ogólna liczba infekcji spowodowanych przez oprogramowanie typu adware utrzymała się na tym samym poziomie i wyniosła 19,62%. Aktywność ... specjalnie po to, aby pobierać inne rodzaje złośliwych kodów na komputery. Program szpiegujący Virtumonde oraz trojan Rebooter.J również znalazły się na liście ...

-

![Portale społecznościowe - zagrożenia Portale społecznościowe - zagrożenia]()

Portale społecznościowe - zagrożenia

... przedstawiającym ich samych. Gdy użytkownicy kliknęli zawarty w wiadomości odsyłacz, ich komputery zostały zainfekowane i mogły być zdalnie kontrolowane przez hakerów. ... w tym przypadku należy przestrzegać następującej zasady: nawet jeżeli zainstalowałeś oprogramowanie bezpieczeństwa, nigdy nie klikaj podejrzanych odsyłaczy. Bądź podejrzliwy wobec ...

-

![Jak sfinansować wdrożenie systemu IT? Jak sfinansować wdrożenie systemu IT?]()

Jak sfinansować wdrożenie systemu IT?

... nie do pokonania dla wielu właścicieli firm. To, że inwestycja w oprogramowanie zwiększające wydajność pracy zwraca się bardzo szybko, nie stanowi ... wartości niematerialne i prawne (np. licencje, patenty), środki trwałe (np. komputery), zakup analiz i usług doradczych, promocję projektu, wynagrodzenia i szkolenia specjalistyczne. Kwota dotacji musi ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... bardziej niż komputery stacjonarne ... oprogramowanie ADP (Absolute Data Protection) firmy Absolute Software. Technologia zapewnia sprzętową ochronę komputera nawet wtedy, gdy został zgubiony lub skradziony. Oprogramowanie ADP umożliwia natomiast użytkownikom śledzenie, gdzie znajduje się zgubiony lub skradziony komputer. Gdy oprogramowanie ...

-

![Bezpieczeństwo IT w chmurze [© Scanrail - Fotolia.com] Bezpieczeństwo IT w chmurze]()

Bezpieczeństwo IT w chmurze

... . Wskazane w badaniu potencjalne zagrożenia obejmują miedzy innymi: złośliwe oprogramowanie, kradzież danych przez hakerów, a także utratę poufnych informacji. ... szefowie działów IT oraz członkowie najwyższego kierownictwa firm odpowiedzialni za komputery, sieci i zasoby technologiczne zarówno w małych i średnich firmach, jak i w korporacjach. Jest ...

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

... automatyczne wykrycie go przez oprogramowanie bezpieczeństwa. Chociaż cechy robaka Flame różnią się od znanych do tej pory groźnych cyberbroni, takich jak Duqu czy Stuxnet, geografia ataków, wykorzystanie określonych luk w zabezpieczeniach oprogramowania oraz fakt, że atakowane są tylko wybrane komputery – wszystko to świadczy ...

-

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata]()

Internet rzeczy napędza rozwój cyfrowego świata

... definiowanych przez oprogramowanie”. Wypowiedź niezależnego eksperta Edwin Bendyk, wykładowca Collegium Civitas, dziennikarz i bloger piszący o wpływie techniki na życie społeczne „Słowo rewolucja trafnie opisuje obecny etap rozwoju Internetu, określany mianem Internet rzeczy, w którym do sieci włączeni są nie tylko ludzie i komputery, ale także ...

-

![Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem [© Creativa - Fotolia.com] Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem]()

Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem

... z zewnątrz. Pytani o najbardziej niebezpieczne z obecnych zagrożeń, respondenci najczęściej wymieniali różnego rodzaju złośliwe oprogramowanie (wirusy, robaki, malware [39%]), które dostają się do sieci firmowej głównie przez komputery szeregowych pracowników. W większości przypadków są to drobne incydenty, które chociaż chwilowo obciążają sieć ...

-

![Darmowy hot spot - wróg numer 1? Darmowy hot spot - wróg numer 1?]()

Darmowy hot spot - wróg numer 1?

... oprogramowanie zabezpieczające: nawet na wakacjach powinieneś posiadać zainstalowane skuteczne, kompleksowe rozwiązanie bezpieczeństwa na swoim notebooku, smartfonie lub tablecie. Zawsze aktualizuj oprogramowanie: system operacyjny i używane oprogramowanie ... Zachowaj ostrożność w kafejkach internetowych: komputery publiczne są na ogół niedostatecznie ...

-

![Włamanie do sieci: jak działają hakerzy? Włamanie do sieci: jak działają hakerzy?]()

Włamanie do sieci: jak działają hakerzy?

... po dostaniu się do sieci może wyglądać następująco: Zainstaluje dodatkowe oprogramowanie umożliwiające dalszą penetrację sieci. Zmapuje sieć, by zlokalizować serwery, których ... Przykładem takiego działania jest atak grupy Carbanak. W tym wypadku cyberprzestępcy namierzyli komputery administratorów sieci, by uzyskać podgląd monitoringu w banku. Dzięki ...

-

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online]()

7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online

... G DATA Security Labs pokazują, że strony poświęcone opiece zdrowotnej infekują komputery internautów. Są wśród nich zarówno fałszywe apteki, jak i ... zabezpieczyć przed malwarem poprzez instalację odpowiednich aplikacji antywirusowych i aktualizację oprogramowanie na komputerach Strony związane z opieką zdrowotną znajdują się na szczycie ...

-

![Używasz Microsoft Silverlight? Strzeż się! Używasz Microsoft Silverlight? Strzeż się!]()

Używasz Microsoft Silverlight? Strzeż się!

... oraz tworzenia do nich łatek bezpieczeństwa. Za każdym razem, gdy instalujemy na komputerze oprogramowanie firm trzecich, zwiększamy potencjalnie ryzyko ataku, poprzez luki, jakie może posiadać instalowanie oprogramowanie. Jeśli chcemy uruchomić oprogramowanie Microsoft Silverlight musimy upewnić się, że jest on aktualizowany na bieżąco. Jeżeli ...

-

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze]()

Antywirusy G Data Business 14 już po premierze

... efektywnych metod stosowanych przez cyberprzestępców infekujących komputery i sieci za pomocą złośliwego oprogramowania. Nie ... oprogramowanie zarządzane centralnie, które automatycznie chroni wszystkie serwery, stacje robocze, laptopy czy smartfony z systemem Android i iOS bez wpływu na ich wydajność. G DATA Client Security Business Oprogramowanie ...

-

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku]()

Cyberprzestępczość w 2017 roku

... oprogramowanie przez Wi-Fi Cyberprzestępczość pod znakiem botnetów i ataków DDoS to trend, który utrzyma się w przyszłym roku. Potencjalnie może zostać stworzony pierwszy „robak Wi-Fi”, czyli szkodliwe oprogramowanie ... stopniu skupiała się na routerach i urządzeniach innych niż komputery PC. Robak Wi-Fi to logiczna konsekwencja ataku z wykorzystaniem ...

-

![Popcorn Time - wyjątkowy typ ransomware Popcorn Time - wyjątkowy typ ransomware]()

Popcorn Time - wyjątkowy typ ransomware

... wykorzystują 2 sprawdzone metody dostarczenia złośliwych plików na nasze komputery. Kampanie spamowe, w których wykorzystywane są wcześniej wykradzione bazy mailingowe. ... : Fundament to sprawdzone oprogramowanie antywirusowe Kopie zapasowe najważniejszych dla nas plików (zdjęcia, arkusze z pracy itp.) Aktualizacja głupcze! Oprogramowanie na Twoim ...

-

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma]()

10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma

... urządzenie w firmie ma zainstalowane oprogramowanie antywirusowe? - Od lat powtarzamy przedsiębiorcom, że tak naprawdę każde urządzenie w firmie może zostać wykorzystane przez przestępców - tłumaczy Robert Dziemianko z G DATA, firmy dostarczającej oprogramowanie antywirusowe. - Cyberprzestępcy mogą zainfekować komputery w momencie, gdy pracownik ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Komputer zombie - jak się chronić? [© stoupa - Fotolia.com] Komputer zombie - jak się chronić?](https://s3.egospodarka.pl/grafika/komputery-zombie/Komputer-zombie-jak-sie-chronic-MBuPgy.jpg)

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-internecie/Jak-wyglada-bezpieczenstwo-dzieci-w-Internecie-138765-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2015 [© sp4764 - Fotolia.com] ESET: zagrożenia internetowe II 2015](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2015-153263-150x100crop.jpg)

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?](https://s3.egospodarka.pl/grafika//CRM-czy-to-sie-oplaca-iG7AEZ.jpg)

![Novell przejmuje Ximian [© Nmedia - Fotolia.com] Novell przejmuje Ximian](https://s3.egospodarka.pl/grafika/novell/Novell-przejmuje-Ximian-Qq30bx.jpg)

![10 wskazówek jak chronić komputer Apple [© lukatme1 - Fotolia.com] 10 wskazówek jak chronić komputer Apple](https://s3.egospodarka.pl/grafika2/system-OS-X/10-wskazowek-jak-chronic-komputer-Apple-144400-150x100crop.jpg)

![5 powodów, dla których aktualizacja oprogramowania jest ważna [© pixabay.com] 5 powodów, dla których aktualizacja oprogramowania jest ważna](https://s3.egospodarka.pl/grafika2/oprogramowanie/5-powodow-dla-ktorych-aktualizacja-oprogramowania-jest-wazna-249318-150x100crop.jpg)

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Zagrozenia-w-Internecie-I-VI-2007-apURW9.jpg)

![Bezpieczeństwo IT w chmurze [© Scanrail - Fotolia.com] Bezpieczeństwo IT w chmurze](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-w-chmurze-apURW9.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata](https://s3.egospodarka.pl/grafika2/Internet-Wszechrzeczy/Internet-rzeczy-napedza-rozwoj-cyfrowego-swiata-135959-150x100crop.jpg)

![Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem [© Creativa - Fotolia.com] Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem](https://s3.egospodarka.pl/grafika2/polskie-firmy/Bezpieczenstwo-IT-w-firmach-mobilnosc-najwiekszym-wyzwaniem-143310-150x100crop.jpg)

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online](https://s3.egospodarka.pl/grafika2/apteki-online/7-sposobow-na-infekcje-czyli-jak-bezpiecznie-kupowac-w-aptekach-online-166711-150x100crop.jpg)

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/Antywirusy-G-Data-Business-14-juz-po-premierze-173164-150x100crop.jpg)

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepczosc-w-2017-roku-186454-150x100crop.jpg)

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/10-pytan-o-cyberbezpieczenstwo-ktore-powinna-sobie-zadac-kazda-firma-203530-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)

![Rynek samochodów elektrycznych na plusie po I kw. 2025 [© Freepik] Rynek samochodów elektrycznych na plusie po I kw. 2025](https://s3.egospodarka.pl/grafika2/motoryzacja/Rynek-samochodow-elektrycznych-na-plusie-po-I-kw-2025-266169-150x100crop.jpg)