-

![Windows XP: wsparcie tylko do 8 kwietnia 2014r. [© Syda Productions - Fotolia.com] Windows XP: wsparcie tylko do 8 kwietnia 2014r.]()

Windows XP: wsparcie tylko do 8 kwietnia 2014r.

... z różnych źródeł i odpowiedzieć na oczekiwania klientów. Pod jego kontrolą pracują zarówno komputery PC, laptopy, jak i tablety PC, dzięki czemu system daje ... firmę na problemy związane ze zgodnością wersji i z przepisami; firmy dostarczające oprogramowanie i sprzęt działający z Windows, prawdopodobnie również nie będą dłużej wspierać działania ...

-

![Bezpieczeństwo w sieci: 6 najczęstszych błędów [© flydragon - Fotolia.com] Bezpieczeństwo w sieci: 6 najczęstszych błędów]()

Bezpieczeństwo w sieci: 6 najczęstszych błędów

... Świadomość przestępców, że użytkownicy korzystają ze słabych haseł, to najczęstsza przyczyna tzw. ataków słownikowych na nasze komputery i konta online. Zasada ich działania jest prosta. Złośliwe oprogramowanie automatycznie próbuje, które hasło z listy najpopularniejszych zadziała w danym systemie czy portalu. Zagrożenie rośnie, gdy stosujemy ...

-

![Globalny spam w III kw. 2014 Globalny spam w III kw. 2014]()

Globalny spam w III kw. 2014

... , przez co wzrasta ryzyko zainfekowania ich urządzeń przez złośliwe oprogramowanie – spam w tym przypadku jest symptomem i początkiem problemu. Ataki komputerów zombie ... szaleje cyberprzestępczość? Niekoniecznie. Ranking „parszywej dwunastki” wskazuje jedynie stopień, w jakim krajowe komputery są używane do wysyłania spamu, co nie oznacza, że spamerzy ...

-

![Zagrożenia mobilne w 2015 r.: firmy muszą uważać [© iampixels - Fotolia.com] Zagrożenia mobilne w 2015 r.: firmy muszą uważać]()

Zagrożenia mobilne w 2015 r.: firmy muszą uważać

... się 82% wzrost częstotliwości ataków na prywatne i firmowe telefony i komputery przenośne. Niepokojący jest fakt, iż 44% przedsiębiorstw nie kontroluje służbowych ... całym świecie. Jakie będą największe zagrożenia roku 2015? Złośliwe oprogramowanie zero-second – wysyłanie przez hakerów złośliwego oprogramowania, które niszczy sieci korporacyjne (73 ...

-

![Złośliwe pliki pomocy atakują skrzynki [© psdesign1 - Fotolia.com] Złośliwe pliki pomocy atakują skrzynki]()

Złośliwe pliki pomocy atakują skrzynki

... załączniki posiadają rozszerzenie *.chm. Co ciekawe, hakerzy uciekli się do bardzo „modnego”, a zarazem skutecznego sposobu, by automatycznie wprowadzić złośliwe oprogramowanie na komputery swoich ofiar poprzez szkodliwe załączniki o rozszerzeniu *.chm. Chm jest rozszerzeniem odnoszącym się do skompilowanych plików w formacie HTML, używanych do ...

Tematy: Cryptowall, zagrożenia internetowe, wirusy, cyberprzestępcy, spam, phishing, hakerzy, ransomware -

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku]()

ESET przedstawia 5 największych wpadek 2015 roku

... infekcji przez cyberprzestępców były sztuczki socjotechniczne. Niezmiennie jednak komputery i systemy informatyczne najczęściej infekowano poprzez luki w zabezpieczeniach i ... być opresyjne rządy na Bliskim Wschodzie i w Afryce, podejrzewa się także, że oprogramowanie szpiegowskie od Hacking Team zakupiło CBA w Polsce. Od producenta zabawek ...

-

![2017: na co narażą nas cyberprzestępcy? 2017: na co narażą nas cyberprzestępcy?]()

2017: na co narażą nas cyberprzestępcy?

... infekują komputery. W 2017 roku należy spodziewać się dalszego wzrostu liczby zagrożeń mobilnych. Nic w tym dziwnego, ponieważ telefony zastępują powoli nasze komputery. ... Dziemianko z G DATA Software – Tego typu atak nie zostanie wykryty przez oprogramowanie antywirusowe zainstalowane na komputerze lub telefonie, a cyberprzestępcy bez naszej wiedzy ...

-

![Apple jeszcze bezpieczniejszy. Są nowe łatki [© SkyLine - Fotolia.com] Apple jeszcze bezpieczniejszy. Są nowe łatki]()

Apple jeszcze bezpieczniejszy. Są nowe łatki

... że Linuks, macOS oraz iOS to systemy, które są bardziej odporne na szkodliwe oprogramowanie niż Windows. Należy jednak zdawać sobie sprawę, że również one mogą ... także: - iPhone czy iPad? Który z nich generuje większy ruch w sieci? - iPhone 7 rozczaruje? Komputery Mac Użytkownicy Maców i MacBooków zachęcani są przez producenta do aktualizacji systemu ...

-

![Kaspersky Cybersecurity Index I poł. 2017 Kaspersky Cybersecurity Index I poł. 2017]()

Kaspersky Cybersecurity Index I poł. 2017

... dane użytkownika w telefonie i żądają okupu w zamian za ich odzyskanie, szkodliwe oprogramowanie stworzone w celu kradzieży pieniędzy z aplikacji bankowości mobilnej oraz strony phishingowe ... smartfony i tablety muszą być zabezpieczane w takim samym stopniu jak komputery. Oprócz zabezpieczenia własnych urządzeń ludzie powinni troszczyć się o siebie ...

-

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku]()

Najpopularniejsze cyberzagrożenia 2017 roku

... realizowane są przez komputery internautów z całego świata, które wcześniej zostały zainfekowane złośliwym oprogramowaniem i które pozostają pod kontrolą cyberprzestępców. Komputery takie tworzą ... pobrać i uruchomić na smartfonie swojej ofiary kolejne złośliwe oprogramowanie, przykładowo: wirusy szpiegujące użytkownika czy fałszywe aplikacje ...

-

![6 trendów, które w 2019 roku zmienią branżę IT 6 trendów, które w 2019 roku zmienią branżę IT]()

6 trendów, które w 2019 roku zmienią branżę IT

... ludzkiego języka, którym posługujemy się każdego dnia, na taki który jest w pełni zrozumiany przez komputery. I na odwrót. W roku 2019 zapowiada się prawdziwa rewolucja w tej dziedzinie. W grudniu Facebook udostępnił swój ... nowej generacji maszyn - mówi Witold Kowalczyk z polskiej firmy Bohr Technology Inc., która tworzy algorytmy i oprogramowanie ...

-

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego]()

Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego

... połowa Polaków posiada hasła zabezpieczające wszystkie ich urządzania elektroniczne, tj. komputery, laptopy, smartfony i tablety. Wciąż jednak 25 proc. osób wskazuje, że ... w różnych miejscach, z których potencjalnie mogłyby zostać przejęte; aktualizujmy na bieżąco oprogramowanie komputerów i smartfonów – dzięki temu ich producenci pomogą nam zwiększyć ...

-

![Linux: kolejne porozumienie [© Nmedia - Fotolia.com] Linux: kolejne porozumienie]()

Linux: kolejne porozumienie

... i sprzedawał oprogramowanie SuSE Linux Enterprise Server 8, wraz z komputerami opartymi na procesorach Intel x86. SuSE z kolei będzie licencjonowało oprogramowanie ... na Linuksa. Dzięki temu porozumieniu, będziemy mogli wraz z Sunem sprzedawać komputery wyposażone w system operacyjny, konkurując z innymi sprzedawcami Linuksa" - dodał Yates. ...

-

![Nowe notebooki Acera Nowe notebooki Acera]()

Nowe notebooki Acera

... 2GB. Minimalna pojemność dysku twardego nowego notebooka Acera to 40GB. Komputery TravelMate 2500 oferują szerokie spektrum możliwości komunikacyjnych, bowiem posiadają ... standardowe oprogramowanie zapewniające stabilniejszą pracę systemu - Acer Notebook Manager, Acer Launch Manager. Oprócz tego dostępne jest także dodatkowe oprogramowanie, w skład ...

-

![Drukarki laserowe HP - 20 lat historii [© violetkaipa - Fotolia.com] Drukarki laserowe HP - 20 lat historii]()

Drukarki laserowe HP - 20 lat historii

... fotokopii. Pierwsze drukarki laserowe, zbudowane w latach 70., przypominały komputery typu mainframe - zapewniały dobrą przepustowość i wydajność, ale były zbyt duże ... za pomocą przeglądarki internetowej, a także zarządzanie nimi w ten sposób. Oprogramowanie Digital Sending i HP Autostore umożliwia zapisywanie materiałów w postaci cyfrowej ...

-

![Telepraca nasza powszednia [© Minerva Studio - Fotolia.com] Telepraca nasza powszednia]()

Telepraca nasza powszednia

... posiadać najnowocześniejsze i najdroższe wyposażenie (sprzęt komputerowy i telekomunikacyjny, oprogramowanie, szybkie łącza). Minimalne wymagania techniczne do wykonywania telepracy ... miejsca wykonywania pracy. Ponieważ dużo osób ma własne komputery, dysponują dostępem do internetu, a także innymi urządzeniami teleinformatycznymi, może więc w ...

-

![Bezpieczeństwo w sieci coraz bardziej zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo w sieci coraz bardziej zagrożone]()

Bezpieczeństwo w sieci coraz bardziej zagrożone

... różnymi symbolami wskazującymi, które z nich są bezpieczne, lub czy zawierają oprogramowanie typu adware czy spyware albo treści uważane za odpowiednie tylko ... Ale użytkownicy muszą być świadomi, że jest wiele podrabianych produktów zabezpieczających komputery, dostępnych w Internecie. Prowadząca kampanię przeciwko oprogramowaniu typu spyware Suzi ...

-

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

... wykorzystujący lukę w mechanizmie Bluetooth OBEX Push do rozprzestrzeniania się na inne komputery. Rootkity - nierozwiązany problem Pod koniec 2005 roku odkryto ... - Flexispy. Jest to aplikacja komercyjna. Klient loguje się do portalu, a oprogramowanie po zainstalowaniu na telefonie komórkowym monitoruje wszystkie wykonane połączenia, wysłane ...

-

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007]()

Wirusy, trojany, phishing 2007

... poczucie bezpieczeństwa. Udział rynkowy macintoshy jest na tyle znaczący, że komputery Apple’a stają się celem pasożytów Zloba. Jak uczy ... profesjonalny. Narzędzia przestępstw są produkowane profesjonalnie, a zakupione pakiety masowo generują szkodliwe oprogramowanie. Wykradzione dane są sprzedawane za pośrednictwem podziemnych serwisów aukcyjnych. ...

-

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje]()

Zadbaj o bezpieczeństwo danych w wakacje

... pojawia się ikonka programu antywirusowego – istotne, czy komputer wspiera dane oprogramowanie, ma licencję, aktualną bazę wirusów i wyposażony jest w zaporę ogniową - firewall. I na to już niestety w wielu kafejkach internetowych liczyć nie możemy. Komputery faktycznie są, rzeczywiście mają możliwość łączenia się z globalną siecią, lecz ...

-

![Sklepy internetowe w Polsce 2007 Sklepy internetowe w Polsce 2007]()

Sklepy internetowe w Polsce 2007

... najpopularniejszy asortyment w sklepach internetowych składał się sprzęt elektroniczny, artykuły domowe, RTV, oraz komputery. Wśród produktów elektronicznych najczęściej można było znaleźć dzwonki do telefonów komórkowych i oprogramowanie komputerowe, a w przypadku usług głównie hosting oraz sprzedaż domen. Jedną z ważniejszych zmian w kontekście ...

-

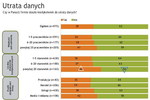

![Infekcja komputera: źródła zagrożeń 2008 Infekcja komputera: źródła zagrożeń 2008]()

Infekcja komputera: źródła zagrożeń 2008

... porównaniu z innymi regionami. W większości krajów azjatyckich takie automatycznie uruchamiane szkodliwe oprogramowanie należy do najpoważniejszych zagrożeń i w porównaniu z innymi regionami jest ... serwisów gier. Według Trend Micro, program najczęściej infekujący komputery w Europie, Afryce i na Bliskim Wschodzie to tzw. Trojan-pobieracz ( ...

-

![W dzień św. Walentego uważaj na phishing [© stoupa - Fotolia.com] W dzień św. Walentego uważaj na phishing]()

W dzień św. Walentego uważaj na phishing

... taki czas w roku, który rozgrzewa nie tylko serca zakochanych, ale również komputery twórców trojanów” – mówi Magnus Kalkuhl, starszy analityk wirusów pracujący dla Kaspersky Lab. „Internauci powinni regularnie uaktualniać swoje oprogramowanie antywirusowe oraz filtr spamowy i nie otwierać e-maili oraz kartek elektronicznych od nieznanych ...

-

![Ewolucja spamu 2008 Ewolucja spamu 2008]()

Ewolucja spamu 2008

... exe. Jednak zamiast uaktualnionej aplikacji w rzeczywistości pobierany był trojan downloader. Szkodliwe oprogramowanie było również umieszczane na zhakowanych stronach internetowych znajdujących się w ... oprogramowania - łącznie z rozwiązaniami antywirusowymi. W rzeczywistości, na komputery ofiar pobierał się jeden z wariantów trojana Trojan-PSW. ...

-

![Jak chronić dziecko w sieci? Jak chronić dziecko w sieci?]()

Jak chronić dziecko w sieci?

... wyląduje na zainfekowanej stronie. Jednak kompleksowe pakiety ochrony antywirusowej zabezpieczają komputery PC przed takimi szkodnikami. Traktuj Internet jak inne media. Ważne ... Musisz mieć jednak świadomość, że chociaż Twój komputer jest chroniony, oprogramowanie bezpieczeństwa nie może sprawdzić, czy Twoje dzieci ujawniają informacje osobiste lub ...

-

![Tragiczne zdarzenia a zagrożenia internetowe Tragiczne zdarzenia a zagrożenia internetowe]()

Tragiczne zdarzenia a zagrożenia internetowe

... za czasów Adolfa Hitlera wykorzystywano lęk przed zagrożeniem - realnym lub tylko wyobrażonym - by skłonić nieświadomych ludzi do pożądanego działania. Złośliwe oprogramowanie zarażające komputery przy wykorzystaniu tego mechanizmu nosi nazwę „scareware” (ang. scare – straszyć).

-

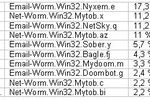

![Kaspersky Lab: szkodliwe programy VI 2010 Kaspersky Lab: szkodliwe programy VI 2010]()

Kaspersky Lab: szkodliwe programy VI 2010

... Program wykorzystuje stare luki CVE-2010-0806, aby ściągnąć szkodliwe programy na komputery ofiar. Przypomina to dobrze znany scenariusz, w którym pobrany zostaje Trojan-Downloader.Win32. ... JS.Fraud.af. W czerwcowym zestawieniu pojawiło się także potencjalnie niechciane oprogramowanie, wraz nową odmianą AdWare.Win32.FunWeb.ds na dwunastym miejscu ...

-

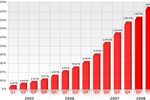

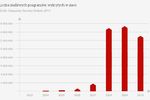

![Ewolucja spamu IV-VI 2010 Ewolucja spamu IV-VI 2010]()

Ewolucja spamu IV-VI 2010

... co doprowadziło do powszechnego lekceważenia kwestii związanych z bezpieczeństwem informatycznym. Takie niechronione komputery są najbardziej narażone na infekcję, a następnie wcielenie ... reklamującą Viagrę lub towary luksusowe, a czasem na stronę zawierającą szkodliwe oprogramowanie. Tego rodzaju taktyki już teraz są szeroko rozpowszechnione , a w ...

-

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

Bezpieczeństwo IT w polskich firmach

... również niewielkie firmy muszą stawić czoło wielu współczesnym wyzwaniom. W badaniach „Komputery w fi rmach“ w ramach D-Link Technology Trend, zrealizowanych przez Millward ... Zdecydowanym liderem wśród wykorzystywanych zabezpieczeń komputerów firmowych jest oprogramowanie antywirusowe. Korzystanie z niego zadeklarowało aż 91% pracowników. Trend ...

-

![Bezpieczeństwo w sieci 2010 Bezpieczeństwo w sieci 2010]()

Bezpieczeństwo w sieci 2010

... oprogramowania, jakie w ubiegłym roku dało się we znaki posiadaczom komputerów. Z analiz przeprowadzonych przez laboratoria PandaLabs wynika, ze atakowały one nasze komputery dwukrotnie częściej niż "tradycyjne" wirusy i stanowiły przeszło 55 procent wszystkich złośliwych programów, na jakie można było natknąć się w sieci. Jak ...

-

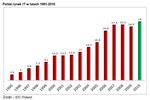

![Polski rynek IT 2010 - Computerworld TOP 200 Polski rynek IT 2010 - Computerworld TOP 200]()

Polski rynek IT 2010 - Computerworld TOP 200

... . Dane w naszych tabelach uwzględniają notebooki i drukarki tej marki. I właśnie komputery przenośne są motorem wzrostu koreańskiego producenta w uwzględnianych przez nas ... naszego portfolio. Dzięki temu powstała unikatowa oferta pod hasłem 'sprzęt i oprogramowanie zaprojektowane, aby działać razem'" - mówi Andrzej Dopierała, prezes Oracle Polska. ...

-

![Cyberprzestępcy atakują smartfony Cyberprzestępcy atakują smartfony]()

Cyberprzestępcy atakują smartfony

... kiedykolwiek wcześniej. Chociaż te ostatnie przykłady były związane z atakami na komputery, możemy przypuszczać, że mobilni cyberprzestępcy zastosują te same środki i zasady w ... mobilne powinny obowiązkowo posiadać oprogramowanie do szyfrowania i zdalnego usuwania danych; Należy regularnie uaktualniać system operacyjny i oprogramowanie firm trzecich; ...

-

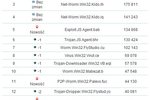

![Spam w XII 2011 r. Spam w XII 2011 r.]()

Spam w XII 2011 r.

... ze świętami Bożego Narodzenia, podczas których wiele osób wyłącza swoje komputery domowe i firmowe. Odsetek spamu pochodzącego z innych krajów w rankingu Top 20 zmienił się nieznacznie – o mniej niż 1 punkt procentowy. Szkodliwe oprogramowanie w ruchu pocztowym W grudniu szkodliwe załączniki zostały wykryte w 4% wszystkich wiadomości e-mail ...

-

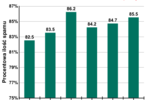

![ESET: zagrożenia internetowe I 2012 ESET: zagrożenia internetowe I 2012]()

ESET: zagrożenia internetowe I 2012

... raportu nt. zagrożeń, które w ubiegłym miesiącu najczęściej infekowały komputery użytkowników na całym świecie, analitycy firmy ESET zwracają uwagę ... , który po zainfekowaniu komputera przekierowuje internautę na strony WWW, zawierające złośliwe oprogramowanie. Zagrożenie ukrywa się w kodzie HTML. 10. Win32/Spy.Ursnif.A Pozycja w poprzednim ...

-

![Botnet HLUX zamknięty Botnet HLUX zamknięty]()

Botnet HLUX zamknięty

... botnet był nowy, szkodliwe oprogramowanie zostało stworzone przy pomocy tego samego kodu, który wykorzystano pierwotnie. Nowe szkodliwe oprogramowanie pokazało, że drugi botnet posiadał kilka ... Do chwili obecnej wykryto 109 000 unikatowych adresów IP, z wykorzystaniem których działały zainfekowane komputery wchodzące w skład nowego Hluxa. Ogromna ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Windows XP: wsparcie tylko do 8 kwietnia 2014r. [© Syda Productions - Fotolia.com] Windows XP: wsparcie tylko do 8 kwietnia 2014r.](https://s3.egospodarka.pl/grafika2/Windows-XP/Windows-XP-wsparcie-tylko-do-8-kwietnia-2014r-128297-150x100crop.jpg)

![Bezpieczeństwo w sieci: 6 najczęstszych błędów [© flydragon - Fotolia.com] Bezpieczeństwo w sieci: 6 najczęstszych błędów](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Bezpieczenstwo-w-sieci-6-najczestszych-bledow-139525-150x100crop.jpg)

![Zagrożenia mobilne w 2015 r.: firmy muszą uważać [© iampixels - Fotolia.com] Zagrożenia mobilne w 2015 r.: firmy muszą uważać](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-mobilne-w-2015-r-firmy-musza-uwazac-148024-150x100crop.jpg)

![Złośliwe pliki pomocy atakują skrzynki [© psdesign1 - Fotolia.com] Złośliwe pliki pomocy atakują skrzynki](https://s3.egospodarka.pl/grafika2/Cryptowall/Zlosliwe-pliki-pomocy-atakuja-skrzynki-152945-150x100crop.jpg)

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/ESET-przedstawia-5-najwiekszych-wpadek-2015-roku-169742-150x100crop.jpg)

![Apple jeszcze bezpieczniejszy. Są nowe łatki [© SkyLine - Fotolia.com] Apple jeszcze bezpieczniejszy. Są nowe łatki](https://s3.egospodarka.pl/grafika2/Apple/Apple-jeszcze-bezpieczniejszy-Sa-nowe-latki-187559-150x100crop.jpg)

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Najpopularniejsze-cyberzagrozenia-2017-roku-200213-150x100crop.jpg)

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego](https://s3.egospodarka.pl/grafika2/haslo/Bezpieczne-haslo-to-podstawa-1-4-Polakow-nie-stosuje-zadnego-244969-150x100crop.jpg)

![Linux: kolejne porozumienie [© Nmedia - Fotolia.com] Linux: kolejne porozumienie](https://s3.egospodarka.pl/grafika/linux/Linux-kolejne-porozumienie-Qq30bx.jpg)

![Drukarki laserowe HP - 20 lat historii [© violetkaipa - Fotolia.com] Drukarki laserowe HP - 20 lat historii](https://s3.egospodarka.pl/grafika/HP-LaserJet/Drukarki-laserowe-HP-20-lat-historii-SdaIr2.jpg)

![Telepraca nasza powszednia [© Minerva Studio - Fotolia.com] Telepraca nasza powszednia](https://s3.egospodarka.pl/grafika/praca-zdalna/Telepraca-nasza-powszednia-iG7AEZ.jpg)

![Bezpieczeństwo w sieci coraz bardziej zagrożone [© Scanrail - Fotolia.com] Bezpieczeństwo w sieci coraz bardziej zagrożone](https://s3.egospodarka.pl/grafika/antywirus/Bezpieczenstwo-w-sieci-coraz-bardziej-zagrozone-apURW9.jpg)

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-2007-apURW9.jpg)

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje](https://s3.egospodarka.pl/grafika/hakerzy/Zadbaj-o-bezpieczenstwo-danych-w-wakacje-MBuPgy.jpg)

![W dzień św. Walentego uważaj na phishing [© stoupa - Fotolia.com] W dzień św. Walentego uważaj na phishing](https://s3.egospodarka.pl/grafika/Dzien-Zakochanych/W-dzien-sw-Walentego-uwazaj-na-phishing-MBuPgy.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)