-

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017]()

Cisco: bezpieczeństwo w Internecie I poł. 2017

... zagrożenia, krytycznego znaczenia nabiera możliwość pomiarów efektywności istniejących systemów zabezpieczeń. Cisco śledzi postępy w redukcji czasu TTD (Time To Detection ... firm przyznało się do poniesienia strat w ostatnim roku, związanych z atakami na ich systemy IT, a około 25% utraciło klientów i potencjalne zyski. - Przemysł – 40% menedżerów ...

-

![Już 38% firm ubezpiecza się od skutków cyberataków [© momius - Fotolia.com] Już 38% firm ubezpiecza się od skutków cyberataków]()

Już 38% firm ubezpiecza się od skutków cyberataków

... aktualizujemy systemy i oprogramowanie, w tym rozwiązania antywirusowe? Czy udzielając dostępu do danych korzystamy z dwu- lub wieloskładnikowej autoryzacji? Czy dysponujemy aktualnym backupem danych, mogąc szybko przywrócić niesprawne maszyny do stanu zapisanego nawet minutę przed przestojem? Uczciwa lista wdrożonych zabezpieczeń i strategia ...

-

![Umowa z dostawcą SaaS. Co należy wiedzieć? Umowa z dostawcą SaaS. Co należy wiedzieć?]()

Umowa z dostawcą SaaS. Co należy wiedzieć?

... systemy wspierające działanie biznesu i systemy narzędziowe. Do pierwszej kategorii zaliczyć możemy te wspierające użytkowników końcowych jak Microsoft 365®, czy systemy CRM. Do drugiej – choćby systemy przetwarzające dane i oferujące ich analizy wykonywane przez sztuczną inteligencję, systemy ... dużą ilość dodatkowych zabezpieczeń, jest bardzo ...

-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... mogą zastosować jedną warstwę ochrony i zainstalować na przykład oprogramowanie antywirusowe na swoich urządzeniach. Jednak firmy wymagają już bardziej rozbudowanych zabezpieczeń. Wielowarstwowe systemy XDR szybko wykrywają zagrożenia i skracają czas reakcji oraz łagodzenia ich skutków. Rozwiązania klasy SecureEdge zapewniają bezpieczny dostęp do ...

-

![Na cyberataki i kradzież tożsamości podatny jest już każdy [© Brian Jackson - Fotolia.com] Na cyberataki i kradzież tożsamości podatny jest już każdy]()

Na cyberataki i kradzież tożsamości podatny jest już każdy

... ticketów Microsoft Active Directory. Błędne konfiguracje zabezpieczeń. Testy X-Force Red wskazują, że błędne konfiguracje zabezpieczeń stanowiły 30% wszystkich zidentyfikowanych zagrożeń, ... możliwości bezpieczeństwa oraz wykrywania i reagowania na przestarzałe aplikacje i systemy. Przetestuj swoje środowiska pod kątem wystąpienia skrajnych warunków i ...

-

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS]()

Ryzykowny Internet - nowy raport ISS

... zjawisko – przejścia od ataków komputerowych na pojedyncze punkty do ataków na dużą skalę oddziałujących na systemy informatyczne o krytycznym znaczeniu. To zjawisko, w połączeniu z brakiem odpowiednich zabezpieczeń i wiedzy w zakresie ochrony systemów w firmach, środowiskach rządowych i wśród użytkowników domowych pozwala przypuszczać, że robaki ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... bez wzbudzania jakichkolwiek podejrzeń, że nastąpiła kradzież danych. O infekcję nietrudno... Surfując po Internecie bez odpowiednich zabezpieczeń, nietrudno zainfekować swój system szkodliwym programem. Ponieważ programy i systemy operacyjne są niezwykle złożone, często zawierają kilka słabych "punktów", które nie są widoczne dla niewprawnego oka ...

-

![Ochrona przed ransomware w 10 krokach Ochrona przed ransomware w 10 krokach]()

Ochrona przed ransomware w 10 krokach

... je na osobnym urządzeniu w trybie offline. Korzystaj z profesjonalnych zabezpieczeń internetowych oraz narzędzi pozwalających skanować zawartość e-maili, stron ... lub nierozpoznane pliki mogą być analizowane i uruchamiane w bezpieczny sposób. Aktualizuj swoje systemy operacyjne, urządzenia oraz oprogramowanie. Upewnij się, że Twój antywirus, IPS i ...

-

![7 trendów w rozwoju inteligentnych miast [© pixabay.com] 7 trendów w rozwoju inteligentnych miast]()

7 trendów w rozwoju inteligentnych miast

... pokazują, że władze miast muszą z większą uwagą podejść do kwestii zabezpieczeń cybernetycznych. W wielu miejscach jeszcze nie opracowano planów działań określających sposób ... nasilał, a podmioty zarówno publiczne, jak i prywatne będą coraz częściej stawiać na systemy, które przetwarzają na brzegu sieci, a tym samym zwiększają efektywność ...

-

![5 najważniejszych trendów technologicznych w 2025 roku [© Freepik] 5 najważniejszych trendów technologicznych w 2025 roku]()

5 najważniejszych trendów technologicznych w 2025 roku

... dostaw czy predykcyjne utrzymanie ruchu, bez konieczności ciągłego nadzoru człowieka. Systemy AI będą w stanie podejmować dynamiczne decyzje we wrażliwych obszarach, ... . Cyberbezpieczeństwo nie może jednak ograniczać się wyłącznie do technicznych zabezpieczeń – równie istotne są kwestie psychologiczne. Z tego względu konieczne jest kompleksowe ...

-

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee]()

Nowe cyber-zagrożenia wg McAfee

... spodziewać się rozszerzenia ich działalności na inne obszary technologii, jak systemy VoIP i RFID, ponieważ stają się one coraz popularniejsze. Zabezpieczenia aplikacji ... całym świecie. Spam obrazkowy (image spam) jest najnowszą formą omijania zabezpieczeń. Przestępczość internetowa przenosi się do obszaru telefonii komórkowej Chociaż obecnie ...

-

![Zabezpieczenia sieci: problem z aktualizacją [© stoupa - Fotolia.com] Zabezpieczenia sieci: problem z aktualizacją]()

Zabezpieczenia sieci: problem z aktualizacją

... wdrażania jest niewystarczający. Problemy związane z wdrażaniem zabezpieczeń W opinii ekspertów branża zabezpieczeń z początku reagowała na rosnącą liczbę ... ciągu istotne, ponieważ niektóre zagrożenia zawsze będą musiały zostać pozytywnie zidentyfikowane. Niektóre systemy wykrywania będą musiały odwoływać się do internetowych usług usuwania skutków ...

-

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs]()

Zagrożenia w sieci w 2009 r. wg TrendLabs

... Runtime) pociągnie za sobą rozwój nowych rodzajów ataków. Alternatywne systemy operacyjne. Wszystko, co dobre, szybko się kończy — w tym rzekome bezpieczeństwo ... zdalnej i inne. Wojny gangów cybernetycznych. Analitycy zajmujący się dziedziną zabezpieczeń zapowiadają wojny wirusów, robaków i botnetów jako skutek coraz bardziej zaciętej walki ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... że zagrożenie nie dotyczy polskich klientów banku (dzięki nowocześniejszym od skandynawskich zabezpieczeń stosowanych w Polsce), jednak wiele osób wyrażało obawy o swoje środki ... z naszego konta. Inne wyjście? Kaspersky Lab podaje, iż istnieją systemy, które znacząco zwiększają bezpieczeństwo naszych oszczędności. W przypadku zagranicznych sklepów ...

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... za milczenie. 2. Dwuskładnikowe uwierzytelnianie zastąpi model zabezpieczeń bazujący na jednym haśle Model zabezpieczeń wykorzystujący jedno hasło jest już nieaktualny. Łatwe do ... po nią sięgać kolejni dostawcy. Wraz z rozprzestrzenianiem się rozwiązania na inne systemy, zainteresują się nim także hakerzy szukając sposobów na obejście zabezpieczenia. ...

-

![Do jakich wniosków prowadzą największe ataki hakerów? [© anurak - Fotolia.com] Do jakich wniosków prowadzą największe ataki hakerów?]()

Do jakich wniosków prowadzą największe ataki hakerów?

... w 2017 roku mieliśmy również do czynienia ze szkodliwym oprogramowaniem infekującym systemy firm i instytucji w wielu krajach. W ciągu jednego dnia oprogramowanie ... zabezpieczeń. Każde przedsiębiorstwo musi wiedzieć, jak działają usługi, z których korzysta, i jakie opcje konfiguracji ma do wyboru. Po każdej zmianie ustawień zabezpieczeń ...

-

![Adobe łata krytyczne luki w wielu swoich produktach Adobe łata krytyczne luki w wielu swoich produktach]()

Adobe łata krytyczne luki w wielu swoich produktach

... . Ostatnią, choć nie mniej ważną, jest sprawa aktualizacji programu Adobe Flash Player (systemy: Windows, macOS, Linux i Chrome OS). Warto jednak zaznaczyć, że aktualizacje te wcale nie zawierają poprawek dla zabezpieczeń, a jedynie rozwiązują problemy dotyczące funkcji i wydajności. „Dobrą praktyką w zarządzaniu aktualizacjami, jest stosowanie ...

-

![3 aspekty bezpieczeństwa chmury w firmie 3 aspekty bezpieczeństwa chmury w firmie]()

3 aspekty bezpieczeństwa chmury w firmie

... ekspertów Fortinet. 1) Środowisko wielochmurowe pojawia się spontanicznie Praktyka pokazuje, że systemy wielochmurowe najczęściej powstają w firmach zupełnie spontanicznie, co oznacza, ... . Każda z wykorzystywanych usług ma odrębną, często niezbyt jasną politykę zabezpieczeń, co w efekcie zwiększa ryzyko naruszenia poufności danych. Należy pamiętać, ...

-

![Cyberataki na szpitale niosą śmierć. Jak się chronić? Cyberataki na szpitale niosą śmierć. Jak się chronić?]()

Cyberataki na szpitale niosą śmierć. Jak się chronić?

... efekcie, po kliknięciu jednej z nich, systemy komputerowe kliniki zostały zaszyfrowane, uniemożliwiając dalszą pracę ... zabezpieczeń opartych na sygnaturach. Chociaż same zabezpieczenia oparte na sygnaturach nie są wystarczające do wykrywania i zapobiegania wyrafinowanym cyberatakom ransomware zaprojektowanym w celu uniknięcia tradycyjnych zabezpieczeń ...

-

![Phishing: sztuczna inteligencja pomaga cyberprzestępcom Phishing: sztuczna inteligencja pomaga cyberprzestępcom]()

Phishing: sztuczna inteligencja pomaga cyberprzestępcom

... – dodaje Jaeson Schultz z Cisco Talos. Jak cyberprzestępcy unikają zabezpieczeń dzięki taktykom unikowym Systemy cyberbezpieczeństwa stale monitorują sieć w poszukiwaniu potencjalnych treści phishingowych. Skuteczny cyberprzestępca musi znaleźć sposób na obejście zabezpieczeń, najczęściej zmuszając ofiarę do opuszczenia bezpiecznej sieci. Istnieje ...

-

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera]()

Motoryzacja przyszłości. Kradzież samochodu w rękach hakera

... nasz kolejny, nowszy samochód będzie posiadał jeszcze więcej funkcjonalności opartych o systemy IT oraz dostęp do sieci. Niestety, wraz z technologiami przyspieszają ... nad klimatyzacją, hamulcami i układem kierowniczym. Ten przykład przyczynił się do poprawy zabezpieczeń marki Jeep. Niemal dekadę później wciąż jednak słyszymy cyklicznie nie tylko ...

-

![6 trendów w cyberbezpieczeństwie na 2025 rok 6 trendów w cyberbezpieczeństwie na 2025 rok]()

6 trendów w cyberbezpieczeństwie na 2025 rok

... ataku Cyberprzestępcy coraz częściej stosują podejście tzw. podwójnego uderzenia. Oznacza to, że po złamaniu zabezpieczeń ofiary wykonują kolejną czynność. Przykładowo, kradnąc kryptowaluty, jednocześnie mogą przejąć pliki cookies czy ... of Service), który poprzez zablokowanie dostępu do zasobów czy usług, tym bardziej paraliżuje systemy ...

-

![Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach]()

Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach

... narzędzi EDR nie jest zainstalowana (np. systemy chmurowe lub urządzenia mobilne, brzegowe i IoT), całkowite wyłączenie AV i EDR, korzystanie z własnych technik podatnego sterownika (BYOVD), ukrywanie shellcode w niepozornych programach ładujących, przekierowanie wywołań w Windows w celu złamania zabezpieczeń EDR/AV. Rezultatem będą szybsze ataki ...

-

![Cyberbezpieczeństwo w erze dronów [© Freepik] Cyberbezpieczeństwo w erze dronów]()

Cyberbezpieczeństwo w erze dronów

... potrzebę wdrażania zabezpieczeń i środków ochronnych. Eksperci wskazują, że większość komercyjnych dronów nie jest projektowana z myślą o zaawansowanych mechanizmach ochronnych. Większość producentów skupia się na funkcjonalnościach, takich jak zasięg czy jakość kamer, zaniedbując kwestię cyberbezpieczeństwa. To sprawia, że systemy kontroli tych ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... użytkowników domowych, jak i korporacyjnych. Znamienne jest to, że ataki na systemy korporacyjne wykorzystywały w zasadzie te same taktyki i szkodliwy kod co ataki na ... użytkowników. Szkodliwe oprogramowanie stanie się jeszcze bardziej proaktywne w zwalczaniu zabezpieczeń antywirusowych, podobnie jak inne zagrożenia. Możemy się również spodziewać, ...

-

![Bezpieczeństwo w sieci w 2011 roku [© stoupa - Fotolia.com] Bezpieczeństwo w sieci w 2011 roku]()

Bezpieczeństwo w sieci w 2011 roku

... wspierały tradycyjne systemy oparte na analizie sygnatur, algorytmach heurystycznych i algorytmach analizy zachowań. Administratorzy odpowiedzialni za ochronę systemów będą potrzebowali narzędzi, które umożliwią dokładne obserwowanie ruchu sieciowego, na przykład aplikacji web, aby ustanowić odpowiednie polityki zabezpieczeń i systemy kontroli ...

-

![Phishing: trendy grudzień 2014 Phishing: trendy grudzień 2014]()

Phishing: trendy grudzień 2014

... dane pochodzą z najnowszego raportu RSA, działu zabezpieczeń firmy EMC, „Online Fraud Report”, w którym przedstawiono najistotniejsze informacje dotyczące aktualnych trendów w atakach typu phishing. Zdaniem RSA rok 2014 będzie zapamiętany jako rok cyberprzestępczości ukierunkowanej na systemy POS i kradzieże danych kart kredytowych. Eksperci ...

-

![Ochrona danych w chmurze kluczowa dla firm [© Jakub Jirsák - Fotolia.com] Ochrona danych w chmurze kluczowa dla firm]()

Ochrona danych w chmurze kluczowa dla firm

... , że bezpieczeństwo danych firmowych w sieci to nie tylko kwestia zabezpieczeń fizycznych, jakie stosuje dostawca danego rozwiązania. Są to oczywiście kwestie ... ograniczenie ilości równoczesnych zalogowań przy wykorzystaniu tego samego loginu. Tego typu systemy służą do udostępniania poufnych dokumentów partnerom biznesowym, potencjalnym inwestorom, w ...

-

![Hakerzy - historia prawdziwa Hakerzy - historia prawdziwa]()

Hakerzy - historia prawdziwa

... pierwszym na świecie phreakerem, czyli osobą zajmującą się łamaniem zabezpieczeń telefonicznych w celu prowadzenia tańszych lub całkowicie darmowych rozmów telefonicznych. Phreaking ... grupa hakerów znajdująca się w Rumunii mogła przeniknąć do komputerów kontrolujących systemy podtrzymywania życia w stacji badawczej na Antarktydzie. Do konfrontacji ze ...

-

![Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej]()

Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej

... do ochrony IT obiektów przemysłowych, łącząc w jednym pakiecie czołowe technologie, usługi oraz wiedzę ekspercką firmy Kaspersky Lab. Technologie informacyjne oraz systemy automatyzacji procesów mają istotne znaczenie dla działania wszystkich współczesnych obiektów przemysłowych — od elektrowni, rafinerii i linii montażowych po kolej, lotniska oraz ...

-

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy]()

12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy

... , ponieważ ciągle wiele przedmiotów IoT pracuje w oparciu o nieaktualizowane systemy lub aplikacje zawierające luki bezpieczeństwa. Z dużą dozą prawdopodobieństwa ... na zaprogramowanych i zautomatyzowanych infekcjach malware, ale raczej na cierpliwym poznawaniu zabezpieczeń i unikaniu wykrycia. Zwiększenie ilości ataków z użyciem wbudowanych języków ...

-

![Malware LemonDuck powraca Malware LemonDuck powraca]()

Malware LemonDuck powraca

... na dobre. W rzeczywistości złośliwe oprogramowanie często powraca po ewolucji, która wspiera zadawanie większych obrażeń. Technologie zabezpieczeń oparte na sygnaturach, takie jak systemy antywirusowe czy systemy zapobiegania włamaniom (IPS), działają jedynie o sygnatury dotychczasowego krajobrazu zagrożeń, Dlatego pamiętajmy, aby upewnić się, czy ...

-

![Najgroźniejsze złośliwe programy w lutym 2025 [© Freepik] Najgroźniejsze złośliwe programy w lutym 2025]()

Najgroźniejsze złośliwe programy w lutym 2025

... dzięki szerokiemu zastosowaniu w kampaniach phishingowych, a jego zdolność do omijania zabezpieczeń, takich jak User Account Control (UAC), czyni go wszechstronnym ... ), który szybko zyskał rozgłos dzięki atakom na systemy Windows, macOS i Linux; a także Akira – stosunkowo nowa grupa, atakująca systemy Windows i Linux, znana z wykorzystywania ...

-

![CeBIT 2003 tuż, tuż... [© violetkaipa - Fotolia.com] CeBIT 2003 tuż, tuż...]()

CeBIT 2003 tuż, tuż...

... mają zrewolucjonizować wdrażanie, instalowanie i eksploatację złożonych środowisk mySAP, oferując skalowalność, wysoki poziom dostępności, elastyczność oraz najwyższe standardy zabezpieczeń. Systemy autonomiczne – PRIMETIME - firma zaprezentuje ofertę systemów autonomicznych, które mogą wykonywać funkcje samonaprawiania. To co jeszcze niedawno było ...

-

![Hakerzy atakują Londyn [© stoupa - Fotolia.com] Hakerzy atakują Londyn]()

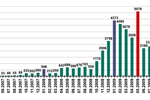

Hakerzy atakują Londyn

... ze strony hakerów oraz ewentualne działania terrorystyczne wskutek braku zabezpieczeń w obrębie bezprzewodowych sieci komputerowych. Na przestrzeni ostatniego roku liczba sieci ... "Technologia wyszukiwania nowych sieci stała się nagle ogólnodostępna, a systemy operacyjne takie jak Windows XP potrafią automatycznie informować o wykryciu w pobliżu ...

Tematy: hakerzy, rsa security

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-I-pol-2017-195800-150x100crop.jpg)

![Już 38% firm ubezpiecza się od skutków cyberataków [© momius - Fotolia.com] Już 38% firm ubezpiecza się od skutków cyberataków](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Juz-38-firm-ubezpiecza-sie-od-skutkow-cyberatakow-215069-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Na cyberataki i kradzież tożsamości podatny jest już każdy [© Brian Jackson - Fotolia.com] Na cyberataki i kradzież tożsamości podatny jest już każdy](https://s3.egospodarka.pl/grafika2/kradziez-tozsamosci/Na-cyberataki-i-kradziez-tozsamosci-podatny-jest-juz-kazdy-258173-150x100crop.jpg)

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS](https://s3.egospodarka.pl/grafika/wirusy/Ryzykowny-Internet-nowy-raport-ISS-MBuPgy.jpg)

![7 trendów w rozwoju inteligentnych miast [© pixabay.com] 7 trendów w rozwoju inteligentnych miast](https://s3.egospodarka.pl/grafika2/inteligentne-miasta/7-trendow-w-rozwoju-inteligentnych-miast-236359-150x100crop.jpg)

![5 najważniejszych trendów technologicznych w 2025 roku [© Freepik] 5 najważniejszych trendów technologicznych w 2025 roku](https://s3.egospodarka.pl/grafika2/trendy-technologiczne/5-najwazniejszych-trendow-technologicznych-w-2025-roku-263500-150x100crop.jpg)

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee](https://s3.egospodarka.pl/grafika/bezpieczenstwo-danych/Nowe-cyber-zagrozenia-wg-McAfee-apURW9.jpg)

![Zabezpieczenia sieci: problem z aktualizacją [© stoupa - Fotolia.com] Zabezpieczenia sieci: problem z aktualizacją](https://s3.egospodarka.pl/grafika/aktualizacja-zabezpieczen/Zabezpieczenia-sieci-problem-z-aktualizacja-MBuPgy.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Do jakich wniosków prowadzą największe ataki hakerów? [© anurak - Fotolia.com] Do jakich wniosków prowadzą największe ataki hakerów?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Do-jakich-wnioskow-prowadza-najwieksze-ataki-hakerow-202741-150x100crop.jpg)

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Motoryzacja-przyszlosci-Kradziez-samochodu-w-rekach-hakera-253074-150x100crop.jpg)

![Cyberbezpieczeństwo w erze dronów [© Freepik] Cyberbezpieczeństwo w erze dronów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-w-erze-dronow-264562-150x100crop.jpg)

![Bezpieczeństwo w sieci w 2011 roku [© stoupa - Fotolia.com] Bezpieczeństwo w sieci w 2011 roku](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-w-2011-roku-MBuPgy.jpg)

![Ochrona danych w chmurze kluczowa dla firm [© Jakub Jirsák - Fotolia.com] Ochrona danych w chmurze kluczowa dla firm](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Ochrona-danych-w-chmurze-kluczowa-dla-firm-151560-150x100crop.jpg)

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/12-najwiekszych-zagrozen-2017-Poznaj-pomysly-cyberprzestepcy-187616-150x100crop.jpg)

![Najgroźniejsze złośliwe programy w lutym 2025 [© Freepik] Najgroźniejsze złośliwe programy w lutym 2025](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Najgrozniejsze-zlosliwe-programy-w-lutym-2025-265401-150x100crop.jpg)

![CeBIT 2003 tuż, tuż... [© violetkaipa - Fotolia.com] CeBIT 2003 tuż, tuż...](https://s3.egospodarka.pl/grafika/cebit/CeBIT-2003-tuz-tuz-SdaIr2.jpg)

![Hakerzy atakują Londyn [© stoupa - Fotolia.com] Hakerzy atakują Londyn](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-atakuja-Londyn-MBuPgy.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)