-

![Symantec kontra spyware [© Nmedia - Fotolia.com] Symantec kontra spyware]()

Symantec kontra spyware

... zabezpieczeń, co chroni przed nowymi zagrożeniami. Moduł Norton QuickScan w konfiguracji domyślnej rozpoczyna skanowanie natychmiast po pobraniu najnowszych uaktualnień zabezpieczeń ... w systemie. Norton Internet Security 2005 AntiSpyware Edition obsługuje systemy operacyjne Microsoft Windows 2000 Professional i Windows XP oraz przeglądarkę Microsoft ...

-

![Microsoft zamyka system wsparcia Windows 98 [© Nmedia - Fotolia.com] Microsoft zamyka system wsparcia Windows 98]()

Microsoft zamyka system wsparcia Windows 98

... w końcu 2003 roku, ale w dalszym ciągu oferował odpłatną pomoc i krytyczne aktualizacje zabezpieczeń. Ale to także w tej chwili się skończy. Ta zmiana oznacza, że ci ... "kończy wsparcie dla tych produktów, ponieważ są przestarzałe oraz że te starsze systemy operacyjne wystawiają klientów na zagrożenia bezpieczeństwa". Mikko Hyponnen z fińskiej firmy ...

-

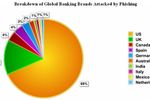

![Oszustwa internetowe XI 2006 Oszustwa internetowe XI 2006]()

Oszustwa internetowe XI 2006

... aktualizacji zabezpieczeń wprowadzonych właśnie przez bank. W rzeczywistości użytkownicy byli kierowani do stron, które gromadziły dane użytkowników banku w celu późniejszego ich wykorzystania przez oszustów. Ta sprytna metoda była powiązana z faktem, że w Stanach Zjednoczonych instytucje finansowe muszą do końca roku dostosować swoje systemy ...

-

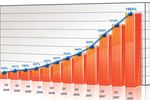

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... 2006 r. i od tego czasu pracowaliśmy nad aktualizacją zabezpieczeń. Początkowo miała być opublikowana w ramach kwietniowej aktualizacji zabezpieczeń, przypadającej na 10 kwietnia 2007r. Ze względu na ... bez wątpienia potwierdzi dotychczasowe trendy. Czas pokaże, jak bezpieczne są w rzeczywistości obecne systemy operacyjne oraz jakie nowe metody ...

-

![Trend Micro: ataki internetowe 2007 Trend Micro: ataki internetowe 2007]()

Trend Micro: ataki internetowe 2007

... , takie jak poczta elektroniczna, komunikatory internetowe oraz systemy wymiany plików, nadal będą narażone na zagrożenia treści, takie jak spam obrazami, złośliwe łącza URL oraz załączniki przygotowane z wykorzystaniem metod socjotechnicznych. Strategie ochrony danych i zabezpieczeń oprogramowania staną się standardem w cyklu życia oprogramowania ...

-

![Sieci firmowe nie są gotowe na cyberataki [© Scanrail - Fotolia.com] Sieci firmowe nie są gotowe na cyberataki]()

Sieci firmowe nie są gotowe na cyberataki

... Raport wskazuje, że ponad 80% ataków na sieć jest ukierunkowanych na systemy internetowe. Istotną rolę odgrywają tu dwa elementy: serwisy i aplikacje ... się w ostatnich sześciu miesiącach" - powiedział Mike Dausin, dyrektor działu zaawansowanych zabezpieczeń (Advanced Security Intelligence) w HP TippingPoint DVLabs. Ponadto w pierwszej połowie roku ...

-

![Polacy a ubezpieczenie nieruchomości [© Scanrail - Fotolia.com] Polacy a ubezpieczenie nieruchomości]()

Polacy a ubezpieczenie nieruchomości

... drzwi posiadają certyfikat, można liczyć nawet na kilkunastoprocentową zniżkę. Podobnie w przypadku rolet czy krat w oknach. Bardziej wyszukanym sposobem zabezpieczeń są systemy antypożarowe, częściej spotykane w biurach, ale obecnie też coraz bardziej popularne w mieszkaniach prywatnych. Kolejnym sposobem na oszczędność jest opłacenie składki ...

-

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa]()

BYOD a bezpieczna sieć firmowa

... BYOD musi jednak być przeprowadzone w sposób świadomy i kontrolowany, aby uniknąć osłabienia zabezpieczeń firmy. Bring Your Own Device Według firmy badawczej Canalys, w ... że aplikacja chroniąca firmowe urządzenia posiada funkcję skanowania złośliwych linków i załączników – systemy oparte na chmurze sprawdzają się w tym przypadku najlepiej, blokując ...

-

![Zakupy w sieci opłacane przelewami online Zakupy w sieci opłacane przelewami online]()

Zakupy w sieci opłacane przelewami online

... – Korzystając z pośrednictwa uznanych dostawców płatności zarówno sprzedawca, jak i kupujący mają zagwarantowany najwyższy standard zabezpieczeń, który spełnia tak rygorystyczne wymogi, jak bankowość internetowa. Dotyczy to dostawców, których systemy posiadają nie tylko certyfikaty SSL EV, ale przede wszystkim certyfikat PCI DSS – informuje Adrian ...

-

![F-Secure Software Updater [© alphaspirit - Fotolia.com] F-Secure Software Updater]()

F-Secure Software Updater

... ” luk w oprogramowaniu. Dzięki narzędziu Software Updater firmowe systemy operacyjne i aplikacje zawsze będą aktualne. Program skanuje komputery w poszukiwaniu ... są narażone na niebezpieczeństwo. Software Updater łączy kompleksowe funkcje zabezpieczeń z automatycznymi aktualizacjami oprogramowania, dzięki czemu oferuje istotne usprawnienie dla małych ...

-

![F-Secure DeepGuard 5 [© Ben Chams - Fotolia.com] F-Secure DeepGuard 5]()

F-Secure DeepGuard 5

... skutki i metody ich działania pozostają jednak niezmienne. Technologia zabezpieczeń przed tego typu złośliwym oprogramowaniem oparta jest na obserwacji i analizie ich zachowania. Zastosowany w przypadku DeepGuard 5 system określany również jako Host Intrusion Prevention System (systemy wykrywania i zapobiegania włamaniom) działa w oparciu o stałe ...

-

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013]()

Ataki hakerskie 2013

... związanymi z bezpieczeństwem (Security Information and Event Management — SIEM), systemy inteligentnej analizy sieci i analiza wielkich zbiorów danych, ... znaczenie mają zabezpieczenia analityczne i procedury zarządzania Instytucje wykorzystujące technologie zabezpieczeń analitycznych skuteczniej wykrywały cyberataki i ograniczały ich skutki, co ...

-

![Dobre praktyki użytkowania usług IaaS [© Vladislav Kochelaevs - Fotolia.com] Dobre praktyki użytkowania usług IaaS]()

Dobre praktyki użytkowania usług IaaS

... wprowadzenie zabezpieczeń w sieci firmowej zminimalizujesz ryzyko infekcji koniami trojańskimi lub innym złośliwym oprogramowaniem, które może przechwycić dane logowania użytkownika. Upewnij się, że oprogramowanie antywirusowe jest aktualizowane na bieżąco i skanuje komputery w regularnych odstępach czasu. Zainstaluj sieciowy firewall oraz systemy ...

-

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia]()

Microsoft Windows Server 2003 niebawem bez wsparcia

... już poprawek, ale poprawki do wspieranych systemów mogą eksponować luki w starszych edycjach. Systemy operacyjne nie biorą się z próżni i nie są pisane od zera, ... i w niej odnaleźć słabe punkty systemu, a następnie wykorzystać te informacje do przełamania zabezpieczeń edycji, która już tej poprawki nie otrzyma – komentuje Jakub Hryciuk, dyrektor ...

-

![5 trendów wpływających na bezpieczeństwo IT [© Creativa Images - Fotolia.com] 5 trendów wpływających na bezpieczeństwo IT]()

5 trendów wpływających na bezpieczeństwo IT

... wykrywanie ataków i ich blokowanie w czasie rzeczywistym za pomocą odpowiednich rozwiązań monitoringu i zabezpieczeń. Wszyscy wiemy, że czas reakcji przeciążonego zespołu jest daleki od ideału, dlatego jest bardzo ważne, aby mieć systemy, które nadają priorytety alertom i przypisują oceny ryzyka w zależności od kontekstu do każdego ...

-

![Cyberprzestępczość: co przeraża małe i średnie przedsiębiorstwa? [© maxsim - Fotolia.com] Cyberprzestępczość: co przeraża małe i średnie przedsiębiorstwa?]()

Cyberprzestępczość: co przeraża małe i średnie przedsiębiorstwa?

... temat czyhających na niego niebezpieczeństw, znajduje przełożenie na stosowanie odpowiednich zabezpieczeń – mówi Łukasz Daszkiewicz, kierownik produktów bezpieczeństwa z home.pl. ... .), nie rozsyłają poufnych danych w e-mailach (41 proc.). Ankietowani aktualizują także systemy operacyjne (40 proc.), szkolą pracowników z bezpieczeństwa w sieci (28 proc ...

-

![Ransomware kosztowało nas ponad miliard dolarów [© kaptn - Fotolia.com] Ransomware kosztowało nas ponad miliard dolarów]()

Ransomware kosztowało nas ponad miliard dolarów

... z czego aż 53% stanęło oko w oko z tym problemem pomimo posiadania wielowarstwowych zabezpieczeń. Znakomita większość ofiar (94%) deklaruje, że nie zapłaciła cyberprzestępcom okupu. Pozostali przyznali ... SPX z firmy Anzena - Zważywszy na fakt, że na rynku dostępne są systemy backupu, które kilka TB utraconych danych przywracają w 15 minut to brak ...

-

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo]()

Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo

... zabezpieczeń infrastruktury IT są pracownicy, ponieważ nie tylko dają się nabrać na socjotechniczne sztuczki cyberprzestępców, ale też zdarza im się zupełnie świadomie ignorować ostrzeżenia wyświetlane przez systemy ... ,97% wartości straty, w sytuacji gdy firma nie posiada zabezpieczeń. Ważne, by pamiętać, że rozwiązania UTM, firewalle i oprogramowanie ...

-

![Jak działa blockchain? [© Sashkin - Fotolia.com] Jak działa blockchain?]()

Jak działa blockchain?

... systemu obrotu. W tak zorganizowanej infrastrukturze bezpieczeństwo plików jest zależne od poziomu zabezpieczeń centralnego rejestru (tzw. a single point of failure), który ogniskuje ataki ... użytkowników może zawierać transakcje lub/i weryfikować nowe zestawy danych. Systemy publiczne mają wielu anonimowych walidatorów transakcji (tj. górników). ...

-

![Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski [© leowolfert - Fotolia.com] Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski]()

Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski

... gwarancyjnej, w zależności od zakresu polisy oraz posiadanych przez firmę zabezpieczeń, stosowanych procedur bezpieczeństwa oraz poziomu udziału własnego w szkodzie – zauważą ... firmom w Polsce. O ile instytucje finansowe zazwyczaj mają zaawansowane systemy cyberochrony i działy dedykowane zapewnieniu cyberbezpieczeństwa, o tyle mniejsze firmy takiego ...

-

![Coraz więcej cyberataków na przemysł energetyczny Coraz więcej cyberataków na przemysł energetyczny]()

Coraz więcej cyberataków na przemysł energetyczny

... Arabii Saudyjskiej. Oprogramowanie było ściśle ukierunkowane na stosowany w branży system zabezpieczeń Triconex. Atak nie był jednak związany z działaniami wywiadowczymi, celem było ... . Ostatni przykład pochodzi sprzed zaledwie miesiąca, gdy zaszyfrowane zostały systemy norweskiego producenta aluminium Norsk Hydro. – Przestępcom wystarczy jeden ...

-

![Poczta e-mail głównym źródłem ransomware Poczta e-mail głównym źródłem ransomware]()

Poczta e-mail głównym źródłem ransomware

... też rozwiązania umożliwiające zidentyfikowanie ewentualnych luk w zabezpieczeniach. Aby takie systemy były skuteczne, powinny na bieżąco synchronizować między sobą informacje. Nie należy też zapominać, że często to człowiek okazuje się najsłabszym ogniwem w łańcuchu zabezpieczeń. Dlatego każdy pracownik powinien wiedzieć na co uważać i znać ...

-

![Kolejna epidemia cyberataków ransomware Kolejna epidemia cyberataków ransomware]()

Kolejna epidemia cyberataków ransomware

... Pointa. Dały one cyberprzestępcom możliwość pokonania zabezpieczeń i infiltracji sieci organizacji. Sytuacja pozwoliła na coraz śmielsze działania hakerów, a ich efektem są cyberataki ransomware, które polegają na szyfrowaniu setek tysięcy plików, obezwładniając użytkowników i wykorzystując systemy IT jako zakładników. W części przypadków firmy ...

-

![3 trendy technologiczne z czasów pandemii [© WrightStudio - Fotolia.com] 3 trendy technologiczne z czasów pandemii]()

3 trendy technologiczne z czasów pandemii

... firmy tworzące oprogramowanie w modelu SaaS, twierdzi, że rosnący popyt na implementację zabezpieczeń przed cyberatakami szczególnie w branżach takich jak bankowość, czy opieka zdrowotna ... podkreśliła znaczenie i wartość API w komercyjnej przestrzeni bankowej. Systemy oparte na interfejsach programowania aplikacji umożliwiają szybkie płatności, ...

-

![Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie [© Tanusha - Fotolia.com] Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie]()

Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie

... lub przestarzałe systemy operacyjne mogą prowadzić do naruszenia zabezpieczeń i utraty danych. Organizacje muszą brać to zagadnienie pod uwagę podczas wdrażania strategii cyberbezpieczeństwa. Oznacza to konieczność kształcenia pracowników w dziedzinie zagrożeń związanych z pozbywaniem się starych urządzeń oraz ustanawiania odpowiednich zabezpieczeń ...

-

![Smartfon dla dziecka - jak zadbać o bezpieczeństwo? [© pixabay.com] Smartfon dla dziecka - jak zadbać o bezpieczeństwo?]()

Smartfon dla dziecka - jak zadbać o bezpieczeństwo?

... zacznie być użytkowany warto zapoznać się z rozwiązaniami od renomowanych dostawców zabezpieczeń, które chronią dane Twojego dziecka. Dodatkowo warto też sprawdzić, jak producent ... i ile czasu spędzi przed ekranem danego dnia. Umożliwiają to zarówno systemy iOS, jak i Android. Kontrola rodzicielska może być aktywowana zaraz po wyjęciu urządzenia ...

-

![Dark web monitoring - dlaczego należy kontrolować ciemną sieć? Dark web monitoring - dlaczego należy kontrolować ciemną sieć?]()

Dark web monitoring - dlaczego należy kontrolować ciemną sieć?

... złośliwej aktywności i badania systemów pod względem nietypowych działań w przypadku, gdy systemy firmy zostały już zaatakowane. Szybsze reagowanie na incydenty – Dark ... cyberochronnymi. Pozwoli to na generowanie dokładniejszych informacji o zagrożeniach i stanie zabezpieczeń. Chcąc zapobiegać wyciekom biznesowych informacji do dark webu, należy ...

-

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne]()

7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne

... które mogą nastąpić po incydencie. Dostawców chmur też dotykają awarie jak również są celem dla cyberprzestępców. 4. Brak regularnych poprawek zabezpieczeń Brak poprawek naraża systemy chmurowe na wykorzystanie luk w zabezpieczeniach. To z kolei może skutkować atakiem złośliwym oprogramowaniem czy wyciekiem danych. Zarządzanie poprawkami, wdrażanie ...

-

![Edukacja pod ostrzałem cyberprzestępców [© gpointstudio na Freepik] Edukacja pod ostrzałem cyberprzestępców]()

Edukacja pod ostrzałem cyberprzestępców

... dane analityczne wyraźnie wskazują, że ponad 90 proc. skutecznych ataków na systemy firm wynika z błędu ludzkiego. Instytucje edukacyjne należą do głównych celów hakerów i ... urządzenia, korzystają z publicznego Wi-Fi, a także pracują zdalnie z miejsc o niskim poziomie zabezpieczeń, co czyni sieci uczelniane bardziej podatnymi na ataki. Placówki ...

-

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów]()

Cyfrowa tożsamość na celowniku hakerów

... . W związku z tym niezwykle ważne jest, aby firmy regularnie monitorowały swoje systemy i wdrażały środki bezpieczeństwa, aby zapobiegać takim atakom. Zagrożenia związane z tożsamością – ... w tym kwartale wykazało źle skonfigurowane lub nie w pełni włączone rozwiązania zabezpieczeń sieciowych. Raport Cisco Talos podkreśla, że ataki na tożsamość są ...

-

![Nowe procesory Intel Xeon 2,8 i 2,6 GHz [© violetkaipa - Fotolia.com] Nowe procesory Intel Xeon 2,8 i 2,6 GHz]()

Nowe procesory Intel Xeon 2,8 i 2,6 GHz

... Web hosting), buforowania danych, mechanizmów wyszukiwania, zabezpieczeń i przesyłu mediów strumieniowych. Te efektywne kosztowo serwery oparte na architekturze Intela wykorzystywane są do budowania skalowalnej infrastruktury, np. u dostawców usług internetowych, którzy mogą systematycznie rozszerzać swoje systemy i zdwajać je zapewniając sobie tym ...

Tematy: procesory intel xeon, intel corporation -

![Ascom Poland na targach INTERTELECOM 2003 [© violetkaipa - Fotolia.com] Ascom Poland na targach INTERTELECOM 2003]()

Ascom Poland na targach INTERTELECOM 2003

... konfigurację nie tylko liczby modułów prostownikowych, ale także zestawu zabezpieczeń bateryjnych i odbiorczych. Te właściwości siłowni determinują jej zastosowanie szczególnie przy budowie infrastruktury telefonii GSM. Po zainstalowaniu kolejnych modułów ta sama siłownia może zasilać systemy GSM 3G bez potrzeby dodawania kolejnych siłowni. Bez ...

-

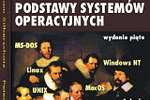

![A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki]()

A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki

... operacyjnych, przedstawiono także usługi telnet i FTP, pewne rozproszone systemy operacyjne oraz problemy z nimi związane. W rozdziale siedemnastym omówiono ... przede wszystkim przed zniszczeniem i poznaniem przez osoby trzecie). Mamy tu omówienie zabezpieczeń w różnych systemach (UNIX, MULTICS, Windows NT) i popularnych rodzajów zagrożeń (jak: ...

Tematy: -

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym]()

Zaufanie w handlu elektronicznym

... sklepów nie stosuje odpowiednich zabezpieczeń. Po drugiej stronie muru nieufności stoją sprzedawcy, którzy przeważnie zdają sobie sprawę z obaw klientów. Istnieje więc obopólna świadomość, że konieczne jest zwiększenie zaufania w transakcjach on-line. Bezpieczna infrastruktura sieciowa, bezpieczne systemy płatności i przeprowadzania transakcji ...

-

![Internet i komputery w Polsce - raport 2005 Internet i komputery w Polsce - raport 2005]()

Internet i komputery w Polsce - raport 2005

... milionów do ponad trzech milionów ośmiuset tysięcy. 2.4.2 Rodzaje zabezpieczeń informatycznych stosowanych przez przedsiębiorstwa Zabezpieczenia informatyczne stosowane przez ... przedsiębiorstw średnich oraz 71% przedsiębiorstw małych. Drugim w kolejności były systemy zaporowe tzw. firewalls (zarówno w postaci oprogramowania jak i sprzętu) stosowane ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Symantec kontra spyware [© Nmedia - Fotolia.com] Symantec kontra spyware](https://s3.egospodarka.pl/grafika/Symantec/Symantec-kontra-spyware-Qq30bx.jpg)

![Microsoft zamyka system wsparcia Windows 98 [© Nmedia - Fotolia.com] Microsoft zamyka system wsparcia Windows 98](https://s3.egospodarka.pl/grafika/Windows-98/Microsoft-zamyka-system-wsparcia-Windows-98-Qq30bx.jpg)

![Sieci firmowe nie są gotowe na cyberataki [© Scanrail - Fotolia.com] Sieci firmowe nie są gotowe na cyberataki](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Sieci-firmowe-nie-sa-gotowe-na-cyberataki-apURW9.jpg)

![Polacy a ubezpieczenie nieruchomości [© Scanrail - Fotolia.com] Polacy a ubezpieczenie nieruchomości](https://s3.egospodarka.pl/grafika/ubezpieczenia/Polacy-a-ubezpieczenie-nieruchomosci-apURW9.jpg)

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-bezpieczna-siec-firmowa-103745-150x100crop.jpg)

![F-Secure Software Updater [© alphaspirit - Fotolia.com] F-Secure Software Updater](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-Software-Updater-108167-150x100crop.jpg)

![F-Secure DeepGuard 5 [© Ben Chams - Fotolia.com] F-Secure DeepGuard 5](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/F-Secure-DeepGuard-5-119659-150x100crop.jpg)

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2013-125731-150x100crop.jpg)

![Dobre praktyki użytkowania usług IaaS [© Vladislav Kochelaevs - Fotolia.com] Dobre praktyki użytkowania usług IaaS](https://s3.egospodarka.pl/grafika2/IaaS/Dobre-praktyki-uzytkowania-uslug-IaaS-140967-150x100crop.jpg)

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia](https://s3.egospodarka.pl/grafika2/Windows-Server-2003/Microsoft-Windows-Server-2003-niebawem-bez-wsparcia-152807-150x100crop.jpg)

![5 trendów wpływających na bezpieczeństwo IT [© Creativa Images - Fotolia.com] 5 trendów wpływających na bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/5-trendow-wplywajacych-na-bezpieczenstwo-IT-164939-150x100crop.jpg)

![Cyberprzestępczość: co przeraża małe i średnie przedsiębiorstwa? [© maxsim - Fotolia.com] Cyberprzestępczość: co przeraża małe i średnie przedsiębiorstwa?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Cyberprzestepczosc-co-przeraza-male-i-srednie-przedsiebiorstwa-172347-150x100crop.jpg)

![Ransomware kosztowało nas ponad miliard dolarów [© kaptn - Fotolia.com] Ransomware kosztowało nas ponad miliard dolarów](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-kosztowalo-nas-ponad-miliard-dolarow-190090-150x100crop.jpg)

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-drozsze-niz-inwestycja-w-cyberbezpieczenstwo-191670-150x100crop.jpg)

![Jak działa blockchain? [© Sashkin - Fotolia.com] Jak działa blockchain?](https://s3.egospodarka.pl/grafika2/blockchain/Jak-dziala-blockchain-204379-150x100crop.jpg)

![Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski [© leowolfert - Fotolia.com] Ubezpieczenie ryzyk cybernetycznych osłabi atak hakerski](https://s3.egospodarka.pl/grafika2/ubezpieczenie-ryzyk-cybernetycznych/Ubezpieczenie-ryzyk-cybernetycznych-oslabi-atak-hakerski-210733-150x100crop.jpg)

![3 trendy technologiczne z czasów pandemii [© WrightStudio - Fotolia.com] 3 trendy technologiczne z czasów pandemii](https://s3.egospodarka.pl/grafika2/SaaS/3-trendy-technologiczne-z-czasow-pandemii-234259-150x100crop.jpg)

![Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie [© Tanusha - Fotolia.com] Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Firmowe-dane-na-prywatnych-telefonach-i-laptopach-Do-kupienia-w-komisie-234916-150x100crop.jpg)

![Smartfon dla dziecka - jak zadbać o bezpieczeństwo? [© pixabay.com] Smartfon dla dziecka - jak zadbać o bezpieczeństwo?](https://s3.egospodarka.pl/grafika2/smartfony/Smartfon-dla-dziecka-jak-zadbac-o-bezpieczenstwo-249819-150x100crop.jpg)

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne](https://s3.egospodarka.pl/grafika2/dane-w-chmurze/7-bledow-ktorych-musisz-unikac-aby-dane-w-chmurze-byly-bezpieczne-257901-150x100crop.jpg)

![Edukacja pod ostrzałem cyberprzestępców [© gpointstudio na Freepik] Edukacja pod ostrzałem cyberprzestępców](https://s3.egospodarka.pl/grafika2/cyberataki/Edukacja-pod-ostrzalem-cyberprzestepcow-261566-150x100crop.jpg)

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów](https://s3.egospodarka.pl/grafika2/cyberataki/Cyfrowa-tozsamosc-na-celowniku-hakerow-263139-150x100crop.jpg)

![Nowe procesory Intel Xeon 2,8 i 2,6 GHz [© violetkaipa - Fotolia.com] Nowe procesory Intel Xeon 2,8 i 2,6 GHz](https://s3.egospodarka.pl/grafika/procesory-intel-xeon/Nowe-procesory-Intel-Xeon-2-8-i-2-6-GHz-SdaIr2.jpg)

![Ascom Poland na targach INTERTELECOM 2003 [© violetkaipa - Fotolia.com] Ascom Poland na targach INTERTELECOM 2003](https://s3.egospodarka.pl/grafika/intertelecom/Ascom-Poland-na-targach-INTERTELECOM-2003-SdaIr2.jpg)

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym](https://s3.egospodarka.pl/grafika/handel-elektroniczny/Zaufanie-w-handlu-elektronicznym-iG7AEZ.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)