-

![Download SUSE Linux 10.1 z www [© Nmedia - Fotolia.com] Download SUSE Linux 10.1 z www]()

Download SUSE Linux 10.1 z www

... systemem oraz usługi zabezpieczeń aplikacji Novell AppArmor. Doświadczenia Novella z wersji SUSE Linux 10.1 zostaną wykorzystane w ramach projektu Code 10, mającego na celu przygotowanie wydajnej, niezawodnej i bezpiecznej platformy sieciowej i desktopowej dla biznesu. W ramach Code 10 powstają m.in. systemy SUSE Linux Enterprise Server ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... ataki typu phishing, które wykorzystują wykonywanie skryptów między różnymi strefami zabezpieczeń, stanowią tylko niewielki odsetek znanych ataków. Funkcje bezpieczeństwa ... z Kaspersky Lab, bez wątpienia Vista jest bezpieczniejsza niż wcześniejsze systemy operacyjne Microsoftu. System skonfigurowany w taki sposób, aby blokował wszystko z ...

-

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności]()

Karty kredytowe a bezpieczeństwo płatności

... do środków, poprzez swego rodzaju "dematerializację" karty kredytowej. Pierwsza strategia zaowocowała dodatkowymi systemami zabezpieczeń, oferowanymi przez operatorów najpopularniejszych kart płatniczych oraz banki-wystawców (systemy "Verified by Visa", "MasterCard SecureCode"). Druga - powstaniem tzw. kart wirtualnych. Karty wirtualne Rozwój ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

Społeczeństwo informacyjne 2004-2006

... miało własnej strony WWW w 2006 r. 8. W 2006 r. 94% przedsiębiorstw z dostępem do Internetu stosowało co najmniej jedno spośród następujących zabezpieczeń informatycznych: ochrona antywirusowa, systemy zaporowe, serwery szyfrujące lub przechowywanie kopii zapasowych poza siedzibą firmy. 9. W 2005 r. przez Internet kupowało 23% firm, a sprzedawało ...

-

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady]()

Bezpieczeństwo sieci firmowej - porady

... sieci przedsiębiorstwa i dopilnuj, aby wszystkie systemy operacyjne i inne aplikacje były uaktualniane i korygowane najnowszymi poprawkami. Uaktywnij funkcję automatycznego uaktualniania w systemach operacyjnych, przeglądarkach i aplikacjach wszystkich użytkowników. Opublikuj reguły zabezpieczeń i korzystania z Internetu dla użytkowników komputerów ...

-

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych]()

Symantec: rozwiązania do szyfrowania danych

... Control zarządza użyciem przenośnych urządzeń dyskowych poprzez szereg zabezpieczeń, na przykład poprzez monitorowanie wykorzystania urządzenia i transferu plików ... wymiennych urządzeń pamięciowych, czy też stosowaniem szyfrowania. Nowo obsługiwane systemy klienckie Symantec dostarcza szereg rozwiązań szyfrujących przeznaczonych dla przedsiębiorstw ...

-

![Technologia ważna dla usług edukacyjnych [© Scanrail - Fotolia.com] Technologia ważna dla usług edukacyjnych]()

Technologia ważna dla usług edukacyjnych

... stawiano wykorzystanie technologii do lepszej współpracy, wprowadzanie silniejszych zabezpieczeń systemów komputerowych w kampusach oraz wykorzystanie technologii do ... uczenia się. Ponadto oczekują lepszego wykorzystania inwestycji w systemy oceniania na podstawie danych i systemy podejmowania decyzji. Przedstawiciele szkół wyższych na całym świecie ...

-

![Niebezpieczne strony internetowe I kw. 2011 Niebezpieczne strony internetowe I kw. 2011]()

Niebezpieczne strony internetowe I kw. 2011

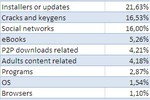

... . Z analizy PandaLabs, laboratorium systemów zabezpieczających firmy Panda Security, lidera zabezpieczeń działających w chmurze wynika, że 25 proc. stron jako wabik wykorzystywało ... Najczęściej poszukiwanym systemem operacyjnym jest Windows, za którym plasują się systemy Mac i Linux. Na rynku przeglądarek internetowych nadal dominuje Explorer, któremu ...

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

... udają swoje oryginalne odpowiedniki. Najczęściej są to fałszywe elektroniczne bankowe systemy transakcyjne, choć zdarzały się też przypadki podszywania się pod znane serwisy aukcyjne ... i musi na nim zostać zastosowany tzw. jailbreak, czyli usunięcie oryginalnych zabezpieczeń firmy Apple. MIT 10: Portale społecznościowe są niegroźne i wolne od ...

-

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur]()

Bezpieczeństwo IT: brak zaufania do infrastruktur

... liczby nowoczesnych technologii z zakresu ciągłej dostępności, zaawansowanych zabezpieczeń oraz zintegrowanych systemów tworzenia i odtwarzania kopii zapasowych. ... że wdrożono już w nim więcej nowoczesnych, strategicznych technologii, takich jak systemy analizy wielkich zbiorów danych. Brak zaufania do infrastruktur technologicznych: Niemal ...

-

![FireEye Oculus dla sektora MSP [© yuriy - Fotolia.com] FireEye Oculus dla sektora MSP]()

FireEye Oculus dla sektora MSP

... i wywołaniami zwrotnymi dla wielu protokołów. Zabezpiecza w ten sposób poufne dane i systemy. Ochrona przed zagrożeniami w poczcie elektronicznej — małe i średnie firmy mogą wykorzystać ... dostępnych tu narzędzi warto wymienić: Continuous Monitoring — analizy zabezpieczeń FireEye rozszerzają możliwości informatyków w firmie klienta i pozwalają ...

-

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach]()

Bezpieczeństwo IT w 5 krokach

... miast. To właśnie te instytucje powinny zwrócić szczególną uwagę na poziom zabezpieczeń, którymi się posługują. Czy wdrożona polityka bezpieczeństwa jest realizowana? W ... od typowych komputerów po telefony czy tablety. Szybko mutuje, omijając tradycyjne systemy bezpieczeństwa. Do wykrycia nie wystarczy antywirus czy firewall. Ponadto zainfekowane ...

-

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015]()

Trend Micro: zagrożenia internetowe II kw. 2015

... , udoskonalając sposoby działania i bardziej precyzyjnie dobierając cele, aby skuteczniej infekować systemy. Odbiciem tego trendu jest dramatyczny wzrost częstotliwości stosowania kilku tradycyjnych ... się równie niebezpieczne. Cyberprzestępcy wykorzystają każdą lukę i słabość, a wyspecjalizowane aplikacje wymagają wyspecjalizowanych zabezpieczeń, ...

-

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku]()

ESET przedstawia 5 największych wpadek 2015 roku

... cyberprzestępców były sztuczki socjotechniczne. Niezmiennie jednak komputery i systemy informatyczne najczęściej infekowano poprzez luki w zabezpieczeniach i oprogramowaniu. ... włamanie do Hacking Team – firmy od dawna krytykowanej przez branżę zabezpieczeń informatycznych za tworzenie oprogramowania szpiegowskiego do nielegalnego wykorzystania przez ...

-

![Szkodliwe oprogramowanie celuje w przemysł Szkodliwe oprogramowanie celuje w przemysł]()

Szkodliwe oprogramowanie celuje w przemysł

... cyberzagrożeń dla infrastruktury krytycznej sugeruje, że przemysłowe systemy sterowania powinny zostać odpowiednio zabezpieczone przed szkodliwym oprogramowaniem zarówno wewnątrz, jak i na zewnątrz sieci. Ponadto z naszych obserwacji wynika, że niezależnie od wyrafinowania systemu zabezpieczeń ataki niemal zawsze rozpoczynają się od najsłabszego ...

-

![5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera 5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera]()

5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera

... strony internetowej. Zdobywa również plany budynku oraz wiedzę o systemach zabezpieczeń i punktach dostępu. Czasem decyduje się odwiedzić siedzibę firmy (np. podczas ... dostęp do wewnętrznych zasobów sieciowych, będzie próbował złamać kolejne systemy i konta użytkowników. Celem jest dalsza ekspansja, mapowanie sieci, lokalizowanie plików ...

-

![Czy NSA stworzyła bitcoin? [© fotogestoeber - Fotolia.com] Czy NSA stworzyła bitcoin?]()

Czy NSA stworzyła bitcoin?

... przez NSA i w tym fakcie specjaliści dopatrują się „dodatkowej” warstwy zabezpieczeń, ulokowanej w blockchain, która jest niewidoczna i niewykrywalna, a która pozwala NSA zobaczyć więcej informacji ... według tej teorii – już czekają, aby rozwinąć skrzydła, czyli własne systemy powiązane z bitcoinami lub innymi kryptowalutami. Nieśmiało mówi się też, ...

-

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat]()

Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat

... na nowe luki ujawnione w tych produktach przez dostawców zabezpieczeń i wiodących deweloperów przeglądarek oraz automatyczne aktualizacje znacznie skróciły okres przydatności ... złośliwe oprogramowanie mobilne w H2 2017 Hidad (55%) - złośliwe oprogramowanie na systemy Android, które przepakowuje legalne aplikacje, a następnie publikuje je w sklepie ...

-

![Jak się ma cyberbezpieczeństwo w polskim e-commerce? Jak się ma cyberbezpieczeństwo w polskim e-commerce?]()

Jak się ma cyberbezpieczeństwo w polskim e-commerce?

... 60 proc. nigdy nie zleciło audytu bezpieczeństwa niezależnym ekspertom. Okazuje się, że standardem są wyłącznie konwencjonalne metody zabezpieczeń przed atakami, tj. certyfikaty SSL (100 proc.), systemy antywirusowe (100 proc.), zarządzanie hasłami (80 proc.) i szyfrowanie danych (60 proc. twierdzących odpowiedzi). Mało który przedsiębiorca ...

-

![Kradzież w sklepie kosztuje 1,7 mld EUR rocznie Kradzież w sklepie kosztuje 1,7 mld EUR rocznie]()

Kradzież w sklepie kosztuje 1,7 mld EUR rocznie

... średnio około 1,1 proc. swoich obrotów na zabezpieczenia. To najwyższy wskaźnik we wszystkich badanych krajach. Najczęściej stosowanymi metodami zabezpieczeń w sklepach w Polsce są systemy telewizji przemysłowej, alarmy, strażnicy, elektroniczne zabezpieczenia towarów (EAS), zabezpieczenia RFID oraz szkolenia pracowników. Omawiając raport, prof ...

-

![Cyberprzestępczość 2020. Prognozy i rady Cyberprzestępczość 2020. Prognozy i rady]()

Cyberprzestępczość 2020. Prognozy i rady

... , ale także dopracować sposób, w jaki wdrożone w firmach systemy mogą reagować na zdarzenia lokalne. Systemy AI będą w stanie widzieć pojawiające się zagrożenia, korelować informacje o ... wykorzystania przez cyberprzestępców zaawansowanych technik omijania zabezpieczeń, zaprojektowanych w celu zapobiegania wykrywaniu, wyłączania funkcji ochronnych ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... zaawansowanych technik zabezpieczeń działających na pocztę przychodzącą i wychodzącą, które często wykraczają poza tradycyjne narzędzia takie jak zamykanie luk bezpieczeństwa. 1) Filtry spamu / systemy wykrywania phishingu Chociaż wiele złośliwych wiadomości e-mail wydaje się przekonująco prawdziwych, filtry spamu, systemy wykrywania phishingu ...

-

![Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu]()

Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu

... sieci, zapobieganie włamaniom oraz zarządzanie informacjami i zdarzeniami zabezpieczeń (SIEM). Normy przemysłowe, takie jak ISO lub IEC, mogą pomóc w organizacji metod i przyspieszeniu realizacji projektów. Wprowadź praktykę polegającą na tym, że wszystkie nowe wdrażane systemy posiadają wbudowane cyberbezpieczeństwo. To pozwoli uprościć dalsze ...

-

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?]()

Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?

... ? Jak się chronić przed zautomatyzowanymi cyberatakami? Analitycy firmy Barracuda wzięli pod lupę zablokowane przez systemy ich firmy cyberataki. Przeprowadzona analiza dowiodła, że coraz większym zagrożeniem stają się uderzenia, w których ... czy – w niektórych przypadkach – wdrażania aplikacji poza kontrolą działu IT i bez odpowiednich zabezpieczeń ...

-

![Centra danych celem cyberataków. Jak je chronić? [© pixabay.com] Centra danych celem cyberataków. Jak je chronić?]()

Centra danych celem cyberataków. Jak je chronić?

... ataku w 80% okazały się systemy zlokalizowane w Ukrainie, w tym strategiczne elementy ukraińskiej infrastruktury takie jak ministerstwa, banki, systemy metra i przedsiębiorstwa państwowe – ... rekonesansu przed przystąpieniem do wrogich działań. Dlatego też wzmocnienie zabezpieczeń jest kwestią, którą operatorzy centrów danych stanowczo muszą wziąć ...

-

![Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem? [© Artur Marciniec - Fotolia.com] Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?]()

Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?

... 2016 roku Cyberataki stały się coraz powszechniejsze i bardziej destrukcyjne. Połączone systemy Internetu rzeczy (IoT) oraz hybrydowych środowisk IT dały hakerom szerszą ... cyberbezpieczeństwa? Internet rzeczy rozwija się w kierunku Internetu wszystkiego (IoE). Świat zabezpieczeń nie nadąża za tym trendem, co prowadzi do luk i podatności szybko ...

Tematy: cyberataki, cyberbezpieczeństwo, ataki hakerów, cyberzagrożenia, phishing, ransomware, spyware, botnet, DDoS -

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm]()

3 filary cyberbezpieczeństwa firm

... Jak widać, nie są to nowe metody i w wielu przypadkach stosowanie odpowiednich zabezpieczeń może uchronić firmę przed sukcesem hakerów. Kluczem jest dokładna analiza, ... w zaawansowane oprogramowanie ochronne. Najbardziej efektywne okazują się systemy typu EDR (Endpoint Detection and Response). Te systemy mają na celu nie tylko ochronę, ale także ...

-

![Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy? [© ptnphotof - Fotolia.com] Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy?]()

Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy?

... Rzeczy (Internet of Things) zaatakowane mogą być np. inteligentne lodówki, oświetlenie, systemy ogrzewania, smartwatche, systemy domowe. Posłużyć mogą one do ataków typu DDoS (rozproszony ... zdaje sobie sprawę, że to mit. Tym ważniejsze jest zapewnienie zabezpieczeń adekwatnych do używanego urządzenia. Smartfony ze względu na częstotliwość, z jaką ...

-

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?]()

NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?

... wciąż nie korzysta z oprogramowania zabezpieczającego, a jedynie 32% regularnie testuje swoje systemy pod kątem podatności1. W obliczu rosnącej skali zagrożeń taki poziom przygotowania ... nowych narzędzi, zwłaszcza opartych na AI, oraz wdrażanie odpowiednich zabezpieczeń. Regularny monitoring bezpieczeństwa, przegląd procedur i szybkie reagowanie na ...

-

![Atest dla RSA [© Nmedia - Fotolia.com] Atest dla RSA]()

Atest dla RSA

... and Technology (NIST) i National Security Agency (NSA). Systemy bezpieczeństwa są oceniane i zatwierdzane pod kątem zgodności z poziomami zaufania - Evaluation Assurance Levels (EAL). EAL 4+ to niezależnie przyznawana gwarancja wysokiego poziomu bezpieczeństwa, oparta na analizie zabezpieczeń i ocenie masowego zastosowania do celów komercyjnych ...

Tematy: rsa keon ca, rsa security -

![Kim są hakerzy? [© stoupa - Fotolia.com] Kim są hakerzy?]()

Kim są hakerzy?

... wirusów wyrządzających największe szkody. Co miesiąc powstaje około 1000 nowych wirusów. Wciąż pojawiają się nowe pomysły na obejście zabezpieczeń systemów, jak również nowe systemy, co także przyczynia się do wzrostu liczby wirusów. Eksperci z Sophosa twierdzą, że liczba wirusów będzie systematycznie rosnąć, należy ...

Tematy: hakerzy -

![Nadchodzi Novell NetWare 6.5 [© Nmedia - Fotolia.com] Nadchodzi Novell NetWare 6.5]()

Nadchodzi Novell NetWare 6.5

... Funkcje NetWare 6.5: · Zapewnienie ciągłości biznesowej. NetWare 6.5 pozwala konsolidować serwery i systemy w centralne sieci pamięci masowej (SAN) o wysokiej dostępności, ... source, zintegrowanych z produktami Novella do obsługi usług katalogowych, zabezpieczeń i zarządzania. · Usługi aplikacji webowych. W skład NetWare 6.5 wchodzi oprogramowanie ...

Tematy: novell netware 6.5, novell -

![Czy powstanie alternatywa dla Windows? [© Minerva Studio - Fotolia.com] Czy powstanie alternatywa dla Windows?]()

Czy powstanie alternatywa dla Windows?

... Microsoft stworzył przyjazne dla użytkownika środowisko, jednak ciągle odkrywane luki w systemach zabezpieczeń pozostają przysłowiową "pięta Achillesową". Japoński rząd ma zamiar ... się konkurencji ze strony systemów opartych na standardzie open source. Ponadto, systemy linuksowe cechuje wysoki poziom bezpieczeństwa oraz są coraz bardziej przyjazne w ...

Tematy: -

![McAfee dla małych i średnich McAfee dla małych i średnich]()

McAfee dla małych i średnich

... McAfee dla małych i średnich przedsiębiorstw jest McAfee ProtectionPilot, który w prosty sposób zapewnia automatyczne uaktualnianie zabezpieczeń. Administratorzy systemów informatycznych mogą monitorować wszystkie systemy pod kątem aktywności wirusów i uzyskiwać aktualny status za pomocą interaktywnego panelu ochrony. Zabezpieczenia są kontrolowane ...

-

![Tydzień 18/2004 (26.04-02.05.2004) [© RVNW - Fotolia.com] Tydzień 18/2004 (26.04-02.05.2004)]()

Tydzień 18/2004 (26.04-02.05.2004)

... kraje "10" przekształciły swoje systemy ekonomiczne dopasowując je do warunków gospodarki rynkowej. Wprowadzono reformy dotyczące liberalizacji cen i handlu, zlikwidowano szereg barier w działalności gospodarczej, dokonano prywatyzacji i restrukturyzacji przemysłu, zmieniono system zabezpieczeń socjalnych, dokonano reformy prawa i administracji ...

Tematy:

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Download SUSE Linux 10.1 z www [© Nmedia - Fotolia.com] Download SUSE Linux 10.1 z www](https://s3.egospodarka.pl/grafika/SUSE-Linux/Download-SUSE-Linux-10-1-z-www-Qq30bx.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności](https://s3.egospodarka.pl/grafika/karty-kredytowe/Karty-kredytowe-a-bezpieczenstwo-platnosci-iG7AEZ.jpg)

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-sieci-firmowej-porady-MBuPgy.jpg)

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych](https://s3.egospodarka.pl/grafika/szyfrowanie-danych/Symantec-rozwiazania-do-szyfrowania-danych-Qq30bx.jpg)

![Technologia ważna dla usług edukacyjnych [© Scanrail - Fotolia.com] Technologia ważna dla usług edukacyjnych](https://s3.egospodarka.pl/grafika/edukacja/Technologia-wazna-dla-uslug-edukacyjnych-apURW9.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur](https://s3.egospodarka.pl/grafika2/badania-przedsiebiorcow/Bezpieczenstwo-IT-brak-zaufania-do-infrastruktur-127784-150x100crop.gif)

![FireEye Oculus dla sektora MSP [© yuriy - Fotolia.com] FireEye Oculus dla sektora MSP](https://s3.egospodarka.pl/grafika2/FireEye-Oculus/FireEye-Oculus-dla-sektora-MSP-129152-150x100crop.jpg)

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Bezpieczenstwo-IT-w-5-krokach-152628-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2015-162038-150x100crop.jpg)

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/ESET-przedstawia-5-najwiekszych-wpadek-2015-roku-169742-150x100crop.jpg)

![Czy NSA stworzyła bitcoin? [© fotogestoeber - Fotolia.com] Czy NSA stworzyła bitcoin?](https://s3.egospodarka.pl/grafika2/NSA/Czy-NSA-stworzyla-bitcoin-202286-150x100crop.jpg)

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-II-pol-2017-r-Cryptominer-podbija-swiat-202564-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?](https://s3.egospodarka.pl/grafika2/aplikacje-internetowe/Zautomatyzowane-cyberataki-na-aplikacje-internetowe-Jak-sie-chronic-236272-150x100crop.jpg)

![Centra danych celem cyberataków. Jak je chronić? [© pixabay.com] Centra danych celem cyberataków. Jak je chronić?](https://s3.egospodarka.pl/grafika2/centra-danych/Centra-danych-celem-cyberatakow-Jak-je-chronic-244503-150x100crop.jpg)

![Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem? [© Artur Marciniec - Fotolia.com] Ewolucja cyberataków i cyberbezpieczeństwa. Jak atakujący i obrońcy uczą się od siebie nawzajem?](https://s3.egospodarka.pl/grafika2/cyberataki/Ewolucja-cyberatakow-i-cyberbezpieczenstwa-Jak-atakujacy-i-obroncy-ucza-sie-od-siebie-nawzajem-253844-150x100crop.jpg)

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/3-filary-cyberbezpieczenstwa-firm-261309-150x100crop.jpg)

![Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy? [© ptnphotof - Fotolia.com] Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-na-cyberbezpieczenstwo-to-codziennosc-Jak-sie-bronimy-264038-150x100crop.jpg)

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?](https://s3.egospodarka.pl/grafika2/NIS2/NIS2-DORA-i-AI-Act-weszly-juz-w-zycie-Czy-to-koniec-wyzwan-dla-zespolow-compliance-i-cybersec-264858-150x100crop.jpg)

![Atest dla RSA [© Nmedia - Fotolia.com] Atest dla RSA](https://s3.egospodarka.pl/grafika/rsa-keon-ca/Atest-dla-RSA-Qq30bx.jpg)

![Kim są hakerzy? [© stoupa - Fotolia.com] Kim są hakerzy?](https://s3.egospodarka.pl/grafika/hakerzy/Kim-sa-hakerzy-MBuPgy.jpg)

![Nadchodzi Novell NetWare 6.5 [© Nmedia - Fotolia.com] Nadchodzi Novell NetWare 6.5](https://s3.egospodarka.pl/grafika/novell-netware-6-5/Nadchodzi-Novell-NetWare-6-5-Qq30bx.jpg)

![Czy powstanie alternatywa dla Windows? [© Minerva Studio - Fotolia.com] Czy powstanie alternatywa dla Windows?](https://s3.egospodarka.pl/grafika//Czy-powstanie-alternatywa-dla-Windows-iG7AEZ.jpg)

![Tydzień 18/2004 (26.04-02.05.2004) [© RVNW - Fotolia.com] Tydzień 18/2004 (26.04-02.05.2004)](https://s3.egospodarka.pl/grafika//Tydzien-18-2004-26-04-02-05-2004-vgmzEK.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)