-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... . Jak działa trojan bankowy? Trojan bankowy może podszywać się także pod program antywirusowy, grę mobilną, menedżera plików lub nawet załącznik z włączonymi makrami. Ofiara ... wszystkie powierzchnie ataku. Użytkownicy prywatni mogą zastosować jedną warstwę ochrony i zainstalować na przykład oprogramowanie antywirusowe na swoich urządzeniach. Jednak ...

-

![Panda Antivirus Platinum 7.0 już na rynku [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już na rynku]()

Panda Antivirus Platinum 7.0 już na rynku

... , Platinum w nowej wersji 7.0 jest już dostępny w sprzedaży. To pierwszy program firmy Panda Software, który oprócz ochrony antywirusowej ma także zapewnić bezpieczeństwo przed sieciowymi włamywaczami. Platinum 7.0 to zintegrowane funkcje programu antywirusowego oraz firewalla. Program ma zapewnić ochronę nie tylko przed wirusami, ale również przed ...

Tematy: panda software, panda antivirus platinum -

![W obronie praw autorskich [© Nmedia - Fotolia.com] W obronie praw autorskich]()

W obronie praw autorskich

... piractwa muzycznego się skończył, za sprawą oprogramowania Windows Media Data Session Toolkit. Program ten dołącza specjalną "etykietę" na warstwie płyty na której ... że pojawienie się nowego oprogramowania umożliwi branży produkcję CD, z wbudowanym systemem ochrony przed kopiowaniem. Większość dużych firm opracowujących technologie medialne, m.in. ...

-

![Będą zmiany w systemie Passport [© Nmedia - Fotolia.com] Będą zmiany w systemie Passport]()

Będą zmiany w systemie Passport

... uwagę, że osoby korzystające z rozwiązania Microsoftu nie otrzymują szczegółowych informacji o tym, co dzieje się z ich danymi, w związku z czym program narusza europejskie przepisy dotyczące ochrony danych osobowych. Europejskie firmy mogą zbierać dane osobowe tylko wtedy, jeśli są w stanie udowodnić prawny powód takiego postępowania ...

Tematy: system .net passport, microsoft -

![A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki]()

A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki

... plikowe, struktury plików w różnych systemach plików, a także rozmaite rodzaje struktur katalogowych (jedno- i dwupoziomowa, drzewiasta, acykliczna i cykliczna) i metody ochrony dostępu do plików. Poznajemy także zagadnienia implementacji systemu plików. W części czwartej - poświęconej systemom wejścia-wyjścia - możemy zapoznać się z metodami ...

Tematy: -

![Bezpłatna kontrola zabezpieczeń [© Nmedia - Fotolia.com] Bezpłatna kontrola zabezpieczeń]()

Bezpłatna kontrola zabezpieczeń

... bezpieczeństwa wspólnie z firmą K2Net (www.k2net.pl) specjalizującą się w zagadnieniach ochrony danych i niezawodności systemów informatycznych oraz jedynym w Polsce dystrybutorem oprogramowania ISS, firmą Veracomp (www.veracomp.pl), uruchomiły bezpłatny program kontroli poziomu zabezpieczeń systemu IT na ataki z zewnątrz. Najważniejszym celem tego ...

Tematy: bezpieczeństwo -

![McAfee VirusScan po polsku [© Nmedia - Fotolia.com] McAfee VirusScan po polsku]()

McAfee VirusScan po polsku

... i blokuje działania szkodliwych skryptów, uniemożliwiając im atak. Dodatkowo informuje użytkownika o zaistniałym zagrożeniu. Script Stopper stanowi dodatkową warstwę ochrony. Integracja z oprogramowaniem Windows Explorer i Microsoft Office: VirusScan 7.0 umożliwia szybkie skanowanie plików oraz korzystanie z innych funkcji bezpośrednio z programu ...

-

![PGP powraca [© Nmedia - Fotolia.com] PGP powraca]()

PGP powraca

... Qumak-Sekom. Przychody Qumak-Sekom ze sprzedaży tego oprogramowania za ostatnie pół roku wyniosły ponad milion złotych. PGP to programy przeznaczone do ochrony poufnych danych przesyłanych za pośrednictwem poczty elektronicznej oraz zapisanych na dyskach twardych. Programy PGP dają możliwość pełnej kontroli dostępu do ...

Tematy: qumak-sekom, pgp -

![Spada liczba nielegalnego oprogramowania [© Minerva Studio - Fotolia.com] Spada liczba nielegalnego oprogramowania]()

Spada liczba nielegalnego oprogramowania

... UE oraz rządy wielu państw podjęły odpowiednie kroki w ciągu ostatnich ośmiu lat, wzrosła skala ochrony własności intelektualnej." - powiedział Beth Scott, vice prezes BSA. "Niechlubną wizytówką Polski w zakresie ochrony praw autorskich producentów oprogramowania jest Stadion Dziesięciolecia oraz odpowiedniki tego miejsca znajdujące się w każdym ...

Tematy: -

![Format PDF ma już 10 lat [© Nmedia - Fotolia.com] Format PDF ma już 10 lat]()

Format PDF ma już 10 lat

... , na całym świecie rozprowadzono pół miliarda jego kopii. Tym samym program ten stał się podstawową aplikacją do interaktywnego przeglądania i drukowania plików w ... w procesie rejestracji leków. W dużych firmach finansowych oraz instytucjach ochrony zdrowia format PDF usprawnia pracochłonne zadania biurowe, automatyzuje dostarczanie dokumentów i ...

-

![Tetra ma zgodę UOKiK [© pizuttipics - Fotolia.com] Tetra ma zgodę UOKiK]()

Tetra ma zgodę UOKiK

... stworzenie w Polsce profesjonalnego sytemu łączności służb ratowniczych. Wniosek czterech firm: Motorola, Prokom Software, Computerland oraz Tele-Energo wpłynął do Urzędu Ochrony Konkurencji i Konsumentów w końcu czerwca b.r. Po przeprowadzeniu postępowania antymonopolowego Prezes UOKiK uznał, iż utworzenie wspólnego przedsiębiorcy pod nazwą Tetra ...

Tematy: tetra -

![Trójstopniowa ochrona przed spamem [© stoupa - Fotolia.com] Trójstopniowa ochrona przed spamem]()

Trójstopniowa ochrona przed spamem

... o nazwie Spam, który tworzony jest w skrzynce odbiorcy (dostępnej przez interfejs WWW) bezpośrednio po włączeniu któregokolwiek z poziomów ochrony. Włączenia, wyłączenia i konfiguracji opcji działania poszczególnych poziomów ochrony antyspamowej dokonać można (po zalogowaniu się na konto) na stronach WWW ustawień skrzynki pocztowej. Zdefiniować tam ...

-

![Księgarnia dla ogrodników [© stoupa - Fotolia.com] Księgarnia dla ogrodników]()

Księgarnia dla ogrodników

... książkowe. Firma zamierza w eOgrodnik.pl umieścić w swojej ofercie również nasiona, rośliny, środki ochrony roślin, narzędzia, maszyny, odzież czy chociażby takie materiały jak ziemia czy ... . Sklep eOgrodnik oferuje również wszystkim webmasterom udział w Programie Partnerskim. Podobnie jak program Partnerski Aragon.pl, charakteryzuje się on udzieloną ...

-

![10 największych zagrożeń [© Scanrail - Fotolia.com] 10 największych zagrożeń]()

10 największych zagrożeń

... również kradzieże tożsamości, będą ciągłym problemem użytkowników indywidualnych. Rozwiązać go mogą jedynie dalsze akcje informacyjne i powszechna akceptacja ochrony profilaktycznej. W celu wyeliminowania wyżej wymienionych zagrożeń i niebezpiecznych programów McAfee AVERT zaleca firmom i klientom indywidualnym ciągłe aktualizowanie oprogramowania ...

-

![Tydzień 4/2005 (24-30.01.2005) [© RVNW - Fotolia.com] Tydzień 4/2005 (24-30.01.2005)]()

Tydzień 4/2005 (24-30.01.2005)

... jest już realizowana od prawie pięciu lat. To dziś najważniejszy program społeczno-gospodarczy na Starym Kontynencie. Ostatnio jest ona w coraz większym stopniu ... np. z USA) tempa wzrostu gospodarczego, -sprawiedliwej dystrybucji dochodów i -skutecznej ochrony naturalnego środowiska. Wynika to z tradycyjnego, europejskiego punktu widzenia. Uważam, ...

-

![Działalność UOKiK w 2004 r. [© Scanrail - Fotolia.com] Działalność UOKiK w 2004 r.]()

Działalność UOKiK w 2004 r.

... i konsumentów kończąca proces dostosowywania polskiego prawa antymonopolowego do nowego europejskiego systemu ochrony konkurencji. Na jej podstawie między innymi wprowadzono możliwość złagodzenia sankcji wobec uczestników nielegalnych porozumień (tzw. program leniency), którzy zdecydują się na współpracę z UOKiK. Znowelizowana ustawa dała również ...

-

![Twórca PGP zaszyfruje VoIP [© pizuttipics - Fotolia.com] Twórca PGP zaszyfruje VoIP]()

Twórca PGP zaszyfruje VoIP

... nową technologią ochrony telefonii internetowej przed podsłuchem są jednak jeszcze na wczesnym stadium – finalny, pozbawiony błędów produkt, będzie gotowy najprawdopodobniej w przyszłym roku. Co ciekawe, Zfone nie jest pierwszym „podejściem” guru komputerowej kryptografii do telefonii VoIP. Zimmerman już 9 lat temu zaprezentował program PGPfone ...

-

![UOKiK walczy ze spamem [© stoupa - Fotolia.com] UOKiK walczy ze spamem]()

UOKiK walczy ze spamem

... niezamawianej korespondencji elektronicznej i jej globalny wymiar, niemożliwe jest zwalczanie tego problemu w ramach jednej instytucji czy nawet kraju. Dlatego Urząd Ochrony Konkurencji i Konsumentów zaangażował się w szereg działań o charakterze międzynarodowym. Najnowszą inicjatywą jest przystąpienie do programu Spam Zombie realizowanego pod ...

-

![Myfip kradnie dokumenty [© stoupa - Fotolia.com] Myfip kradnie dokumenty]()

Myfip kradnie dokumenty

... rootkit nie są wykrywane przez standardowe programy antywirusowe, nawet po rozpoczęciu działania. Szczególnie w sytuacji, gdy system został zainfekowany przed zainstalowaniem ochrony, a także jeśli nowy robak zdołał ukryć swoje pliki i procesy przed aktualizacją programu antywirusowego umożliwiającej jego wykrycie. Firma F-Secure opracowała nową ...

-

![Spyware w firmach 2005 [© Scanrail - Fotolia.com] Spyware w firmach 2005]()

Spyware w firmach 2005

... i haseł, co może narazić przedsiębiorstwo na poważne straty. Dlatego osoby odpowiedzialne za infrastrukturę informatyczną oprócz dbałości o zapewnienie jak najlepszej technologii ochrony muszą zrozumieć jak istotna jest edukacja użytkowników. Badania zostały przeprowadzone w lipcu 2005 roku, w formie ankiety online. Wzięło w nim udział 1200 ...

-

![Kaspersky chroni 64 bity [© Nmedia - Fotolia.com] Kaspersky chroni 64 bity]()

Kaspersky chroni 64 bity

... MS Windows. Jedną z najważniejszych nowości jest obsługa 64-bitowej wersji systemu MS Windows 2003 Server. Dodano możliwość wykluczania wybranych procesów z obszaru ochrony, co pozwala na zmniejszenie obciążenia systemu. W nowej wersji oprogramowania wprowadzono funkcje mające w założeniach być przydatnymi administratorom, jak na przykład ...

-

![Luki w sprzęcie i oprogramowaniu w 2005 [© Scanrail - Fotolia.com] Luki w sprzęcie i oprogramowaniu w 2005]()

Luki w sprzęcie i oprogramowaniu w 2005

... . Dlatego użytkownicy systemów nie posiadający ochrony typu pro-aktywnego często są całkowicie pozbawieni zabezpieczenia przez wiele dni lub nawet tygodni.” Wyniki badań pokazują, że hakerzy coraz aktywniej szukają nowych luk po to, aby zaraz po ich upublicznieniu opracować program (exploit), który wykorzysta odkryte ...

-

![Nie bądź "klientem" z przymusu [© stoupa - Fotolia.com] Nie bądź "klientem" z przymusu]()

Nie bądź "klientem" z przymusu

... aktywne w tym obszarze są nielegalne apteki internetowe, które w miarę doskonalenia ochrony użytkowników przed spamem wyszukują coraz bardziej wyrafinowane sposoby dotarcia do ... iż programu deszyfrującego nie ma na dysku zarażonego komputera – w rzeczywistości program jest tam przez cały czas, ponieważ jest niezbędny do odzyskania danych. ...

-

![Rząd o piractwie [© Scanrail - Fotolia.com] Rząd o piractwie]()

Rząd o piractwie

... Służby Celnej zatrzymali ponad 3,7 mln sztuk towarów wyprodukowanych z naruszeniem przepisów dotyczących praw własności intelektualnej. Dużym osiągnięciem w zakresie ochrony własności intelektualnej jest kontynuowanie działań wymierzonych przeciwko handlującym pirackimi towarami na warszawskim Stadionie X-lecia oraz egzekwowanie bezwzględnego ...

-

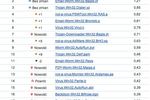

![Ranking wirusów VII 2006 [© Scanrail - Fotolia.com] Ranking wirusów VII 2006]()

Ranking wirusów VII 2006

... ochrony danych, prezentuje listę "On-line Scanner Top 20" opartą na analizie danych zgromadzonych przez ekspertów z ... w tyle za ich brazylijskimi kolegami - Trojan-Dropper.Win32.Microjoin.bx zajmuje drugie miejsce. Program ten jest jednym z najbardziej rozpowszechnionych "nośników" LdPincha, kolejnego programu szpiegującego rosyjskiego pochodzenia. ...

-

![Nowe produkty Microsoft dla firm [© Nmedia - Fotolia.com] Nowe produkty Microsoft dla firm]()

Nowe produkty Microsoft dla firm

... przedsiębiorstwie. Nowy Office Forms Server 2007 umożliwia tworzenie formularzy. Nowy program Microsoft Office Groove 2007 umożliwia bardziej efektywną współpracę oraz wymianę informacji ... przez pracowników oraz przyspieszają realizację pomysłów. Wspomaganie ochrony danych i zarządzania treścią. Narzędzia do zarządzania treścią i przechowywania ...

-

![Ranking wirusów I 2007 Ranking wirusów I 2007]()

Ranking wirusów I 2007

... ochrony danych, prezentuje listę "On-line Scanner Top 20" opartą na analizie danych zgromadzonych przez ekspertów z ... pięć pozycji niżej niż w grudniu. Z kolei ze szkodników posiadających "prawdziwą" funkcjonalność szpiegującą, tylko brazylijski program Bancos.zm zdołał wejść do zestawienia. Celem tego programu są dane użytkowników, którzy posiadają ...

-

![Ranking wirusów III 2007 Ranking wirusów III 2007]()

Ranking wirusów III 2007

... do ochrony danych, zaprezentował listę "On-line Scanner Top 20" opartą na analizie danych zgromadzonych przez ekspertów z laboratorium ... Virtumonde. Szkodnik ten rozprzestrzenia się już czwarty miesiąc z rzędu, a teraz dołączył do niego kolejny program adware - Dm. Wśród nowości znajduje się w tym miesiącu wiele robaków: dwa nowe warianty Warezova, ...

-

![Firmy i nielegalne oprogramowanie [© Scanrail - Fotolia.com] Firmy i nielegalne oprogramowanie]()

Firmy i nielegalne oprogramowanie

... wskazuje, że szansa na zakup legalnego oprogramowania na aukcji internetowej wynosi mniej niż 50%. Ponadto, ostatni raport firmy Symantec dotyczący ochrony przed internetowymi zagrożeniami wskazuje na to, że 47% „złośliwych kodów” (malicious code) jest rozpowszechniania przez sieci P2P. Aktualnie, mimo poważnych ...

-

![F-Secure Internet Security 2008 F-Secure Internet Security 2008]()

F-Secure Internet Security 2008

... ochrony danych, wprowadziła na rynek nowy pakiet zabezpieczający komputery przed takimi zagrożeniami z sieci jak ... zamieszczane w sieci. Cechą charakterystyczną F-Secure Internet Security 2008 jest ekonomiczne wykorzystanie zasobów komputera. Program jest dostępny po polsku oraz w 24 innych wersjach językowych. Wspiera system Windows Vista oraz ...

-

![Po wakacjach zadbaj o bezpieczeństwo komputera [© violetkaipa - Fotolia.com] Po wakacjach zadbaj o bezpieczeństwo komputera]()

Po wakacjach zadbaj o bezpieczeństwo komputera

... punkt jest ważny w walce z zagrożeniami, ponieważ bezpieczeństwo IT nie składa się tylko ze środków obrony przez zagrożeniami zewnętrznymi, ale również z ochrony przez błędami ludzkimi czy zapominalstwem. Polityki bezpieczeństwa, jeśli nie mają być ignorowane, powinny był łatwe w przestrzeganiu – w przeciwnym razie wracamy do ...

-

![Ranking wirusów XI 2007 Ranking wirusów XI 2007]()

Ranking wirusów XI 2007

... ochrony danych, zaprezentował listę "On-line Scanner Top 20" opartą na analizie danych zgromadzonych przez ekspertów z ... nich. To oznacza, że również w świecie IT obowiązuje zasada, że przetrwają najbardziej przystosowani. Najbardziej rozpowszechniony program adware, BHO.cc, nadal przesuwa się to w górę, to w dół zestawienia. Rozprzestrzeniany wraz z ...

-

![Programy G DATA ClientSecurity [© Nmedia - Fotolia.com] Programy G DATA ClientSecurity]()

Programy G DATA ClientSecurity

... umożliwia zdalną instalację, automatyczną aktualizację, a także zdalną modyfikację ustawień ochrony antywirusowej. Wszystkie procesy związane z działaniem oprogramowania klienta przebiegają w tle i nie ... Dostępne są także bezpłatne aktualizacje samego oprogramowania oraz Ambulans G DATA, czyli program do przesyłania zarażonych plików do laboratoriów ...

-

![Ranking wirusów IV 2008 Ranking wirusów IV 2008]()

Ranking wirusów IV 2008

... do ochrony danych, prezentuje listę "On-line Scanner Top 20" opartą na analizie danych zgromadzonych przez ekspertów z ... pierwszej trójce na liście "On-line Scanner Top 20". Po dwóch miesiącach utrzymywania się na pierwszym miejscu program adware Virtumonde spadł na drugą pozycję, a pozostałe dwa programy, które w lutym i marcu znajdowały się razem ...

-

![Kaspersky: Gpcode powrócił Kaspersky: Gpcode powrócił]()

Kaspersky: Gpcode powrócił

... nasz program deszyfrujący. W celu dokonania zakupu skontaktuj się z nami pod adresem: *******@yahoo.com Po zaistnieniu takiej sytuacji specjaliści z Kaspersky Lab zalecają by pod żadnym pozorem nie RESTARTOWAĆ ani WYŁĄCZAĆ potencjalnie zainfekowanego komputera. Eksperci zalecają także wszystkim użytkownikom ustawienie maksymalnego poziomu ochrony ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Panda Antivirus Platinum 7.0 już na rynku [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już na rynku](https://s3.egospodarka.pl/grafika/panda-software/Panda-Antivirus-Platinum-7-0-juz-na-rynku-Qq30bx.jpg)

![W obronie praw autorskich [© Nmedia - Fotolia.com] W obronie praw autorskich](https://s3.egospodarka.pl/grafika/prawa-autorskie/W-obronie-praw-autorskich-Qq30bx.jpg)

![Będą zmiany w systemie Passport [© Nmedia - Fotolia.com] Będą zmiany w systemie Passport](https://s3.egospodarka.pl/grafika/system-net-passport/Beda-zmiany-w-systemie-Passport-Qq30bx.jpg)

![Bezpłatna kontrola zabezpieczeń [© Nmedia - Fotolia.com] Bezpłatna kontrola zabezpieczeń](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Bezplatna-kontrola-zabezpieczen-Qq30bx.jpg)

![McAfee VirusScan po polsku [© Nmedia - Fotolia.com] McAfee VirusScan po polsku](https://s3.egospodarka.pl/grafika/mcafee-virusscan/McAfee-VirusScan-po-polsku-Qq30bx.jpg)

![PGP powraca [© Nmedia - Fotolia.com] PGP powraca](https://s3.egospodarka.pl/grafika/qumak-sekom/PGP-powraca-Qq30bx.jpg)

![Spada liczba nielegalnego oprogramowania [© Minerva Studio - Fotolia.com] Spada liczba nielegalnego oprogramowania](https://s3.egospodarka.pl/grafika//Spada-liczba-nielegalnego-oprogramowania-iG7AEZ.jpg)

![Format PDF ma już 10 lat [© Nmedia - Fotolia.com] Format PDF ma już 10 lat](https://s3.egospodarka.pl/grafika/pdf/Format-PDF-ma-juz-10-lat-Qq30bx.jpg)

![Tetra ma zgodę UOKiK [© pizuttipics - Fotolia.com] Tetra ma zgodę UOKiK](https://s3.egospodarka.pl/grafika/tetra/Tetra-ma-zgode-UOKiK-QhDXHQ.jpg)

![Trójstopniowa ochrona przed spamem [© stoupa - Fotolia.com] Trójstopniowa ochrona przed spamem](https://s3.egospodarka.pl/grafika/spam/Trojstopniowa-ochrona-przed-spamem-MBuPgy.jpg)

![Księgarnia dla ogrodników [© stoupa - Fotolia.com] Księgarnia dla ogrodników](https://s3.egospodarka.pl/grafika/ksiegarnie-internetowe/Ksiegarnia-dla-ogrodnikow-MBuPgy.jpg)

![10 największych zagrożeń [© Scanrail - Fotolia.com] 10 największych zagrożeń](https://s3.egospodarka.pl/grafika/bezpieczenstwo/10-najwiekszych-zagrozen-apURW9.jpg)

![Tydzień 4/2005 (24-30.01.2005) [© RVNW - Fotolia.com] Tydzień 4/2005 (24-30.01.2005)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-4-2005-24-30-01-2005-sNRO59.jpg)

![Działalność UOKiK w 2004 r. [© Scanrail - Fotolia.com] Działalność UOKiK w 2004 r.](https://s3.egospodarka.pl/grafika/Urzad-Ochrony-Konkurencji-i-Konsumentow/Dzialalnosc-UOKiK-w-2004-r-apURW9.jpg)

![Twórca PGP zaszyfruje VoIP [© pizuttipics - Fotolia.com] Twórca PGP zaszyfruje VoIP](https://s3.egospodarka.pl/grafika/PGP/Tworca-PGP-zaszyfruje-VoIP-QhDXHQ.jpg)

![UOKiK walczy ze spamem [© stoupa - Fotolia.com] UOKiK walczy ze spamem](https://s3.egospodarka.pl/grafika/UOKiK/UOKiK-walczy-ze-spamem-MBuPgy.jpg)

![Myfip kradnie dokumenty [© stoupa - Fotolia.com] Myfip kradnie dokumenty](https://s3.egospodarka.pl/grafika/Myfip/Myfip-kradnie-dokumenty-MBuPgy.jpg)

![Spyware w firmach 2005 [© Scanrail - Fotolia.com] Spyware w firmach 2005](https://s3.egospodarka.pl/grafika/spyware/Spyware-w-firmach-2005-apURW9.jpg)

![Kaspersky chroni 64 bity [© Nmedia - Fotolia.com] Kaspersky chroni 64 bity](https://s3.egospodarka.pl/grafika/Kaspersky/Kaspersky-chroni-64-bity-Qq30bx.jpg)

![Luki w sprzęcie i oprogramowaniu w 2005 [© Scanrail - Fotolia.com] Luki w sprzęcie i oprogramowaniu w 2005](https://s3.egospodarka.pl/grafika/X-Force/Luki-w-sprzecie-i-oprogramowaniu-w-2005-apURW9.jpg)

![Nie bądź "klientem" z przymusu [© stoupa - Fotolia.com] Nie bądź "klientem" z przymusu](https://s3.egospodarka.pl/grafika/wirusy/Nie-badz-klientem-z-przymusu-MBuPgy.jpg)

![Rząd o piractwie [© Scanrail - Fotolia.com] Rząd o piractwie](https://s3.egospodarka.pl/grafika/prawa-autorskie/Rzad-o-piractwie-apURW9.jpg)

![Ranking wirusów VII 2006 [© Scanrail - Fotolia.com] Ranking wirusów VII 2006](https://s3.egospodarka.pl/grafika/wirusy/Ranking-wirusow-VII-2006-apURW9.jpg)

![Nowe produkty Microsoft dla firm [© Nmedia - Fotolia.com] Nowe produkty Microsoft dla firm](https://s3.egospodarka.pl/grafika/microsoft/Nowe-produkty-Microsoft-dla-firm-Qq30bx.jpg)

![Firmy i nielegalne oprogramowanie [© Scanrail - Fotolia.com] Firmy i nielegalne oprogramowanie](https://s3.egospodarka.pl/grafika/nielegalne-oprogramowanie/Firmy-i-nielegalne-oprogramowanie-apURW9.jpg)

![Po wakacjach zadbaj o bezpieczeństwo komputera [© violetkaipa - Fotolia.com] Po wakacjach zadbaj o bezpieczeństwo komputera](https://s3.egospodarka.pl/grafika/zabezpieczenie-komputera/Po-wakacjach-zadbaj-o-bezpieczenstwo-komputera-SdaIr2.jpg)

![Programy G DATA ClientSecurity [© Nmedia - Fotolia.com] Programy G DATA ClientSecurity](https://s3.egospodarka.pl/grafika/G-DATA/Programy-G-DATA-ClientSecurity-Qq30bx.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)