-

![Spyware w Polsce i na świecie III kw 2005 [© Scanrail - Fotolia.com] Spyware w Polsce i na świecie III kw 2005]()

Spyware w Polsce i na świecie III kw 2005

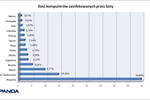

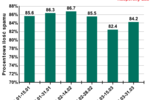

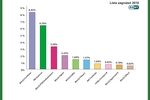

... na stronach Webroot. Najwięcej programów szpiegowskich wykrywanych jest w Stanach Zjednoczonych – skanowanie wykrywa średnio ponad 24 programy spyware. W Europie najmocniej zainfekowane były komputery w Wielkiej Brytanii – komputer Brytyjczyka kryje w sobie średnio 18 różnych zagrożeń typu spyware. Polska znajduje się wciąż w gronie krajów ...

-

![Nowa forma oszustwa [© stoupa - Fotolia.com] Nowa forma oszustwa]()

Nowa forma oszustwa

... zostały zaszyfrowane metodą RSA. Aby kupić dekoder, wyślij wiadomość o temacie REPLY na adres k47674@mail.ru) Wszystkim użytkownikom, których komputery zostały zainfekowane tym wirusem zaleca się jak najszybsze wysłanie zaszyfrowanych plików do laboratorium firmy Kaspersky Lab. Pod żadnym pozorem nie należy ulegać ...

-

![Śmierć robaków komunikatorów internetowych? [© Scanrail - Fotolia.com] Śmierć robaków komunikatorów internetowych?]()

Śmierć robaków komunikatorów internetowych?

... bardziej świadomi zagrożeń i istniało coraz mniejsze prawdopodobieństwo, że zainfekują swoje komputery. Oznaczało to, że agresorzy musieli wymyślić nowe metody socjotechniki. Twórcy ... się oni z dostawcami usług hostingowych obsługującymi stronę WWW, która zawiera zainfekowane pliki, i proszą ich o zdjęcie strony. Jak tylko osoba obsługująca bota ...

-

![Zagrożenia w Internecie VII-XII 2006 [© Scanrail - Fotolia.com] Zagrożenia w Internecie VII-XII 2006]()

Zagrożenia w Internecie VII-XII 2006

... , stały się one ulubionym narzędziem ukierunkowanych ataków infekujących komputery destrukcyjnym kodem. W drugiej połowie 2006 roku firma Symantec zarejestrowała ... kraje, z których pochodziło najwięcej wrogich działań, uwzględniając stacje robocze zainfekowane botami oraz ich serwery dowodzenia, witryny wyłudzające informacje, destrukcyjny ...

-

![Wirusy i robaki V 2007 Wirusy i robaki V 2007]()

Wirusy i robaki V 2007

... poważnym zagrożeniu, ponieważ Agent.bqs pobiera nowe wersje Warezova na zaatakowane komputery, co może potencjalnie prowadzić do poważnej epidemii i stworzenia gigantycznego botnetu. ... zaatakowanym komputerze bez wyjątku. W rezultacie, na zaatakowanym komputerze zostaną zainfekowane pliki robaków pocztowych. To spowoduje, że zainfekowana wiadomość ...

-

![Wirusy i robaki VI 2007 Wirusy i robaki VI 2007]()

Wirusy i robaki VI 2007

... .oz doszedł nawet do piątego miejsca. W najbliższym czasie pojawi się najprawdopodobniej spora liczba nowych wariantów stworzonych przez tych nieznanych autorów. Komputery zainfekowane Warezovem wykorzystywane są ogólnie jako platformy do wysyłania spamu. Robaki z rodziny Zhelatin nie wytrzymały konkurencji z Warezovem. To już drugi miesiąc ...

-

![RSA: gang Rock Phish znów atakuje [© stoupa - Fotolia.com] RSA: gang Rock Phish znów atakuje]()

RSA: gang Rock Phish znów atakuje

... ataki Rock Phish łączą metody typu phishing z zastosowaniem szkodliwego oprogramowania. Ich ofiary dotyka więc nie tylko kradzież danych osobowych – komputery zostają również zainfekowane koniem trojańskim o nazwie Zeus. Po infekcji program ten jest w stanie wykradać dodatkowe informacje, np. dane osobowe podawane na innych ...

-

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje]()

Uwaga na ataki hakerów w wakacje

... zepsuć wakacyjny wypoczynek. Największym zagrożeniem dla poufnych danych od dawna są niewystarczająco zabezpieczone, publicznie dostępne komputery, na przykład w kawiarenkach internetowych. Często są one zainfekowane oprogramowaniem szpiegowskim. Sprawdzenie stanu konta bankowego na takim komputerze, lub dokonanie internetowej płatności za pomocą ...

-

![Rootkit Rustock.C: rozwiązanie zagadki Rootkit Rustock.C: rozwiązanie zagadki]()

Rootkit Rustock.C: rozwiązanie zagadki

... trojany będą rozprzestrzeniane za pośrednictwem botnetu. Następnie trojany są pobierane na zainfekowane maszyny. Powszechną praktyką jest instalowanie przez tego samego downloadera (np. ... trojana do swoich antywirusowych baz danych. Przez kilka miesięcy komputery użytkowników mogły być chronione przed infekcją nieuchwytnego rootkita jedynie poprzez ...

Tematy: Rootkity, rootkit, złośliwy kod, cyberprzestępcy, złośliwe programy, botnet, sieci zombie, rustock, Rustock.C -

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw]()

Programy antywirusowe: coraz więcej oszustw

... spamu). Przestępcy internetowi wykorzystują strach przed infekcją wirusami i oprogramowaniem szpiegującym, wmawiając użytkownikom (niezgodnie z prawdą), że ich komputery zostały zainfekowane, i oferując oprogramowanie zabezpieczające, które umożliwia rozwiązanie tego problemu. Jednakże takie oprogramowanie jest w rzeczywistości szkodliwe! W lipcu ...

-

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy]()

Szkodliwe programy 2009 - prognozy

... bankowych, numerów kont itp. Z kolei fałszywe programy antywirusowe symulują działanie rzeczywistych systemów zabezpieczających, przekonując użytkowników, że ich komputery zostały zainfekowane złośliwymi kodami. Jak nietrudno się domyślić, jedynym ratunkiem dla zagrożonych danych jest zakup pełnej wersji fałszywego „antywirusa”. Cyberprzestępcy ...

-

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... . bezpieczeństwa w Panda Security Polska. Fałszywe programy antywirusowe symulują działanie prawdziwych systemów zabezpieczeń, próbując przekonać użytkowników, że ich komputery zostały zainfekowane złośliwymi kodami. Ofiary zachęca się do zakupu oprogramowania, które pozwoliłoby usunąć fikcyjne infekcje. Cyberprzestępcy coraz częściej stosują tego ...

-

![Fałszywe strony WWW: firma Ford przynętą Fałszywe strony WWW: firma Ford przynętą]()

Fałszywe strony WWW: firma Ford przynętą

... . Zmanipulowane ofiary same infekują swój komputer Wymienione fałszywe programy antywirusowe stworzono, aby przekonać użytkowników, że ich komputery zostały zainfekowane złośliwym oprogramowaniem. Zainstalowane fałszywe oprogramowanie przeprowadza symulację skanowania systemu i rzekomo wykrywa złośliwe kody w komputerze. Po przeprowadzeniu ...

-

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

Zagrożenia internetowe IV-VI 2009

... specjalnie po to, aby pobierać inne rodzaje złośliwych kodów na komputery. Program szpiegujący Virtumonde oraz trojan Rebooter.J również znalazły się na liście ... dni później ilość ataków znacznie wzrosła i wszystkie najpopularniejsze wątki zostały zainfekowane. Inne zagadnienia poruszone w raporcie kwartalnym Panda Security to m.in. druga ...

-

![Zagrożenia w Internecie: botnet Zagrożenia w Internecie: botnet]()

Zagrożenia w Internecie: botnet

... przez szkodliwe oprogramowanie stwierdzono, że liczba adresów, które pozostają zainfekowane (lub są ponownie infekowane) przez ponad 2 lata, osiągnęła maksimum, ... dokładną liczbę zainfekowanych komputerów. Trend Micro wykrywa zagrożenia i chroni komputery przed infekcją, wykorzystując system Smart Protection Network. Składa się on z trzech ...

-

![Boty: najwięcej infekcji w Hiszpanii Boty: najwięcej infekcji w Hiszpanii]()

Boty: najwięcej infekcji w Hiszpanii

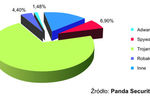

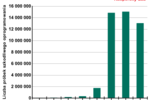

Cyberprzestępcy mogą zdalnie kontrolować komputery zainfekowane przez boty, wykorzystując je do przesyłania spamu, rozprzestrzeniania wirusów, itp. Dane zebrane w październiku przez Laboratorium PandaLabs plasują Hiszpanię i Stany Zjednoczone w ...

-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

... zaczęło wykorzystywać wirusa do ataków na konta bankowe. Jak zauważa Tomasz Zamarlik: „W zagranicznych badaniach wykazano, że w wielu przypadkach zainfekowane zostały komputery chronione oprogramowaniem antywirusowym. Jeżeli użytkownik nie korzysta ze skutecznej i aktualnej aplikacji, to z wysokim prawdopodobieństwem stanie się ofiarą ataku ...

-

![Tragiczne zdarzenia a zagrożenia internetowe Tragiczne zdarzenia a zagrożenia internetowe]()

Tragiczne zdarzenia a zagrożenia internetowe

... stron rzekomo zawierających informacje o zamachach z 11 września 2001r. Witryny te, zainfekowane plikiem podszywającym się pod oprogramowanie antywirusowe, rozprzestrzeniają się za pomocą Black ... wyobrażonym - by skłonić nieświadomych ludzi do pożądanego działania. Złośliwe oprogramowanie zarażające komputery przy wykorzystaniu tego mechanizmu ...

-

![Ewolucja spamu I-III 2010 Ewolucja spamu I-III 2010]()

Ewolucja spamu I-III 2010

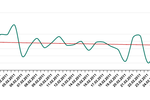

... geograficzna lokalizacja adresu IP, ale botnet, do którego należą komputery. Rozmiar wiadomości spamowych Spamerzy preferują wysyłanie niewielkich wiadomości e-mail, zwykle ... , Francji i Hiszpanii (tj. w państwach strefy Unii Europejskiej) zawierało zainfekowane załączniki. 7,6% wszystkich zainfekowanych e-maili otrzymali użytkownicy z Japonii, a 13 ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... niemal każde nagłośnione wydarzenie, aby zwabić jak najwięcej potencjalnych ofiar na zainfekowane strony internetowe, nie pozostawiając żadnych wątpliwości co do ich braku zasad ... odsyłaczy do zainfekowanych stron internetowych. W przeważającej większości przypadków, komputery użytkowników będą próbowały pobrać z takich stron fałszywe programy ...

-

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube]()

Atak na serwis YouTube

Kaspersky Lab opublikował informację o ataku na serwis YouTube.com, w wyniku którego komputery wielu jego użytkowników zostały zainfekowane szkodliwymi programami. W niedzielę, 4 lipca, wielu fanów pewnej popowej gwiazdki o nazwisku Justin Bieber spotkała przykra niespodzianka: oglądając na youtube.com teledyski ...

-

![Wirus GpCode znowu atakuje Wirus GpCode znowu atakuje]()

Wirus GpCode znowu atakuje

... szyfruje tylko część pliku, począwszy od pierwszego bajtu. Co robić, gdy komputer został już zainfekowany? Użytkownicy, którzy podejrzewają, że ich komputery zostały zainfekowane, nie powinni nic zmieniać w systemie – może to całkowicie uniemożliwić odzyskanie danych, gdy pojawi się już taka metoda. Jeżeli na ...

-

![Portale społecznościowe - zagrożenia Portale społecznościowe - zagrożenia]()

Portale społecznościowe - zagrożenia

... wiadomości, w których zostali poinformowani o nowym zdjęciu opublikowanym w Internecie - przedstawiającym ich samych. Gdy użytkownicy kliknęli zawarty w wiadomości odsyłacz, ich komputery zostały zainfekowane i mogły być zdalnie kontrolowane przez hakerów. Następnie stawały się częścią tak zwanego botnetu, czyli sieci komputerów wykorzystywanych do ...

-

![ESET: zagrożenia internetowe 2010 ESET: zagrożenia internetowe 2010]()

ESET: zagrożenia internetowe 2010

... atakowali poprzez zainfekowane maile, które trafiały do skrzynek pracowników zajmujących ważne stanowiska w firmach technologicznych. Cybeprzestępcy wykorzystali przy okazji tego ataku lukę w przeglądarce Internet Explorer oraz technikę drive-by-download, dzięki czemu bez wiedzy adresatów wspomnianych wiadomości ich komputery mogły pobierać ...

-

![Kaspersky Lab: szkodliwe programy II 2011 Kaspersky Lab: szkodliwe programy II 2011]()

Kaspersky Lab: szkodliwe programy II 2011

... Internecie, które zakwalifikowały się do rankingu Top 20, znalazły się trzy zainfekowane strony tego typu: Trojan-Downloader.HTML.Agent.sl (1 miejsce), Exploit.JS. ... plikach PDF stanowi obecnie jedną z najpopularniejszych metod dostarczania szkodliwego oprogramowania na komputery użytkowników. Jeden z takich exploitów - Exploit.JS.Pdfka.ddt – ...

-

![Portale społecznościowe a zagrożenia dla MŚP [© Scanrail - Fotolia.com] Portale społecznościowe a zagrożenia dla MŚP]()

Portale społecznościowe a zagrożenia dla MŚP

... Główne obawy związane z kwestią bezpieczeństwa Kradzież tożsamości: Konta administratorów mogą zostać zainfekowane, a ich dane i hasła mogą zostać wykradzione. Ostatecznie prowadzi to do sytuacji, ... możliwe są nawet ukierunkowane ataki zorganizowane specjalnie, by zainfekować komputery w celu przeniknięcia do sieci i uzyskania dostępu do wszelkiego ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... złożone, co widać nawet z roku na rok. Po drugie, cyberprzestępcy atakują komputery za pośrednictwem wielu luk w zabezpieczeniach przeglądarek oraz będących z nimi w interakcji aplikacji innych ... robaka Koobface. Szkodniki te atakowały głównie Twittera, wykorzystując następnie zainfekowane konta na tym portalu do rozsyłania odsyłaczy do trojanów. ...

-

![Dzieci w Internecie: bezpieczne surfowanie Dzieci w Internecie: bezpieczne surfowanie]()

Dzieci w Internecie: bezpieczne surfowanie

... lub witryny zawierające treści dla dorosłych), ale – co gorsze – mogą być zainfekowane. Trzeba zaznaczyć, że młodzież może trafić na strony o wątpliwej zawartości ... lub cyberprzestępców w celu zwabienia użytkowników na szkodliwą stronę, która infekuje komputery szkodliwym oprogramowaniem. Należy ignorować obietnice darmowych nagród, łatwych pieniędzy ...

-

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X]()

Tsunami uderza w Mac OS X

... które twórcy zagrożenia mogą łączyć się z przechwyconymi maszynami i wykonywać za ich pośrednictwem ataki DDoS. Takie ataki polegają na wysyłaniu przez zainfekowane zagrożeniem komputery, tzw. boty, setek tysięcy zapytań do serwerów firm i instytucji, co doprowadza do ich zablokowania. Analitycy zagrożeń firmy ESET zwracają ...

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

... określonych luk w zabezpieczeniach oprogramowania oraz fakt, że atakowane są tylko wybrane komputery – wszystko to świadczy o tym, że Flame należy do tej samej ... się obecnie w aktywnej fazie, a przeprowadzające ją osoby nieustannie nadzorują zainfekowane systemy, gromadząc informacje i atakując nowe systemy w celu osiągnięcia nieznanych celów”. ...

-

![Portale społecznościowe - chronimy swoje dane Portale społecznościowe - chronimy swoje dane]()

Portale społecznościowe - chronimy swoje dane

... utratą danych – cyberprzestępcy nierzadko uzyskują dostęp do konta użytkownika i rozprzestrzeniają zainfekowane szkodliwym oprogramowaniem odsyłacze do wszystkich jego przyjaciół. Warto ... szkody. Chociaż smartfony i tablety stają się coraz popularniejsze, komputery nadal pozostają urządzeniami, z których najczęściej uzyskiwany jest dostęp do ...

-

![Wiadomości phishingowe słabo rozpoznawalne Wiadomości phishingowe słabo rozpoznawalne]()

Wiadomości phishingowe słabo rozpoznawalne

... dostało wiadomość wysłaną w imieniu banku, portalu społecznościowego lub innego portalu wyglądającego na wiarygodny. Ponadto, 26% użytkowników przyznało, że ich komputery zostały zainfekowane w wyniku otworzenia załącznika do wiadomości, a 13% respondentów podało osobiste oraz finansowe dane na podejrzanych stronach. Dlatego też jeżeli chodzi ...

-

![Program Flame nadal aktywny Program Flame nadal aktywny]()

Program Flame nadal aktywny

... kontroli przypominały zwykły system zarządzania zawartością (CMS). Serwery potrafiły otrzymywać dane z zainfekowanych maszyn przy użyciu czterech różnych protokołów, a komputery zainfekowane Flamem były „obsługiwane” przez tylko jeden z nich. Istnienie trzech dodatkowych protokołów niewykorzystywanych przez Flame’a dowodzi, że zostały stworzone ...

-

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?]()

Bezpieczeństwo komputera: jak zwalczyć infekcję?

... Nie ma niczego odkrywczego w stwierdzeniu, że wszyscy staramy się chronić swoje komputery przed zagrożeniami, tak samo, jak chronimy się przed przeziębieniem, kiedy ... infekcję. To samo dotyczy punktów przywracania, ponieważ i takie kopie mogą zawierać zainfekowane pliki systemowe, powodując kolejne zarażenie. Odbudowanie systemu od zera jest ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... Dzięki temu bot IRC mógł kontrolować sytuację po infekcji smartfona. Wszystkie smartfony zainfekowane botem IRC Foncy tworzyły w pełni rozwinięty botnet i mogły być ... informacji o operacjach Czerwony Październik: urządzenia mobilne stały się – podobnie jak konwencjonalne komputery - celem ataków szpiegowskich. Mamy dowody na to, że stosujące za ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Spyware w Polsce i na świecie III kw 2005 [© Scanrail - Fotolia.com] Spyware w Polsce i na świecie III kw 2005](https://s3.egospodarka.pl/grafika/spyware/Spyware-w-Polsce-i-na-swiecie-III-kw-2005-apURW9.jpg)

![Nowa forma oszustwa [© stoupa - Fotolia.com] Nowa forma oszustwa](https://s3.egospodarka.pl/grafika/wirusy/Nowa-forma-oszustwa-MBuPgy.jpg)

![Śmierć robaków komunikatorów internetowych? [© Scanrail - Fotolia.com] Śmierć robaków komunikatorów internetowych?](https://s3.egospodarka.pl/grafika/wirusy/Smierc-robakow-komunikatorow-internetowych-apURW9.jpg)

![Zagrożenia w Internecie VII-XII 2006 [© Scanrail - Fotolia.com] Zagrożenia w Internecie VII-XII 2006](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-Internecie-VII-XII-2006-apURW9.jpg)

![RSA: gang Rock Phish znów atakuje [© stoupa - Fotolia.com] RSA: gang Rock Phish znów atakuje](https://s3.egospodarka.pl/grafika/phishing/RSA-gang-Rock-Phish-znow-atakuje-MBuPgy.jpg)

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje](https://s3.egospodarka.pl/grafika/ataki-hakerow/Uwaga-na-ataki-hakerow-w-wakacje-MBuPgy.jpg)

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Programy-antywirusowe-coraz-wiecej-oszustw-MBuPgy.jpg)

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Szkodliwe-programy-2009-prognozy-apURW9.jpg)

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube](https://s3.egospodarka.pl/grafika/YouTube/Atak-na-serwis-YouTube-MBuPgy.jpg)

![Portale społecznościowe a zagrożenia dla MŚP [© Scanrail - Fotolia.com] Portale społecznościowe a zagrożenia dla MŚP](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Portale-spolecznosciowe-a-zagrozenia-dla-MSP-apURW9.jpg)

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X](https://s3.egospodarka.pl/grafika/szkodliwe-programy/Tsunami-uderza-w-Mac-OS-X-MBuPgy.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-komputera-jak-zwalczyc-infekcje-108662-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)