-

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013]()

ESET: zagrożenia internetowe II 2013

Eksperci z firmy antywirusowej ESET opublikowali raport zawierający listę zagrożeń, które w lutym br. najczęściej infekowały komputery użytkowników na całym globie. Analitycy zagrożeń zwrócili uwagę na konia trojańskiego Win32/PSW.Fareit, który w ostatnim tygodniu lutego był wyjątkowo aktywny ...

-

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012]()

Bezpieczeństwo w Internecie 2012

... stron internetowych to strony działające zgodnie z prawem, które zostały zaatakowane i zainfekowane destrukcyjnym kodem. Najczęściej dotyczy to stron firmowych i technologicznych oraz sklepów ... . Przestępcy korzystający z zainfekowanych stron internetowych blokują komputery niepodejrzewających niczego użytkowników, a następnie żądają okupu w zamian ...

-

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013]()

ESET: zagrożenia internetowe V 2013

To nie pendrive'y i nie pirackie kopie gier przemycają największą liczbę wirusów na komputery Polaków. Według statystyk laboratorium antywirusowego firmy ESET, tylko w ostatni weekend co dwunasta infekcja polskiego komputera była efektem odwiedzin serwisu WWW, ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... stronach; w tym celu mogą być nawet wykorzystywane banery i teasery legalnych systemów reklamowych. Exploity, z kolei, pobierają trojany na komputery swoich ofiar. Szczególnie niebezpieczne są zainfekowane popularne strony: takie zasoby są odwiedzane przez wielu użytkowników, a gdy zawierają szkodliwy odsyłacz, komputer każdego użytkownika, który ...

-

![Globalny spam w III kw. 2013 [© Maksim Kabakou - Fotolia.com] Globalny spam w III kw. 2013]()

Globalny spam w III kw. 2013

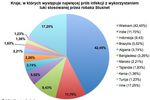

... cyberprzestępczość? Niekoniecznie. Ranking „parszywej dwunastki” wskazuje jedynie stopień, w jakim krajowe komputery są używane do wysyłania spamu, co nie oznacza, że spamerzy ... botnetu, grupy współpracujących ze sobą komputerów, które są zainfekowane złośliwym oprogramowaniem, np. robakiem, będącym niewidocznym dla użytkownika i działającym ...

-

![Trojan BackDoor.Caphaw rozsyłany przez Skype [© ra2 studio - Fotolia.com] Trojan BackDoor.Caphaw rozsyłany przez Skype]()

Trojan BackDoor.Caphaw rozsyłany przez Skype

... zablokować otrzymywanie plików i wiadomości od nieznajomych. Ponadto nie należy pobierać nieznanych plików, nawet, jeżeli pochodzą od znajomych, ponieważ ich komputery mogą być już zainfekowane tym rodzajem złośliwego oprogramowania. Antywirus Dr.Web wykrywa i unieszkodliwia BackDoor.Caphaw. Ofiarom ataku specjaliści z Doctor Web polecają uruchomić ...

-

![Spam 2013 [© faithie - Fotolia.com] Spam 2013]()

Spam 2013

... kontrolowanie zainfekowanego komputera, np. w celu pobierania i uruchamiania innych szkodliwych plików, wysyłania informacji z komputera ofiary itd. Co więcej, zainfekowane tym szkodnikiem komputery często wchodzą w skład botnetu. Celem szkodnika o nazwie Trojan-Ransom.Win32.Blocker jest szantaż. Trojan ten blokuje działanie systemu operacyjnego ...

-

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014]()

Bezpieczeństwo firm w sieci I poł. 2014

... DNS dotyczące dynamicznych nazw domen (Dynamic DNS Domains). Oznacza to, że systemy te są nieprawidłowo wykorzystywane lub zawierają komputery należące do sieci botnet i zainfekowane przez oprogramowanie, które stosuje mechanizm DDNS do zmiany rzeczywistego adresu IP i uniknięcia w ten sposób wykrycia przez systemy zabezpieczeń ...

-

![Luka wykorzystywana przez robaka Stuxnet ciągle groźna Luka wykorzystywana przez robaka Stuxnet ciągle groźna]()

Luka wykorzystywana przez robaka Stuxnet ciągle groźna

... uaktualnienia lub działają one bez jakiejkolwiek ochrony antywirusowej. Serwery takie mogą od kilku lat być zainfekowane robakiem, który wykorzystuje lukę w zabezpieczeniach i atakuje kolejne komputery. „Tego rodzaju sytuacja stwarza ciągłe zagrożenie infekcji szkodliwymi programami w organizacjach, gdzie działają niezałatane serwery”, mówi ...

-

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?]()

Jakie pułapki zastawiają cyberprzestępcy?

... Z tego powodu tworzy się ich setki przy użyciu automatycznych instrumentów. Zainfekowane legalne strony Czasami w celu rozprzestrzeniania swoich programów cyberprzestępcy infekują ... dnia rejestruje tysiące legalnych stron, które pobierają szkodliwy kod na komputery odwiedzających je osób bez ich świadomości. Wśród najbardziej znanych przypadków ...

-

![Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów [© Andrey Armyagov - Fotolia.com] Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów]()

Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów

... za pośrednictwem ukierunkowanych phishingowych wiadomości e-mail, infekując ofiarę szkodliwym oprogramowaniem Carbanak. To pozwoliło im wniknąć do wewnętrznej sieci i zidentyfikować komputery administratorów, które zostały poddane monitoringowi wideo. Dzięki temu atakujący mogli widzieć i rejestrować wszystko, co działo się na ekranach pracowników ...

-

![5 mitów na temat bezpieczeństwa infrastruktury krytycznej 5 mitów na temat bezpieczeństwa infrastruktury krytycznej]()

5 mitów na temat bezpieczeństwa infrastruktury krytycznej

... przeniknął. Oto kilka przykładów incydentów z udziałem tego szkodnika: Komputery odpowiedzialne za kontrolowanie procesów i systemy wyświetlania informacji dotyczących bezpieczeństwa w elektrowni nuklearnej Davis-Besse w Ohio zostały zainfekowane za pośrednictwem połączenia internetowego podwykonawcy, w wyniku czego monitoring bezpieczeństwa ...

-

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online]()

7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online

... Badania G DATA Security Labs pokazują, że strony poświęcone opiece zdrowotnej infekują komputery internautów. Są wśród nich zarówno fałszywe apteki, jak i zmanipulowane ... Strony związane z opieką zdrowotną znajdują się na szczycie ze-stawienia obejmujące zainfekowane witryny. Z obserwacji G DATA wynika, iż więcej niż ¼ tego typu stron należy ...

-

![Zagrożenia internetowe: cyberprzestępcy znów na Facebooku [© weedezign - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy znów na Facebooku]()

Zagrożenia internetowe: cyberprzestępcy znów na Facebooku

... . bezpieczeństwa IT, Globalny Zespół ds. Badań i Analiz (GReAT), Kaspersky Lab. Porady bezpieczeństwa Użytkownicy, którzy podejrzewają, że ich komputery mogły zostać zainfekowane w ramach omawianego ataku, powinni niezwłocznie przeprowadzić skanowanie antywirusowe przy użyciu solidnego rozwiązania bezpieczeństwa oraz sprawdzić, czy do przeglądarki ...

-

![Wirus na telefonie. 12 lat historii [© Andrey Popov - Fotolia.com.jpg] Wirus na telefonie. 12 lat historii]()

Wirus na telefonie. 12 lat historii

... przez Bluetooth i użytkownik telefonu musiał wyrazić zgodę, aby go pobrać. Dodatkowo zainfekowane urządzenie wyświetlało komunikat „Cabir” za każdym razem, gdy plik się ... mobilne - w tym Android, Blackberry, Windows Mobile i Symbian. Zeus atakujący komputery był odpowiedzialny za kradzież pieniędzy tysiąca klientów bankowości internetowej. ...

-

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku]()

Cyberprzestępczość w 2017 roku

... się w obszarach miejskich w wyniku zainfekowania routerów za pomocą sieci bezprzewodowej. Zainfekowane urządzenie zawierałoby kod, który kopiowałby się w routerach za pomocą ... w większym stopniu skupiała się na routerach i urządzeniach innych niż komputery PC. Robak Wi-Fi to logiczna konsekwencja ataku z wykorzystaniem szkodliwego oprogramowania ...

-

![Szkodliwe oprogramowanie celuje w przemysł Szkodliwe oprogramowanie celuje w przemysł]()

Szkodliwe oprogramowanie celuje w przemysł

... internetu i systemów przemysłowych. Według badania Kaspersky Lab takie komputery — wykorzystywane prawdopodobnie przez administratorów systemów i sieci, programistów, integratorów ... przemysłowych. Jak dostrzegli badacze z Kaspersky Lab, ryzyko stwarzają również zainfekowane wymienne urządzenia pamięci masowej. W okresie, w którym prowadzono badanie ...

-

![Nawet nie wiesz, że wydobywasz kryptowaluty! [© PaulPaladin - Fotolia.com.jpg] Nawet nie wiesz, że wydobywasz kryptowaluty!]()

Nawet nie wiesz, że wydobywasz kryptowaluty!

... zarówno mocy, jak i czasu. Wiedzą o tym cyberprzestępcy, którzy infekują komputery swych ofiar, tworząc tym sposobem całe sieci wykorzystywane następnie do ... a te prawdziwe pieniądze. - Łatwiej dotrzeć do większej liczby użytkowników poprzez zainfekowane strony internetowe niż poprzez bezpośrednią infekcję systemu operacyjnego. W tym przypadku ...

-

![7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach 7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach]()

7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach

... instalacji zainfekowanego oprogramowania do wydobywania cyber monet stają się jednak coraz bardziej wyrafinowane. Okazuje się bowiem, że w szarżach na firmowe komputery PC używane są sposoby zaczerpnięte z ataków ukierunkowanych. Najbardziej skuteczna z obserwowanych przez Kaspersky Lab grup hakerskich zarobiła na takim procederze aż ...

-

![Polacy o cyberbezpieczeństwie banków [© ilkercelik - Fotolia.com ] Polacy o cyberbezpieczeństwie banków]()

Polacy o cyberbezpieczeństwie banków

... WannyCry, maj 2017r. Atak WannaCry, którego nazwa pochodzi od rozszerzenia pliku infekującego komputery .WNCRY. Jest to rodzaj oprogramowania szantażującego ransom ware, czyli ... . Atak wykryty został przez pracowników banków, dzięki czemu nie zostały one zainfekowane wirusem, a dane klientów banków pozostały bezpieczne. Atak na włoski bank, ...

-

![Ataki hakerskie w I 2019 [© XtravaganT - Fotolia.com] Ataki hakerskie w I 2019]()

Ataki hakerskie w I 2019

... otrzymywanych z centrum kontroli (control center). Do tej pory atakował głównie komputery w Azji Wschodniej i Ameryce Łacińskiej, w tym niektóre serwery hostowane przez AWS ( ... dziesiątce jest obecnie w stanie pobierać kolejne złośliwe oprogramowanie na zainfekowane maszyny i rozpowszechniać różnorodne zagrożenia. Top Malware – styczeń ‘19: ↔ ...

-

![Urządzenia mobilne - furtka dla hakerów [© WrightStudio - Fotolia.com] Urządzenia mobilne - furtka dla hakerów]()

Urządzenia mobilne - furtka dla hakerów

... przez phishing i techniki inżynierii społecznej, które skłaniają pracowników do klikania w zainfekowane linki. Chociaż wydaje się, że firmy coraz lepiej rozumieją znaczenie ... rozliczeniowych. 51% wyrafinowanych sprawców ataku mierzyło zarówno w urządzenia mobilne, jak i komputery stacjonarne. Kompromisowe podejście do urządzeń mobilnych skutkowało ...

-

![Trojan podszywa się pod usługi VPN. Kradnie dane i kryptowaluty Trojan podszywa się pod usługi VPN. Kradnie dane i kryptowaluty]()

Trojan podszywa się pod usługi VPN. Kradnie dane i kryptowaluty

... AZORult jest powszechnie kupowany i sprzedawany na rosyjskich forach cyberprzestępczych. Szkodnik ten stanowi poważne zagrożenie dla osób, których komputery zostały zainfekowane, ponieważ potrafi gromadzić różne informacje, w tym historię przeglądanych stron, dane uwierzytelniające logowanie, ciasteczka, pliki z folderów, pliki kryptoportfeli ...

-

![Trend Micro: cyberprzestępczość w czasach zarazy Trend Micro: cyberprzestępczość w czasach zarazy]()

Trend Micro: cyberprzestępczość w czasach zarazy

... , przed którym stanęło wiele organizacji. Wykorzystanie prywatnego sprzętu pracowników to czasem jedyna opcja. Komputery domowe, często wykorzystywane przez wszystkich członków rodziny nie zawsze są odpowiednio zabezpieczone, a często bywają zainfekowane na długo przed pojawieniem się konieczności wykorzystywania do pracy zdalnej. Może się zdarzyć ...

-

![Antywirusy - od dyskietki do ransomware’u [© putilov_denis - Fotolia.com] Antywirusy - od dyskietki do ransomware’u]()

Antywirusy - od dyskietki do ransomware’u

... dwadzieścia. Jeszcze przed upowszechnieniem się Internetu, wirusy były najczęściej przenoszone przez zainfekowane dyskietki. W tym czasie programy antywirusowe aktualizowano rzadko, bowiem ich rola ograniczała ... urządzeń. Już wkrótce na celowniku cyberprzestępców mogą się znaleźć nie tylko komputery czy smartfony, ale również lodówki, ekspresy do ...

-

![Cyberprzestępcy atakują branżę medyczną [© Mohammad Usman z Pixabay] Cyberprzestępcy atakują branżę medyczną]()

Cyberprzestępcy atakują branżę medyczną

... na atak spear phishing 32% doświadczyło takiego ataku w 2022 roku 60% organizacji dotkniętych atakiem spear phishing stwierdziło, że komputery lub inne maszyny zostały zainfekowane przez złośliwe oprogramowanie lub wirusy 60% zaatakowanych doświadczyło kradzieży poufnych lub wrażliwych danych 70% zaatakowanych zgłosiło kradzież loginów ...

-

![Polskie firmy atakowane są przez CrimsonRAT Polskie firmy atakowane są przez CrimsonRAT]()

Polskie firmy atakowane są przez CrimsonRAT

... , country manager firmy Check Point w Polsce. CrimsonRat może kontrolować zinfiltrowane komputery i wykonywać różne złośliwe zadania. Co ciekawe, narzędzie z perspektywy światowej nie należy ... Okazuje się, że coraz więcej użytkowników nieświadomie odwiedzających zainfekowane witryny internetowe napotyka fałszywe prośby o aktualizację przeglądarki, co ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2013-114650-150x100crop.jpg)

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012](https://s3.egospodarka.pl/grafika2/Symantec/Bezpieczenstwo-w-Internecie-2012-116780-150x100crop.jpg)

![ESET: zagrożenia internetowe V 2013 [© drx - Fotolia.com] ESET: zagrożenia internetowe V 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-V-2013-119507-150x100crop.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Globalny spam w III kw. 2013 [© Maksim Kabakou - Fotolia.com] Globalny spam w III kw. 2013](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Globalny-spam-w-III-kw-2013-127216-150x100crop.jpg)

![Trojan BackDoor.Caphaw rozsyłany przez Skype [© ra2 studio - Fotolia.com] Trojan BackDoor.Caphaw rozsyłany przez Skype](https://s3.egospodarka.pl/grafika2/Skype/Trojan-BackDoor-Caphaw-rozsylany-przez-Skype-127487-150x100crop.jpg)

![Spam 2013 [© faithie - Fotolia.com] Spam 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-2013-131901-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Jakie-pulapki-zastawiaja-cyberprzestepcy-145232-150x100crop.jpg)

![Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów [© Andrey Armyagov - Fotolia.com] Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów](https://s3.egospodarka.pl/grafika2/Carbanak/Cybergang-Carbanak-instytucje-finansowe-stracily-1-mld-dolarow-151558-150x100crop.jpg)

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online](https://s3.egospodarka.pl/grafika2/apteki-online/7-sposobow-na-infekcje-czyli-jak-bezpiecznie-kupowac-w-aptekach-online-166711-150x100crop.jpg)

![Zagrożenia internetowe: cyberprzestępcy znów na Facebooku [© weedezign - Fotolia.com] Zagrożenia internetowe: cyberprzestępcy znów na Facebooku](https://s3.egospodarka.pl/grafika2/Facebook/Zagrozenia-internetowe-cyberprzestepcy-znow-na-Facebooku-177956-150x100crop.jpg)

![Wirus na telefonie. 12 lat historii [© Andrey Popov - Fotolia.com.jpg] Wirus na telefonie. 12 lat historii](https://s3.egospodarka.pl/grafika2/wirusy/Wirus-na-telefonie-12-lat-historii-184170-150x100crop.jpg)

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepczosc-w-2017-roku-186454-150x100crop.jpg)

![Nawet nie wiesz, że wydobywasz kryptowaluty! [© PaulPaladin - Fotolia.com.jpg] Nawet nie wiesz, że wydobywasz kryptowaluty!](https://s3.egospodarka.pl/grafika2/kryptowaluty/Nawet-nie-wiesz-ze-wydobywasz-kryptowaluty-197061-150x100crop.jpg)

![Polacy o cyberbezpieczeństwie banków [© ilkercelik - Fotolia.com ] Polacy o cyberbezpieczeństwie banków](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Polacy-o-cyberbezpieczenstwie-bankow-207003-150x100crop.jpg)

![Ataki hakerskie w I 2019 [© XtravaganT - Fotolia.com] Ataki hakerskie w I 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-w-I-2019-215361-150x100crop.jpg)

![Urządzenia mobilne - furtka dla hakerów [© WrightStudio - Fotolia.com] Urządzenia mobilne - furtka dla hakerów](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Urzadzenia-mobilne-furtka-dla-hakerow-216721-150x100crop.jpg)

![Antywirusy - od dyskietki do ransomware’u [© putilov_denis - Fotolia.com] Antywirusy - od dyskietki do ransomware’u](https://s3.egospodarka.pl/grafika2/antywirusy/Antywirusy-od-dyskietki-do-ransomware-u-234701-150x100crop.jpg)

![Cyberprzestępcy atakują branżę medyczną [© Mohammad Usman z Pixabay] Cyberprzestępcy atakują branżę medyczną](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberprzestepcy-atakuja-branze-medyczna-258185-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)