-

![Nowa wersja Panda Cloud Office Protection 5.05 Nowa wersja Panda Cloud Office Protection 5.05]()

Nowa wersja Panda Cloud Office Protection 5.05

... za jednym kliknięciem możliwe jest teraz kopiowanie i edycja istniejących profili. Wzmocniono również zarządzanie ryzykiem poprzez możliwość szczegółowego skanowania na żądanie folderów i plików wysokiego ryzyka, które wykorzystuje wiedzę zgromadzoną w bazie Kolektywnej Inteligencji i gwarantuje maksymalną skuteczność w wykrywaniu zagrożeń. Według ...

-

![Kaspersky Mobile Security Lite 2012 Kaspersky Mobile Security Lite 2012]()

Kaspersky Mobile Security Lite 2012

... Lite to łatwe w użyciu narzędzie, które sprawdza na żądanie nowo pobierane programy dla systemu Android. Ta nowa funkcja wykorzystuje skaner bezpieczeństwa działający w chmurze – technologię, która dzięki zastosowaniu sieci Kaspersky Security Network pozwala na szybką reakcję na zagrożenia w momencie ich pojawienia się. Użytkownikom Kaspersky ...

-

![Nowe usługi Windows Azure [© Fernando Madeira - Fotolia.com] Nowe usługi Windows Azure]()

Nowe usługi Windows Azure

... witryn z ASP.NET, PHP, oraz Node.js Wsparcie dodatkowych systemów operacyjnych i bibliotek języków OSS do budowy aplikacji chmurowych Skalowalność na żądanie poprzez przenoszenie istniejących aplikacji oraz usług do chmury z wykorzystaniem dysków wirtualnych VHD Bezpieczna łączność między aplikacjami/usługami lokalnymi oraz umieszczonymi w chmurze ...

-

![Nowe prawo telekomunikacyjne chroni abonentów [© pizuttipics - Fotolia.com] Nowe prawo telekomunikacyjne chroni abonentów]()

Nowe prawo telekomunikacyjne chroni abonentów

... będzie obowiązany na żądanie abonenta do: nieodpłatnego blokowania połączeń wychodzących na numery usług o podwyższonej opłacie, na numery poszczególnych rodzajów ... usługi telekomunikacyjnej będzie musiał poinformować abonenta i zablokować na jego żądanie wykonywanie połączeń na numery o podwyższonej opłacie i odbierania połączeń z takich numerów ( ...

-

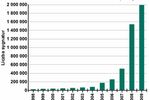

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... . Omawiany referat opierał się na teście ataku „proof-of-concept” na podatne platformy i podawał teoretyczne i rzeczywiste czasy wymagane do przetworzenia szkodliwych żądań POST dla różnych platform. Ogólnie rzec biorąc, w zależności od platformy, konfiguracji serwera i ilości danych w żądaniu POST, jedno żądanie może angażować CPU przez czas ...

-

![ESET Mobile Security trzeciej generacji ESET Mobile Security trzeciej generacji]()

ESET Mobile Security trzeciej generacji

... , jest dostępna w wersji bezpłatnej i w wersji premium, z pakietem dodatkowych funkcji. Opcja bezpłatna ESET Mobile Security zawiera skaner antywirusowy uruchamiany na żądanie oraz zabezpieczenie przed złośliwymi kodami serwisowymi USSD (Unstructured Supplementary Service Data) – taki kod przesłany w spreparowanej wiadomości SMS może spowodować np ...

-

![Jak rozpoznać fałszywe wiadomości e-mail [© maxkabakov - Fotolia] Jak rozpoznać fałszywe wiadomości e-mail]()

Jak rozpoznać fałszywe wiadomości e-mail

... żądanie podania osobistych informacji i ... Na dobrze skonstruowaną wiadomość mailową składają się teksty i obrazy. W sfałszowanym mailu brak jest grafiki i logo firmy/instytucji, pod którą podszywa się nadawca. Zazwyczaj znajduje się w niej sam tekst. Wiadomość też znacznie różni się od tych przesyłanych do tej pory przez zaufanego nadawcę. #6 Żądanie ...

-

![Jak działa program antywirusowy? Jak działa program antywirusowy?]()

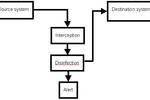

Jak działa program antywirusowy?

... na żądanie Opisując program antywirusowy należy wyraźnie rozróżnić dwa rodzaje ochrony jaką on oferuje. Pierwsza to skanowanie systemu podczas jego pracy, bardziej złożone i ważniejsze. Skanowanie takie monitoruje akcje wykonywane na komputerze i zapobiega jakimkolwiek zagrożeniom. Drugi rodzaj to skanowanie dostępne na żądanie użytkownika ...

Tematy: -

![Przyszłość gospodarki cyfrowej [© Scanrail - Fotolia.com] Przyszłość gospodarki cyfrowej]()

Przyszłość gospodarki cyfrowej

... , kolejnym obszarem wzrostu są usługi informatyczne na żądanie. Obejmują one na przykład dostawców poczty elektronicznej oraz innych usług umożliwiających dostęp do danych w dowolnym miejscu. W szczególności w środowisku korporacyjnym jest to rynek wart miliardy euro. Usługi informatyczne na żądanie zapewniają firmom elastyczny dostęp do mocy ...

-

![Apple ID narzędziem cyberprzestępców Apple ID narzędziem cyberprzestępców]()

Apple ID narzędziem cyberprzestępców

... i wysyłają na nie żądanie okupu, który musi być zapłacony, aby mogło dojść do odblokowania urządzenia. We wcześniejszych wersjach systemu iOS jedyną metodą odblokowania takiego urządzenia było wgranie na nowo jego firmware. Ale w przypadku iOS7 informacja o zablokowanych i prawdopodobnie zagubionych smartfonach jest zapisywana na serwerach firmy ...

-

![Wzbogacona FireEye Mobile Threat Prevention [© Melpomene - Fotolia.com] Wzbogacona FireEye Mobile Threat Prevention]()

Wzbogacona FireEye Mobile Threat Prevention

... „na żądanie” Uproszczone zarządzanie zagrożeniami stwarzanymi przez aplikacje ― szczegółowy wgląd w zainfekowane urządzenia, a także liczne opcje egzekwowania zasad bezpieczeństwa, w tym możliwość blokowania działania szkodliwych aplikacji. Połączenie analizy semantycznej, dynamicznej i behawioralnej ― kompleksowe, wykonywane na żądanie oceny ...

-

![Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa [© tashatuvango - Fotolia.com] Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa]()

Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa

... .BackDoor.Fgt.1. Jak działa wirus? Po uruchomieniu na zainfekowanym urządzeniu, Linux.BackDoor.Fgt.1 wysyła żądanie na jeden z serwerów Google w celu określenia, czy ... żądanie hasła, backdoor próbuje zalogować się używając haseł znalezionych na swojej liście. Następnie przekazuje na serwer C&C adres IP, login i hasło użyte do zdalnej autoryzacji na ...

-

![National Geographic wchodzi w e-biznes [© stoupa - Fotolia.com] National Geographic wchodzi w e-biznes]()

National Geographic wchodzi w e-biznes

... formacie do użytku komercyjnego. Nowa platforma e-business on-demand (e-biznes na żądanie) NGSimages.com powstała w oparciu o oprogramowanie e-biznesowe i infrastrukturę sprzętową IBM. Poprzez nową platformę National Geographic udostępni klientom na całym świecie, agencjom reklamowym, branży marketingowej i międzynarodowym wydawcom przeglądanie ...

Tematy: national geographic -

![Video przez GPRS w Orange [© pizuttipics - Fotolia.com] Video przez GPRS w Orange]()

Video przez GPRS w Orange

... wideoklipów, sportowych transmisji na żywo, muzyki, filmów i programów telewizyjnych. Alcatel zapewnia integrację i obsługę strumieniowej transmisji wideo. Rozwiązanie łączy serwer obsługujący transmisję strumieniową PacketVideo Network Solutions, filii Alcatela, system zarządzania transmisją wideo na żywo i na żądanie firmy AtomiZ Media K Factory ...

-

![Antywirus dla smartfonów [© Nmedia - Fotolia.com] Antywirus dla smartfonów]()

Antywirus dla smartfonów

... partnerów OEM, wykorzystano technologie firmy Kaspersky Lab. Usługa ta poprzedza wprowadzenie na rynek Kaspersky Anti-Virus Mobile, rozwiązania antywirusowego przeznaczonego do ... kompletnej ochrony użytkowników mobilnych połączono skanowanie systemu plików na żądanie oraz monitorowanie w tle wszystkich plików i wiadomości przychodzących w czasie ...

-

![Urządzenia Samsung z Mobile WiMAX Urządzenia Samsung z Mobile WiMAX]()

Urządzenia Samsung z Mobile WiMAX

... megapiksela, w obudowie o wymiarach 5,6” x 3,7” x 1,17” z 5-calowym ekranem i wagą 560 g. P9000 posiada kompletną klawiaturę QWERTY, odtwarzacz MP3, obsługę wideo na żądanie i aparat cyfrowy. Specyfikacja techniczna P9000: Standard - Mobile WiMAX / CDMA 1x EV-DO Aparat fotograficzny - rozdzielczość 1,3 megapiksela Wyświetlacz - 5” WVGA LCD Funkcje ...

-

![Program do archiwizacji Trend Micro [© Nmedia - Fotolia.com] Program do archiwizacji Trend Micro]()

Program do archiwizacji Trend Micro

... szyfrowanie oraz zapewniające do nich dostęp. Trend Micro Message Archiver (TMMA) został wyposażony w funkcję przeszukiwania wiadomości e-mail w trybie ‘na żądanie’, która umożliwia pracownikom dostęp do zarchiwizowanych wiadomości bez zamykania programu Microsoft Outlook lub korzystania z pomocy informatyków. Rozwiązanie zapewnia bezpieczeństwo ...

-

![Prywatyzacja polskich stoczni jest pilna [© christian42 - Fotolia.com] Prywatyzacja polskich stoczni jest pilna]()

Prywatyzacja polskich stoczni jest pilna

... samym w sobie – zwłaszcza, że komisja opracowała jedynie wskazówki dotyczące sposobu restrukturyzacji. Na początku czerwca, w jednej ze swoich wypowiedzi wicepremier Waldemar Pawlak stwierdził ... będzie zwrócić, utrzymując wprawdzie obecne zatrudnienie i produkcję (lecz nie wiadomo na jak długo), albo zakład restrukturyzować, co pozwoli zatrzymać już ...

-

![Bitdefender Mobile Security z funkcją anti-theft Bitdefender Mobile Security z funkcją anti-theft]()

Bitdefender Mobile Security z funkcją anti-theft

... jest z kontem Bitdefender, użytkownicy mogą skorzystać z antykradzieżowej funkcji śledzenia na żywo jego położenia po zagubieniu lub kradzieży. Możliwe jest również ... z systemem Android przed infekcją malwarem. Karty SD mogą zostać przeskanowane na żądanie, a także automatycznie, po podłączeniu nowej karty do urządzenia. Alexandru Balan, Senior ...

-

![Aparat cyfrowy BenQ LR100 Aparat cyfrowy BenQ LR100]()

Aparat cyfrowy BenQ LR100

... na do użycia - na żądanie – gotowe funkcjonalności. Funkcja Watercolor to nowość wprowadzona przez BenQ w modelu RL100. Jego cechą jest tworzenie efektownych zdjęć bardzo plastycznych, przypominających w formie rysunek z tym, że kontury oraz wypełnienie obiektów zachowują kolory. Ta ciekawa funkcja pozwala na ... LR100 pozwala na wykonywanie zdjęć ...

-

![Biura podróży a ochrona danych osobowych [© peter Hires Images - Fotolia.com] Biura podróży a ochrona danych osobowych]()

Biura podróży a ochrona danych osobowych

... , że po powrocie z wymarzonych wakacji, mamy trzy dodatkowe kredyty, o których nic nie wiedzieliśmy lub co gorsza, ktoś popełnił przestępstwo na nasze konto. Żądanie zaprzestania przetwarzania naszych danych osobowych Niestety formularze umów (szczególnie w oprogramowaniu udostępnionym agencjom turystycznym przez biura podróży) są tak sporządzone ...

-

![Nowe wersje SYMFONII [© Nmedia - Fotolia.com] Nowe wersje SYMFONII]()

Nowe wersje SYMFONII

... wyciąg bankowy. W wersji 5.10 dodano także nowy mechanizm, pozwalający Użytkownikom na informacyjne naliczanie odsetek od zobowiązań (a nie tylko od należności), z ... dopełnieniu). Program kontroluje także limity zasobów, np. liczbę dni urlopu, czy urlopu na żądanie w roku. W automatyczny sposób przenoszona jest liczba dni urlopu zaległego z lat ...

-

![ComArch w Mieszku [© Nmedia - Fotolia.com] ComArch w Mieszku]()

ComArch w Mieszku

... pozwalającej na wymianę danych i synchronizację z centralną bazą danych na żądanie. Synchronizacja odbywa się poprzez GPRS (Internet). Projekt jest realizowany w modelu pełnego outsourcingu licencji, sprzętu i usług: administracji, serwisu urządzeń oraz rozwoju aplikacji, dzięki czemu odciąża firmę Mieszko i pozwala koncentrować się na podstawowej ...

Tematy: comarch aurum agentcare, comarch -

![Deepfish - nowa przeglądarka Microsoftu [© Nmedia - Fotolia.com] Deepfish - nowa przeglądarka Microsoftu]()

Deepfish - nowa przeglądarka Microsoftu

... układzie witryny. Ponadto, przeglądarka ładuje tylko tę część strony, na której skupia się użytkownik, co znacznie skraca czas pracy. Pozostałe informacje są doczytywane tylko na żądanie lub w tle. Aktualnie, Deepfish jest technologią prototypową. Microsoft nie ujawnił żadnych informacji na temat przewidywanej szerszej dostępności przeglądarki.

-

![Bezpieczne zakupy internetowe? [© Scanrail - Fotolia.com] Bezpieczne zakupy internetowe?]()

Bezpieczne zakupy internetowe?

... połączenia przeglądarki użytkownika z serwerem) i tzw. ciasteczek - cookies (niewielkich porcji informacji zapisywanych na dysku użytkownika za pośrednictwem przeglądarki na żądanie serwera WWW i w razie potrzeby odsyłane z powrotem na serwer). Zespół Bezpieczeństwa PCSS przeprowadził testy dotyczące różnych aspektów obsługi mechanizmów sesji oraz ...

-

![Kara dla TP SA za niepełne dane [© pizuttipics - Fotolia.com] Kara dla TP SA za niepełne dane]()

Kara dla TP SA za niepełne dane

... nieprawdziwy lub niepełny. W wyniku przeprowadzonego postępowania administracyjnego ustalono, iż Telekomunikacja Polska S.A., będąc zobowiązaną na podstawie art. 21 ust. 3 ustawy Prawo telekomunikacyjne do udzielania informacji i dostarczania dokumentów na żądanie Prezesa UKE, nie przekazała żądanych przez Prezesa UKE w piśmie z dnia 3 czerwca 2008 ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... różnicę między klasycznym podejściem a podejściem "chmury": podczas przestojów serwera klienci pozostają bez ochrony, ponieważ cała koncepcja opiera się na komunikacji na żądanie oraz w czasie rzeczywistym. W przypadku przestoju serwera, konieczne będzie użycie heurystyki w połączeniu z potężną technologią HIPS w celu zapewnienia ochrony klientom ...

-

![ESET Mobile Security [© Nmedia - Fotolia.com] ESET Mobile Security]()

ESET Mobile Security

... Mobile Security lub próbami zmiany konfiguracji programu bez wiedzy i zgody właściciela komórki. ESET Mobile Security wyposażono w skaner rezydentny oraz skaner na żądanie. W razie wykrycia zagrożenia program pozwala użytkownikowi wybrać jedno z kilku możliwych działań – usunięcie zainfekowanego zbioru, wyleczenie go lub umieszczenie w kwarantannie ...

-

![Kaspersky Mobile Security Lite Kaspersky Mobile Security Lite]()

Kaspersky Mobile Security Lite

... z ochroną antywirusową działającą w czasie rzeczywistym, skanowaniem na żądanie oraz automatyczną aktualizacją antywirusowych baz danych. Uaktualniając produkt do wersji płatnej, użytkownik otrzyma dodatkowe funkcje modułu antykradzieżowego, na przykład technologię SIM Watch, która pozwala na automatyczne zablokowanie smartfonu, gdy karta SIM ...

-

![Ransomware: nowy Simplocker atakuje system Android [© AKS - Fotolia.com] Ransomware: nowy Simplocker atakuje system Android]()

Ransomware: nowy Simplocker atakuje system Android

... , zdjęcia i filmy przechowywane na karcie SD urządzenia ... Żądanie okupu wynosi 300 USD, a ofiara jest zobowiązana do zapłaty żądania poprzez MoneyPak – platformę prepaid służącą do płatności online Nowy wariant Simplockera zawiera dwie dodatkowe sztuczki, aby jeszcze bardziej uprzykrzyć życie ofiary. - Oprócz szyfrowania dokumentów, zdjęć i filmów na ...

-

![Netflix w Polsce, czyli entuzjazm kontrolowany Netflix w Polsce, czyli entuzjazm kontrolowany]()

Netflix w Polsce, czyli entuzjazm kontrolowany

... się o Netfliksie. Ze skrzynki pocztowej na cały świat Netflix to amerykańska platforma filmowa, oferująca w ramach usług "wideo na żądanie" dostęp do tysięcy filmów i ... zakupu jednego z trzech dostępnych pakietów abonamentowych. O badaniu: Raport oparty na monitoringu mediów społecznościowych z dni 06.01 – 19.01.2016 r. Monitorowano wzmianki o marce ...

-

![Smartwatch hitem Komunii Smartwatch hitem Komunii]()

Smartwatch hitem Komunii

... Obecnie zdecydowanie wyprzedzają je smartwatche. Co wzbudza największe pożądanie kupujących? Odpowiedzi na to pytanie poszukiwały Okazje.info. W dzisiejszych czasach sklepowe półki ... przygotowanym przez specjalistów z Grupy Okazje znalazły się zarówno prezenty, które zyskują na popularności, jak również te, które powoli zdają się odchodzić do lamusa. ...

-

![Antywirus: lepszy płatny czy darmowy? Antywirus: lepszy płatny czy darmowy?]()

Antywirus: lepszy płatny czy darmowy?

... antywirusy. Skanowanie na żądanie. Zlecenia skanowania mogą być uruchamiane ręcznie przez użytkownika lub automatycznie, zgodnie z ustalonym harmonogramem. Skanowanie obejmuje dyski, partycje, pliki, foldery lub nośniki wymienne. Skanowanie dostępu. Skanowanie to polega na kontrolowaniu wszystkich prób dostępu do plików na dyskach. Skanowanie ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... kradzież przychodzących wiadomości tekstowych wydaj żądanie USSD wyślij dane dotyczące telefonu (numer telefonu, państwo, IMEI, model, wersja systemu operacyjnego) do serwera kontroli wyślij listę aplikacji zainstalowanych na urządzeniu mobilnym do serwera kontroli wyślij wiadomości tekstowe na wskazany w poleceniu numer Dlaczego szkodliwi ...

-

![Panda Antivirus dla Mac Panda Antivirus dla Mac]()

Panda Antivirus dla Mac

... : pierwszy zapewnia ochronę dostępową lub rezydentną, drugi odpowiada za skanowanie na żądanie. Dodatkowo, program umożliwia skanowanie iPhone’ów, iPadów i iPodów, dzięki czemu ... Jeśli chodzi o systemy Mac, odnotowaliśmy wzrost liczby zagrożeń tworzonych specjalnie na tę platformę, choć istnieje znacznie więcej niebezpieczeństw, które mogą zagrażać ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Nowe usługi Windows Azure [© Fernando Madeira - Fotolia.com] Nowe usługi Windows Azure](https://s3.egospodarka.pl/grafika2/Microsoft/Nowe-uslugi-Windows-Azure-97327-150x100crop.jpg)

![Nowe prawo telekomunikacyjne chroni abonentów [© pizuttipics - Fotolia.com] Nowe prawo telekomunikacyjne chroni abonentów](https://s3.egospodarka.pl/grafika/prawo-telekomunikacyjne/Nowe-prawo-telekomunikacyjne-chroni-abonentow-QhDXHQ.jpg)

![Jak rozpoznać fałszywe wiadomości e-mail [© maxkabakov - Fotolia] Jak rozpoznać fałszywe wiadomości e-mail](https://s3.egospodarka.pl/grafika2/spoofing/Jak-rozpoznac-falszywe-wiadomosci-e-mail-140960-150x100crop.jpg)

![Przyszłość gospodarki cyfrowej [© Scanrail - Fotolia.com] Przyszłość gospodarki cyfrowej](https://s3.egospodarka.pl/grafika/rynek-it/Przyszlosc-gospodarki-cyfrowej-apURW9.jpg)

![Wzbogacona FireEye Mobile Threat Prevention [© Melpomene - Fotolia.com] Wzbogacona FireEye Mobile Threat Prevention](https://s3.egospodarka.pl/grafika2/FireEye/Wzbogacona-FireEye-Mobile-Threat-Prevention-136996-150x100crop.jpg)

![Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa [© tashatuvango - Fotolia.com] Wirus Linux.BackDoor.Fgt.1: hakerzy atakują Linuxa](https://s3.egospodarka.pl/grafika2/Linux/Wirus-Linux-BackDoor-Fgt-1-hakerzy-atakuja-Linuxa-147272-150x100crop.jpg)

![National Geographic wchodzi w e-biznes [© stoupa - Fotolia.com] National Geographic wchodzi w e-biznes](https://s3.egospodarka.pl/grafika/national-geographic/National-Geographic-wchodzi-w-e-biznes-MBuPgy.jpg)

![Video przez GPRS w Orange [© pizuttipics - Fotolia.com] Video przez GPRS w Orange](https://s3.egospodarka.pl/grafika/video/Video-przez-GPRS-w-Orange-QhDXHQ.jpg)

![Antywirus dla smartfonów [© Nmedia - Fotolia.com] Antywirus dla smartfonów](https://s3.egospodarka.pl/grafika/smartfone/Antywirus-dla-smartfonow-Qq30bx.jpg)

![Program do archiwizacji Trend Micro [© Nmedia - Fotolia.com] Program do archiwizacji Trend Micro](https://s3.egospodarka.pl/grafika/Trend-Micro/Program-do-archiwizacji-Trend-Micro-Qq30bx.jpg)

![Prywatyzacja polskich stoczni jest pilna [© christian42 - Fotolia.com] Prywatyzacja polskich stoczni jest pilna](https://s3.egospodarka.pl/grafika/stocznie/Prywatyzacja-polskich-stoczni-jest-pilna-zaGbha.jpg)

![Biura podróży a ochrona danych osobowych [© peter Hires Images - Fotolia.com] Biura podróży a ochrona danych osobowych](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Biura-podrozy-a-ochrona-danych-osobowych-121786-150x100crop.jpg)

![Nowe wersje SYMFONII [© Nmedia - Fotolia.com] Nowe wersje SYMFONII](https://s3.egospodarka.pl/grafika/matrix-pl/Nowe-wersje-SYMFONII-Qq30bx.jpg)

![ComArch w Mieszku [© Nmedia - Fotolia.com] ComArch w Mieszku](https://s3.egospodarka.pl/grafika/comarch-aurum-agentcare/ComArch-w-Mieszku-Qq30bx.jpg)

![Deepfish - nowa przeglądarka Microsoftu [© Nmedia - Fotolia.com] Deepfish - nowa przeglądarka Microsoftu](https://s3.egospodarka.pl/grafika/Deepfish/Deepfish-nowa-przegladarka-Microsoftu-Qq30bx.jpg)

![Bezpieczne zakupy internetowe? [© Scanrail - Fotolia.com] Bezpieczne zakupy internetowe?](https://s3.egospodarka.pl/grafika/zakupy-przez-internet/Bezpieczne-zakupy-internetowe-apURW9.jpg)

![Kara dla TP SA za niepełne dane [© pizuttipics - Fotolia.com] Kara dla TP SA za niepełne dane](https://s3.egospodarka.pl/grafika/kara-dla-TP-SA/Kara-dla-TP-SA-za-niepelne-dane-QhDXHQ.jpg)

![ESET Mobile Security [© Nmedia - Fotolia.com] ESET Mobile Security](https://s3.egospodarka.pl/grafika/ESET/ESET-Mobile-Security-Qq30bx.jpg)

![Ransomware: nowy Simplocker atakuje system Android [© AKS - Fotolia.com] Ransomware: nowy Simplocker atakuje system Android](https://s3.egospodarka.pl/grafika2/Android-Simplocker/Ransomware-nowy-Simplocker-atakuje-system-Android-140873-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)